Примечание

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

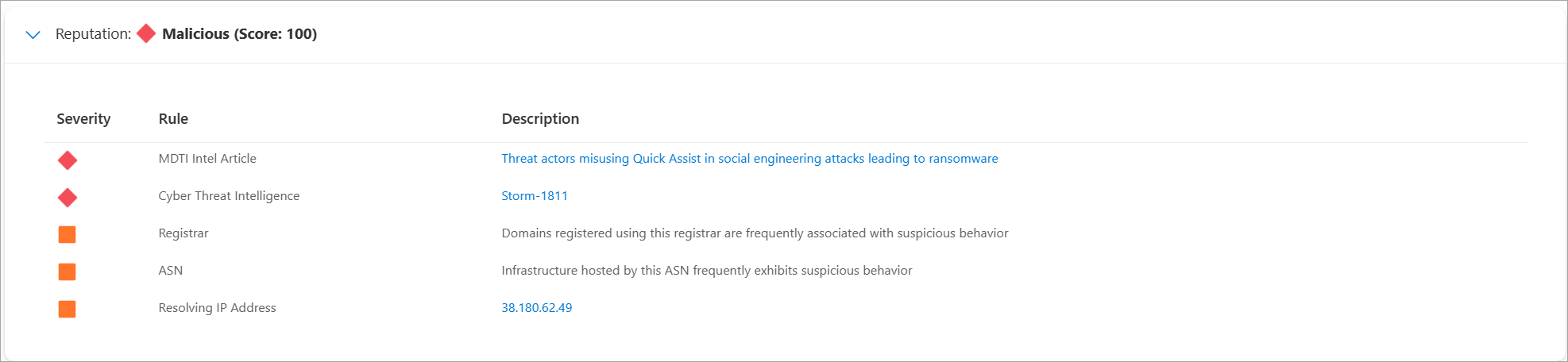

Аналитика угроз Microsoft Defender (Defender TI) предоставляет собственные оценки репутации для любого узла, домена или IP-адреса. Независимо от того, проверяется ли репутация известной или неизвестной сущности, эта оценка помогает быстро понять все обнаруженные связи с вредоносной или подозрительной инфраструктурой. Defender TI предоставляет быструю информацию о действиях этих сущностей (например, метки времени первой и последней проверки, номера автономной системы и связанную инфраструктуру), а также список правил, влияющих на оценку репутации, если применимо.

Данные репутации важны для понимания надежности вашей собственной области атак, а также полезны при оценке неизвестных узлов, доменов или IP-адресов, которые появляются в ходе расследований. Эти оценки выявляют все предыдущие вредоносные или подозрительные действия, которые повлияли на сущность, или другие известные индикаторы компрометации (IOCs), которые следует учитывать.

Общие сведения о оценках репутации

Оценки репутации определяются рядом алгоритмов, предназначенных для быстрой количественной оценки риска, связанного с сущностью. Мы разрабатываем оценки репутации на основе наших собственных данных с помощью инфраструктуры обхода контента и информации об IP-адресах, собираемой из внешних источников.

Методы обнаружения

Ряд факторов определяет оценку репутации, включая известные связи с заблокированными сущностями и ряд правил машинного обучения, используемых для оценки риска.

Скобки оценки

Оценки репутации отображаются в виде числовых оценок с диапазоном от нуля до 100. Сущность с оценкой 0 не имеет связей с подозрительными действиями или известными ioCs; оценка 100 указывает на то, что сущность является вредоносной. Узлы, домены и IP-адреса группируются в следующие категории в зависимости от их числовых показателей:

| Оценка | Категория | Описание |

|---|---|---|

| 75+ | Вредоносный | Сущность подтвердила связи с известной вредоносной инфраструктурой, которая отображается в нашем списке блокировок и соответствует правилам машинного обучения, обнаруживающим подозрительные действия. |

| 50 – 74 | Подозрительный | Сущность, скорее всего, связана с подозрительной инфраструктурой на основе соответствия трем или более правилам машинного обучения. |

| 25 – 49 | Нейтральный | Сущность соответствует по крайней мере двум правилам машинного обучения. |

| 0 – 24 | Неизвестно (зеленый) | Сущность вернула по крайней мере одно соответствующее правило. |

| 0 – 24 | Неизвестно (серый) | Сущность не возвращала совпадений с правилами. |

Правила обнаружения

Оценки репутации основаны на многих факторах, на которые можно ссылаться, чтобы определить относительное качество домена или адреса. Эти факторы отражаются в правилах машинного обучения, составляющих оценки репутации. Например, .xyz.cc домены верхнего уровня (TLD) являются более подозрительными, чем .com домены верхнего .org уровня. Номер автономной системы (ASN), размещенный у недорогого или бесплатного поставщика услуг размещения, скорее всего, будет связан с вредоносными действиями, как и самозаверяющий СЕРТИФИКАТ TLS. Эта модель репутации была разработана путем изучения относительных вхождений этих признаков среди вредоносных и неопасных индикаторов для оценки общей репутации сущности.

В следующей таблице приведены примеры правил, используемых для определения подозрительности узла, домена или IP-адреса.

Важно!

Этот список не является исчерпывающим и постоянно меняется; наша логика обнаружения и последующие возможности являются динамическими, так как они отражают меняющийся ландшафт угроз. По этой причине мы не публикуем полный список правил машинного обучения, используемых для оценки репутации сущности.

| Имя правила | Описание |

|---|---|

| Самозаверяющий сертификат TLS | Самозаверяемые сертификаты могут указывать на вредоносное поведение |

| Помечен как вредоносный | Участник вашей организации помечен как вредоносный |

| Наблюдаемые веб-компоненты | Количество наблюдаемых веб-компонентов может указывать на вредоносность |

| Сервер имен | Домен использует сервер имен, который, скорее всего, будет использоваться вредоносной инфраструктурой |

| Архивариус | Домены, зарегистрированные в этом регистраторе, скорее всего, будут вредоносными |

| Регистратор электронной почты | Домен зарегистрирован поставщиком электронной почты, который с большей вероятностью регистрирует вредоносные домены |

Важно помнить, что эти факторы должны оцениваться целостно, чтобы сделать точную оценку репутации сущности. Конкретное сочетание индикаторов, а не отдельных индикаторов, может предсказать, является ли сущность вредоносной или подозрительной.

Severity

Для правил, созданных для системы обнаружения машинного обучения, применяется оценка серьезности. Каждому правилу назначается высокий, средний или низкий уровень серьезности в зависимости от уровня риска, связанного с правилом.

Варианты использования

Рассмотрение инцидентов, реагирование и охота на угрозы

Оценка репутации, классификация, правила и описание правил Defender TI можно использовать для быстрой оценки того, является ли ip-адрес или индикатор домена хорошим, подозрительным или вредоносным. В других случаях может быть недостаточно инфраструктуры, связанной с IP-адресом или доменом, чтобы определить, является ли индикатор хорошим или плохим. Если индикатор имеет неизвестную или нейтральную классификацию, рекомендуется провести более глубокое исследование, изучив наборы данных, чтобы определить, является ли индикатор хорошим или плохим. Если репутация индикатора включает ассоциацию статей, рекомендуется просмотреть перечисленные статьи, чтобы узнать больше о том, как индикатор связан с кампанией потенциального субъекта угроз; на какие отрасли или страны они могут ориентироваться; и какие связанные с ними методы, тактики и процедуры (ТПП), которые они могут иметь; и определите другие связанные СИС, чтобы расширить область реагирования на инциденты и усилий по охоте.

Сбор разведывательных данных

Вы можете поделиться любыми связанными статьями с вашей группой аналитики угроз, чтобы у них было более четкое представление о том, кто может быть нацелен на их организацию.