Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

Важно!

Некоторые сведения в этой статье относятся к предварительно выпущенным продуктам, которые могут быть существенно изменены до его коммерческого выпуска. Корпорация Майкрософт не дает явных или подразумеваемых гарантий относительно предоставленных здесь сведений.

Портал Microsoft Defender представляет связанные оповещения, ресурсы, расследования и доказательства из всех ваших активов в инцидент, чтобы дать вам полное представление обо всем спектре атаки.

В инциденте вы анализируете оповещения, понимаете, что они означают, и собираете доказательства, чтобы создать эффективный план исправления.

Первоначальное исследование

Прежде чем углубляться в детали, ознакомьтесь со свойствами и всей историей атаки инцидента.

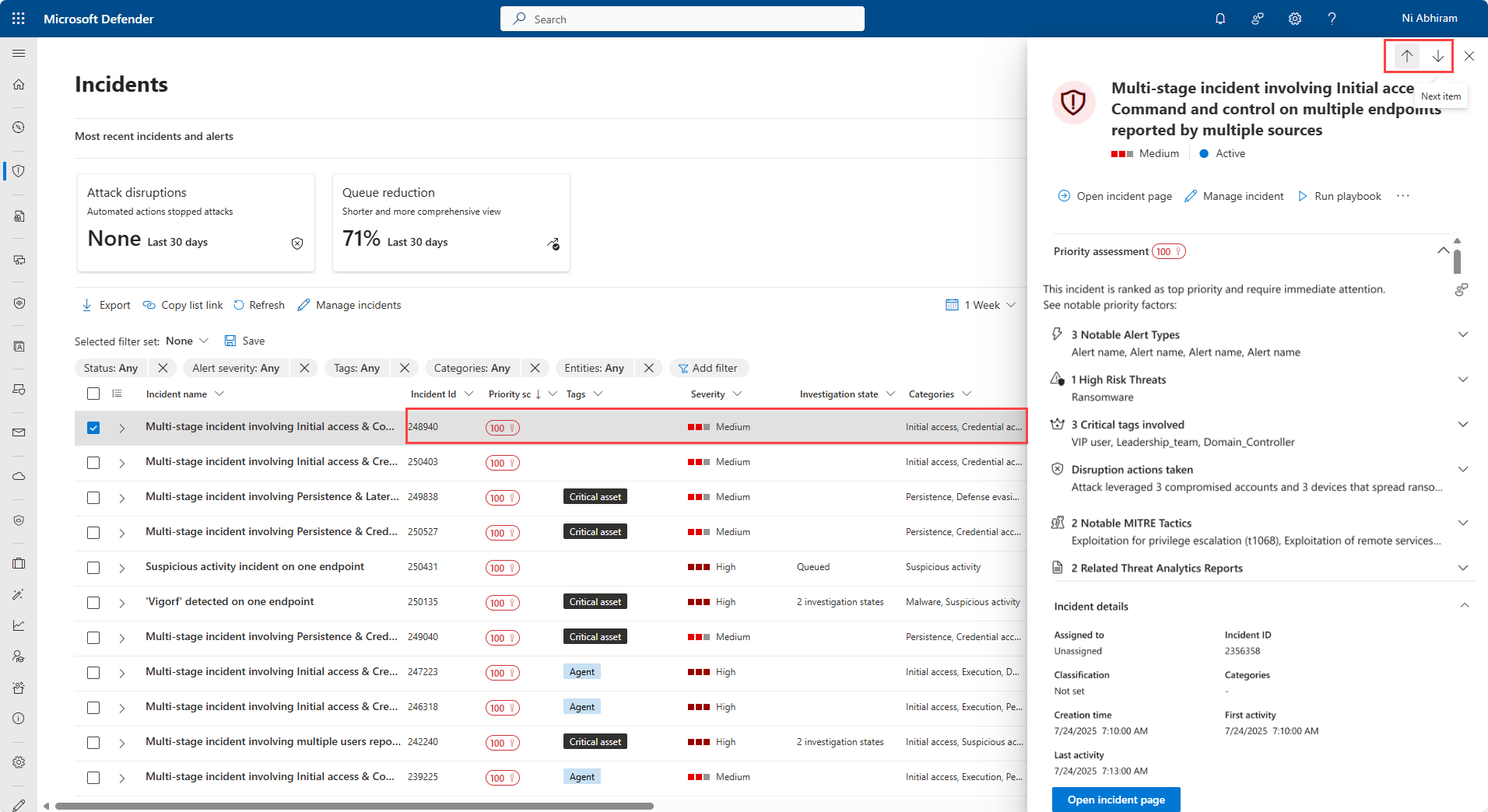

Для начала можно выбрать строку инцидента, но не выбрать имя инцидента. Откроется панель сводки с ключевыми сведениями об инциденте, включая оценку приоритета, факторы, влияющие на оценку приоритета, сведения об инциденте, рекомендуемые действия и связанные с ними угрозы. Используйте стрелки вверх и вниз в верхней части панели, чтобы перейти к предыдущему или следующему инциденту в очереди инцидентов.

Здесь можно выбрать Открыть страницу инцидента. Откроется главная страница инцидента, где вы найдете полную информацию об атаках и вкладки для оповещений, устройств, пользователей, расследований и доказательств. Вы также можете открыть главную страницу инцидента, выбрав имя инцидента из очереди инцидентов.

Примечание.

Когда пользователи с подготовленным доступом к Microsoft Security Copilot открывают инцидент, они видят панель Copilot в правой части экрана. Copilot предоставляет аналитические сведения и рекомендации в режиме реального времени, которые помогут вам исследовать инциденты и реагировать на них. Дополнительные сведения см. в разделе Microsoft Copilot в Microsoft Defender.

История атаки

Истории атак помогают быстро просматривать, исследовать и устранять атаки, просматривая полную историю атаки на той же вкладке. Используя историю атаки, вы можете просмотреть сведения о сущности и выполнить действия по исправлению, такие как удаление файла или изоляция устройства без потери контекста.

В следующем видео кратко описывается история атаки.

В истории атаки можно найти страницу оповещений и график инцидентов.

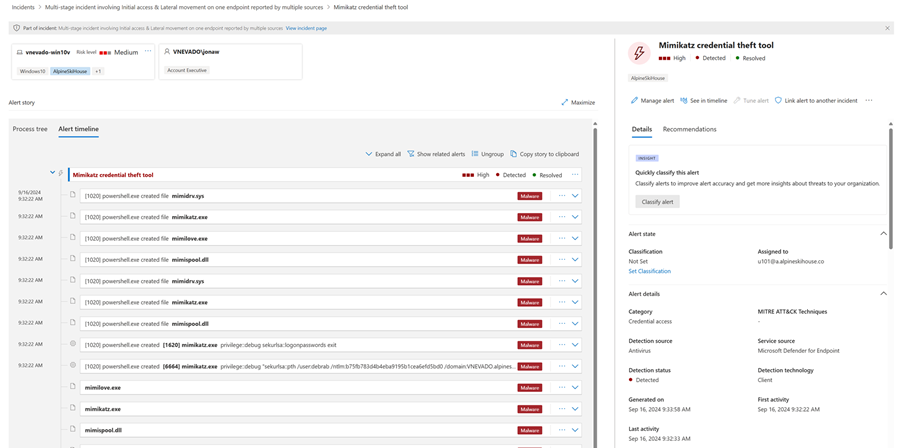

Страница оповещения об инциденте содержит следующие разделы:

История оповещений, которая включает в себя:

- Что случилось

- Выполняемые действия

- Связанные события

Свойства оповещений в правой области (состояние, сведения, описание и т. д.)

Не каждое оповещение содержит все перечисленные подразделы в разделе История оповещения .

На диаграмме показано полное область атаки, как атака распространилась по вашей сети с течением времени, где она началась и как далеко зашел злоумышленник. Он связывает различные подозрительные сущности, которые являются частью атаки, с соответствующими ресурсами, такими как пользователи, устройства и почтовые ящики.

На графе можно:

Воспроизведение оповещений и узлов на графе по мере их возникновения с течением времени, чтобы понять хронологию атаки.

Откройте область сущностей, чтобы просмотреть сведения о сущности и выполнить действия по исправлению, такие как удаление файла или изоляция устройства.

Выделите оповещения на основе сущности, с которой они связаны.

Поиск сведений об сущности устройства, файла, IP-адреса, URL-адреса, пользователя, электронной почты, почтового ящика или облачного ресурса.

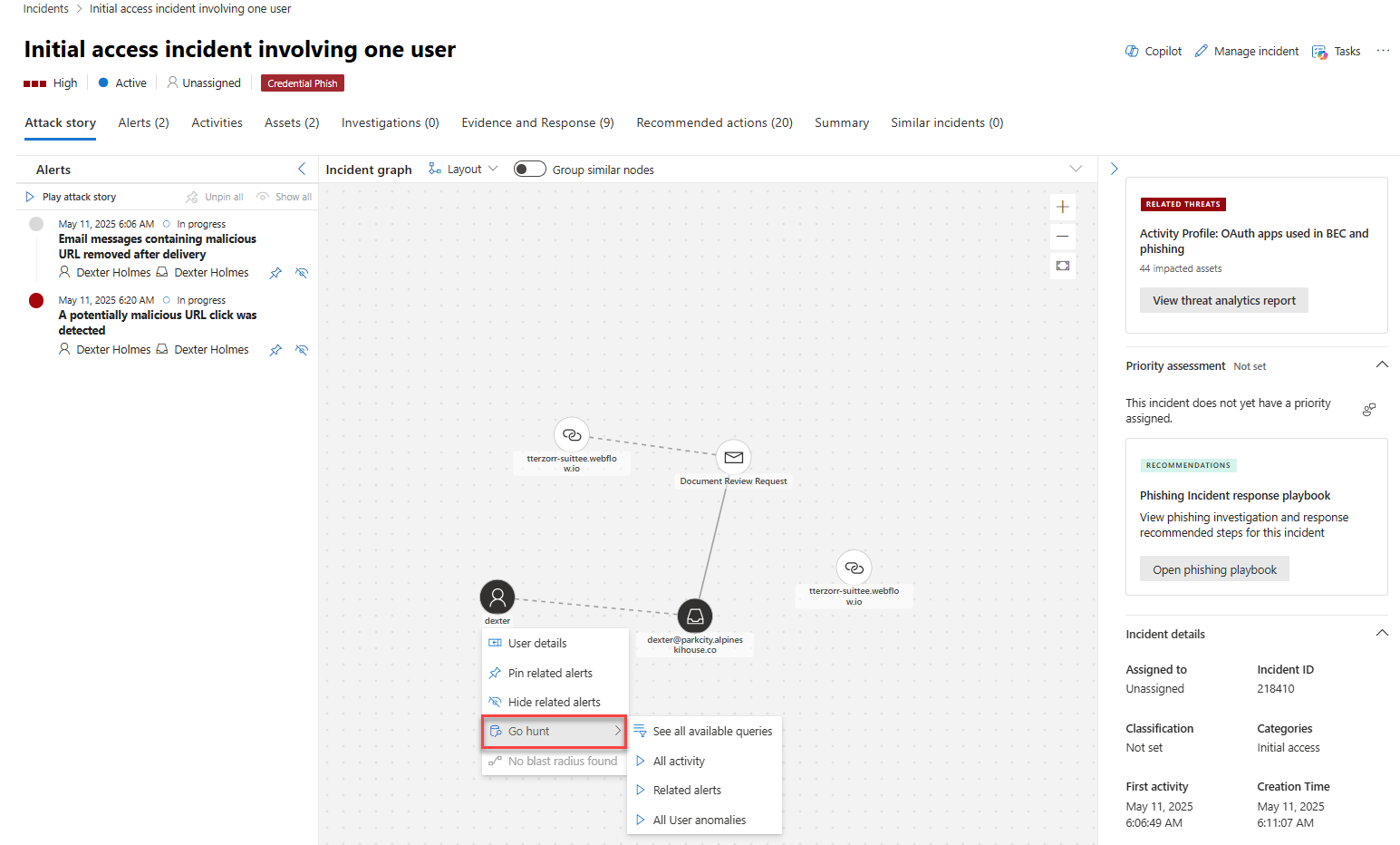

Запуск слежения

Действие go hunt использует расширенную функцию охоты для поиска релевантной информации о сущности. Запрос go hunt проверяет соответствующие таблицы схем на наличие любых событий или оповещений, связанных с конкретной сущностью, которую вы изучаете. Чтобы найти соответствующие сведения о сущности, выберите любой из следующих параметров:

- Просмотр всех доступных запросов — возвращает все доступные запросы для исследуемого типа сущности.

- Все действия — возвращает все действия, связанные с сущностью, предоставляя полное представление о контексте инцидента.

- Связанные оповещения — поиск и возврат всех оповещений системы безопасности, связанных с определенной сущностью, чтобы не пропустить никаких сведений.

- Все аномалии пользователей (предварительная версия) — возвращает все аномалии, связанные с пользователем за последние 30 дней, помогая выявить необычное поведение, которое может иметь отношение к инциденту. Этот параметр доступен только для сущностей пользователей, если вы включили Microsoft Sentinel Аналитика поведения пользователей и сущностей (UEBA).

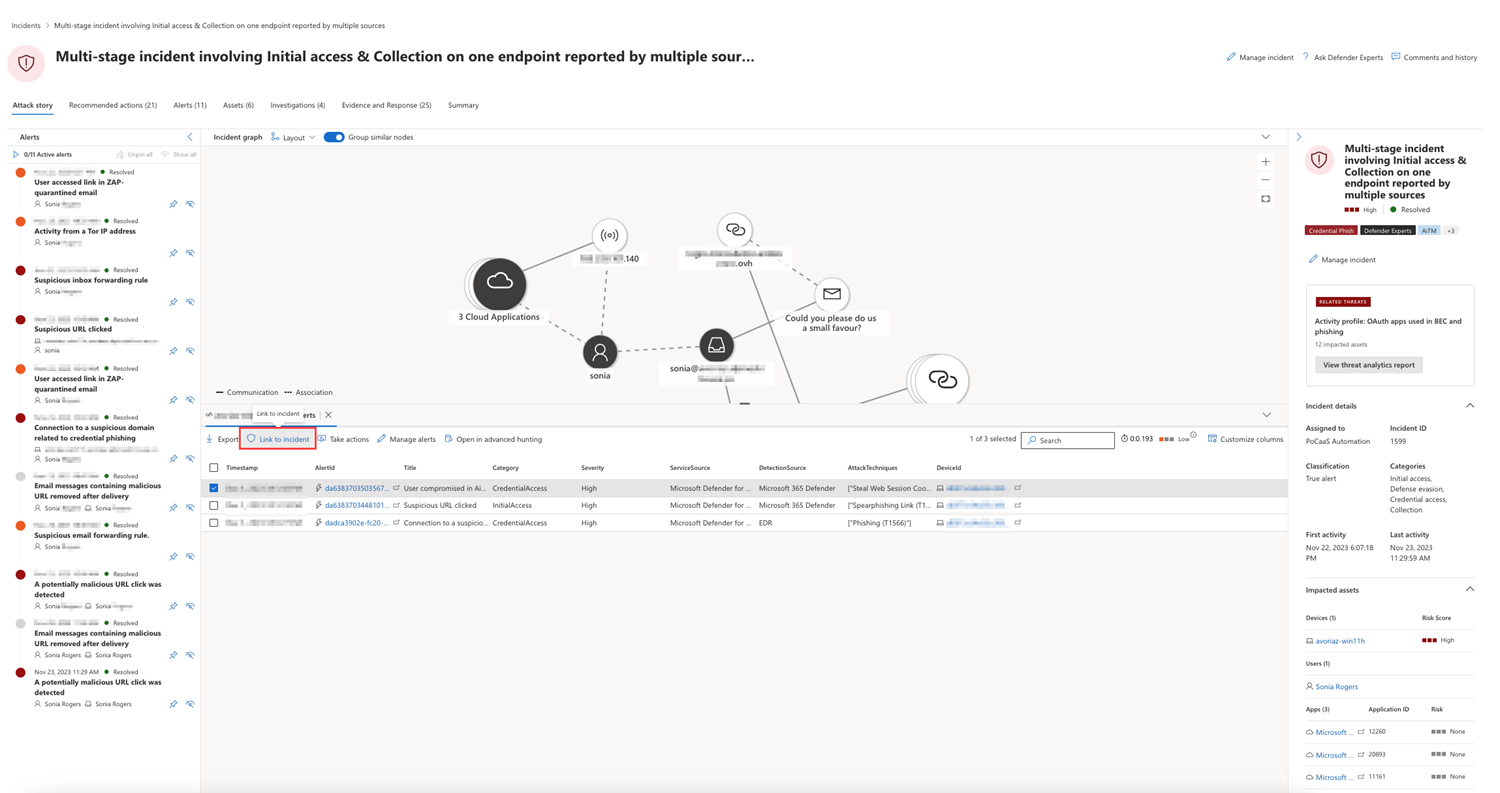

Вы можете связать полученные журналы или оповещения с инцидентом, выбрав результат, а затем выбрав Ссылку на инцидент.

Если заданное правило аналитики создало инцидент или связанные оповещения, можно также выбрать Выполнить запрос , чтобы просмотреть другие связанные результаты.

Анализ радиуса взрыва

Анализ радиуса взрыва — это расширенная визуализация графа, интегрированная в процесс исследования инцидентов. Созданная на основе Microsoft Sentinel инфраструктуры озера данных и графа, она создает интерактивный граф, показывающий возможные пути распространения от выбранного узла к предопределенным критическим целевым объектам с областью разрешений пользователя.

Примечание.

Анализ радиуса взрыва расширяет и заменяет анализ путей атаки.

Граф радиуса взрыва предоставляет уникальное унифицированное представление информации о предварительном и последующем нарушении на странице инцидента. Во время расследования инцидента аналитики могут увидеть текущее влияние нарушения и возможное влияние в будущем на одном консолидированном графике. Так как он интегрирован в граф инцидентов, граф радиуса взрыва помогает группам безопасности быстрее понять область инцидента безопасности и улучшить свои защитные меры, чтобы снизить вероятность широкомасштабного ущерба. Анализ радиуса взрыва помогает аналитикам лучше оценить риск для высоко оцененных целей и понять влияние на бизнес.

Для использования графа радиуса взрыва требуются следующие предварительные требования:

- Необходимо подключиться к Microsoft Sentinel озера данных. Дополнительные сведения см. в статье Подключение к Microsoft Sentinel озера данных и графа.

- Разрешение на управление экспозицией (чтение) или более высокое. Дополнительные сведения см. в статье Управление разрешениями с помощью Microsoft Defender XDR единого управления доступом на основе ролей (RBAC).

Важно!

Пути атак и функции радиуса взрыва вычисляются на основе доступных данных среды организации. Значение в графе увеличивается по мере того, как для его вычисления будет доступно больше данных. Если не включить дополнительные рабочие нагрузки или полностью определить критически важные ресурсы, графы радиуса взрыва не будут полностью представлять риски для окружающей среды. Дополнительные сведения об определении критически важных ресурсов см. в разделе Проверка и классификация критических ресурсов.

В следующей таблице приведены варианты использования анализа радиуса взрыва для различных ролей пользователей.

| Роль пользователя | Вариант использования |

|---|---|

| Аналитик по безопасности | Используйте анализ радиуса взрыва для расследования инцидента. Мгновенно увидите скомпрометированный компонент в центре графа и пути к потенциально скомпрометированных целевых объектов. График обеспечивает интуитивное визуальное представление об инциденте и помогает быстро узнать потенциальные область нарушения. В зависимости от целевого объекта и путей можно выполнять эскалацию и активировать действия для нарушения, изоляции и сдерживания инцидента на узлах, расположенных вдоль путей к целевому объекту. |

| ИТ-администраторы и инженеры SOC | Используйте анализ радиуса взрыва для мобилизации ресурсов на основе влияния на бизнес и оценку потенциального ущерба. Инженеры могут определять приоритеты наиболее критических уязвимостей, требующих немедленного внимания. Инженер может заранее выделить необходимые ресурсы на основе радиуса взрыва для критически важных целей в организации, изучив несколько узлов, отмеченных уязвимостями на карте. Инженер может четко сообщить, что было защищено и что было затронуто, а также планировать и определять приоритеты дополнительной защиты и сегментации сети, необходимые для снижения дальнейшего воздействия будущих потенциальных атак. |

| Группа реагирования на инциденты | Быстро определите область инцидента с динамической визуальной картой инцидентов, позволяющей выполнять целевые действия в системах, указанных на графике. |

| CISO или руководители по безопасности | Используйте функцию радиуса взрыва, чтобы указать текущее состояние, задать цели и индикаторы метрик, а также использовать ее для создания отчетов и аудита по соображениям соответствия требованиям. Эту функцию можно использовать для отслеживания хода выполнения действий по защите и инвестиций в меры защиты. |

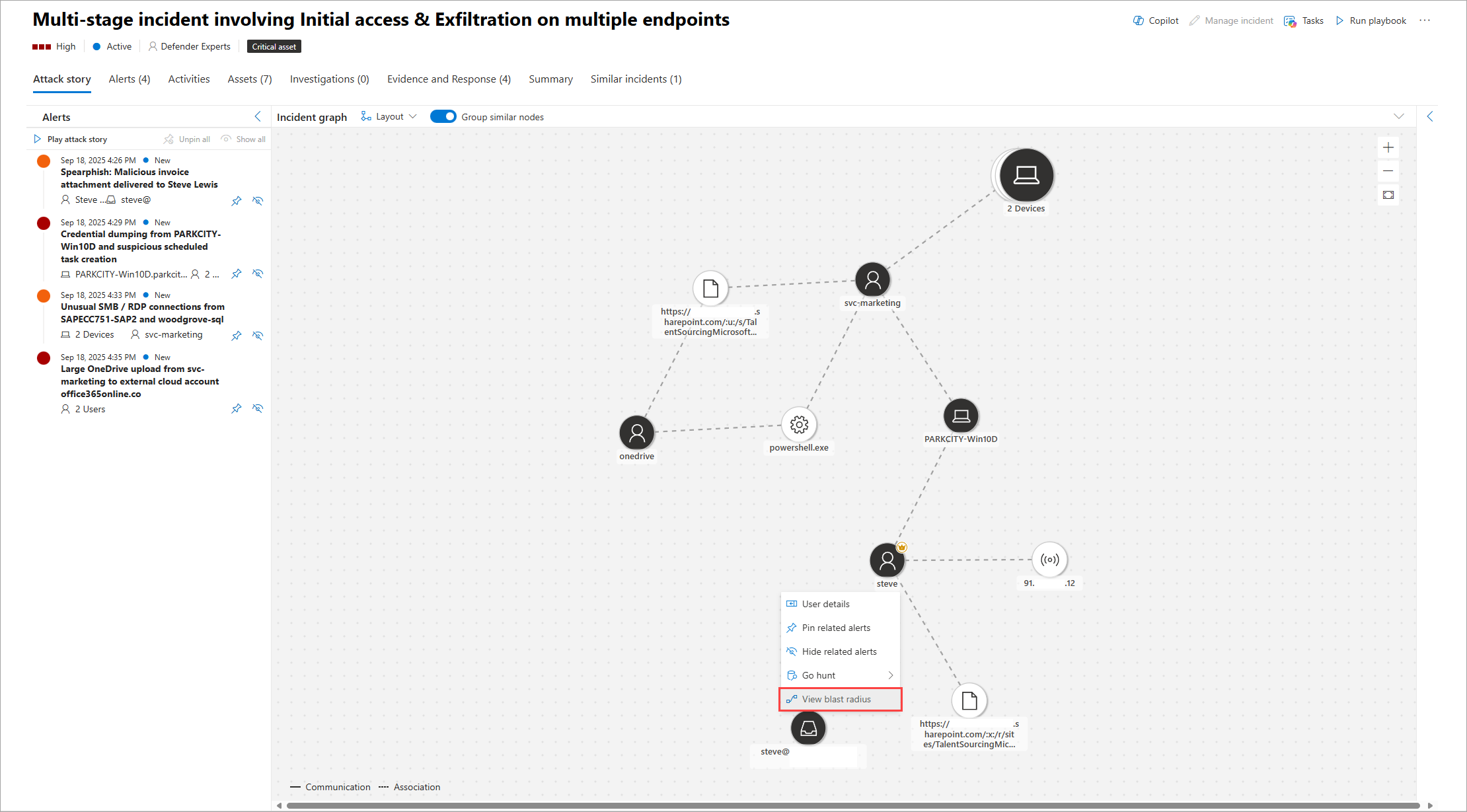

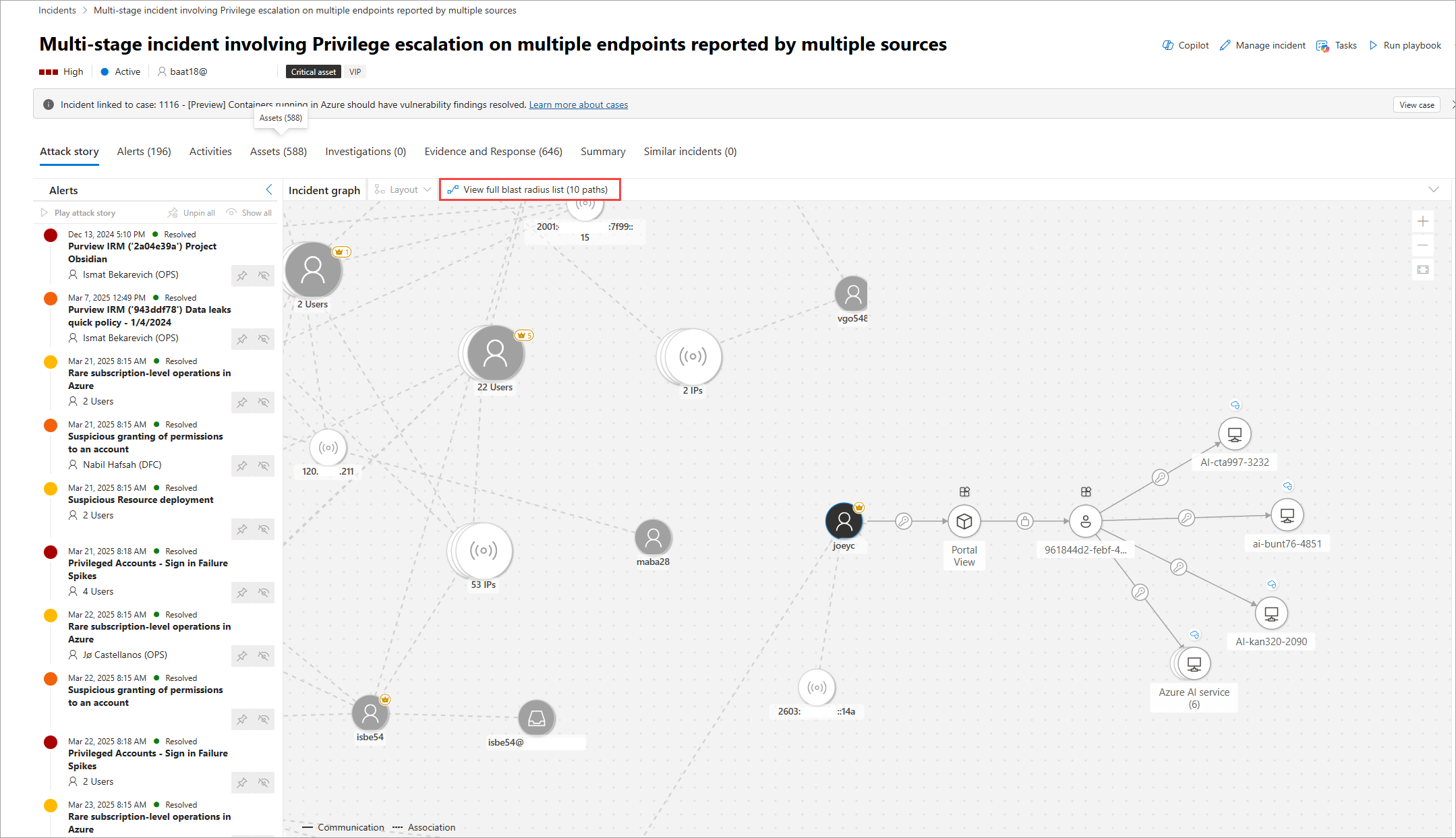

Просмотр графиков радиуса взрыва

После выбора инцидента из списка на странице Инциденты в представлении графа отображаются сущности и ресурсы, участвующие в инциденте.

Выберите узел, чтобы открыть контекстное меню, а затем выберите Вид радиуса взрыва. Если путь радиуса взрыва не найден, в пункте меню отображается значение Нет радиуса взрыва.

Чтобы просмотреть радиус действия одного узла в группе, используйте переключатель разгруппировать над сеткой, чтобы отобразить все узлы.

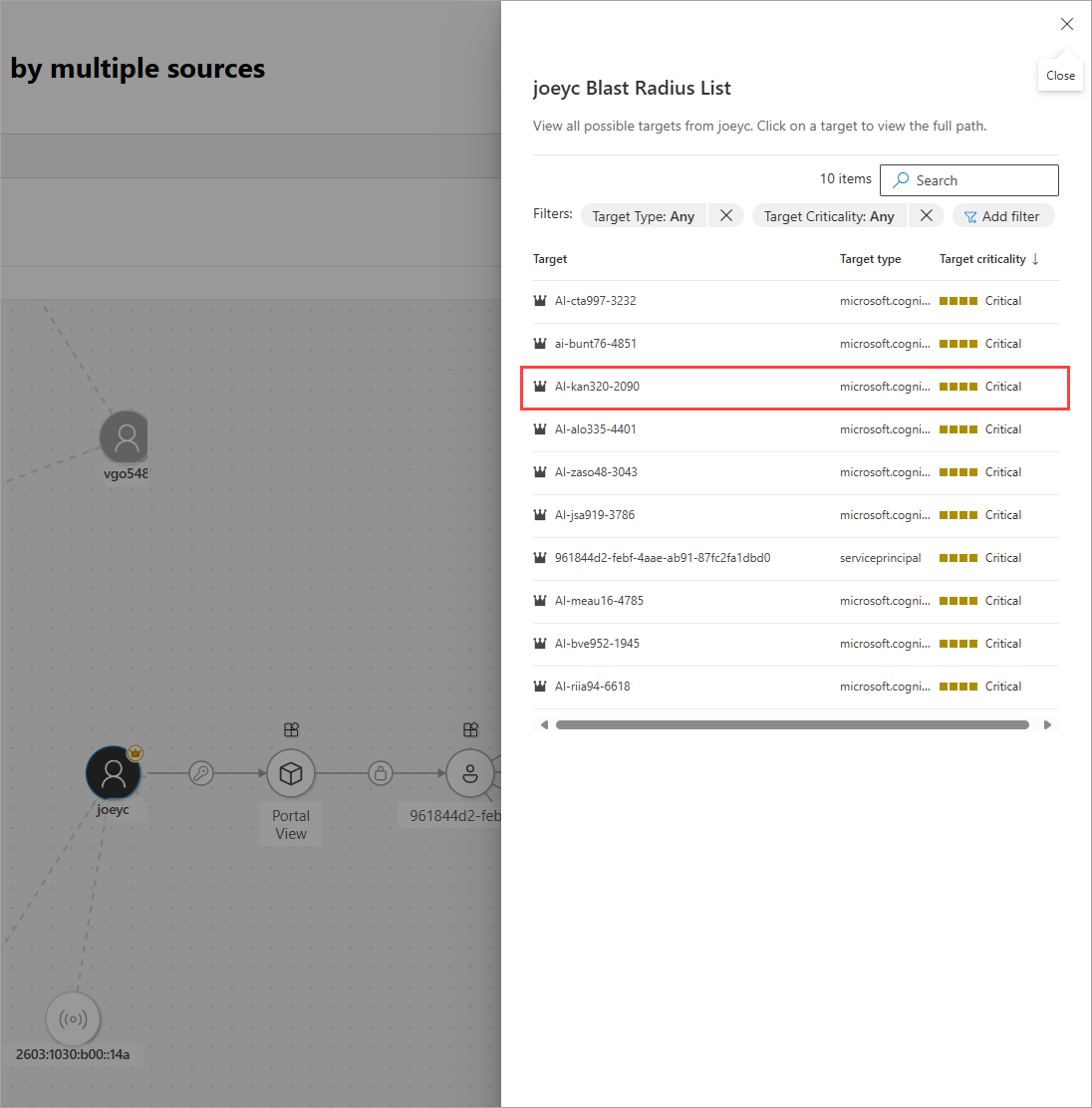

Загружается новое представление графа с восемью путями атаки с самыми рейтингами. Полный список путей отображается на правой боковой панели при выборе пункта Просмотреть полный список радиусов взрыва над диаграммой. Из списка доступных целевых объектов можно дополнительно изучить путь, выбрав один из перечисленных целевых объектов. На правой панели показан потенциальный путь от точки входа к этому целевому объекту. Некоторые узлы могут не иметь пути, связанные с ними.

Описание значков, используемых для узлов и ребер в графе радиуса взрыва, см. в статье Общие сведения о графах и визуализациях в Microsoft Defender.

Выберите Просмотреть список радиусов взрыва , чтобы просмотреть список целевых ресурсов. Выберите целевой ресурс из списка, чтобы просмотреть сведения о нем и возможные пути атаки. При выборе значков в подключениях отображаются дополнительные сведения о подключении.

Когда пути приводят к сгруппированных целевых объектов одного типа, для просмотра дискретных путей к целевым объектам выберите сгруппированные значки. Откроется панель справа, на которой отображаются все целевые объекты в группе. При выборе поля проверка слева и нажатии кнопки Развернуть в верхней части отображаются все целевые объекты и его пути отдельно.

Скройте граф радиуса взрыва и вернитесь к исходному графу инцидентов, выбрав узел и выбрав Скрыть радиус взрыва.

Ограничения

К графу радиуса взрыва применяются следующие ограничения:

Ограничения длины пути (область анализа). Вычисления длины графа радиуса взрыва ограничены до семи прыжков от исходного узла. Радиус взрыва — это приблизительное приближение к полному охвату атаки. Максимальное количество прыжков зависит от среды:

- Пять прыжков для облака

- Пять прыжков для локальной среды

- Три прыжка для гибридного использования

Актуальность данных: Задержки могут существовать между изменением в среде организации и отражением этого изменения в графе радиуса взрыва. В течение этого времени модель может быть неполной.

Возможные пути: На графе радиуса взрыва показаны возможные пути. Это не гарантирует, что злоумышленник будет использовать все указанные пути.

Известные векторы атак: Граф основан на известных векторах атак. Если злоумышленники найдут новое боковое движение или новую технику, которую еще предстоит смоделировать, она не будет отображаться на графе радиуса взрыва.

Области пользователей: Отображаемый график основан на допустимых областях для просматриваемого пользователя. На диаграмме показаны только узлы и ребра, которые ограничены для пользователя на основе определенных RBAC и параметров области. Пути, содержащие узлы или ребра область, не видны.

Узлы острова: Несоединяемые узлы могут отображаться на графе из-за изменений, происходящих между временем сбора данных и вычислением радиуса взрыва.

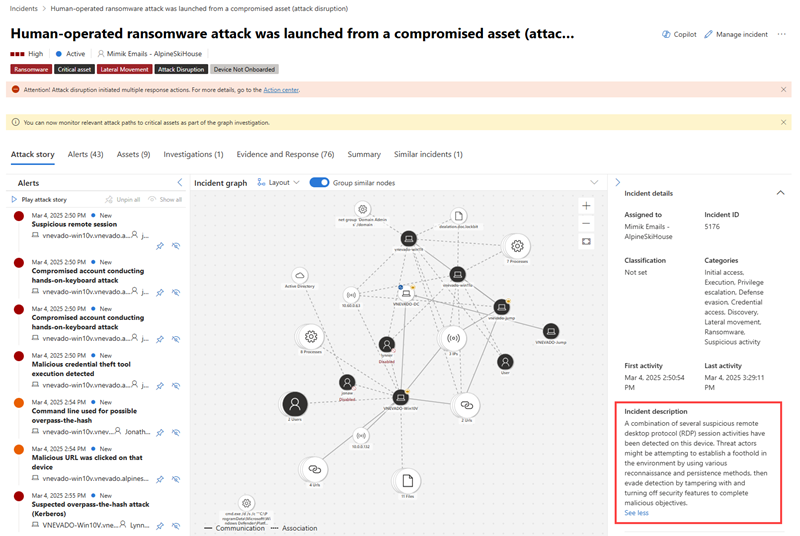

Сведения об инциденте

Сведения об инциденте можно просмотреть на правой панели страницы инцидента. Сведения об инциденте включают назначение инцидента, идентификатор, классификацию, категории, а также дату и время первого и последнего действия. Он также содержит описание инцидента, затронутых ресурсов, активных оповещений и, если применимо, связанных угроз, рекомендаций, а также сводки и влияния на прерывание работы. Ниже приведен пример сведений об инциденте, где выделено описание инцидента.

Описание инцидента содержит краткий обзор инцидента. В некоторых случаях в качестве описания инцидента используется первое оповещение в инциденте. В этом случае описание отображается только на портале и не хранится в журнале действий, таблицах расширенной охоты или Microsoft Sentinel в портал Azure.

Совет

Microsoft Sentinel клиенты также могут просматривать и перезаписывать одно и то же описание инцидента в портал Azure, задавая описание инцидента с помощью API или автоматизации.

Фильтрация и фокусировка графа инцидентов (предварительная версия)

Используйте фильтры для очень крупных инцидентов с большим количеством оповещений и сущностей или скрывайте определенные сущности, чтобы упростить сложные графы инцидентов. Упрощая график, вы можете сосредоточиться на том, что важнее всего.

Чтобы отфильтровать граф инцидентов, выполните приведенные далее действия.

Выберите Добавить фильтр над графом инцидентов.

Выберите любое из следующих доступных условий фильтра, а затем нажмите кнопку Добавить:

- Тяжести: Отображение оповещений с высоким, средним или низким уровнем серьезности.

- Статус: Отображение новых, ход выполнения или разрешенных оповещений.

- Источники служб: Отображение оповещений от определенных служб, таких как Microsoft Defender для конечной точки, Microsoft Defender для удостоверений, Microsoft Defender для Office 365 и т. д.

Для каждого добавленного критерия фильтра выберите элементы, которые нужно отфильтровать, а затем нажмите кнопку Применить.

Примечание.

Если все сущности отфильтрованы, появится пустое сообщение о состоянии. Настройте фильтры для просмотра соответствующих сущностей.

Чтобы скрыть определенные типы сущностей, выполните следующие действия:

Выберите Типы сущностей над графом инцидентов.

Снимите флажки для типов сущностей, которые нужно скрыть, например файл или пользователь. Граф перерисовывает себя без этих сущностей.

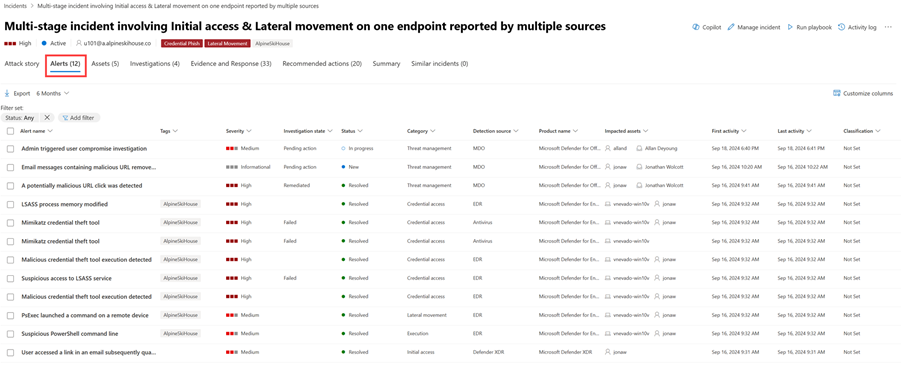

Оповещения

На вкладке Оповещения можно просмотреть очередь оповещений для оповещений, связанных с инцидентом, и другую информацию о них, например следующие сведения:

- Серьезность оповещений.

- Сущности, которые были задействованы в оповещении.

- Источник оповещений (Defender для удостоверений, Defender для конечной точки, Defender для Office 365, Microsoft Defender for Cloud Apps и надстройка управления приложениями).

- Причина связывания оповещений.

По умолчанию оповещения отображаются в хронологическом порядке, чтобы увидеть, как атака с течением времени. При выборе оповещения в инциденте Microsoft Defender XDR отображает сведения об оповещении, относящиеся к контексту общего инцидента.

Вы можете просмотреть события оповещения, которые вызвали текущее оповещение, а также все затронутые сущности и действия, связанные с атакой, включая устройства, файлы, пользователей, облачные приложения и почтовые ящики.

Дополнительные сведения см. в статье Исследование оповещений.

Примечание.

Если у вас есть доступ к Управление внутренними рисками Microsoft Purview, вы можете просматривать оповещения об управлении внутренними рисками и управлять ими, а также искать события управления внутренними рисками на портале Microsoft Defender. Дополнительные сведения см. в статье Исследование угроз внутренних рисков на портале Microsoft Defender.

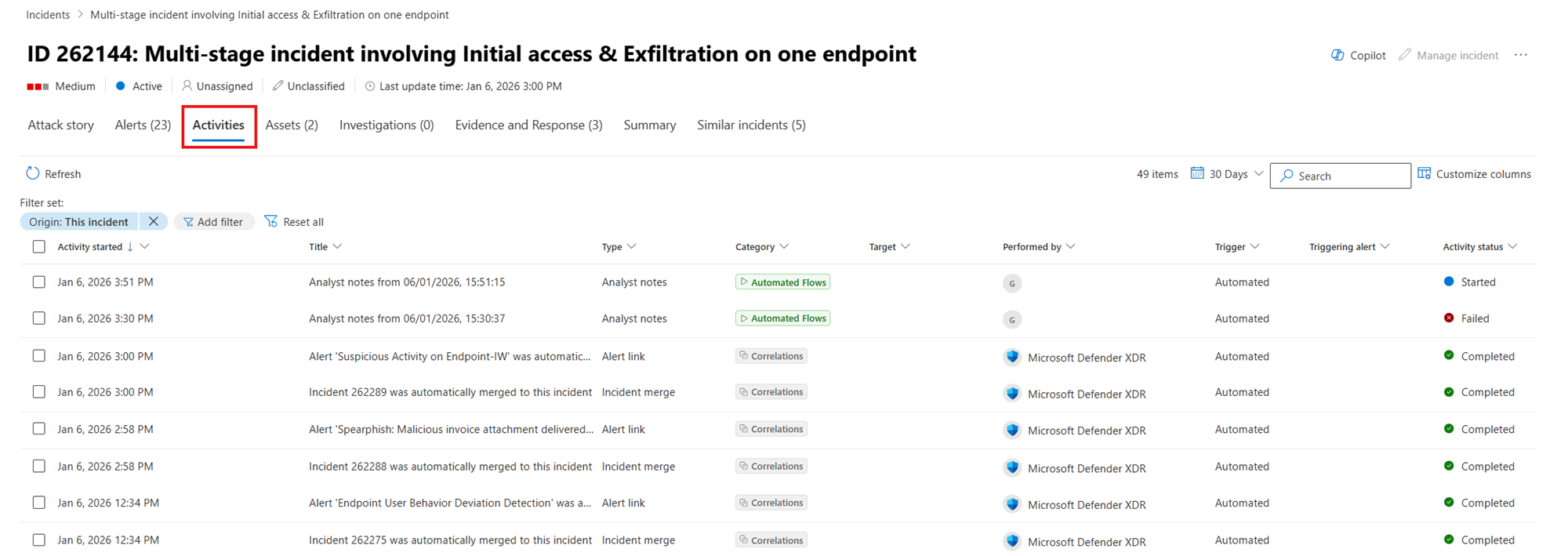

Действия

На вкладке Действия отображается единая временная шкала всех ручных и автоматических действий, выполняемых в рамках инцидента. Вы можете выполнять фильтрацию по источнику, категории, поставщику, триггеру, состоянию действия, состоянию политики, типу, имени целевого объекта, целевому типу или выполнено. Вы также можете получить доступ к этим сведениям в виде боковой панели в журнале действий.

С помощью вкладки Действия аналитики могут анализировать и расследовать инциденты. Этот процесс включает выявление ключевых шагов, выполняемых людьми и автоматизированными системами, проверку последних изменений (например, тегов, слияний, обновлений серьезности), проверку комментариев и передач, проверку подробных метаданных на боковых панелях и отслеживание автоматизированных рабочих процессов, запускаемых правилами автоматизации, сборниками схем или агентами.

Ресурсы

Легко просматривайте все ресурсы и управляйте ими в одном месте с помощью вкладки Активы . Это единое представление включает устройства, пользователей, почтовые ящики и приложения.

На вкладке Активы отображается общее количество ресурсов рядом с его именем. При выборе вкладки Активы отображается список различных категорий с количеством ресурсов в каждой категории.

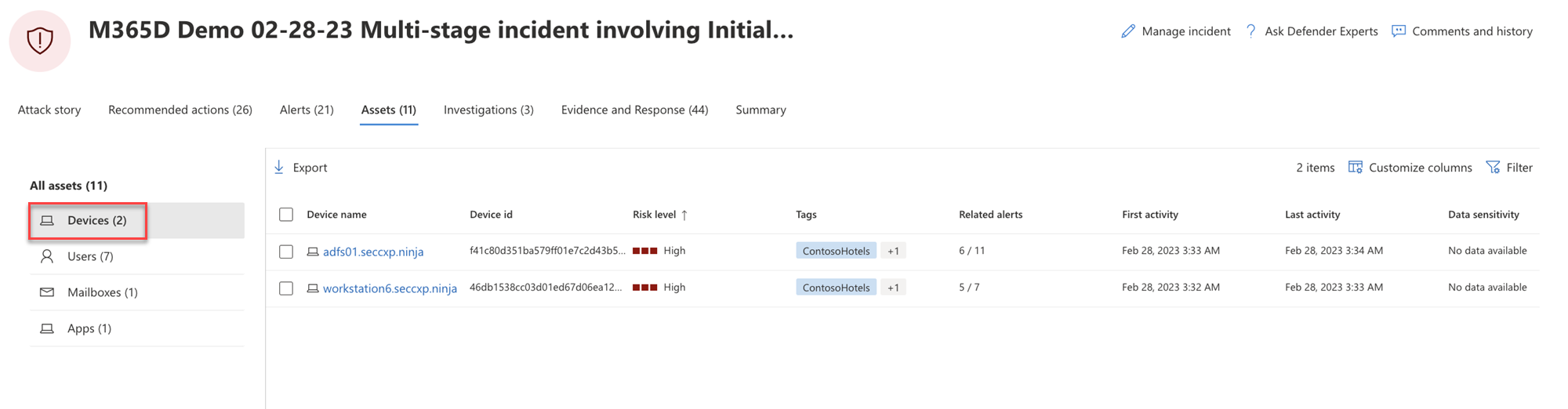

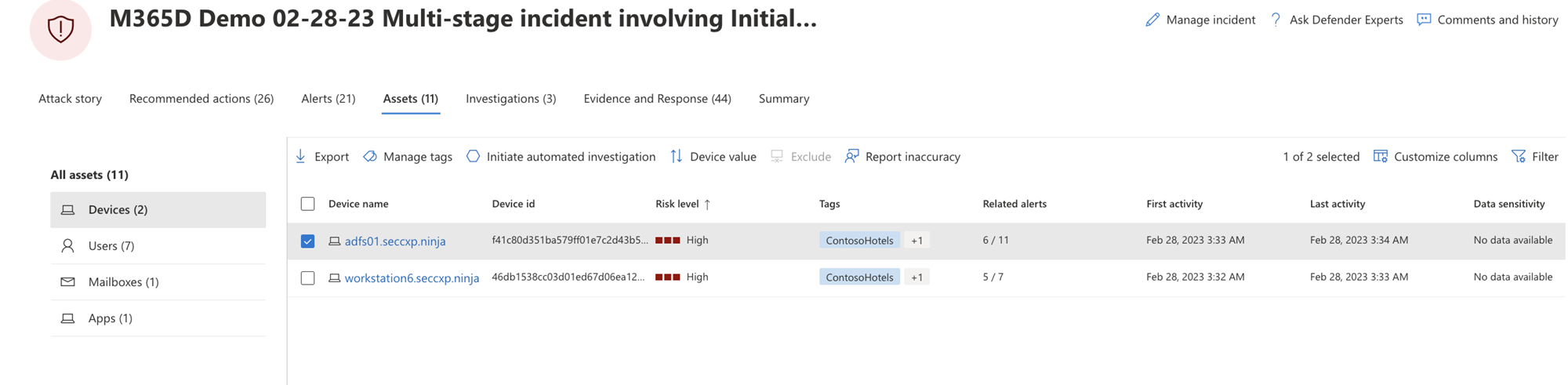

Устройства

В представлении Устройства перечислены все устройства, связанные с инцидентом.

При выборе устройства из списка открывается панель, которую можно использовать для управления выбранным устройством. Вы можете быстро экспортировать теги, управлять тегами, инициировать автоматическое исследование и многое другое.

Вы можете выбрать метку проверка для устройства, чтобы просмотреть сведения об устройстве, данные каталога, активные оповещения и вошедшего в систему пользователей. Выберите имя устройства, чтобы просмотреть сведения об устройстве в списке устройств Defender для конечной точки.

На странице устройства можно собрать дополнительные сведения об устройстве, например все его оповещения, временная шкала и рекомендации по безопасности. Например, на вкладке Временная шкала можно прокрутить временная шкала устройства и просмотреть все события и поведения, наблюдаемые на компьютере в хронологическом порядке, вперемежающемся с вызванными оповещениями.

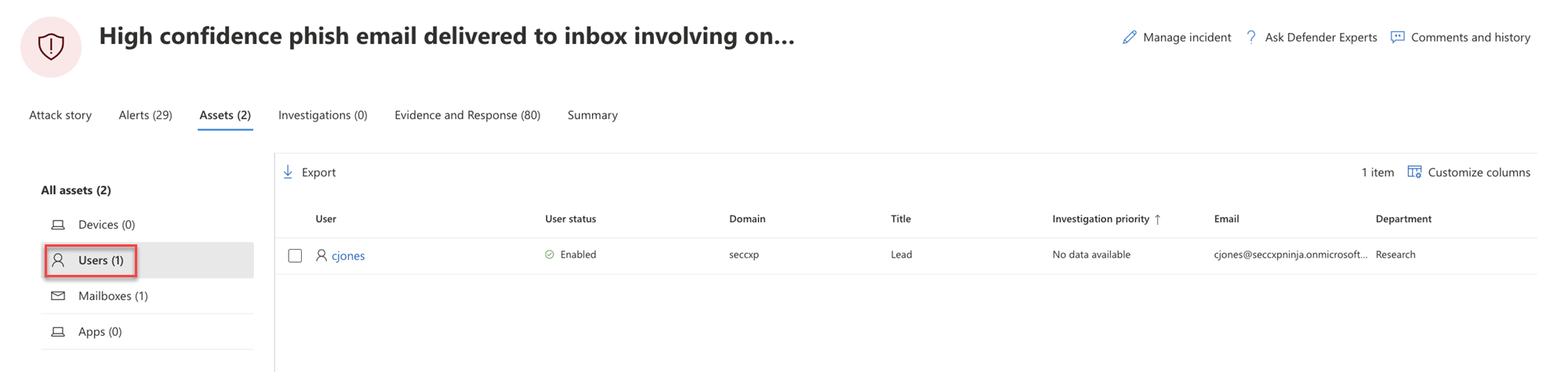

Пользователи

В представлении Пользователи перечислены все пользователи, которые были определены как часть инцидента или связанные с ним.

Выберите метку проверка, чтобы пользователь увидел сведения об угрозе учетной записи пользователя, разоблачении и контактных данных. Выберите имя пользователя, чтобы просмотреть дополнительные сведения об учетной записи пользователя.

Сведения о том, как просматривать дополнительные сведения о пользователях и управлять пользователями инцидента, см. в статье Исследование пользователей.

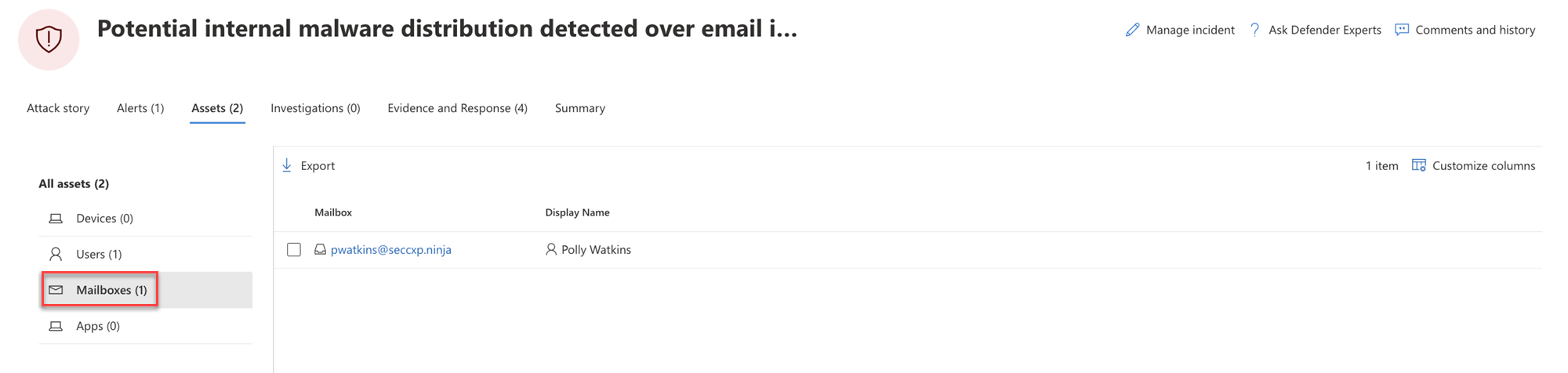

Почтовые ящики

В представлении Почтовые ящики перечислены все почтовые ящики, которые были определены как часть инцидента или связанные с ним.

Выберите метку проверка для почтового ящика, чтобы просмотреть список активных оповещений. Выберите имя почтового ящика, чтобы просмотреть дополнительные сведения о почтовом ящике на странице Обозреватель для Defender для Office 365.

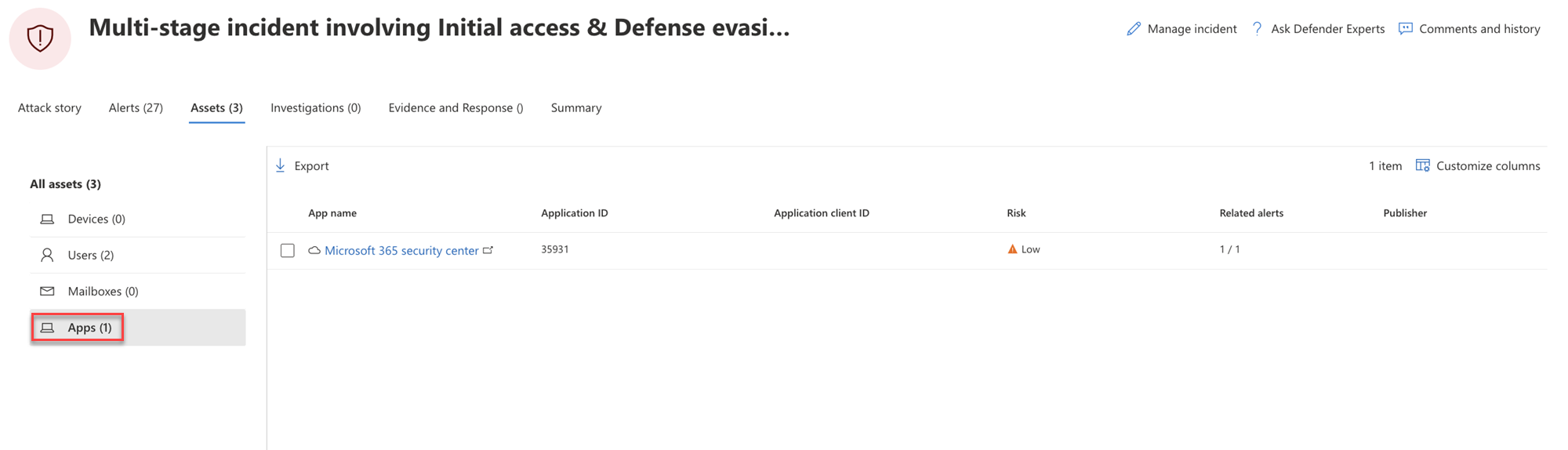

Приложения

В представлении Приложения перечислены все приложения, которые определены как часть инцидента или связаны с ним.

Выберите метку проверка для приложения, чтобы просмотреть список активных оповещений. Выберите имя приложения, чтобы просмотреть дополнительные сведения на странице Обозреватель для Defender for Cloud Apps.

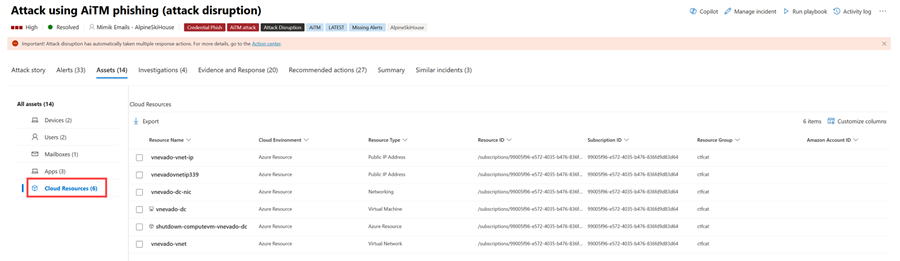

Облачные ресурсы

В представлении Облачные ресурсы перечислены все облачные ресурсы, которые являются частью инцидента или связаны с ним.

Выберите метку проверка для облачного ресурса, чтобы просмотреть сведения о ресурсе и список активных оповещений. Выберите Открыть страницу облачных ресурсов, чтобы просмотреть дополнительные сведения и просмотреть его полные сведения в Microsoft Defender для облака.

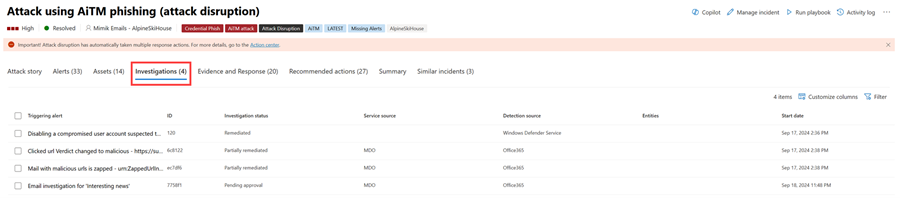

Исследования

На вкладке Исследования перечислены все автоматизированные расследования , вызванные оповещениями в этом инциденте. В зависимости от того, как вы настраиваете автоматические исследования для запуска в Defender для конечной точки и Defender для Office 365, автоматические исследования выполняют действия по исправлению или ожидают утверждения аналитиком действий.

Выберите исследование, чтобы перейти на страницу сведений о нем, чтобы получить полную информацию о состоянии исследования и исправления. Если какие-либо действия требуют утверждения в рамках исследования, они отображаются на вкладке Ожидающие действия . Выполните действия в рамках исправления инцидента.

На вкладке "График исследования " отображается следующее:

- Подключение оповещений к затронутым ресурсам в организации.

- Какие сущности связаны с тем, какие оповещения и как они являются частью истории атаки.

- Оповещения об инциденте.

Граф исследования помогает быстро понять полный область атаки, соединяя различные подозрительные сущности, которые являются частью атаки, со связанными с ними ресурсами, такими как пользователи, устройства и почтовые ящики.

Дополнительные сведения см. в статье Автоматическое исследование и реагирование в Microsoft Defender XDR.

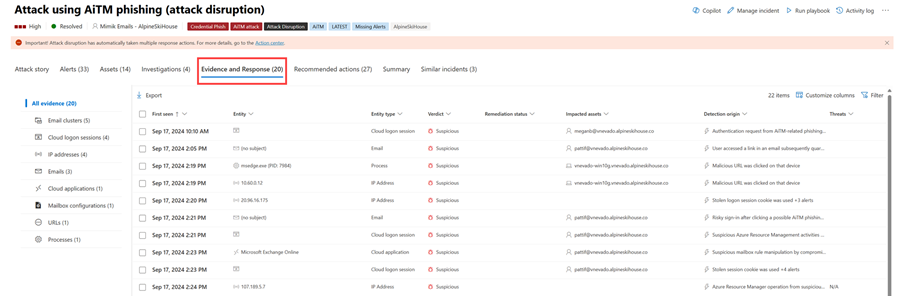

Доказательства и ответ

На вкладке Доказательства и ответ отображаются все поддерживаемые события и подозрительные сущности в оповещениях в инциденте.

Microsoft Defender XDR автоматически исследует все поддерживаемые события инцидентов и подозрительные сущности в оповещениях, предоставляя вам сведения о важных сообщениях электронной почты, файлах, процессах, службах, IP-адресах и многом другом. Это помогает быстро обнаруживать и блокировать потенциальные угрозы в инциденте.

Каждая анализируемая сущность помечается вердиктом (вредоносный, подозрительный, чистый) и состоянием исправления. Эти сведения помогут вам понять состояние исправления всего инцидента и дальнейшие действия, которые можно предпринять.

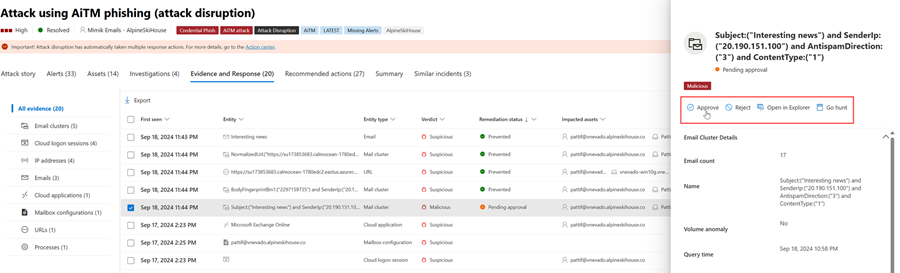

Утверждение или отклонение действий по исправлению

Для инцидентов с состоянием исправления ожидание утверждения можно утвердить или отклонить действие по исправлению, открыть в Обозреватель или Перейти к поиску на вкладке Доказательства и ответ.

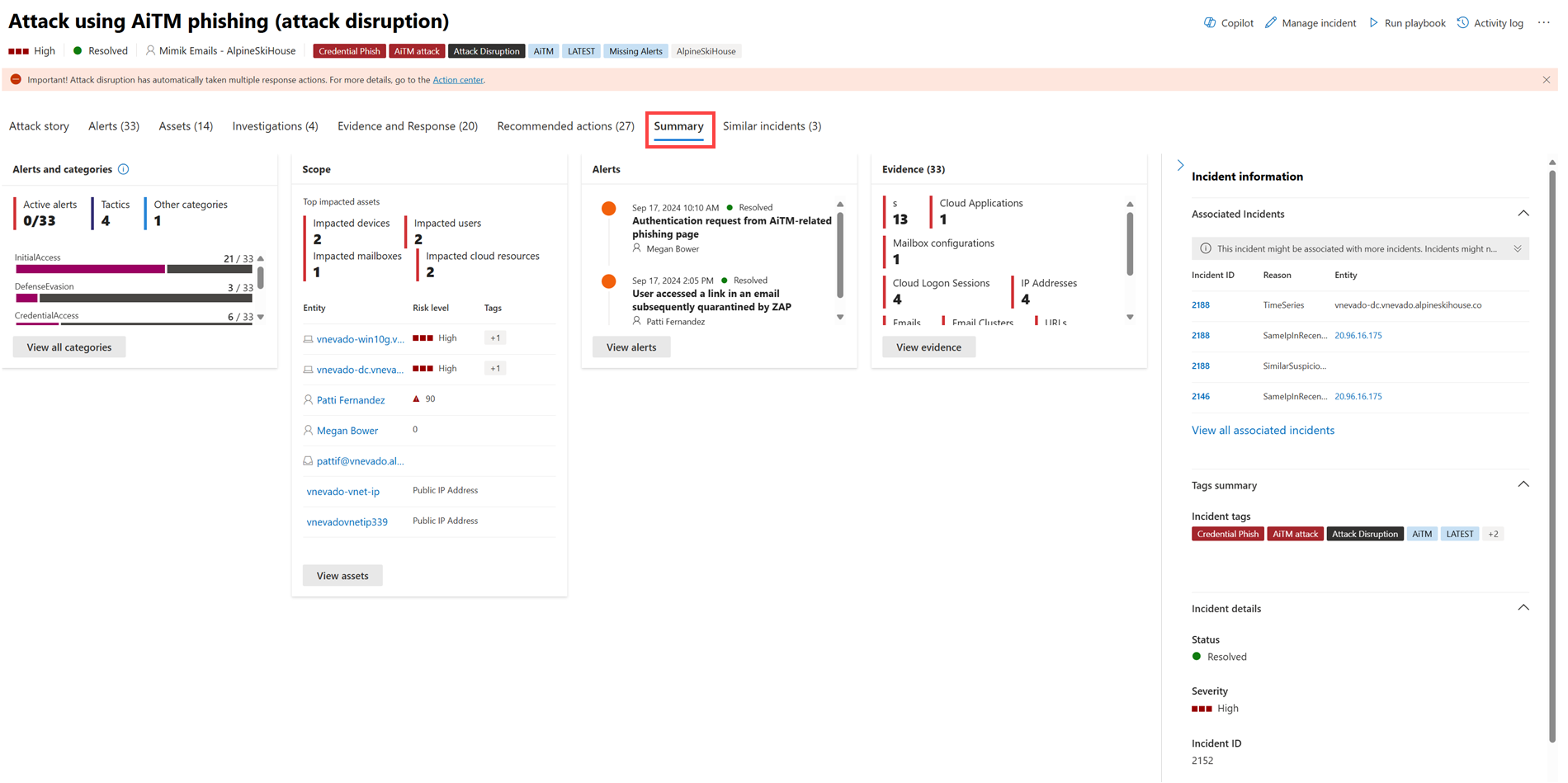

Сводка

Используйте страницу Сводка , чтобы оценить относительную важность инцидента и быстро получить доступ к связанным оповещениям и затронутым сущностям. На странице Сводка вы дается snapshot обзор основных сведений об инциденте.

Сведения организованы по этим разделам.

| Раздел | Описание |

|---|---|

| Оповещения и категории | Визуальное и числовое представление о том, как продвинулась атака в цепочке уничтожения. Как и в случае с другими продуктами майкрософт по обеспечению безопасности, Microsoft Defender XDR согласованы с платформой MITRE ATT&CK™. В временная шкала оповещений отображается хронологический порядок возникновения оповещений, а для каждого из них — их состояние и имя. |

| Scope | Отображает количество затронутых устройств, пользователей и почтовых ящиков. В нем перечислены сущности в порядке уровня риска и приоритета исследования. |

| Оповещения | Отображает оповещения, связанные с инцидентом. |

| Свидетельство | Отображает количество сущностей, затронутых инцидентом. |

| Сведения об инциденте | Отображает свойства инцидента, такие как теги, состояние и серьезность. |

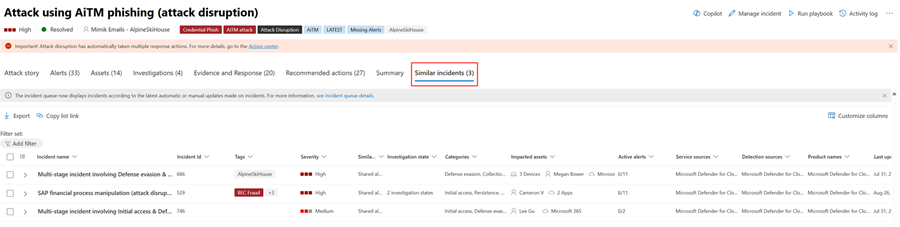

Аналогичные инциденты

Некоторые инциденты могут иметь аналогичные инциденты, перечисленные на странице Аналогичные инциденты . В этом разделе показаны инциденты с похожими оповещениями, сущностями и другими свойствами. Это сходство поможет вам понять область атаки и выявить другие инциденты, которые могут быть связаны.

Совет

Defender Boxed — серия карточек, демонстрирующих успехи в области безопасности, улучшения и действия по реагированию вашей организации за последние шесть месяцев или год, отображается в течение ограниченного времени в январе и июле каждого года. Узнайте, как поделиться основными выделениями Defender Boxed .

Дальнейшие действия

При необходимости ознакомьтесь со следующими ресурсами:

См. также

Совет

Хотите узнать больше? Общайтесь с членами сообщества Microsoft Security в нашем техническом сообществе: Microsoft Defender XDR Tech Community.