Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

Если вы используете идентификатор Microsoft Entra для управления доступом к ресурсам, вы также можете использовать его для ограничения отправки и скачивания управляемых дисков Azure. Когда пользователь пытается отправить или скачать диск, Azure проверяет удостоверение запрашивающего пользователя в идентификаторе Microsoft Entra и подтверждает, что у пользователя есть необходимые разрешения. Если у пользователя нет необходимых разрешений, они не могут отправлять или скачивать управляемые диски.

На более высоком уровне системный администратор может задать политику на уровне учетной записи Azure или подписки, чтобы убедиться, что все диски и моментальные снимки должны использовать идентификатор Microsoft Entra для отправки или скачивания. Если у вас есть вопросы по защите загрузок и скачивания с помощью Microsoft Entra ID, обратитесь по адресу azuredisks@microsoft .com.

Ограничения

- Виртуальные жесткие диски нельзя загружать в пустые снимки системы.

- Azure Backup в настоящее время не поддерживает диски, защищенные с помощью идентификатора Microsoft Entra.

- Azure Site Recovery в настоящее время не поддерживает диски, защищенные с помощью идентификатора Microsoft Entra.

Предпосылки

Установите последний модуль Azure PowerShell или последнюю версию Azure CLI.

Назначьте роль RBAC

Чтобы получить доступ к управляемым дискам, защищенным с помощью идентификатора Microsoft Entra, пользователи должны иметь роль оператора данных для управляемых дисков или настраиваемую роль со следующими разрешениями:

- Microsoft.Compute/disks/download/action

- Microsoft.Compute/disks/upload/action

- Microsoft.Compute/snapshots/download/action

- Microsoft.Compute/snapshots/upload/action

Подробные инструкции по назначению роли см. в следующих статьях для портала, PowerShell или CLI. Сведения о создании или обновлении настраиваемой роли см. в следующих статьях для портала, PowerShell или CLI.

Ограничение доступа к отдельному диску

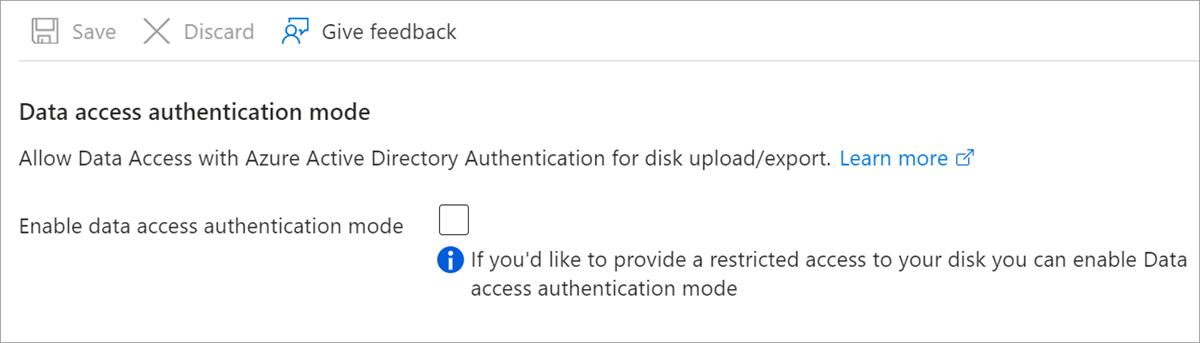

Чтобы ограничить доступ к отдельному диску, включите режим проверки подлинности доступа к данным на этом диске.

Этот параметр можно включить при создании диска или включить его на странице экспорта дисков в разделе "Параметры " для существующих дисков.

Назначьте политику Azure

Вы также можете назначить политику Azure с задачей исправления. Политика с задачей исправления постоянно проверяет ресурсы и уведомляет вас о том, что какие-либо из них не соответствуют. Встроенное определение политики, назначаемое вами, — защита данных с помощью требований проверки подлинности при экспорте или отправке на диск или моментальный снимок. Чтобы узнать, как назначить политику Azure, см. статьи о портале Azure, Azure CLI или модуле Azure PowerShell .

Дальнейшие шаги

- Отправка виртуального жесткого диска в Azure или копирование управляемого диска в другой регион — Azure CLI

- Отправка виртуального жесткого диска в Azure или копирование управляемого диска в другой регион — Azure PowerShell

- Скачать VHD Linux из Azure

- Загрузить виртуальный жесткий диск Windows из Azure