Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

Примечание.

Статья была полезной? Ваши входные данные важны для нас. Нажмите кнопку "Отзывы" на этой странице, чтобы сообщить нам, насколько хорошо эта статья работала для вас или как мы можем улучшить ее.

Сводка

Обозреватель службы хранилища Microsoft Azure — это изолированное приложение, которое упрощает работу с данными из Cлужбы хранилища Azure на платформе Windows, macOS и Linux. Приложение может подключаться к учетным записям хранения, размещенным в Azure, National Clouds и Azure Stack.

В этом руководстве приведены решения для распространенных проблем, которые часто возникают при работе с Storage Explorer.

Проблемы с разрешениями Azure

Управление доступом на основе ролей Azure (RBAC) обеспечивает высоко детализированное управление доступом ресурсов Azure путем объединения наборов разрешений в роли. Ниже описаны стратегии, позволяющие обеспечить оптимальную работу Azure RBAC в Обозревателе службы хранилища.

Как получить доступ к своим ресурсам в Обозревателе хранилища?

Если вы не можете получить доступ к ресурсам хранилища через Azure RBAC, возможно, вам не назначены правильные роли. В следующих разделах рассматриваются разрешения Обозревателя службы хранилища, которые в настоящее время необходимы для доступа к ресурсам хранилища. Обратитесь к администратору учетной записи Azure, если у вас нет правильных ролей или разрешений.

Проблема с разрешениями "Чтение: список и получение учетных записей хранения"

Необходимо иметь разрешение на получение списка учетных записей хранения. Чтобы получить это разрешение, вам должна быть назначена роль читателя.

Отобразить список ключей аккаунта хранилища

Обозреватель службы хранилища также может использовать для проверки подлинности запросов ключи учетной записи. Доступ к ключам учетной записи можно получить с помощью более функциональных ролей, таких как роль участника.

Примечание.

Ключи доступа предоставляют неограниченные разрешения всем, кто ими владеет. В результате не раздавайте эти ключи пользователям учетной записи. Если ключ доступа потребуется отозвать, его можно будет создать повторно на портале Azure.

Роли данных

Вам должна быть назначена по крайней мере одна роль, которая предоставляет доступ для чтения данных из ресурсов. Например, если требуется вывести список или скачать BLOB-объекты, вам потребуется минимум роль доступа для чтения данных BLOB-объектов хранилища.

Зачем нужна роль уровня управления для просмотра ресурсов в Обозревателе службы хранилища?

В службе хранилища Azure есть два уровня доступа: управление и данные. Доступ к подпискам и учетным записям хранения выполняется с помощью уровня управления. Доступ к контейнерам, большим двоичным объектам и другим ресурсам данных выполняется с помощью слоя данных. Например, если вы хотите получить список учетных записей хранения из Azure, отправьте запрос на конечную точку управления. Если вам нужен список BLOB-контейнеров в учетной записи хранилища, отправьте запрос к соответствующей конечной точке службы.

Роли Azure могут предоставлять вам разрешения на управление или доступ к уровню данных. Например, роль читателя предоставляет доступ только для чтения к ресурсам уровня управления.

Строго говоря, роль читателя не предоставляет разрешений на уровне данных и не является необходимой для доступа к этому уровню.

Обозреватель службы хранилища упрощает доступ к вашим ресурсам Azure, собирая необходимые сведения для подключения к ним. Например, чтобы отобразить контейнеры BLOB, Обозреватель службы хранилища отправляет запрос "перечисление контейнеров" на конечную точку службы BLOB. Чтобы получить конечную точку, Storage Explorer ищет в списке подписок и учетных записей хранения, к которым у вас есть доступ. Для поиска подписок и учетных записей хранения, Обозревателю хранилища также требуется доступ к управляющему слою.

Если у вас нет роли, предоставляющей какие-либо разрешения на уровне управления, Обозреватель службы хранилища не сможет получить сведения, необходимые для подключения к уровню данных.

Что делать, если я не могу получить необходимые разрешения уровня управления от администратора?

Если вам нужен доступ к контейнерам BLOB-объектов, контейнерам или каталогам Azure Data Lake Storage Gen2, либо к очередям, вы можете подключиться к этим ресурсам с помощью учетных данных Azure.

- Откройте диалоговое окно "Подключиться ".

- Выберите тип ресурса, к которому нужно подключиться.

- Нажмите кнопку "Войти" с помощью идентификатора Microsoft Entra ID>Next.

- Выберите учетную запись пользователя и клиент, связанные с ресурсом, к которому вы подключаетесь, и нажмите кнопку "Далее".

- Введите URL-адрес ресурса и введите уникальное отображаемое имя подключения. Нажмите Далее>Подключиться.

В настоящее время для других типов ресурсов не существует решения, связанного с Azure RBAC. В качестве обходного решения можно запросить URL с общей подписью доступа, а затем присоединить его к ресурсу.

- Откройте диалоговое окно "Подключиться ".

- Выберите тип ресурса, к которому нужно подключиться.

- Выберите общий ключ доступа (SAS)>Далее.

- Введите URL-адрес общей подписанной ссылки, который вы получили, и задайте уникальное отображаемое имя для подключения. Нажмите Далее>Подключиться.

Дополнительные сведения о подключении к ресурсам см. в разделе "Подключение к отдельному ресурсу".

Рекомендуемые встроенные роли Azure

Несколько встроенных ролей Azure предоставляют разрешения, необходимые для использования обозревателя службы хранилища. Некоторые из этих ролей включают:

- Владелец: может управлять всем, включая доступ к ресурсам.

- Участник: может управлять всем, кроме доступа к ресурсам.

- Читатель: чтение и вывод списка ресурсов.

- Соавтор аккаунта хранения: полное управление аккаунтами хранения.

- Владелец данных BLOB-объекта хранилища: полный доступ к контейнерам и данным BLOB-объектов службы хранилища Azure.

- Участник данных блоба хранилища: чтение, запись и удаление контейнеров и BLOB-объектов службы хранилища Azure.

- Читатель данных объектов BLOB в хранилище: чтение и получение списка контейнеров и объектов BLOB в хранилище Azure.

Примечание.

Роли "Владелец", "Участник", и "Участник учетной записи хранения" предоставляют доступ к ключам учетной записи.

Проблемы с TLS/SSL-сертификатами

В этом разделе рассматриваются проблемы с TLS/SSL-сертификатами.

Общие сведения о проблемах с TLS/SSL-сертификатами

Прежде чем продолжить, изучите раздел TLS/SSL-сертификатов в сетевой документации Storage Explorer.

Использование системного прокси-сервера

Если вы используете только функции, поддерживающие параметр Использовать системный прокси-сервер, используйте его. Дополнительные сведения о параметре системного прокси-сервера см. в разделе "Сетевые подключения" в обозревателе службы хранилища.

Импорт TLS/SSL-сертификатов

Если у вас есть копия самозаверяющих сертификатов, вы можете настроить доверие к ним в Обозревателе службы хранилища:

- Получите копию сертификата X.509 (.cer) в кодировке Base-64.

- Выберите Изменить>Сертификаты SSL>Импорт сертификатов. С помощью средства выбора файлов найдите, выберите и откройте CER-файл.

Эта ошибка может возникать также при наличии нескольких сертификатов (корневых и промежуточных). Чтобы устранить эту ошибку, необходимо импортировать все сертификаты.

Поиск TLS/SSL-сертификатов

Если у вас нет копии самозаверяющих сертификатов, обратитесь за помощью к ИТ-администратору.

Чтобы найти сертификаты, выполните следующие действия.

Установите OpenSSL:

- Windows: достаточно любой из легких версий.

- Mac: OpenSSL входит в операционную систему.

- Linux: OpenSSL входит в операционную систему.

Выполните команду OpenSSL:

- Windows: откройте каталог установки, выберите /bin/, а затем дважды щелкните

openssl.exe. - Mac: запуск

opensslиз терминала. - Linux: запуск

opensslиз терминала.

- Windows: откройте каталог установки, выберите /bin/, а затем дважды щелкните

Для всех имен узлов Microsoft или Azure, с которыми связаны ваши ресурсы хранилища, выполните эту команду:

openssl s_client -showcerts -connect <hostname>:443. Для получения дополнительной информации см. этот список имен хостов, к которым часто обращается Обозреватель хранилища.Найдите самоподписанные сертификаты. Если субъект

("s:")и издатель сертификата("i:")совпадают, сертификат, скорее всего, будет самозаверяющим.При обнаружении самозаверяющих сертификатов для каждого из них скопируйте и вставьте все данные от

-----BEGIN CERTIFICATE-----до-----END CERTIFICATE-----в новый файл с расширением .cer.Откройте Обозреватель службы хранилища, а затем выберите Изменить>SSL-сертификаты>Импорт сертификатов. С помощью средства выбора файлов найдите, выберите и откройте созданные CER-файлы.

Отключение проверки TLS/SSL-сертификата

Если вы не можете найти самозаверяющие сертификаты с помощью этих действий, обратитесь к нам через средство обратной связи. Можно также запустить Обозреватель службы хранилища из командной строки с помощью флага --ignore-certificate-errors. При запуске с этим флагом Обозреватель службы хранилища игнорирует ошибки сертификатов.

Внимание

Использование этого флага не рекомендуется.

Проблемы входа

В этом разделе рассмотрены возможные проблемы со входом.

Понимание процесса входа

Прежде чем продолжить, убедитесь, что вы понимаете документацию по входу в Обозреватель службы хранилища.

Часто приходится повторно вводить учетные данные

Вероятнее всего, необходимость повторного ввода учетных данных вызвана политиками условного доступа, установленными администратором Microsoft Entra. Когда в Обозревателе службы хранилища требуется повторно ввести учетные данные на панели учетных записей, вы должны увидеть ссылку на Подробности ошибки. Щелкните ее, чтобы узнать, почему Обозреватель хранилища просит вас ввести учетные данные снова. Ошибки политики условного доступа, требующие повторного ввода учетных данных, могут выглядеть примерно так:

Истек срок действия токена обновления.

Необходимо использовать многофакторную проверку подлинности для доступа.

Администратор внес изменения в конфигурацию.

Чтобы уменьшить частоту повторного ввода учетных данных из-за ошибок, таких как предыдущие, обратитесь к администратору Microsoft Entra.

Другие проблемы политики условного доступа

Если для вашей учетной записи необходимо соблюсти другие политики условного доступа, попробуйте использовать значение брокера проверки подлинности или веб-браузера по умолчанию для настройки параметра входа с. Сведения об этом параметре см. в статье об изменении способа входа.

Проблемы с брокером проверки подлинности в Windows

Операционная система Windows использует диспетчер веб-учетных записей (WAM) в качестве брокера проверки подлинности. Если вы используете метод входа с брокером проверки подлинности в Windows и сталкиваетесь с проблемами, см. это руководство для устранения распространенных ошибок.

Браузер сообщает о HTTP-перенаправлении или небезопасном подключении во время входа

Когда Storage Explorer выполняет процесс входа в вашем веб-браузере, в конце он перенаправляется на localhost. Если такое перенаправление выполняется по протоколу HTTP вместо HTTPS, браузеры иногда выдают предупреждение или ошибку. Некоторые браузеры также могут попытаться принудительно выполнить перенаправление с использованием протокола HTTPS. При возникновении любой из этих проблем в зависимости от браузера у вас есть варианты:

- Игнорируйте это предупреждение.

- Добавьте исключение для localhost.

- Отключите принудительное использование HTTPS, глобально или только для localhost.

Если такие варианты вам не подходят, измените способ входа на интегрированный вход, чтобы вообще не использовать браузер.

Не удалось получить токен, тенант отфильтрован

Иногда отображается сообщение об ошибке, которое говорит, что маркер не может быть получен, так как клиент отфильтрован. Эта ошибка означает, что вы пытаетесь получить доступ к ресурсу, который находится в отфильтрованном клиенте. Чтобы включить клиент, перейдите на панель учетных записей. Убедитесь, что установлен флажок для клиента, указанного в ошибке. Дополнительные сведения о фильтрации арендаторов в Обозревателе службы хранилища см. в разделе Управление учетными записями.

Библиотека проверки подлинности не была запущена должным образом

Если при запуске появится сообщение об ошибке, которое говорит, что библиотека проверки подлинности обозревателя службы хранилища не запущена должным образом, убедитесь, что среда установки соответствует всем предварительным требованиям. Наиболее вероятная причина этого сообщения об ошибке — несоблюдение предварительных требований.

Если вы считаете, что среда установки отвечает всем предварительным требованиям, сообщите о проблеме на сайте GitHub. В своем сообщении о проблеме не забудьте указать следующие сведения:

- Ваша ОС

- Ваша версия Обозреватель хранилища

- Журналы проверки подлинности из неудачной попытки запуска Storage Explorer. После возникновения такой ошибки ведение подробного журнала проверки подлинности включается автоматически.

Пустое окно при использовании интегрированного входа

Если вы решили использовать встроенный вход и увидите пустое окно входа , скорее всего, вам потребуется переключиться на другой метод входа. Пустые диалоговые окна входа чаще всего появляются, когда сервер службы федерации Active Directory запрашивает у Обозревателя хранилища выполнение перенаправления, которое не поддерживается Electron.

Чтобы перейти на другой способ входа, измените значение параметра Вход с помощью в разделе Параметры>Приложение>Вход. Сведения о различных методах входа см. в разделе Изменение места входа.

Изменение цикла повторной проверки подлинности или имени участника-пользователя (UPN)

Если вы оказались в цикле повторной аутентификации или изменили UPN одной из ваших учетных записей, выполните следующие шаги.

- Откройте Storage Explorer.

- Выберите Справка>Сбросить.

- Выберите по меньшей мере аутентификацию. Снимите флажки для других компонентов, которые не нужно сбрасывать.

- Выберите Сброс.

- Перезапустите Обозреватель службы хранилища и повторите вход.

Если после сброса возникли проблемы, выполните следующие действия.

- Откройте Storage Explorer.

- Удалите все учетные записи, а затем закройте Storage Explorer.

- Удалите папку

.IdentityServiceс компьютера. В Windows найдите папкуC:\Users\<username>\AppData\Localв . Для macOS и Linux найдите папку в корне каталога пользователя. - Если вы используете macOS или Linux, удалите

Microsoft.Developer.IdentityServiceзапись из хранилища ключей операционной системы. В macOS приложение для хранения ключей — это "Gnome Keychain". В Linux приложение обычно называется Keyring, но это имя может быть другим в зависимости от вашего дистрибутива. - Перезапустите Обозреватель службы хранилища и повторите вход.

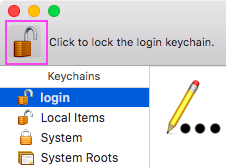

macOS: ошибки связки ключей или нет окна входа

Цепочка ключей macOS иногда может входить в состояние, вызывающее проблемы с библиотекой аутентификации Storage Explorer. Чтобы вывести Keychain из этого состояния, выполните следующие действия.

Закройте Обозреватель хранилища.

Откройте Keychain, выбрав Command + Пробел, введите "keychain" в поле поиска и нажмите клавишу Enter.

Выберите цепочку ключей login.

Щелкните значок замка, чтобы заблокировать эту цепочку ключей. После завершения процесса замок оказывается в заблокированном состоянии. Это может занять несколько секунд в зависимости от того, какие приложения запущены.

Откройте Storage Explorer.

Вам придет сообщение вроде "Центр сервисов хочет получить доступ к цепочке ключей". Введите пароль учетной записи администратора Mac и выберите Всегда разрешать. Или выберите Разрешить, если вариант Всегда разрешать недоступен.

Попробуйте выполнить вход.

Linux: при запуске не возникают ошибки окна приложения или диспетчера паролей

При запуске обозревателя службы хранилища в системе Linux может возникнуть одна из следующих проблем:

- Окно приложения не отображается.

- Возникают ошибки в диспетчере паролей системы.

Обозреватель хранилища использует диспетчер учетных данных системы для защиты ваших данных, включая учетные данные для входа и подключения SAS. Если он не обнаруживает совместимое приложение диспетчера учетных данных, обозреватель службы хранилища не может запуститься. Если у вашей системы нет локального средства управления учетными данными, можно установить средство, совместимое с libsecret. Например, в системах Linux, использующих среду рабочего стола GNOME, можно установить Seahorse.

Обозреватель хранилища обычно создает ключницу по умолчанию, если она не существует при запуске. Однако в некоторых случаях ключница по умолчанию не создается, что приводит к ошибкам в окне приложения или службе диспетчера паролей. Чтобы устранить неполадки, вручную установите связку ключей по умолчанию.

Если вы используете Seahorse и нет существующих ключей или вы хотите создать новый, выполните следующие действия, чтобы создать ключ по умолчанию:

- Запустите приложение "Пароли и ключи".

- Нажмите кнопку + , а затем нажмите кнопку "Ключ пароля".

- Задайте имя и пароль для новой ключницы.

- Щелкните правой кнопкой мыши новую ключницу и выберите Установить по умолчанию.

Если вы используете пакет snap для Обозревателя хранилища, необходимо также убедиться, что Обозреватель хранилища подключён к диспетчеру паролей вашей системы. Чтобы подключить диспетчер паролей, выполните следующую команду:

snap connect storage-explorer:password-manager-service :password-manager-service

Браузер по умолчанию не открывается

Если браузер по умолчанию не открывается при попытке войти в систему, попробуйте все перечисленные ниже методы.

- Перезапустите Обозреватель хранилища.

- Откройте браузер вручную, прежде чем приступить к входу.

- Попробуйте интегрированный вход. Инструкции см. в разделе Изменение способа входа.

Другие проблемы при входе

Если ни одна из предыдущих инструкций не применяется к проблеме входа или если они не устраняют проблему входа, откройте проблему на сайте GitHub.

Отсутствие подписки и неисправные клиенты

Если вам не удается получить подписки после успешного входа, для устранения этой проблемы воспользуйтесь указанными ниже способами.

- Убедитесь, что учетная запись имеет доступ к необходимым подпискам. Убедитесь, что у вас есть доступ: войдите на портал для среды Azure, которую вы пытаетесь использовать.

- Убедитесь, что вы войдете в правильную среду Azure (Azure, Azure China 21Vianet, Azure для правительства США или пользовательскую среду).

- Убедитесь, что вы правильно настроили прокси для Обозревателя службы хранилища, если вы используете его за прокси-сервером.

- Удалите и восстановите учетную запись.

- Проверьте, какие сообщения об ошибках сообщаются для арендаторов, в которых произошли сбои, если есть ссылка «Дополнительные сведения» или «Сведения об ошибках». Если вы не знаете, как реагировать на сообщения об ошибках, откройте проблему в GitHub.

Проблема взаимодействия с хранилищем учетных данных ОС во время передачи данных AzCopy

Если вы видите это сообщение в Windows, диспетчер учетных данных Windows, скорее всего, заполнен. Чтобы сделать место в диспетчере учетных данных Windows, выполните следующие действия.

- Закройте Обозреватель хранилища.

- В меню Пуск найдите диспетчер учетных данных и откройте его.

- Выберите Учетные данные Windows.

- В разделе Общие учетные данные найдите записи, связанные с программами, которые больше не используются, и удалите их. Вы также можете искать такие записи, как

azcopy/aadtoken/<some number>и удалять эти записи.

Если сообщение по-прежнему отображается после выполнения предыдущих шагов или если вы столкнулись с этим сообщением на платформах, отличных от Windows, можно открыть проблему на сайте GitHub.

Не удается удалить подключенную учетную запись хранения или ресурс

Если вам не удается удалить подключенную учетную запись или ресурс хранилища через пользовательский интерфейс, вы можете сделать это вручную, удалив следующие папки:

| Платформа | Путь к папке |

|---|---|

| Виндоус | C:\Users\<username>\AppData\StorageExplorer |

| macOS | ~/Library/Application Support/StorageExplorer |

| Линукс | ~/.config/StorageExplorer |

Перед удалением этих папок закройте Обозреватель службы хранилища.

Примечание.

Если вы импортировали сертификаты TLS/SSL, создайте резервную копию содержимого certs каталога. Позже вы можете использовать резервную копию для повторного ввода TLS/SSL-сертификатов.

Проблемы с прокси-сервером

Обозреватель службы хранилища поддерживает подключение к ресурсам службы хранилища Azure через прокси-сервер. При возникновении проблем с подключением к Azure через прокси-сервер воспользуйтесь рекомендациями ниже.

Обозреватель службы хранилища поддерживает только обычную проверку подлинности на прокси-серверах. Другие методы проверки подлинности, такие как New Technology LAN Manager (NTLM), не поддерживаются.

Примечание.

Обозреватель службы хранилища Azure не поддерживает файлы автонастройки прокси-сервера для настройки параметров прокси.

Проверка параметров прокси-сервера в Storage Explorer

Параметр Приложение>Прокси-сервер>Конфигурация прокси-сервера определяет, из каких источников Обозреватель службы хранилища получает конфигурацию прокси-сервера.

Если выбран вариант Использовать переменные среды, обязательно задайте переменные среды HTTPS_PROXY или HTTP_PROXY. Переменные среды чувствительны к регистру, поэтому обязательно задайте правильные переменные. Если эти переменные не определены или недопустимы, обозреватель службы хранилища не использует прокси-сервер. После изменения переменных среды перезапустите Обозреватель службы хранилища.

Если выбран вариант Использовать параметры прокси-сервера приложения, проверьте правильность параметров прокси-сервера в приложении.

Последовательность диагностики проблем

Если у вас по-прежнему возникают неполадки, попробуйте перечисленные ниже способы для их устранения.

- Если можно подключиться к Интернету без использования прокси-сервера, проверьте, будет ли Обозреватель хранилищ работать с отключенными параметрами прокси-сервера. Если Storage Explorer подключается без проблем, возможно, проблема связана с прокси-сервером. Чтобы определить проблему, обратитесь к администратору прокси-сервера.

- Убедитесь, что другие приложения, использующие прокси-сервер, работают корректно.

- Убедитесь, что вы можете подключиться к порталу для среды Azure, которую пытаетесь использовать.

- Убедитесь, что вы можете получать ответы от конечных точек службы. Введите один из URL-адресов конечной точки в браузере. Если вы можете подключиться, вы должны получить

InvalidQueryParameterValueили аналогичный XML-ответ. - Если другие пользователи также используют обозреватель хранилищ с вашим прокси-сервером, проверьте, могут ли они подключаться. Если это возможно, возможно, вам придется связаться с администратором прокси-сервера.

Средства диагностики проблем

Помочь в диагностике проблем может средство работы с сетью, например Fiddler.

- Настройте средство работы с сетью в качестве прокси-сервера, работающего на локальном узле. Если вам нужно продолжить работу с фактическим прокси-сервером, может потребоваться настроить сетевое средство для подключения через прокси-сервер.

- Проверьте номер порта, используемый средством для работы с сетью.

- Настройте параметры прокси-сервера Обозревателя хранилища данных для использования локального хоста и номера порта сетевого инструмента, например

localhost:8888.

При правильной настройке ваше сетевое средство регистрирует сетевые запросы, выполняемые Storage Explorer к точкам управления и сервисным конечным точкам.

Если ваш сетевой инструмент не регистрирует трафик приложения Storage Explorer, попробуйте протестировать инструмент с другим приложением. Например, введите URL-адрес конечной точки для одного из ресурсов хранилища, например https://contoso.blob.core.windows.net/ в веб-браузере. Вы должны получить ответ, аналогичный этому примеру кода:

<?xml version="1.0" encoding="UTF-8"?>

<Error>

<Code>InvalidQueryParameterValue</Code>

<Message>Value for one of the query parameters specified in the request URI is invalid.

RequestId:<RequestId> Time:2017-04-10T21:42:17.3863214Z</Message>

<QueryParameterName>comp</QueryParameterName>

<QueryParameterValue/>

<Reason/>

</Error>

Этот ответ означает, что ресурс существует, хотя у вас нет доступа к нему.

Если средство для работы с сетью отображает трафик только от других приложений, попробуйте изменить параметры прокси-сервера в Обозревателе службы хранилища. В противном случае следует настроить параметры средства.

Обратитесь к администратору прокси-сервера

Если параметры прокси-сервера верны, вам может потребоваться обратиться к администратору прокси-сервера:

- убедитесь, что прокси-сервер не блокирует трафик к конечным точкам управления или ресурсов Azure.

- Проверьте протокол аутентификации, используемый прокси-сервером. Обозреватель службы хранилища поддерживает только протоколы обычной проверки подлинности. Обозреватель хранилищ пока не поддерживает прокси-серверы NTLM.

Сообщение об ошибке "Не удается получить дочерние элементы"

Если вы подключаетесь к Azure через прокси-сервер, убедитесь, что его параметры настроены правильно.

Если владелец подписки или учетной записи предоставил вам доступ к ресурсу, убедитесь, что у вас есть разрешения на чтение или список для этого ресурса.

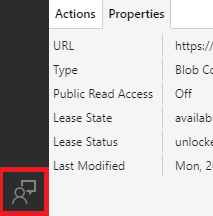

Строка подключения не содержит всех параметров конфигурации

Если вы получаете это сообщение об ошибке, возможно, у вас нет необходимых разрешений для получения ключей для учетной записи хранения. Чтобы проверить, перейдите на портал и найдите учетную запись хранения. Щелкните правой кнопкой мыши узел учетной записи хранения и выберите Открыть в портале. Затем перейдите в область Ключи доступа. Если у вас нет разрешения на просмотр ключей, может появиться сообщение "У вас нет доступа". Чтобы обойти эту проблему, получите имя учетной записи и ключ или подписанный URL-адрес учетной записи и используйте ее для подключения учетной записи хранения.

Если вы видите ключи учетной записи, отправьте проблему в GitHub, чтобы устранить проблему.

Добавление настраиваемых подключений приводит к TypeError

Локальный диспетчер учетных данных может хранить поврежденные данные подключения, если при попытке добавить настраиваемое подключение появляется следующее сообщение об ошибке:

Произошла ошибка при добавлении нового соединения (тип ошибки — не удается прочитать свойство "version" либо оно не определено)

Чтобы обойти эту проблему, попробуйте удалить и заново добавить ваши повреждённые локальные подключения.

Запустите Обозреватель хранилища. В меню выберите Справка>Переключение средств разработки.

В открывшемся окне на вкладке Приложение выберите слева Локальное хранилище>file://.

Найдите ключ того типа подключения, с которым возникают проблемы. Затем скопируйте это значение в текстовый редактор. Значение — это массив ваших настраиваемых имен соединений, таких как:

- Учетные записи хранения

StorageExplorer_CustomConnections_Accounts_v1

- Контейнеры BLOB

StorageExplorer_CustomConnections_Blobs_v1StorageExplorer_CustomConnections_Blobs_v2

- Общие папки

StorageExplorer_CustomConnections_Files_v1

- Очереди

StorageExplorer_CustomConnections_Queues_v1

- Таблицы

StorageExplorer_CustomConnections_Tables_v1

- Учетные записи хранения

Сохранив текущие имена соединений, задайте в Средствах для разработчиков значение

[].

Чтобы сохранить неподверженные повреждению подключения, выполните указанные ниже действия, чтобы найти поврежденные подключения. Если вы готовы потерять все существующие подключения, можете пропустить эти шаги и следовать инструкциям для вашей платформы, чтобы очистить данные подключений.

- Из текстового редактора добавьте назад каждое имя подключения в Средства разработчика. Затем проверьте, работает ли подключение.

- Если подключение работает правильно, оно не повреждено; вы можете безопасно оставить его там. Если подключение не работает, удалите его значение из средств разработчика и запишите его, чтобы добавить его позже.

- Повторите для каждого подключения.

После удаления имен подключений необходимо очистить поврежденные данные. Затем можно добавить подключения обратно, используя стандартные процедуры подключения в Storage Explorer.

- В меню Пуск найдите диспетчер учетных данных и откройте его.

- Выберите Учетные данные Windows.

- В разделе Общие учетные данные найдите записи с ключом

<connection_type_key>/<corrupted_connection_name>. Например,StorageExplorer_CustomConnections_Accounts_v1/account1. - Удалите подключения, затем добавьте их обратно.

Если вы по-прежнему столкнулись с этой ошибкой после выполнения этих действий или хотите поделиться тем, что вы подозреваете, повреждены подключения, откройте проблему на странице GitHub.

Проблемы с URL-адресом с подписью для совместного доступа

Если вы подключаетесь к службе с помощью URL-адреса с разрешением на совместный доступ и возникает ошибка, проверьте следующие условия:

- URL-адрес предоставляет необходимые разрешения для чтения или списка ресурсов.

- Срок действия URL-адреса не истек.

- Политика доступа не отменяется, если URL-адрес общего доступа с подписью основан на политике доступа.

Если вы случайно подключитесь с помощью недопустимого URL-адреса подписанного общего доступа и теперь его невозможно отсоединить, выполните следующие действия.

- При запуске Проводника хранилища выберите F12 , чтобы открыть окно Средства разработчика.

- На вкладке Приложение выберите Локальное хранилище>file:// слева.

- Найдите ключ, связанный с типом службы общего ключа доступа URI. Например, если неверный URI с общей подписью доступа относится к blob-контейнеру, найдите ключ с именем

StorageExplorer_AddStorageServiceSAS_v1_blob. - Значение ключа — массив JSON. Найдите объект, связанный с неправильным URI, и удалите его.

- Нажмите Ctrl +R, чтобы перезагрузить Storage Explorer.

зависимости Обозревателя хранилища

Обозреватель службы хранилища поставляется в пакет со всеми зависимостями, которые необходимо запустить в Windows.

Примечание.

Для некоторых компонентов требуется доступ к командной строке. Если он ограничен, обозреватель службы хранилища может не работать должным образом. При возникновении проблем обратитесь к системному администратору.

Обновление Обозревателя хранилища для новых версий .NET Core

Для обозревателя службы хранилища 1.7.0 или более ранних версий может потребоваться исправление версии .NET Core, используемой обозревателем службы хранилища:

Перейдите на страницу NuGet и скачайте версию 1.5.43 StreamJsonRpc из ссылки "Скачать пакет " справа.

После загрузки пакета измените расширение файла с

.nupkgна.zip.Распакуйте пакет.

Откройте папку

streamjsonrpc.1.5.43/lib/netstandard1.1.Скопируйте

StreamJsonRpc.dllв следующие расположения в папке Эксплорера хранилища:StorageExplorer/resources/app/ServiceHub/Services/Microsoft.Developer.IdentityServiceStorageExplorer/resources/app/ServiceHub/Hosts/ServiceHub.Host.Core.CLR.x64

Кнопка "Открыть в обозревателе" в портал Azure не работает

Если кнопка Открыть в проводнике на портале Azure не работает, убедитесь, что используете совместимый браузер. Для обеспечения совместимости проверяются следующие браузеры:

- Microsoft Edge

- Mozilla Firefox

- Google Chrome

- Microsoft Internet Explorer

Сбор журналов

Когда вы сообщаете о возникшей ошибке на GitHub, вам может быть предложено собрать определенные журналы, чтобы помочь в диагностике проблемы.

Журналы Проводника хранилища

Обозреватель службы хранилища регистрирует различные события в собственные журналы приложений. Вы можете легко получить доступ к этим журналам, выбрав Справка>Открыть каталог журналов. По умолчанию Обозреватель хранилища ведет журналы с низким уровнем детализации. Используйте уровень журнала Trace при устранении неполадок, так как это самый подробный уровень.

Чтобы изменить уровень детализации, перейдите к разделу "Параметры" (символ шестеренки на вертикальной панели инструментов) "Журнал приложений>>и выберите нужный уровень журнала. Перезапустите "Storage Explorer", затем воспроизведите проблему.

Журналы разбиваются на папки для каждого сеанса Storage Explorer, которые вы запускаете. Чтобы предоставить общий доступ к файлам журналов, поместите их в ZIP-архив. Используйте разные папки для файлов из разных сеансов.

Журналы проверки подлинности

Если у вас есть проблемы с входом в систему или с библиотекой аутентификации приложения Storage Explorer, вам, скорее всего, потребуется собрать журналы аутентификации. Обозреватель службы хранилища хранит журналы проверки подлинности в следующих расположениях:

| Платформа | Путь к папке |

|---|---|

| Виндоус | C:\Users\<username>\AppData\Local\Temp\servicehub\logs |

| macOS | ~/.ServiceHub/logs |

| Линукс | ~/.ServiceHub/logs |

Как правило, выполните следующие действия, чтобы собрать журналы:

- Перейдите в раздел Настройки (символ шестеренки на вертикальной панели инструментов) >>. Выберите Подробный журнал аутентификации. Если Обозреватель хранилища запустить не удается из-за сбоя в библиотеке аутентификации, это действие выполняется для вас.

- Закройте Обозреватель хранилища.

- (Необязательно) Удалите существующие

logsжурналы из папки. На этом шаге уменьшается объем отправляемой информации. - Откройте Storage Explorer и воспроизведите проблему.

- Закройте Обозреватель хранилища.

- Заархивируйте содержимое папки

logs.

Журналы AzCopy

Если при передаче данных возникают проблемы, возможно, вам потребуется получить журналы AzCopy. По умолчанию AzCopy ведет журнал на низком уровне детализации. При устранении неполадок рекомендуется использовать уровень журнала трассировки , так как это самый подробный уровень.

Чтобы изменить уровень детализации, перейдите в раздел "Параметры" (символ шестеренки на вертикальной панели инструментов) >Перемещения>AzCopy>Уровень ведения журнала и установите нужный уровень ведения журнала. Перезапустите Обозреватель хранилища, затем воспроизведите проблему, которую вы испытываете.

Журналы AzCopy можно найти двумя различными способами:

Если сведения о неудачной попытке передачи данных все еще находятся в журнале действий, выберите Перейти к файлу журнала AzCopy.

Для переводов, которые не удались, перейдите в папку журналов AzCopy. Эта папка находится в следующих местах:

Платформа Путь к папке Виндоус C:\Users\<your username>\.azcopymacOS ~/.azcopyЛинукс ~/.azcopy

Сетевые журналы

Для некоторых проблем необходимо предоставить журналы сетевых вызовов, которые выполняет Storage Explorer. В Windows можно получить сетевые журналы с помощью Fiddler.

Примечание.

Журналы трассировки Fiddler могут содержать пароли, которые вы вводили или отправляли в своем браузере во время сбора трассировки. Убедитесь, что вы прочитали инструкции по очистке следов Fiddler. Не отправляйте журналы трассировки Fiddler на GitHub. Дождитесь инструкций о том, как безопасно отправить трассировку Fiddler.

Часть 1. Установка и настройка Fiddler

- Установите Fiddler.

- Запустите Fiddler.

- Перейдите в Средства>Параметры.

- Откройте вкладку HTTPS.

- Убедитесь, что установлены флажки Capture CONNECTs (Записывать подключения) и Decrypt HTTPS traffic (Расшифровывать трафик HTTPS).

- Выберите Действия.

- Выберите корневой сертификат доверия и нажмите кнопку "Да " в следующем диалоговом окне.

- Запустите Обозреватель хранилища.

- Перейдите в Настройки (символ шестеренки в вертикальной панели инструментов) >Приложение>Прокси.

- Измените раскрывающийся список источника прокси-сервера на использование системного прокси-сервера (предварительная версия).

- Перезапустите Обозреватель хранилища.

- В Fiddler должны начать отображаться сетевые вызовы из процесса

storageexplorer:.

Часть 2. Воспроизведение проблемы

- Закройте все приложения, кроме Fiddler.

- Очистите журнал Fiddler с помощью X в левом верхнем углу рядом с меню "Вид".

- (Необязательно) Пусть Fiddler работает несколько минут. Если вы видите сетевые вызовы, которые не связаны с Storage Explorer, щелкните их правой кнопкой мыши и выберите "Применить фильтр>Скрыть <имя процесса>".

- Запустите или перезапустите Azure Storage Explorer.

- Воспроизведите проблему.

- Выберите Файл>Сохранить>Все сеансы. Сохраните его в удобном расположении.

- Закройте Fiddler и Storage Explorer.

Часть 3. Очистка трассировки Fiddler

- Дважды щелкните файл трассировки Fiddler (.saz файл).

- Нажмите клавиши CTRL + F.

- В появившемся диалоговом окне убедитесь, что установлены следующие параметры: Поиск = , запросы и ответы и Просмотр = , заголовки и содержимое.

- Найдите все пароли, использованные при сборе журналов трассировки Fiddler, и все выделенные записи. Щелкните правой кнопкой мыши и выберите Remove>Selected sessions (Удалить > Выбранные сеансы).

- Вы можете пропустить отправку SAZ-файла, если выполняется одно из следующих условий:

- Вы определенно ввели пароли в браузер во время сбора трассировки, но при использовании CTRL + F не находятся никаких записей.

- Вы не хотите изменять пароли.

- Используемые пароли предназначены для других учетных записей.

- Снова сохраните трассировку под новым именем.

- (Необязательно) Удалите исходную трассировку.

Обозреватель службы хранилища не может найти контейнеры Azurite

Если обозреватель службы хранилища не может найти контейнеры Docker или Podman azurite, выполните следующие действия, чтобы устранить проблему:

- Убедитесь, что установлена последняя версия обозревателя службы хранилища

Убедитесь, что вы используете последнюю версию Storage Explorer. Чтобы проверить наличие обновлений, перейдите в Справка>Проверить обновления.

- Убедитесь, что движок контейнеров установлен

Убедитесь, что движок контейнеров установлен и запущен на вашем компьютере.

# If using Docker

docker --version

# If using Podman

podman --version

Если двигатель не запущен, перезапустите службы двигателя контейнеров и повторите попытку.

- Проверка расположений каналов связи

По состоянию на версию 1.41.0 обозреватель службы хранилища должен взаимодействовать с подсистемой контейнеров с помощью назначенных именованных каналов (Windows) или сокетов домена Unix (Linux и macOS).

По умолчанию Storage Explorer ищет в следующих расположениях эти каналы связи:

| Платформа | Locations |

|---|---|

| Виндоус | \\.pipe\docker_engine \\.\pipe\podman-machine-default |

| macOS | /var/run/docker.sock |

| Линукс | /var/run/docker.sock ~/.docker/run/docker.sock |

Проверьте местоположение движков контейнеров, которые вы планируете использовать. Если они не находятся в расположениях по умолчанию, измените параметр каналов связи Azurite (services.storageAccounts.containerSocketPaths), чтобы включить абсолютные пути к правильным расположениям.

- Установка пакета Snap на Linux

Среда песочницы snap предотвращает доступ Storage Explorer к системным файлам. Вы можете обойти ограничения Snap, открыв сокет, который перенаправит обмен данными с универсальной подсистемой контейнеров с помощью socat.

- Проверьте расположение сокета движка контейнеров (например,

/var/run/docker.sock). - Создайте сокет пересылки в доступном месте, например в домашней папке.

socat UNIX-LISTEN:$HOME/docker.sock,fork UNIX-CONNECT:/var/run/docker.sock &

- Запустите Storage Explorer.

- Измените параметр каналов связи Azurite, чтобы включить абсолютный путь к сокету пересылки (в данном случае

/home/<username>/docker.sock). - Обновите узел

Emulators & Attached.

Примечание.

- Сокет пересылки должен быть открыт в расположении, к которому может получить доступ Storage Explorer, например в домашнем каталоге.

- Сокет пересылки не должен быть скрытым файлом (например, его имя не может начинаться с точки).

- Необходимо ввести абсолютный путь к сокету перенаправления для настройки "Azurite Communication Channels". Не удается использовать расширенные символы оболочки, например "~"

- Если вы завершите фоновый процесс, запущенный через обозреватель хранилища

socat, обозреватель хранилища не сможет взаимодействовать с системами контейнеров, чтобы найти экземпляры Azurite.

Если вы используете Docker, вам также может потребоваться присоединиться к docker группе.

sudo groupadd docker

sudo usermod -aG docker $USER

После добавления в группу docker перезапустите компьютер. Для получения дополнительной информации см. шаги после установки Docker Engine на Linux.

- Проверка контекста обработчика контейнеров

Убедитесь, что вы используете правильный контекст, который управляет контейнерами.

# If using Docker

docker context ls

docker context use <context name>

# If using Podman

podman context ls

podman context use <context name>

- Проверка состояния контейнера Azurite

Убедитесь, что контейнеры Azurite работают. Убедитесь в том, что контейнеры Azurite перечислены и их статус Up. Запустите любые контейнеры, которые не запущены.

# If using Docker

docker container list --all

Убедитесь, что в списке перечислены контейнеры Azurite, а их состояние — "Вверх". Если контейнер не запущен, его можно запустить с помощью:

docker start <container name>

# If using Podman

podman container list --all

podman start <container name>

- Проверка портов Azurite

Убедитесь, что конфигурации портов контейнеров Azurite верны.

# If using Docker

docker inspect <container name>

# If using Podman

podman inspect <container name>

Найдите секцию NetworkSettings.Ports в выходных данных, чтобы проверить сопоставления портов. Например, если конечная точка BLOB контейнера Azurite настроена для прослушивания на порту 10000, и этот порт контейнера сопоставляется с портом хост-компьютера 10010, вот такая запись появится:

"10000/tcp": [

{

"HostIp": "0.0.0.0",

"HostPort": "10010"

}

]

- Проверка допустимости пользовательских учетных записей

Если вы используете пользовательские учетные записи, убедитесь, что имена и ключи учетных записей действительны и правильно настроены в Storage Explorer.

# If using Docker

docker exec <container name> printenv AZURITE_ACCOUNTS

# If using Podman

podman exec <container name> printenv AZURITE_ACCOUNTS

- Проверка параметров сети

Убедитесь, что проблемы с сетью не препятствуют подключению обозревателя службы хранилища к контейнеру Azurite. Убедитесь, что брандмауэр или антивирусное программное обеспечение не блокирует подключение.

Перезапуск контейнера Azurite

Если проблема сохранится, попробуйте перезапустить контейнер Azurite.

# If using Docker

docker restart <container name>

# If using Podman

podman restart <container name>

Повторное создание контейнера Azurite

Если ни один из предыдущих шагов не устранит проблему, попробуйте восстановить контейнер Azurite. Рассмотрим пример.

# If using Docker

docker stop <container name>

docker rm <container name>

docker run -d \

--name <container-name> \

-e AZURITE_ACCOUNTS="<custom account name>:<custom key>" \

-p <blob-host-port>:10000 \

-p <queue-host-port>:10001 \

-p <table-host-port>:10002 \

mcr.microsoft.com/azure-storage/azurite

# If using Podman

podman stop <container name>

podman rm <container name>

podman run -d \

--name <container-name> \

-e AZURITE_ACCOUNTS="<custom account name>:<custom key>" \

-p <blob-host-port>:10000 \

-p <queue-host-port>:10001 \

-p <table-host-port>:10002 \

mcr.microsoft.com/azure-storage/azurite

Обозреватель службы хранилища не запускается в сеансе FSLogix

Если FSLogix управляет профилем пользователя, обозреватель службы хранилища может не запуститься из-за EEXIST ошибки. Ошибка возникает из-за известной проблемы с определенными версиями FSLogix. Если возникла ошибка, убедитесь, что вы используете последнюю версию FSLogix. Если проблема по-прежнему возникает, вы можете обойти ее, выполнив следующие действия.

Откройте консоль управления групповыми политиками (gpmc.msc).

Создайте или измените объект групповой политики (GPO), предназначенный для узлов сеансов AVD (Azure Virtual Desktop).

Перейдите в раздел Конфигурация компьютера>Параметры>Настройки Windows>Реестр.

Добавьте новый элемент реестра со следующими параметрами:

Действие Update Hive HKEY_LOCAL_MACHINE Ключевой путь SYSTEM\CurrentControlSet\Services\frxdrvvt Имя значения Поддерживаемые функции Тип значения REG_DWORD Данные значений 11 (0xB) Примените объект групповой политики и перезагрузите хосты сеансов.

Подсказка

Вы также можете добавить элементы реестра в следующие пути к ключам:

- SYSTEM\CurrentControlSet\Services\frxdrv

- SYSTEM\CurrentControlSet\Services\frxccd

Следующие шаги

Если ни одно из этих решений не работает для вас, используйте один из следующих методов:

Откройте проблему на GitHub, нажав кнопку Сообщить о проблеме на GitHub в левом нижнем углу.

Заявление об отказе от ответственности за сведения о продуктах сторонних производителей

В этой статье обсуждаются сторонние программные продукты, произведенные компаниями, независимыми от Microsoft. Корпорация Майкрософт не дает никаких гарантий, подразумеваемых и прочих, относительно производительности и надежности этих продуктов.