Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

При доступе к объектам BLOB с помощью портала Azure запросы к службе хранилища Azure выполняются в фоновом режиме. Для запроса к службе хранилища Azure можно авторизоваться, используя либо учетную запись Microsoft Entra, либо ключ доступа к учетной записи хранения. Портал указывает, какой метод вы используете, и позволяет переключаться между двумя, если у вас есть соответствующие разрешения.

Разрешения для доступа к данным BLOB

В зависимости от способа авторизации доступа к данным BLOB-объектов на портале Azure требуются определенные разрешения. В большинстве случаев эти разрешения предоставляются с помощью управления доступом на основе ролей Azure (Azure RBAC). Дополнительные сведения об Azure RBAC см. в статье "Что такое управление доступом на основе ролей Azure" (Azure RBAC)?

Использование ключа доступа учетной записи

Чтобы получить доступ к данным BLOB с помощью ключа доступа к учетной записи, вам должна быть назначена роль Azure, включающая действие Microsoft.Storage/storageAccounts/listkeys/action. Эта роль Azure может быть встроенной или пользовательской.

Следующие встроенные роли, перечисленные по крайней мере до наибольших разрешений, поддерживают Microsoft.Storage/storageAccounts/listkeys/action:

- Модуль чтения и доступ к данным

- Соавтор учетной записи хранения

- Участник Azure Resource Manager Сотрудник

- Владелец Azure Resource Manager

При попытке доступа к данным блоба на портале Azure портал сначала проверяет, назначена ли вам роль с Microsoft.Storage/storageAccounts/listkeys/action. Если вам была назначена роль с этим действием, портал использует ключ учетной записи для доступа к данным BLOB. Если вам не была назначена роль для этого действия, портал пытается получить доступ к данным с помощью учетной записи Microsoft Entra.

Важно

Если учетная запись хранения заблокирована с помощью блокировки ReadOnly Azure Resource Manager, операция List Keys не разрешена для этой учетной записи хранения. Ключи списка — это операция POST, и все операции POST запрещены, когда для учетной записи настроена блокировка ReadOnly. По этой причине, когда учетная запись заблокирована с блокировкой ReadOnly, пользователи должны использовать учетные данные Microsoft Entra для доступа к данным BLOB на портале. Сведения о том, как получить доступ к данным блоб-объектов в портале с помощью Microsoft Entra ID, см. в разделе "Использование учетной записи Microsoft Entra".

Примечание

Роли администратора классической подписки "администратор службы" и "соадминистратор" включают в себя эквивалент роли владельца Azure Resource Manager. Роль владельца включает все действия, включая Microsoft.Storage/storageAccounts/listkeys/action, поэтому пользователь с одной из этих административных ролей также может получить доступ к данным BLOB-объектов с помощью ключа учетной записи. Дополнительные сведения см. в статье о ролях Azure, ролях Microsoft Entra и классических ролях администратора подписки.

Использование учетной записи Microsoft Entra

Чтобы получить доступ к данным объектов BLOB на портале Azure с помощью учетной записи Microsoft Entra, оба следующих утверждения должны быть верными:

- Вам назначена либо встроенная, либо пользовательская роль, предоставляющая доступ к BLOB-данным.

- Вам назначается роль Azure Resource Manager Reader как минимум на уровне учетной записи хранения или выше. Роль читателя предоставляет самые ограниченные разрешения, но также приемлема и другая роль Azure Resource Manager, предоставляющая доступ к ресурсам управления учетными записями хранения.

Роль Читатель Azure Resource Manager позволяет просматривать ресурсы учетной записи хранения, но не изменять их. Он не предоставляет разрешения на чтение данных в службе хранилища Azure, а только для ресурсов управления учетными записями. Роль Читатель требуется, чтобы пользователи могли переходить к BLOB-контейнерам на портале Azure.

Сведения о встроенных ролях, поддерживающих доступ к данным блобов, см. статью "Авторизация доступа к blob-объектам с помощью Microsoft Entra ID".

Пользовательские роли могут поддерживать различные сочетания одинаковых разрешений, предоставляемых встроенными ролями. Дополнительные сведения о создании пользовательских ролей Azure см. в Azure custom roles и Понимание определений ролей для ресурсов Azure.

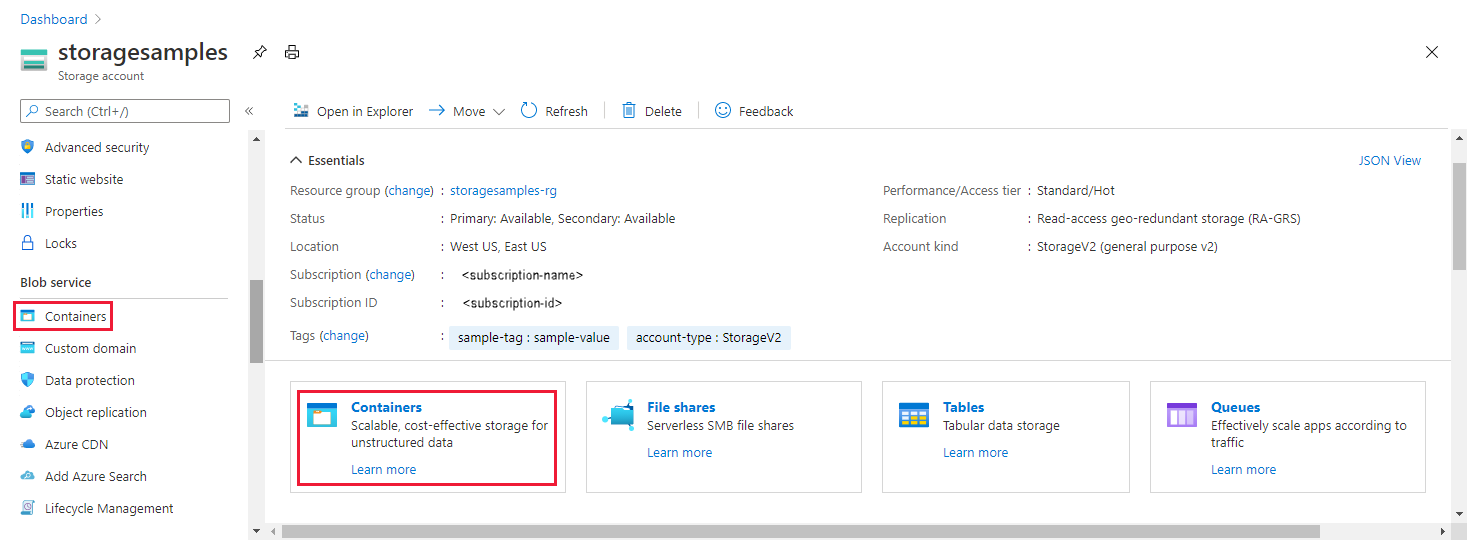

Перейдите к BLOB-объектам на портале Azure

Чтобы просмотреть данные BLOB-объектов на портале, перейдите к обзору учетной записи хранения и выберите ссылки для BLOB-объектов. Кроме того, вы можете перейти к разделу "Контейнеры " в меню.

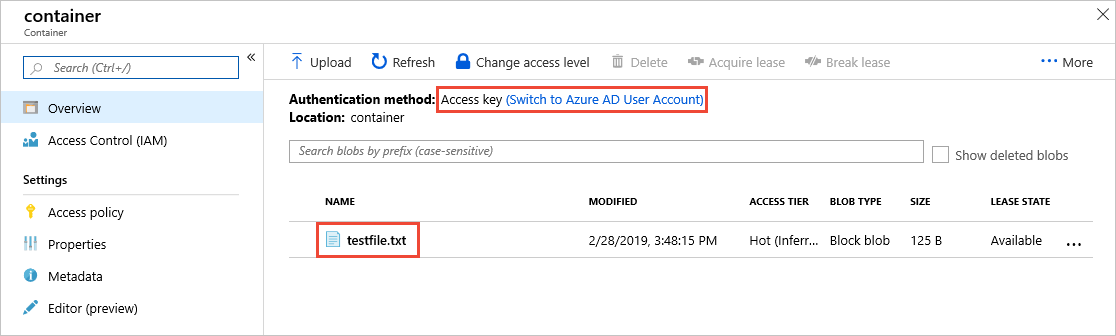

Определение текущего метода проверки подлинности

При переходе к контейнеру портал Azure указывает, используется ли ключ доступа к учетной записи или учетная запись Microsoft Entra для проверки подлинности.

Проверка подлинности с помощью ключа доступа учетной записи

Если вы выполняете проверку подлинности с помощью ключа доступа к учетной записи, вы увидите ключ доступа, указанный в качестве метода проверки подлинности на портале:

Если вы хотите переключиться на использование учетной записи Microsoft Entra, выберите ссылку, выделенную на изображении. Если у вас есть соответствующие разрешения с помощью ролей Azure, назначенных вам, вы сможете продолжить. Если у вас нет необходимых разрешений, появится сообщение об ошибке, и ни один BLOB не будет отображен в списке.

Выберите ссылку "Переключиться на ключ доступа ", чтобы снова использовать ключ доступа для проверки подлинности.

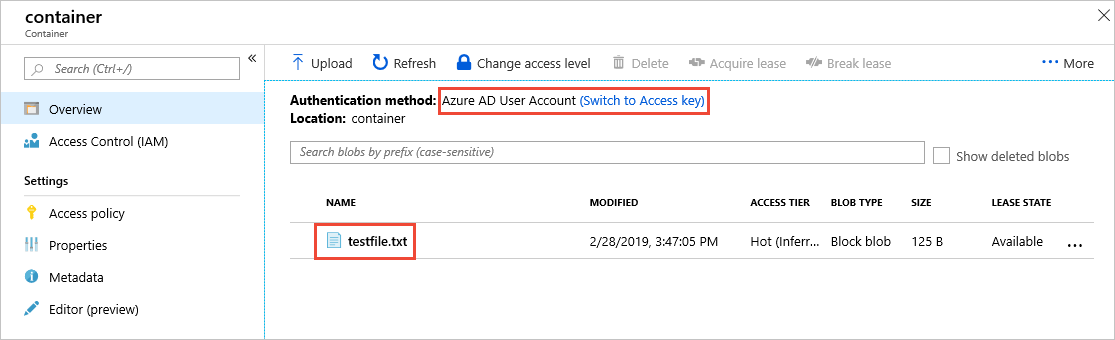

Проверка подлинности с помощью учетной записи Microsoft Entra

Если вы выполняете проверку подлинности с помощью учетной записи Microsoft Entra, вы увидите учетную запись пользователя Microsoft Entra, указанную в качестве метода проверки подлинности на портале:

Если вы хотите переключиться на использование ключа доступа к учетной записи, выберите ссылку, выделенную на изображении. Если у вас есть доступ к ключу учетной записи, вы сможете продолжить. Если у вас нет доступа к ключу учетной записи, появится сообщение об ошибке, и в списке не отображаются BLOBы.

Выберите ссылку "Переключиться на учетную запись пользователя Microsoft Entra", чтобы снова использовать учетную запись Microsoft Entra для проверки подлинности.

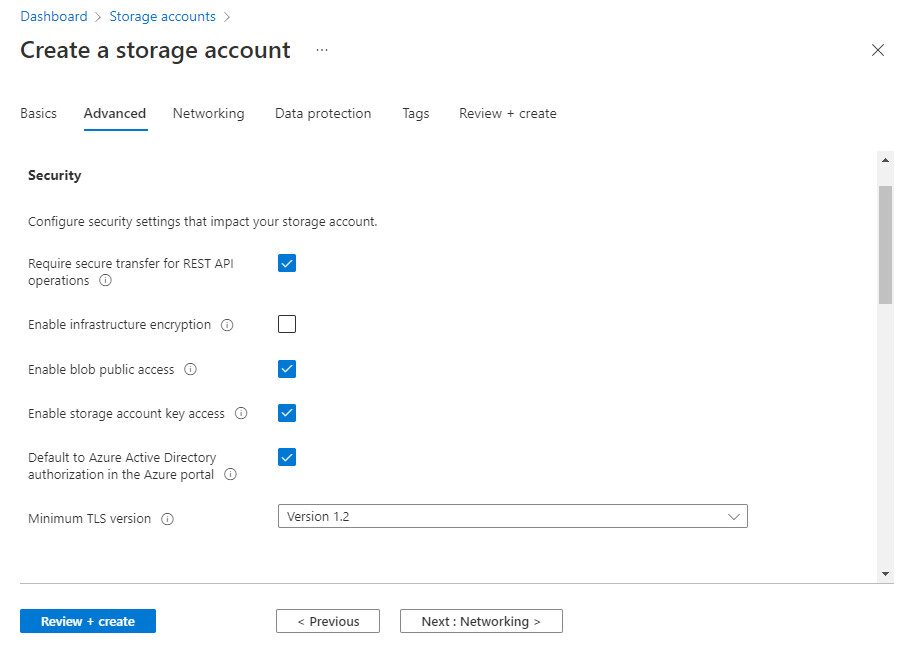

По умолчанию использовать авторизацию Microsoft Entra в портале Azure

При создании новой учетной записи хранения можно указать, что в портале Azure по умолчанию используется авторизация с Microsoft Entra ID при переходе пользователя к данным в BLOB-хранилище. Этот параметр также можно настроить для существующей учетной записи хранения. Этот параметр определяет только способ авторизации по умолчанию, поэтому пользователь может переопределить его и включить авторизацию доступа к данным с помощью ключа учетной записи.

Чтобы указать, что портал должен использовать авторизацию Microsoft Entra по умолчанию для доступа к данным при создании учетной записи хранения, выполните следующие действия.

Создайте новую учетную запись для хранения, следуя инструкциям в Создание учетной записи для хранения.

На вкладке "Дополнительные" в разделе "Безопасность" установите флажок "Авторизация Microsoft Entra по умолчанию на портале Azure".

Чтобы запустить проверку и создать учетную запись, нажмите кнопку Просмотреть и создать.

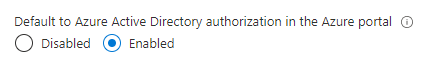

Чтобы обновить этот параметр для существующей учетной записи хранения, выполните следующие действия.

Перейдите в раздел с общими сведениями об учетной записи на портале Azure.

В разделе Параметры выберите пункт Конфигурация.

Установите значение "По умолчанию" для параметра "Авторизация Microsoft Entra" в портале Azure на "Включено".

Свойство defaultToOAuthAuthentication учетной записи хранения не задано по умолчанию и не возвращает значение, пока не будет явно задано.