Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

Каждый агент имеет управляемое удостоверение, назначаемое пользователем (UAMI), которое автоматически создается вместе с ним. Агент использует этот UAMI для проверки подлинности и взаимодействия с ресурсами Azure. Он действует от вашего имени без необходимости управлять секретами или учетными данными.

Уровни разрешений

Во время создания агента вы выбираете уровень разрешений, определяющий, какие роли RBAC назначаются UAMI в выбранных группах ресурсов.

| Уровень | Что он предоставляет | лучше всего подходит для |

|---|---|---|

| Reader | Основные роли мониторинга + роли читателя, связанные с типом ресурса | Диагностика в режиме только для чтения. Агент запрашивает временное повышение прав (через OBO) для принятия необходимых действий. |

| Привилегированный | Основные роли мониторинга + роли участника для конкретных типов ресурсов | Полный рабочий доступ. Агент может выполнять утвержденные действия напрямую. |

Преднастроенные роли (всегда назначаются)

Независимо от выбранного уровня всегда назначаются следующие роли.

| Роль | Объем | Что это позволяет |

|---|---|---|

| Reader | Группа ресурсов | Просмотр ресурсов и свойств |

| Читатель Log Analytics | Группа ресурсов | Журналы запросов и рабочие области |

| Устройство для чтения данных мониторинга | Группа ресурсов | Доступ к метрикам и данным мониторинга |

| Участник мониторинга | Subscription | Подтверждение и закрытие оповещений Azure Monitor и обновление параметров мониторинга |

Замечание

Назначьте роль участника мониторинга на уровне подписки при создании агента, чтобы агент мог управлять жизненным циклом оповещений Azure Monitor (признавать, закрывать) из коробки.

Если выбрать привилегированный, агент получает дополнительные роли участника на основе типов ресурсов, которые он обнаруживает в управляемых группах ресурсов (например, участник приложения-контейнера, если группа ресурсов содержит ресурсы приложений контейнеров Azure).

Состояние по умолчанию

Если при создании агента не назначаются группы ресурсов, у управляемого удостоверения нет разрешений. Чтобы сделать что-либо, необходимо явно предоставить агенту доступ.

Предоставление доступа к ресурсам

Назначьте вашего агента группам ресурсов, а затем предоставьте роли RBAC управляемому удостоверению.

# Grant Reader access to a resource group (view resources, query logs)

az role assignment create \

--assignee <AGENT_MANAGED_IDENTITY_ID> \

--role Reader \

--scope /subscriptions/<SUBSCRIPTION_ID>/resourceGroups/<RESOURCE_GROUP_NAME>

# Grant Reader access to entire subscription (for broader visibility)

az role assignment create \

--assignee <AGENT_MANAGED_IDENTITY_ID> \

--role Reader \

--scope /subscriptions/<SUBSCRIPTION_ID>

# Grant Contributor access to a resource group (modify resources)

az role assignment create \

--assignee <AGENT_MANAGED_IDENTITY_ID> \

--role Contributor \

--scope /subscriptions/<SUBSCRIPTION_ID>/resourceGroups/<RESOURCE_GROUP_NAME>

Подсказка

Для доступа только для чтения в нескольких группах ресурсов назначьте Reader на уровне подписки вместо групп ресурсов по группам ресурсов. Для доступа на запись назначьте определенные роли на уровне группы ресурсов. Чтобы найти идентификатор управляемого удостоверения агента, перейдите на портал агента (Параметры>Параметры Azure>Перейдите к Удостоверению). Его также можно найти непосредственно на портале Azure, перейдите к ресурсу контейнерного приложения, выберите Удостоверение и скопируйте идентификатор объекта (главного).

Изменение разрешений

Разрешения UAMI можно настроить в любое время, обновив параметры IAM в управляемых группах ресурсов.

- Предоставьте дополнительный доступ: Добавьте назначения ролей в параметры IAM группы ресурсов.

- Добавьте группу ресурсов: Добавление группы ресурсов в область действия агента автоматически назначает роли UAMI.

- Удалите группу ресурсов: Удаление группы ресурсов отменяет все доступ к нему.

Замечание

Вы не можете удалить отдельные разрешения, только целые группы ресурсов.

Поток разрешений

Когда агенту нужно выполнить действие, он следует определенному потоку разрешений.

Этот поток применяется ко всей деятельности агента, включая интерактивный чат, потоки инцидентов, запланированные запуски и автономные операции.

От имени (OBO)

Если управляемое удостоверение не имеет разрешений для операции, агент может временно использовать ваши разрешения через механизм делегирования полномочий. Эта ситуация особенно распространена, если вы выбрали уровень разрешений читателя . Агент имеет доступ на чтение, но для записи изменений требуются ваши учетные данные.

Предупреждение

Только пользователи с ролью администратора агента SRE могут авторизовать запросы OBO. Стандартные пользователи не могут предоставить авторизацию OBO. Личные учетные записи Майкрософт не могут авторизовать OBO независимо от роли. Только рабочие или учебные учетные записи (Идентификатор Microsoft Entra) поддерживают обмен токенами от имени. Дополнительные сведения см. в разделе "Роли пользователей и разрешения".

Пример

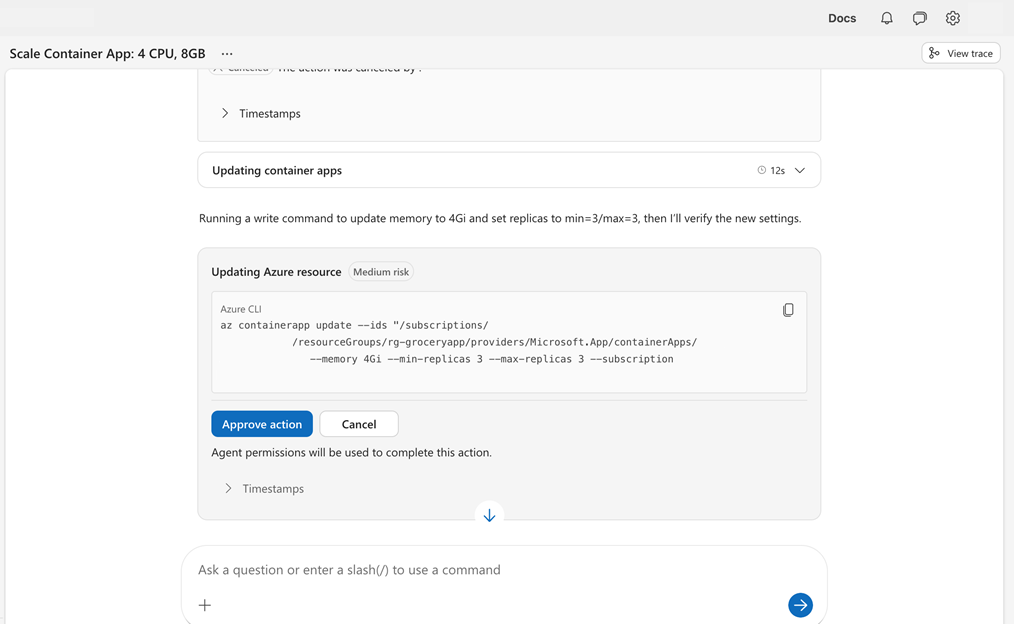

Вы просите агента масштабировать контейнерное приложение, но у управляемой идентификации нет разрешений на запись.

Агент запрашивает авторизацию с помощью учетных данных для выполнения действия. Ваши разрешения не сохраняются, а агент возвращается к использованию управляемого удостоверения после завершения операции.

При использовании OBO

| Сценарий | Что происходит |

|---|---|

| Агент с уровнем доступа только для чтения должен действовать | Агент имеет разрешения читателя, но пользователь просит его перезапустить службу. Агент запрашивает авторизацию администратора. |

| Реагирование на автономный инцидент | Агент активируется для исправления, но управляемое удостоверение имеет только средство чтения. Агент запрашивает авторизацию администратора. |

| Однократная привилегированная операция | Интерактивные сеансы, в которых администратор имеет разрешения, которые агент не имеет. |

| Пользователь личной учетной записи | Авторизация OBO недоступна. Вместо этого администратор с рабочей или учебной учетной записью должен авторизоваться. |

Связанный контент

| Ресурс | Почему это важно |

|---|---|

| Роли и разрешения пользователей | Действия, которые пользователи могут сделать с агентом |

| Режимы выполнения | Как агент обрабатывает одобрения |

| Действия агента аудита | Аудит действий агента с его разрешениями. |