Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

В этой статье описывается настройка подключения, чтобы вы могли успешно соединиться с виртуальными машинами Azure после устранения отказа.

При настройке аварийного восстановления локальных виртуальных машин (VM) и физических серверов в Azure Azure Site Recovery начинает репликацию машин в Azure. Затем, при возникновении сбоев, вы можете переключиться на Azure с локальной площадки. При произошедшем отказе Site Recovery создает виртуальные машины Azure, используя реплицированные данные с локальных серверов. В рамках планирования аварийного восстановления необходимо определить, как подключиться к приложениям, работающим на этих виртуальных машинах Azure после аварийного переключения.

В этой статье раскрываются следующие темы:

- Подготовьте внутренние системы перед переключением на резервную систему.

- Подготовьте виртуальные машины Azure после процесса отказа.

- Сохранение IP-адресов на виртуальных машинах Azure после резервного переключения.

- Назначьте новые IP-адреса виртуальным машинам Azure после отказа.

Подготовка локальных компьютеров

Чтобы обеспечить подключение к виртуальным Azure машинам, подготовьте локальные компьютеры до переключения на резервную систему.

Подготовка компьютеров Windows

На локальных компьютерах Windows выполните следующие действия.

Настройте параметры Windows. К ним относятся удаление статических постоянных маршрутов или прокси-сервера WinHTTP и настройка политики SAN диска в OnlineAll. Следуйте этим инструкциям.

Убедитесь, что эти службы запущены.

Включите удаленный рабочий стол (RDP), чтобы разрешить установку удаленных подключений к локальному компьютеру. Узнайте, как включить RDP с помощью PowerShell.

Чтобы получить доступ к виртуальной машине Azure через Интернет после отработки отказа, в брандмауэре Windows на локальном компьютере разрешите TCP и UDP в общедоступном профиле и установите RDP как разрешенное приложение для всех профилей.

Если вы хотите получить доступ к виртуальной машине Azure через VPN типа "сеть-сеть" после переключения на резервный узел, в брандмауэре Windows на локальном компьютере разрешите RDP для профилей Домена и Частной сети. Узнайте , как разрешить трафик RDP.

Убедитесь, что на локальной виртуальной машине нет ожидающих обновлений Windows при переключении на резервный сервер. Если обновления существуют, они могут начать установку на виртуальной машине Azure после переключения после сбоя, и вы не сможете войти в систему виртуальной машины до завершения установки обновлений.

Подготовка компьютеров Linux

На локальных компьютерах Linux выполните следующие действия.

- Настройте автоматический запуск службы SSH при загрузке системы (если он еще не настроен).

- Убедитесь, что правила брандмауэра разрешают SSH-подключение.

Настройка виртуальных машин Azure после аварийного переключения

После переключения на резервное копирование выполните следующие действия на созданных виртуальных машинах Azure.

- Чтобы подключиться к виртуальной машине через Интернет, назначьте ей общедоступный IP-адрес. Вы не можете использовать тот же общедоступный IP-адрес для виртуальной машины Azure, которую вы использовали для локального компьютера. Подробнее

- Убедитесь, что правила группы безопасности сети (NSG) на виртуальной машине разрешают входящие подключения к порту RDP или SSH.

- Проверьте диагностику загрузки , чтобы просмотреть виртуальную машину.

Замечание

Служба Бастиона Azure предлагает частный доступ к виртуальным машинам Azure через RDP и SSH. Дополнительные сведения об этой службе.

Установка общедоступного IP-адреса

В качестве альтернативы присвоению общедоступного IP-адреса вручную виртуальной машине Azure, вы можете назначить адрес во время перехода на резервную копию с помощью скрипта или runbook автоматизации Azure в плане восстановления Site Recovery, или настроить маршрутизацию на уровне DNS с использованием Azure Traffic Manager. Дополнительные сведения о настройке общедоступного адреса.

Назначьте внутренний адрес

Чтобы установить внутренний IP-адрес виртуальной машины Azure после отказоустойчивости, у вас есть несколько вариантов:

- Сохранить тот же IP-адрес: вы можете использовать тот же IP-адрес на виртуальной машине Azure, что и один, выделенный локальному компьютеру.

- Используйте другой IP-адрес: вы можете использовать другой IP-адрес для виртуальной машины Azure.

Сохранение IP-адресов

Site Recovery позволяет сохранять одинаковые IP-адреса при отработке отказа в Azure. Сохранение того же IP-адреса позволяет избежать потенциальных проблем с сетью после аварийного переключения, но вводит некоторую сложность.

- Если целевая виртуальная машина Azure использует тот же IP-адрес или подсеть, что и локальный сайт, вы не можете подключиться между ними с помощью VPN-подключения типа "сеть — сеть" или ExpressRoute из-за перекрытия адресов. Подсети должны быть уникальными.

- После переключения на резерв вам потребуется подключение из локальной среды к Azure, чтобы приложения были доступны на виртуальных машинах в Azure. Azure не поддерживает растянутые VLAN, поэтому, если вы хотите сохранить IP-адреса, вам необходимо перенести IP-пространство в Azure, переключив всю подсеть вместе с локальной машиной.

- Переключение при отказе гарантирует, что конкретная подсеть не доступна одновременно в локальной инфраструктуре и в Azure.

Сохранение IP-адресов требует выполнения следующих действий.

- В свойствах вычислительных и сетевых настроек реплицированного элемента задайте сетевой и IP-адрес для целевой виртуальной машины Azure, чтобы зеркально отразить локальные параметры.

- Подсети должны управляться в рамках процесса аварийного восстановления. Для соответствия локальной сети необходима виртуальная сеть Azure, и после переключения на резерв необходимо изменить сетевые маршруты, чтобы отразить перемещение подсети в Azure и изменение расположения IP-адресов.

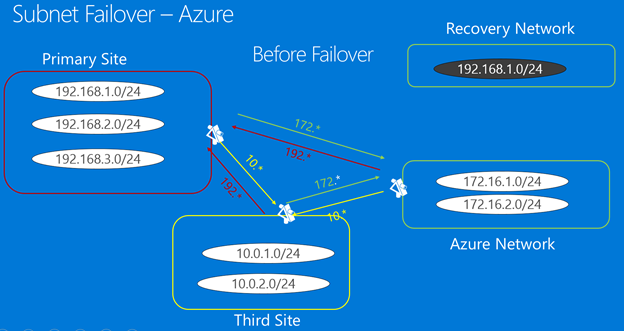

Пример отказоустойчивости

Рассмотрим пример.

- Вымышленная компания Woodgrove Bank размещает свои бизнес-приложения в локальной среде и размещает мобильные приложения в Azure.

- Они подключаются из локальной среды к Azure через VPN типа "сеть — сеть".

- Woodgrove использует Site Recovery для репликации локальных компьютеров в Azure.

- В своих локальных приложениях используются жестко закодированные IP-адреса, поэтому они хотят сохранить те же IP-адреса в Azure.

- Локальные компьютеры, на которых запущены приложения, работают в трех подсетях:

- 192.168.1.0/24

- 192.168.2.0/24

- 192.168.3.0/24

- Их приложения, работающие в Azure, находятся в сети Azure виртуальной сети Azure в двух подсетях:

- 172.16.1.0/24

- 172.16.2.0/24

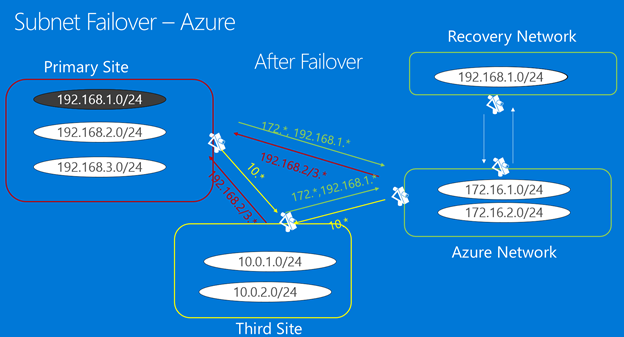

Чтобы сохранить адреса, вот что они делают.

При включении репликации они указывают, что компьютеры должны реплицироваться в сеть Azure.

Они создают сеть восстановления в Azure. Эта виртуальная сеть зеркально отражает подсеть 192.168.1.0/24 в локальной сети.

Woodgrove настраивает соединение VNet-с-VNet между двумя сетями.

Замечание

В зависимости от требований к приложению, подключение виртуальной сети к виртуальной сети можно настроить до отработки отказа, как ручной шаг, скрипт или runbook службы автоматизации Azure в плане восстановления Site Recovery, или после завершения отработки отказа.

Перед переключением в свойствах машины в Site Recovery они задают целевой IP-адрес на адрес локальной машины, как описано в следующей процедуре.

После отказоустойчивости виртуальные машины Azure создаются с тем же IP-адресом. Woodgrove подключается из сети Azure к сети восстановления VNet с помощью пиринга VNet (с включенным транзитным подключением).

На локальных серверах в компании Woodgrove необходимо внести изменения в сеть, включая изменение маршрутов, чтобы отразить, что 192.168.1.0/24 был перенесён в Azure.

Инфраструктура перед отказоустойчивостью

Инфраструктура после отказа

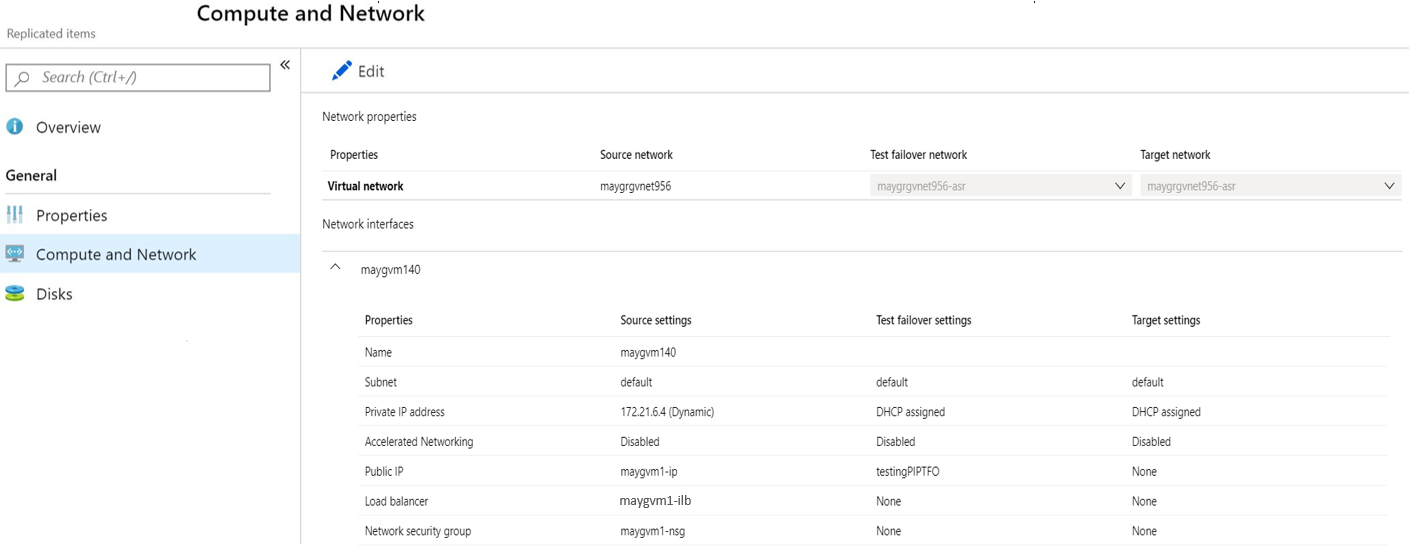

Настройка параметров целевой сети

Перед резервным переключением укажите сетевые настройки и IP-адрес целевой виртуальной машины Azure.

- В хранилище служб восстановления —>Реплицированные элементы выберите локальный компьютер.

- На странице вычислений и сети компьютера нажмите кнопку "Изменить", чтобы настроить параметры сети и адаптера для целевой виртуальной машины Azure.

- В свойствах сети выберите целевую сеть, в которой виртуальная машина Azure будет создана и находиться после завершения процесса отказа.

- В сетевых интерфейсах настройте сетевые адаптеры в целевой сети. По умолчанию Site Recovery отображает все обнаруженные сетевые адаптеры на локальном компьютере.

- В целевом сетевом интерфейсе можно задать для каждого сетевого адаптера значение "Основной", "Вторичный" или "Не создавать ", если в целевой сети не требуется определенный сетевой адаптер. Для отработки отказа один сетевой адаптер должен быть установлен в качестве основного. Обратите внимание, что изменение целевой сети влияет на все сетевые адаптеры для виртуальной машины Azure.

- Щелкните имя сетевого адаптера, чтобы указать подсеть, в которой будет развернута виртуальная машина Azure.

- Перезаписать Dynamic с частным IP-адресом, который вы хотите назначить целевой виртуальной машине Azure. Если IP-адрес не указан, Site Recovery назначит следующий доступный IP-адрес в подсети сетевому адаптеру в случае отказа.

- Узнайте больше об управлении сетевыми интерфейсами для обеспечения отказоустойчивости на локальных системах с переходом в Azure.

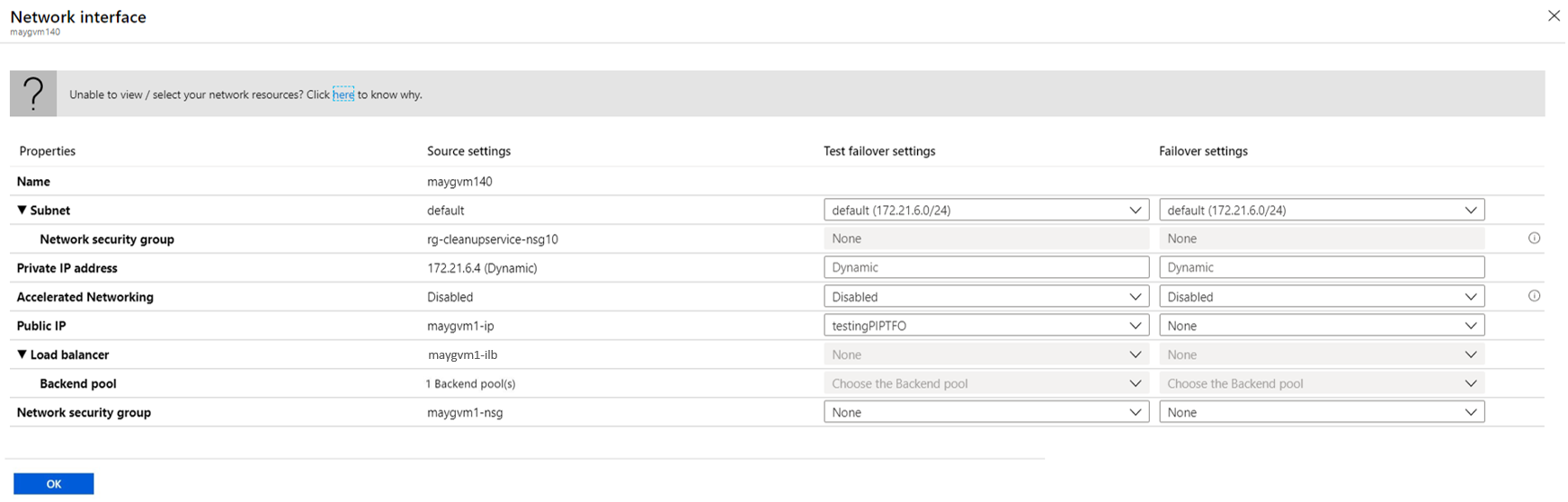

Получение новых IP-адресов

В этой ситуации виртуальная машина Azure получает новый IP-адрес после переключения на другой узел. Чтобы настроить новый IP-адрес для виртуальной машины, созданной после отработки отказа, можно обратиться к следующим инструкциям.

Перейдите к реплицированным элементам.

Выберите нужную виртуальную машину Azure.

Выберите "Вычисления" и "Сеть" и нажмите кнопку "Изменить".

Чтобы обновить параметры отказоустойчивой сети, выберите Изменить для сетевой карты, которую вы хотите настроить. На следующей странице, которая откроется, укажите соответствующий предварительно созданный IP-адрес в тестовом и основном расположениях отработки отказа.

Нажмите ОК.

Теперь Site Recovery будет учитывать эти параметры и гарантировать, что виртуальная машина при отказе подключена к выбранному ресурсу по соответствующему IP-адресу, если он доступен в целевом диапазоне IP. В этом сценарии нет необходимости переключения всей подсети. Для обновления DNS потребуется обновить записи для переключенного компьютера, чтобы указать новый IP-адрес виртуальной машины.

Дальнейшие шаги

Узнайте о репликации локальной службы Active Directory и DNS в Azure.