Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

Затронутые рекомендациями по безопасности ресурсы считаются чувствительными, если они включают сведения, определяющие затронутые подписки, ресурсы или конфигурации. Эта информация является конфиденциальной, потому что она показывает состояние безопасности клиента и может привести к целенаправленной эксплуатации.

По этим причинам такие сведения должны предоставляться только лицам, имеющим авторизованные роли. Доступ также должен соответствовать требованиям к повышенному доступу, определенным для Уведомлений по безопасности Azure.

Чтобы получить доступ к рекомендациям по безопасности и просмотреть их, необходимо иметь правильный доступ к роли. См. Кто может просматривать объявления безопасности для получения дополнительной информации.

В этой статье описаны действия по созданию доступа на основе клиента или подписки.

- Доступ на основе подписки означает, что вы можете просматривать только рекомендации по безопасности, которые применяются к определенной подписке Azure, которую вы можете просмотреть.

- Доступ на основе арендатора применяется ко всему Microsoft Entra ID, т. е. охватывает все подписки в данной организации.

Дополнительные сведения см. в разделе "Управление доступом на основе ролей" (RBAC) для просмотра конфиденциальных сведений о безопасности.

Замечание

Контроль доступа на основе ролей (RBAC) применяется только к коммуникациям, помеченным как Конфиденциальные, и для просмотра любых затронутых ресурсов для любых коммуникаций по безопасности.

Доступ на основе подписки

Ниже описано, как настроить подписку для просмотра уведомлений о безопасности.

1. Доступ к порталу Azure

Войдите на портал Azure и перейдите к разделу "Подписки ".

2. Выберите подписку

Выберите подписку, которую вы хотите управлять для доступа к советам по безопасности.

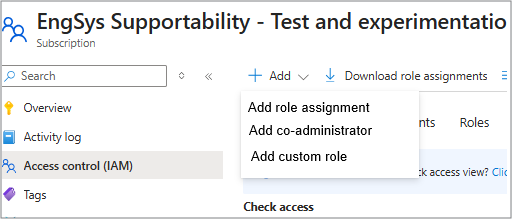

3. Перейдите к элементу управления доступом (IAM)

Выберите элемент управления доступом (IAM), чтобы управлять ролями пользователей.

4. Добавление назначения роли

Выберите "Добавить назначение ролей" , чтобы назначить необходимые роли.

- Пользователи должны иметь административные роли для просмотра конфиденциальной информации в уведомлениях безопасности.

- Только пользователи с повышенными привилегиями могут получить доступ к конфиденциальной информации, см. сведения.

Убедитесь, что роли администратора подписки и глобального администратора клиента имеют правильные контактные данные для получения уведомлений о проблемах безопасности, влияющих на уровень подписки и клиента.

Дополнительные сведения о назначении ролей в Azure см. в статье "Назначение ролей Azure" с помощью портала Azure.

Доступ на основе арендатора

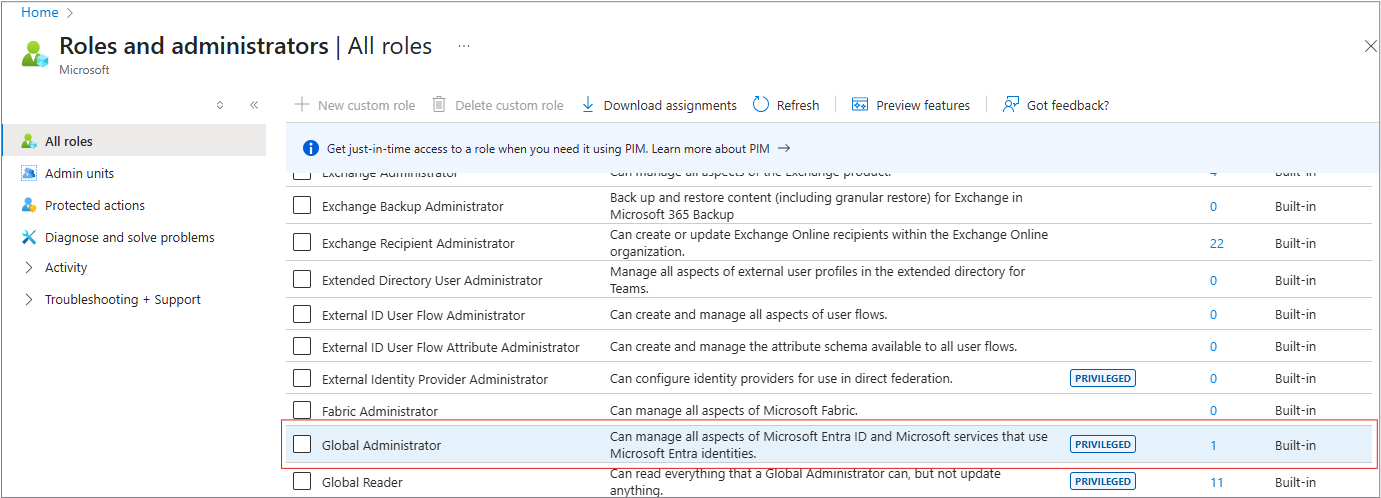

Доступ администратора клиента в Azure относится к разрешениям, предоставленным ролям, которые позволяют пользователям управлять ресурсами на уровне клиента и просматривать их.

К этим ролям относятся глобальный администратор, администратор приложений и другие. Доступ администратора клиента позволяет пользователям управлять пользователями, группами и разрешениями в организации, а также просматривать события на уровне клиента на портале Работоспособности служб Azure.

Замечание

Для оповещений уровня клиента требуется доступ администратора клиента на чтение.

1. Определите, кто нуждается в доступе на уровне клиента

Определите, какие пользователи или команды требуют видимости:

- Рекомендации по безопасности на уровне организации

- Конфиденциальные сведения о рекомендациях (резюме, обновления по вопросам, затронутые ресурсы)

Замечание

Только роли администратора клиента могут просматривать рекомендации по безопасности с областью действия клиента. Дополнительные сведения о том, кто может получить доступ к советам по безопасности, см. в разделе "Кто может просматривать советы по безопасности".

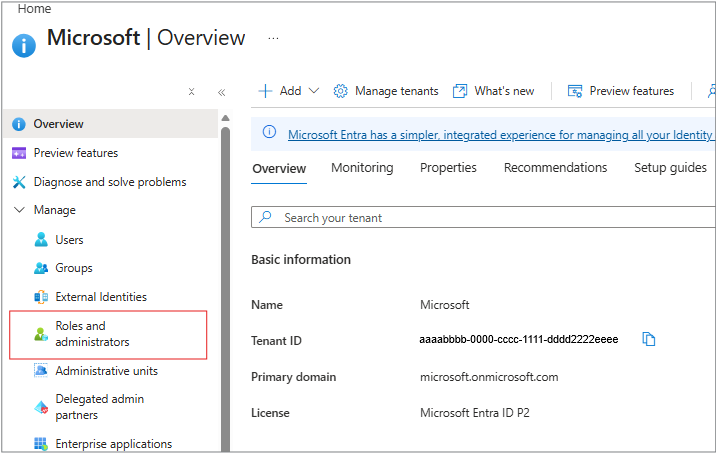

2. Доступ к порталу Azure

Войдите на портал Azure и перейдите к разделу Идентификатора Microsoft Entra.

3. Добавление ролей и администраторов

Выберите роли и администраторы на боковой панели.

4. Выберите роль

Выберите роль непосредственно, чтобы открыть новое окно.

5. Добавление назначения

На этой панели есть три вкладки: допустимые назначения, активные назначения и назначения с истекшим сроком действия. Выберите +Добавить задания.

- Откроется новая панель, в которой вы выбираете, кто должен получить эту роль. Используйте поле поиска для поиска:

- Учетная запись пользователя

- Группа Microsoft 365

- Приложение или учётная запись службы (если вы назначаете для приложения удостоверения)

- Выберите правильную идентичность из результатов.

Подсказка

В списке отображаются только группы и пользователи, которым может быть назначено назначение.

6. Подтверждение назначения

- Нажмите кнопку "Далее " (если появится запрос).

- Выберите Назначить.

- Пользователь или группа или приложение отображаются на вкладке "Назначения роли".

7. Проверка разрешений (необязательно)

- Выйдите и снова войдите.

- Подтвердите доступ к нужной функции (например, просматривая рекомендации по безопасности на уровне клиента в разделе «Состояние работы службы»).