Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

В этой статье описаны распространенные методы и примеры процедур для использования аналитики поведения пользователей и сущностей (UEBA) в обычных рабочих процессах расследования.

Внимание

Отмеченные в этой статье функции в настоящее время доступны в режиме ПРЕДВАРИТЕЛЬНОЙ ВЕРСИИ. Дополнительные юридические условия, применимые к функциям Azure, которые предоставляются в бета-версии, предварительной версии или еще не выпущены в общедоступной версии по другим причинам, см. на странице Дополнительные условия использования Azure для предварительных версий в Microsoft Azure.

Предварительные условия

Прежде чем вы сможете использовать данные UEBA в расследовании, необходимо Включить аналитику поведения пользователей и сущностей (UEBA) в Microsoft Sentinel.

Приступать к поиску полезных сведений с помощью компьютера можно приблизительно через одну неделю после включения UEBA.

Поиск и исследование аномалий пользователей на портале Defender (предварительная версия)

На портале Defender тег аномалий UEBA идентифицирует пользователей с аномалиями, что упрощает определение приоритетов расследований.

Раздел "Верхние аномалии UEBA ", который отображается на боковой панели пользователя и на вкладке "Обзор " страницы сущности "Пользователь" отображает первые три аномалии пользователя за последние 30 дней. Выберите ссылки в нижней части этого раздела, чтобы найти все аномалии пользователя и просмотреть временную шкалу событий Sentinel.

Исследование пользовательских аномалий, связанных с инцидентом

Чтобы изучить пользователя в инциденте, выберите Go Hunt > All user anomalies из сущности пользователя на диаграмме инцидентов, чтобы получить все аномалии, связанные с пользователем за последние 30 дней.

Дополнительные сведения см. на странице "Исследование инцидентов" на портале Microsoft Defender и на странице сущности пользователя в Microsoft Defender.

Выполняйте упреждающий и рутинный поиск информации о сущностях

Рекомендуем регулярно выполнять упреждающий поиск по действиям пользователей, чтобы создавать наводки для дальнейшего расследования.

Используйте решение Microsoft Sentinel UEBA Essentials для запроса данных для получения ряда аналитических сведений, таких как:

- Наиболее рискованные пользователи с аномалиями или присоединенными инцидентами.

- Данные о конкретных пользователях, чтобы определить, был ли пользователь скомпрометирован или существует ли инсайдерская угроза на основе действий, которые отклоняются от профиля пользователя.

Записывайте нерутинные действия в рабочую книгу UEBA и используйте их для поиска аномальных действий и потенциально несоответствующих практик.

Изучение аномальных входов в систему

Если пользователь выполнит аномальное действие, например подключится к VPN, чего раньше никогда не делал, нужно выполнить следующие шаги для расследования.

В области Рабочие книги Sentinel найдите и откройте книгу Аналитика поведения пользователей и сущностей.

Найдите имя определенного пользователя для изучения и выберите его имя в таблице Главные пользователи для анализа.

Прокрутите таблицы Разбивка инцидентов и Разбивка аномалий, чтобы просмотреть инциденты и аномалии, связанные с выбранным пользователем.

При обнаружении аномалии, например, с именем Аномальный успешный вход, просмотрите сведения, показанные в таблице для изучения. Например:

Этап Описание Обратите внимание на описание справа Для каждой аномалии есть описание и ссылка для получения дополнительных сведений в базе знаний MITRE ATT&CK.

Например:

Начальный доступ

Злоумышленник пытается войти в вашу сеть.

Первоначальный доступ осуществляется с помощью приемов, которые используют различные векторы входа для получения первоначальной опоры в сети. Методы, используемые для получения позиции, включают в себя целевой фишинг и использование уязвимостей на общедоступных веб-серверах. Укрепление, достигнутое с помощью первоначального доступа, может открыть возможности для постоянного доступа, если распространяется на действительные учетные записи и внешние удаленные службы, или может иметь ограниченный срок действия из-за смены паролей.Обратите внимание на текст в столбце "Описание" В строке аномалий прокрутите экран вправо, чтобы просмотреть дополнительное описание. Выберите ссылку для просмотра полного текста. Например:

Злоумышленники могут украсть учетные данные конкретного пользователя или учетной записи службы с помощью техник получения учетных данных или захватить их на более раннем этапе во время их разведывательных действий через социальную инженерию для получения первоначального доступа. Например, APT33 использовала для первоначального доступа допустимые учетные записи. Запрос ниже генерирует результат успешного входа пользователя из нового географического места, с которого он никогда раньше не подключался, как и его коллеги.Обратите внимание на данные UsersInsights Прокрутите строку аномалий вправо, чтобы просмотреть полезные данные о пользователе, например отображаемое имя учетной записи и идентификатор объекта учетной записи. Выберите текст, чтобы просмотреть все данные справа. Обратите внимание на данные доказательства Прокрутите вправо в строке аномалии, чтобы просмотреть доказательные данные об аномалии. Выберите текстовое представление полных данных справа, например следующие поля:

- Действие, редко выполняемое пользователем

- НеобычноБольшойОбъемДействий

- Первый раз пользователь подключился из страны

- Страна-Необычайно-Соединённая-Среди-Равных

- ПервоеПодключениеПользователяЧерезISP

- ISP, редко используемый среди коллег

- СтранаНеобычноПодключеноИзАрендатора

- ISP (нечасто используемое у арендатора)

Используйте данные, найденные в книге Аналитика поведения пользователей и сущностей, чтобы определить, является ли действие пользователя подозрительным и требует ли дальнейших действий.

Использование данных UEBA для анализа ложноположительных результатов

Иногда инцидент, зафиксированный в ходе расследования, является ложноположительным результатом.

Распространенным примером ложноположительного результата является обнаружение неосуществимого перемещения, например, когда пользователь входит в приложение или на портал из Нью-Йорка и Лондона в течение одного часа. Хотя Microsoft Sentinel отмечает неосуществимое перемещение как аномалию, анализ поведения пользователя может показать, что использовалась VPN с расположением, отличным от того, в котором находился пользователь.

Анализ ложноположительного результата

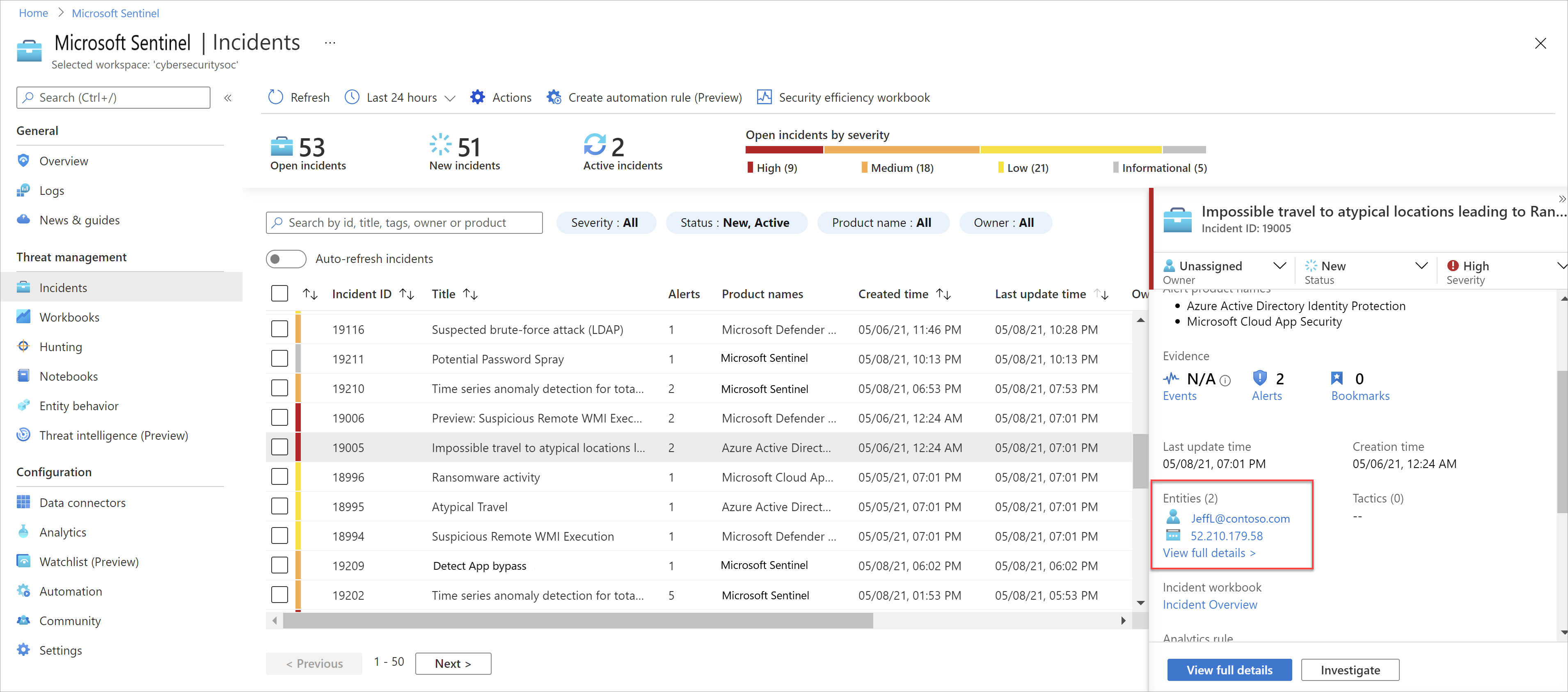

Например, для инцидента Неосуществимое перемещение, убедившись в применении VPN пользователем, перейдите от инцидента к странице сущности пользователя. Используйте отображаемые здесь данные, чтобы определить, включены ли зафиксированные местоположения в список часто посещаемых пользователем мест.

Например:

Страница сущности пользователя также связана со страницей инцидента и диаграммой расследования.

Совет

После подтверждения данных на странице сущности пользователя для конкретного пользователя, связанного с инцидентом, перейдите в раздел Hunting Microsoft Sentinel, чтобы выяснить, подключаются ли коллеги пользователя из тех же местоположений. Если да, то эти сведения повысят вероятность ложноположительного результата.

В области Охота выполните запрос Аномальный геолокационный вход. Дополнительные сведения см. в разделе Охота на угрозы с помощью Microsoft Sentinel.

Внедрение данных IdentityInfo в правила аналитики (общедоступная предварительная версия)

Так как злоумышленники часто используют принадлежащие организациям учетные записи пользователей и служб, данные, связанные с такими учетными записями пользователей, в том числе сведения о привилегиях и информация, используемая для идентификации пользователей, критически важны для аналитиков в процессе расследования.

Узнайте, как внедрять данные из таблицы IdentityInfo для точной настройки правил аналитики в соответствии с конкретными вариантами использования, сокращения числа ложных срабатываний и, возможно, ускорения процесса расследования.

Например:

Для сопоставления событий безопасности с таблицей IdentityInfo в оповещении, которое срабатывает, если доступ к серверу осуществляется пользователем из-за пределов ИТ-отдела:

SecurityEvent | where EventID in ("4624","4672") | where Computer == "My.High.Value.Asset" | join kind=inner ( IdentityInfo | summarize arg_max(TimeGenerated, *) by AccountObjectId) on $left.SubjectUserSid == $right.AccountSID | where Department != "IT"Чтобы сопоставить журналы входа Microsoft Entra с таблицей IdentityInfo в оповещении, которое активируется, если к приложению получает доступ пользователь, который не является членом определенной группы безопасности:

SigninLogs | where AppDisplayName == "GitHub.Com" | join kind=inner ( IdentityInfo | summarize arg_max(TimeGenerated, *) by AccountObjectId) on $left.UserId == $right.AccountObjectId | where GroupMembership !contains "Developers"

Таблица IdentityInfo синхронизируется с рабочей областью Microsoft Entra для создания моментального снимка данных профиля пользователя, таких как метаданные пользователя, сведения о группе и роли Microsoft Entra, назначенные каждому пользователю. Дополнительные сведения см. в разделе Таблица IdentityInfo справочника по обогащению данных UEBA.

Дополнительные сведения о следующих элементах, используемых в предыдущих примерах, см. в документации Kusto:

- Оператор where

- Оператор соединения

- Оператор суммирования

- Оператор рендеринга

- Оператор сортировки

- Функция iff()

- функция ago()

- функция now()

- функция bin()

- функция startofday()

- Функция агрегирования count()

- Функция агрегирования sum()

Дополнительные сведения о KQL см. в обзоре языка запросов Kusto (KQL).

Другие ресурсы:

Выявление распыления пароля и попыток нацеленных фишинговых атак

Без включения многофакторной аутентификации (MFA) учетные данные пользователей уязвимы для злоумышленников, стремящихся совершить атаки с использованием метода перебора паролей или сфишинга.

Расследование инцидента распыления паролей, используя данные UEBA

Например, чтобы изучить инцидент с подбором паролей, используя аналитические данные UEBA, вы можете сделать следующее, чтобы узнать больше:

В левом нижнем углу инцидента щелкните Исследовать, чтобы просмотреть учетные записи, компьютеры и другие точки данных, которые могли быть целями атаки.

Просмотрев данные, можно увидеть учетную запись администратора с относительно большим количеством ошибок входа в систему. Хотя это и подозрительно, вы можете не ограничивать учетную запись без дальнейшего подтверждения.

Выберите на карте сущность пользователя с правами администратора, а затем выберите пункт Аналитика справа, чтобы найти дополнительные сведения, например график входов в систему с течением времени.

Выберите Сведения справа, а затем щелкните Просмотреть все сведения, чтобы перейти на страницу сущности пользователя, чтобы выполнить детализацию.

Например, обратите внимание, является ли это первым потенциальным инцидентом распыления пароля пользователя, или просмотрите историю входов пользователя, чтобы понять, были ли сбои аномальными.

Совет

Можно также выполнять поисковый запрос на все аномальные ошибки входа для мониторинга всех аномальных ошибок входа в организации. Используйте результаты запроса, чтобы начать изучение возможных атак путем распыления пароля.

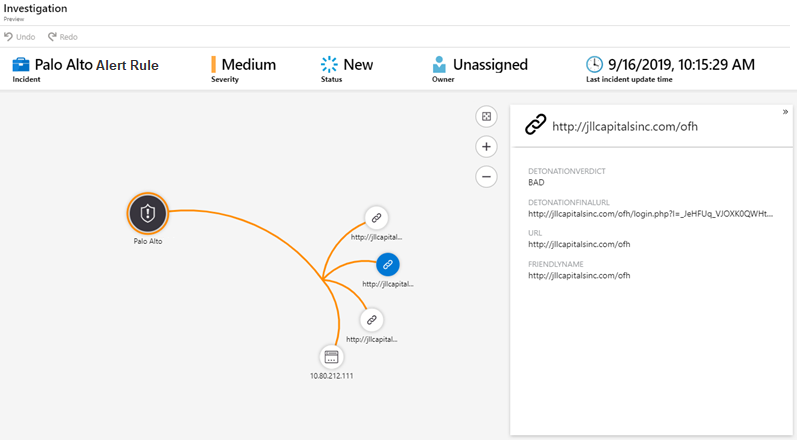

Анализ URL-адресов (публичная предварительная версия)

Если в журналах, принимаемых в Microsoft Sentinel, есть URL-адреса, эти URL-адреса автоматически детонируются, чтобы помочь ускорить процесс триажа.

На графе расследования представлен узел для детонированного URL-адреса, а также следующие сведения:

- ДетонацияVerdict. Высокоуровневое, булево определение по результатам детонации. Например, значение Плохо означает, что сторона была классифицирована как размещающая вредоносные программы или фишинг-содержимое.

- DetonationFinalURL. Окончательный наблюдаемый URL-адрес целевой страницы после всех перенаправлений с исходного URL-адреса.

Например:

Совет

Если вы не видите URL-адресов в своих журналах, убедитесь, что для защищенных веб-шлюзов, веб-прокси, брандмауэров и устаревших систем IDS/IPS включено ведение журнала URL-адресов (угроз).

Вы также можете создавать настраиваемые журналы, чтобы направлять определенные URL-адреса, представляющие интерес, в Microsoft Sentinel для дальнейшего расследования.

Следующие шаги

Дополнительные сведения о UEBA, изучениях и охоте: