Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

Соединители Amazon Web Services (AWS) упрощают процесс сбора журналов из Amazon S3 и их ввод в Microsoft Sentinel. Соединители предоставляют средства для настройки среды AWS для сбора журналов Microsoft Sentinel.

В этой статье описывается настройка среды AWS, необходимая для отправки журналов в Microsoft Sentinel и ссылки на пошаговые инструкции по настройке среды и сбору журналов AWS с помощью каждого поддерживаемого соединителя.

Общие сведения о настройке среды AWS

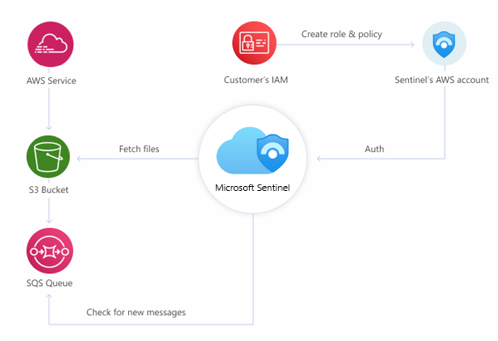

На этой схеме показано, как настроить среду AWS для отправки журналов в Azure:

Создайте корзину хранения S3 (Simple Storage Service) и очередь SQS (Simple Queue Service), в которую корзина S3 публикует уведомления при получении новых журналов.

соединители Microsoft Sentinel:

- Опросите очередь SQS через короткие интервалы времени для получения сообщений, содержащих пути к новым файлам журнала.

- Извлекает файлы из контейнера S3 на основе пути, указанного в уведомлениях SQS.

Создайте поставщика веб-идентификации OpenID Connect (OIDC) и добавьте Microsoft Sentinel в качестве зарегистрированного приложения (добавив его в качестве аудитории).

Соединители Microsoft Sentinel используют Microsoft Entra ID для аутентификации в AWS через OpenID Connect (OIDC) и принимают на себя роль AWS IAM.

Это важно

Если у вас уже есть поставщик OIDC Connect для Microsoft Defender for Cloud, добавьте Microsoft Sentinel в качестве аудитории к существующему поставщику (Commercial:

api://1462b192-27f7-4cb9-8523-0f4ecb54b47e, Government:api://d4230588-5f84-4281-a9c7-2c15194b28f7). Не пытайтесь создать новый поставщик OIDC для Microsoft Sentinel.Создайте предполагаемую роль AWS для предоставления разрешений вашему соединителю Microsoft Sentinel на доступ к ресурсам S3-хранилища и SQS AWS.

Назначьте соответствующие политики разрешений IAM, чтобы предоставить предполагаемой роли доступ к ресурсам.

Настройте соединители для использования предполагаемой вами роли и очереди SQS, которые были созданы для доступа к контейнеру S3 и получения логов.

Настройте службы AWS для отправки журналов в контейнер S3.

Ручная настройка

Хотя среду AWS можно настроить вручную, как описано в этом разделе, настоятельно рекомендуется использовать автоматизированные средства, предоставляемые при развертывании соединителей AWS .

1. Создание контейнера S3 и очереди SQS

Создайте контейнер S3 , в который можно отправлять журналы из служб AWS — VPC, GuardDuty, CloudTrail или CloudWatch.

Инструкции по созданию контейнера хранилища S3 см. в документации AWS.

Создайте стандартную очередь сообщений простой службы очередей (SQS), в которую контейнер S3 может публиковать уведомления.

Инструкции по созданию стандартной очереди простой службы очередей (SQS) см. в документации AWS.

Настройте контейнер S3 для отправки сообщений уведомлений в очередь SQS.

Инструкции по публикации уведомлений в очереди SQS см. в документации AWS.

2. Создайте поставщика веб-удостоверений Open ID Connect (OIDC)

Это важно

Если у вас уже есть поставщик OIDC Connect для Microsoft Defender for Cloud, добавьте Microsoft Sentinel в качестве аудитории к существующему поставщику (Commercial: api://1462b192-27f7-4cb9-8523-0f4ecb54b47e, Government: api://d4230588-5f84-4281-a9c7-2c15194b28f7). Не пытайтесь создать новый поставщик OIDC для Microsoft Sentinel.

Выполните следующие инструкции в документации AWS:

Создание поставщиков удостоверений OpenID Connect (OIDC).

| Параметр | Выбор/значение | Комментарии |

|---|---|---|

| идентификатор клиента | - | Не обращайте на это внимания, это у вас уже есть. См. аудитория. |

| Тип поставщика | OpenID Connect | Вместо SAML по умолчанию. |

| URL-адрес поставщика | Торговый:sts.windows.net/33e01921-4d64-4f8c-a055-5bdaffd5e33d/Правительство: sts.windows.net/cab8a31a-1906-4287-a0d8-4eef66b95f6e/ |

|

| Отпечаток | 626d44e704d1ceabe3bf0d53397464ac8080142c |

Если вы создали это в консоли IAM, выберите Получить отпечаток, и он должен показать вам этот результат. |

| Публика | Торговый:api://1462b192-27f7-4cb9-8523-0f4ecb54b47eПравительство: api://d4230588-5f84-4281-a9c7-2c15194b28f7 |

3. Создание предполагаемой роли AWS

Это важно

Имя должно содержать точный префикс OIDC_; в противном случае соединитель не может работать должным образом.

Выполните следующие инструкции в документации AWS:

Создание роли для веб-удостоверений или федерации OpenID Connect.Параметр Выбор/значение Комментарии Тип доверенной сущности Веб-удостоверение Вместо службы AWS по умолчанию. Поставщик удостоверений Торговый: sts.windows.net/33e01921-4d64-4f8c-a055-5bdaffd5e33d/

Правительство:sts.windows.net/cab8a31a-1906-4287-a0d8-4eef66b95f6e/Поставщик, созданный на предыдущем шаге. Публика Торговый: api://1462b192-27f7-4cb9-8523-0f4ecb54b47e

Правительство:api://d4230588-5f84-4281-a9c7-2c15194b28f7Аудитория, которую вы определили для поставщика идентификационных данных на предыдущем шаге. Разрешения для назначения AmazonSQSReadOnlyAccessAWSLambdaSQSQueueExecutionRoleAmazonS3ReadOnlyAccessROSAKMSProviderPolicy- Другие политики для приема различных типов журналов служб AWS

Дополнительные сведения об этих политиках см. на странице политик разрешений соединителя AWS S3 в репозитории Microsoft Sentinel GitHub. - Страница политик разрешений для соединителя AWS Commercial S3

- страница политик разрешений соединителя AWS S3 для государственных организаций

Имя "OIDC_MicrosoftSentinelRole" Выберите понятное имя, которое содержит ссылку на Microsoft Sentinel.

Имя должно содержать точный префиксOIDC_; в противном случае соединитель не может работать должным образом.Измените политику доверия новой роли и добавьте другое условие:

"sts:RoleSessionName": "MicrosoftSentinel_{WORKSPACE_ID)"Это важно

Значение

sts:RoleSessionNameпараметра должно иметь точный префиксMicrosoftSentinel_; в противном случае соединитель не работает должным образом.Завершенная политика доверия должна выглядеть следующим образом:

{ "Version": "2012-10-17", "Statement": [ { "Effect": "Allow", "Principal": { "Federated": "arn:aws:iam::XXXXXXXXXXXX:oidc-provider/sts.windows.net/cab8a31a-1906-4287-a0d8-4eef66b95f6e/" }, "Action": "sts:AssumeRoleWithWebIdentity", "Condition": { "StringEquals": { "sts.windows.net/cab8a31a-1906-4287-a0d8-4eef66b95f6e/:aud": "api://d4230588-5f84-4281-a9c7-2c15194b28f7", "sts:RoleSessionName": "MicrosoftSentinel_XXXXXXXX-XXXX-XXXX-XXXX-XXXXXXXXXXXX" } } } ] }-

XXXXXXXXXXXX— это идентификатор учетной записи AWS. -

XXXXXXXX-XXXX-XXXX-XXXX-XXXXXXXXXXXX— это идентификатор рабочей области Microsoft Sentinel.

Обновите (сохраните) политику при завершении редактирования.

-

Настройка служб AWS для экспорта журналов в контейнер S3

Сведения о отправке каждого типа журнала в контейнер S3 см. в связанной документации по Amazon Web Services:

Публикация журнала потока VPC в контейнер S3.

Замечание

Если вы решили настроить формат журнала, необходимо включить атрибут start, так как он сопоставляется с полем TimeGenerated в рабочей области Log Analytics. В противном случае поле TimeGenerated заполняется временем загрузки события, которое не точно описывает событие журнала.

Экспортируйте результаты GuardDuty в контейнер S3.

Замечание

В AWS результаты экспортируются по умолчанию каждые 6 часов. Настройте частоту экспорта обновленных актуальных находок в соответствии с требованиями вашей среды. Чтобы ускорить процесс, можно изменить параметр по умолчанию для экспорта результатов каждые 15 минут. См. раздел "Настройка частоты экспорта обновленных активных выводов".

Поле TimeGenerated заполняется значением время обновления.

Конечные пути AWS CloudTrail хранятся в контейнерах S3 по умолчанию.

4. Развертывание соединителей AWS

Microsoft Sentinel предоставляет следующие соединители AWS:

- Коннектор Amazon Web Services Web Application Firewall (WAF): принимает журналы AWS WAF, собранные в контейнерах AWS S3, в Microsoft Sentinel.

- Соединитель журналов сервисов Amazon Web Services: Получает журналы служб AWS, собранные в контейнерах AWS S3, в Microsoft Sentinel.

Дальнейшие шаги

Дополнительные сведения о Microsoft Sentinel см. в следующих статьях:

- Узнайте, как отслеживать свои данные и потенциальные угрозы.

- Начните обнаруживать угрозы с помощью Microsoft Sentinel.

- Используйте рабочие книги для мониторинга данных.