Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

Microsoft Defender для Защитника облака для серверов плана 2 предлагает функцию JIT-доступа к компьютеру. JIT защищает ваши ресурсы от злоумышленников, которые активно ищут машины с открытыми управляющими портами, такими как протоколы удаленного рабочего стола (RDP) и Secure Shell (SSH). Все компьютеры являются потенциальными целями для атак. После скомпрометации компьютер может служить точкой входа для дальнейшей атаки ресурсов в среде.

Чтобы уменьшить количество атак, свести к минимуму открытые порты, особенно порты управления. Тем не менее, законные пользователи также нуждаются в этих портах, что делает его нецелесообразным, чтобы сохранить их закрытыми.

Функция just-in-time доступа к компьютерам в Defender для облака блокирует входящий трафик к виртуальным машинам, уменьшая их уязвимость перед атаками, при этом обеспечивая легкий доступ по мере необходимости.

JIT-доступ и сетевые ресурсы

Azure

В Azure включите JIT-доступ для блокировки входящего трафика на определенных портах.

- Defender для облака создает правила типа "запретить весь входящий трафик" для выбранных портов в группе безопасности сети (NSG) и правилах Брандмауэра Azure.

- Эти правила ограничивают доступ к портам управления виртуальными машинами Azure и защищают их от атак.

- Если другие правила уже существуют для выбранных портов, существующие правила имеют приоритет над новыми правилами "запретить весь входящий трафик".

- Если существующие правила не находятся на выбранных портах, новые правила имеют главный приоритет в NSG и брандмауэре Azure.

Amazon Web Services

В Amazon Web Services (AWS) включите JIT-доступ к соответствующим правилам в подключенных группах безопасности EC2 (для выбранных портов), блокируя входящий трафик на этих конкретных портах.

- Когда пользователь запрашивает доступ к виртуальной машине, Defender для серверов проверяет, имеет ли пользователь разрешения на управление доступом на основе ролей Azure (Azure RBAC) для этой виртуальной машины.

- Если запрос утвержден, Defender для облака настраивает группы безопасности сети и брандмауэр Azure, чтобы разрешить входящий трафик к выбранным портам из соответствующего IP-адреса (или диапазона) в течение указанного периода времени.

- В AWS Defender для облака создает новую группу безопасности EC2, которая разрешает входящий трафик для указанных портов.

- После истечения времени Defender for Cloud восстанавливает сетевые группы безопасности (NSG) до предыдущих состояний.

- Подключения, которые уже установлены, не прерваны.

Примечание.

- JIT-доступ не поддерживает виртуальные машины, защищенные Брандмауэр Azure, контролируемые диспетчером Брандмауэр Azure.

- Брандмауэр Azure необходимо настроить с помощью правил (классических) и не использовать политики брандмауэра.

Определение виртуальных машин для JIT-доступа

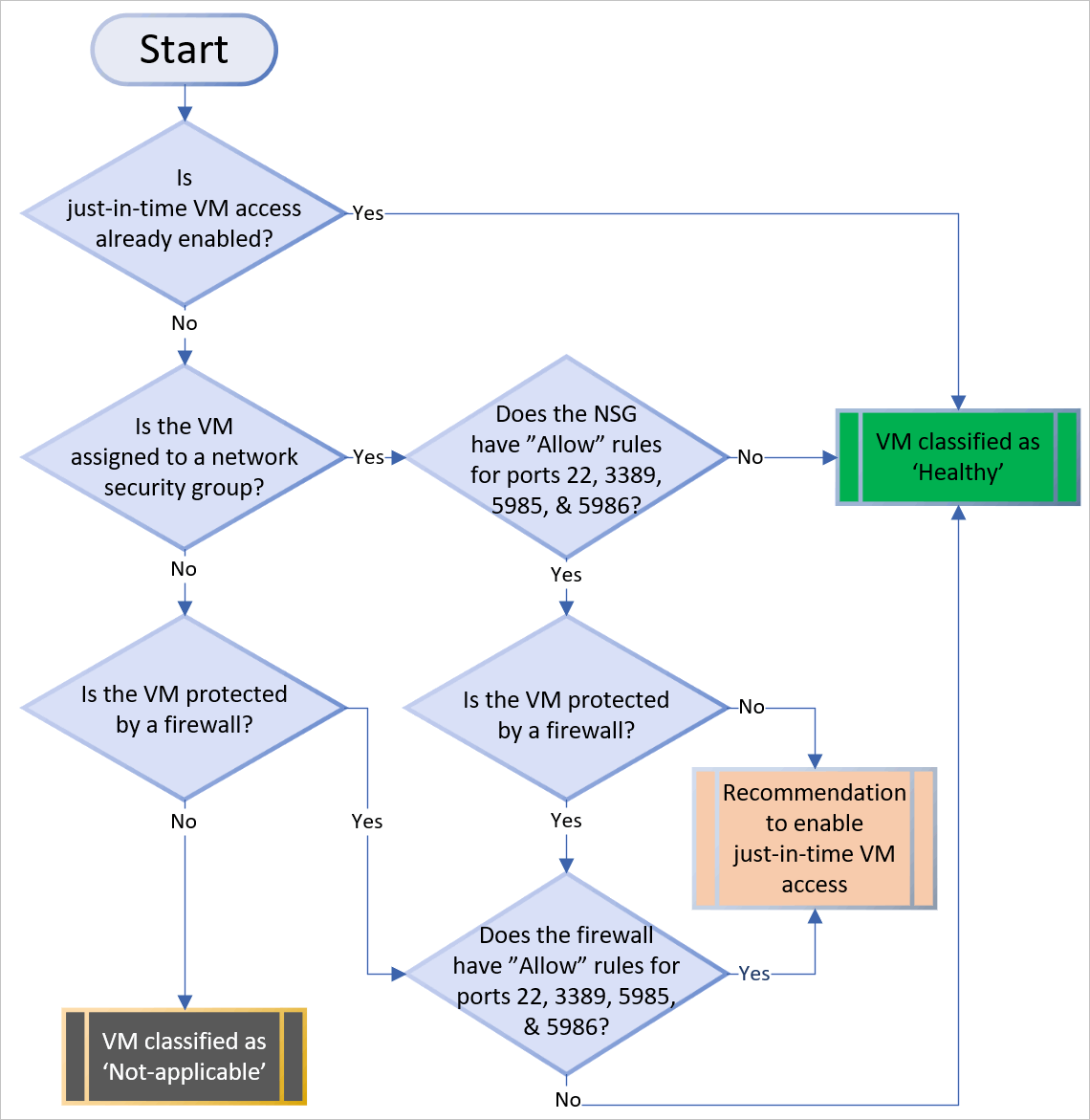

На следующей схеме показана логика применения Defender для серверов при выборе категории поддерживаемых виртуальных машин:

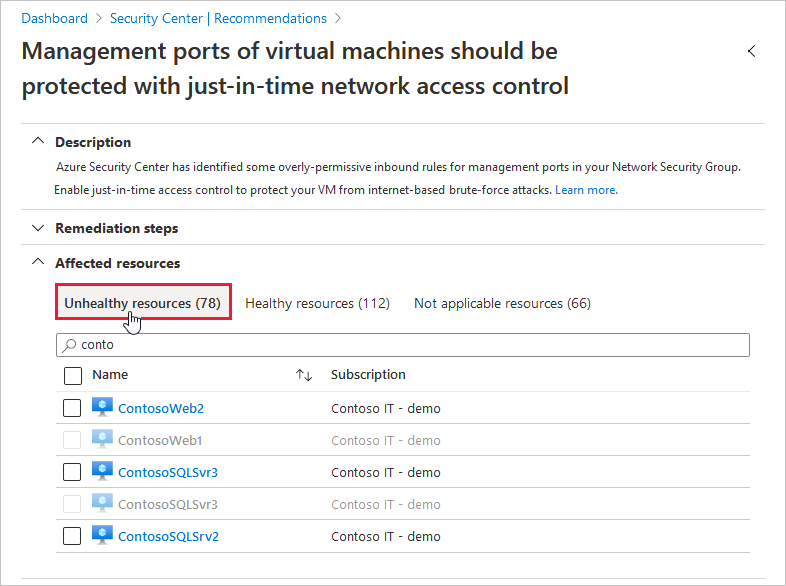

Когда Defender для облака находит компьютер, который может воспользоваться JIT-доступом, он добавляет этот компьютер на вкладку неработоспособных ресурсов рекомендации.