Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

Сервис Azure Private Link является ссылкой на ваш собственный сервис, который работает на базе Azure Private Link. Служба, работающая за Azure Standard Load Balancer, может быть включена для доступа через Private Link, чтобы потребители вашей службы могли получить приватный доступ из собственных VNet. Клиенты могут создать частную конечную точку в своей виртуальной сети и сопоставить ее с этой службой. В этой статье описываются понятия, связанные с стороной поставщика услуг.

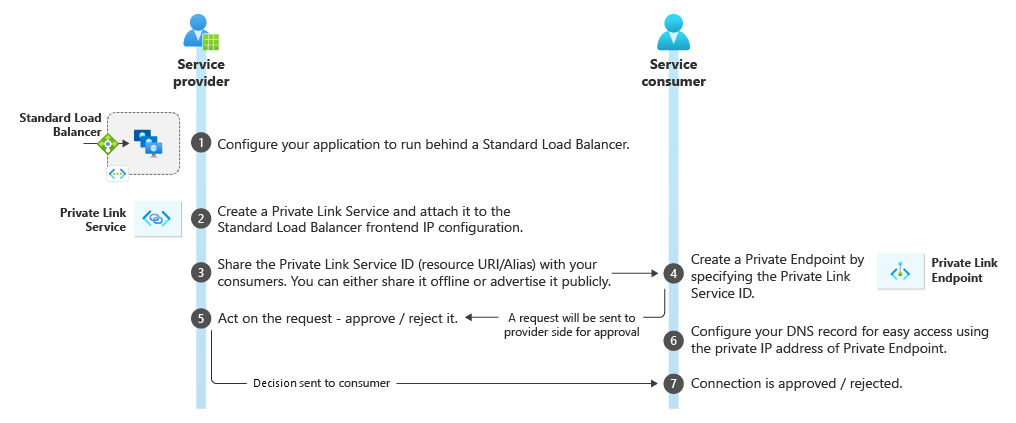

Рисунок: Служба частного канала Azure.

Это важно

Функция Private Link Service Direct Connect, которая позволяет подключаться к любому ip-адресу назначения с возможностью частной маршрутизации, теперь находится в общедоступной предварительной версии. Дополнительные сведения и известные ограничения см. в разделе Служба частной связи Direct Connect

Рабочий процесс

Рис. Рабочий процесс службы Приватного канала Azure.

Создание службы Private Link

Настройте приложение для запуска за стандартным балансировщиком нагрузки в виртуальной сети. Если у вас уже есть приложение, настроенное за стандартной подсистемой балансировки нагрузки, можно пропустить этот шаг.

Создайте службу Private Link, ссылающуюся на балансировщик нагрузки выше. В процессе выбора подсистемы балансировки нагрузки выберите интерфейсную IP-конфигурацию, в которой требуется получить трафик. Выберите подсеть для IP-адресов NAT для службы Private Link. Рекомендуется иметь по крайней мере восемь IP-адресов NAT в подсети. Весь трафик потребителя, как представляется, будет исходить из этого пула частных IP-адресов поставщику услуг. Выберите соответствующие свойства и параметры для Private Link Service.

Примечание

Служба Azure Private Link поддерживается только в стандартной версии Load Balancer.

Поделитесь своей службой

После создания службы Private Link Azure создаст глобально уникальный моникер с именем псевдонима на основе имени, предоставленного для вашей службы. Вы можете поделиться псевдонимом или URI ресурса вашего сервиса с клиентами вне сети. Потребители могут запустить подключение приватного канала с помощью псевдонима или URI ресурса.

Управление запросами на подключение

После того как потребитель инициирует подключение, поставщик услуг может принять или отклонить запрос на подключение. Все запросы на подключение будут перечислены в свойстве privateendpointconnections в службе Приватного канала.

Удалите вашу службу

Если служба приватного канала больше не используется, ее можно удалить. Однако перед удалением службы убедитесь, что с ней нет подключений к частной конечной точке. Вы можете отклонить все подключения и удалить службу.

Свойства

Служба Private Link определяет следующие свойства:

| Свойство | Explanation |

|---|---|

| Состояние подготовки (provisioningState) | Свойство только для чтения, которое перечисляет текущее состояние предоставления для службы Private Link. Применимые состояния подготовки: Удаление, Ошибка, Успешно, Обновление. Когда состояние подготовки выполнено успешно, вы успешно подготовили службу Private Link. |

| Псевдоним (псевдоним) | Псевдоним — это уникальная глобальная строка, доступная только для чтения, для вашей службы. Он помогает защищать данные клиента для вашей службы и при этом создавать простое для распространения имя для вашей службы. При создании службы Private Link Azure создает псевдоним для вашей службы, которым вы можете поделиться с вашими клиентами. Клиенты могут использовать этот псевдоним для запроса подключения к службе. |

| Видимость (видимость) | Видимость — это свойство, которое управляет параметрами доступа для службы Private Link. Поставщики служб могут ограничить доступ к своей службе подпискам с разрешениями управления доступом на основе ролей Azure. Ограниченный набор подписок также можно использовать для ограничения воздействия. |

| Автоматическое утверждение (автоутверждение) | Автоматическое утверждение контролирует автоматизированный доступ к службе Private Link. Подписки, указанные в списке автоматического утверждения, утверждаются автоматически, когда подключение запрашивается из частных конечных точек в этих подписках. |

| Конфигурация внешнего IP-адреса подсистемы балансировки нагрузки (loadBalancerFrontendIpConfigurations) | Служба Private Link привязана к внешнему IP-адресу стандартного балансировщика нагрузки. Весь трафик, предназначенный для службы, достигнет внешнего интерфейса SLB. Правила SLB можно настроить для перенаправления этого трафика в соответствующие серверные пулы, в которых работают ваши приложения. Интерфейсные IP-конфигурации подсистемы балансировки нагрузки отличаются от конфигураций IP-адресов NAT. |

| Конфигурация IP-адресов NAT (ipConfigurations) | Это свойство относится к IP-конфигурации NAT (преобразование сетевых адресов) для службы приватного канала. IP-адрес NAT можно выбрать из любой подсети в виртуальной сети поставщика услуг. Служба Private Link выполняет преобразование сетевых адресов на трафике Private Link. Этот NAT гарантирует отсутствие конфликтов IP-адресов между исходным (потребительским) и целевым адресным пространством (поставщиком услуг). На стороне назначения или поставщика услуг IP-адрес NAT отображается в качестве исходного IP-адреса для всех пакетов, полученных службой. IP-адрес назначения отображается для всех пакетов, отправляемых службой. |

| Подключения к частной конечной точке (privateEndpointConnections) | Это свойство содержит список частных конечных точек, которые подключаются к службе Private Link. Несколько частных конечных точек могут подключаться к одной и той же службе приватного канала, и поставщик услуг может управлять состоянием для отдельных частных конечных точек. |

| TCP-прокси версии 2 (EnableProxyProtocol) | Это свойство позволяет поставщику служб использовать tcp-прокси версии 2 для получения сведений о подключении о потребителе службы. Поставщик услуг отвечает за настройку конфигураций приемника для анализа заголовка протокола прокси версии 2. |

Подробности

Доступ к службе Private Link можно получить с утвержденных частных конечных точек в любом публичном регионе. Частную конечную точку можно получить из одной виртуальной сети и региональных одноранговых виртуальных сетей. Частная конечная точка может быть достигнута из глобальных одноранговых виртуальных сетей и локальных сетей с помощью частных VPN-подключений или ExpressRoute.

После создания службы Private Link создается сетевой интерфейс для его жизненного цикла. Этот интерфейс не управляется клиентом.

Служба Private Link должна быть развернута в том же регионе, что и виртуальная сеть и Стандартный балансировщик нагрузки.

Доступ к одной службе приватного канала можно получить из нескольких частных конечных точек, принадлежащих разным виртуальным сетям, подпискам и (или) клиентам Microsoft Entra. Установление соединения происходит через рабочий процесс установления подключения.

Несколько служб приватного канала можно создать в одном и том же стандартном балансировщике нагрузки с помощью различных интерфейсных IP-конфигураций. Существуют ограничения на количество служб Приватного канала, которые можно создать для каждой стандартной подсистемы балансировки нагрузки и для каждой подписки. Дополнительные сведения см. в разделе об ограничениях Azure.

Служба приватного канала может иметь несколько IP-конфигураций NAT, связанных с ней. Выбор нескольких IP-конфигураций NAT может помочь поставщикам служб масштабироваться. Сегодня поставщики услуг могут назначать до восьми IP-адресов NAT на службу приватного канала. С каждым IP-адресом NAT можно назначить дополнительные порты для TCP-подключений и таким образом увеличить масштаб. Вы можете добавить несколько IP-адресов NAT в службу приватного канала, но после настройки необходимо сохранить по крайней мере один IP-адрес NAT. Вам будет запрещено удалять последний оставшийся IP-адрес NAT, чтобы убедиться, что активные подключения не будут затронуты в результате отсутствия IP-адресов NAT.

псевдоним

Псевдоним — это глобально уникальное имя службы. Он помогает защищать данные клиента для вашей службы и при этом создавать простое для распространения имя для вашей службы. При создании службы Private Link Azure создает псевдоним для этой службы, которым вы можете поделиться с клиентами. Клиенты могут использовать этот псевдоним для запроса подключения к службе.

Псевдоним состоит из трех частей: префикса. GUID. Суффикс

Префикс — это имя службы. Вы можете выбрать собственный префикс. После создания псевдонима вы не можете изменить его, поэтому выберите префикс соответствующим образом.

GUID будет предоставлен платформой. Этот GUID делает имя глобально уникальным.

Суффикс добавляется через Azure: region.azure.privatelinkservice

Полный псевдоним: префикс. {GUID}.region.azure.privatelinkservice

Управление доступностью службы

Служба Личной связи предоставляет три варианта настройки в параметре видимости для управления видимостью вашей службы. Параметр видимости определяет, может ли потребитель подключиться к службе. Ниже приведены параметры параметров видимости, от самых строгих до наименее строгих:

Только управление доступом на основе ролей: если служба использует частный доступ из разных виртуальных сетей, используйте управление доступом на основе ролей в подписках, связанных с тем же клиентом Microsoft Entra. Видимость между клиентами разрешена с помощью управления доступом на основе ролей.

Ограниченный подпиской: если служба будет использоваться в разных клиентах, вы можете ограничить доступ к ограниченному набору подписок, которым вы доверяете. Авторизация может быть предварительно утверждена.

Любой пользователь с вашим псевдонимом: если вы хотите сделать службу общедоступной и разрешить любому пользователю с псевдонимом службы Приватного канала запрашивать подключение, выберите этот параметр.

Управление доступом к службе

Потребители, доступ которых контролируется настройками видимости для вашей службы Private Link, могут создать частную конечную точку в своих виртуальных сетях и запросить подключение к вашей службе Private Link. Подключение к частной конечной точке будет создано в состоянии ожидания в объекте службы Приватного канала. Поставщик услуг отвечает за выполнение запроса на подключение. Вы можете утвердить подключение, отклонить подключение или удалить подключение. Только утвержденные подключения могут отправлять трафик в службу частной ссылки.

Действие утверждения подключений можно автоматизировать с помощью свойства автоутверждения в службе Private Link. Автоматическое утверждение — это возможность для поставщиков услуг предварительно утвердить набор подписок для автоматического доступа к службе. Клиентам необходимо будет делиться своими подписками офлайн, чтобы поставщики услуг могли добавить их в список автоматического утверждения. Автоматическое утверждение — это подмножество массива видимости.

Видимость управляет настройками экспозиции, а автоматическое одобрение управляет настройками утверждения для вашей службы. Если клиент запрашивает подключение из подписки в списке автоматического утверждения, подключение утверждается автоматически, и подключение устанавливается. Поставщики услуг не должны вручную утвердить запрос. Если клиент запрашивает подключение для подписки, находящейся в массиве видимости, а не в массиве автоматического утверждения, запрос перейдет к поставщику услуг. Поставщик услуг должен вручную утвердить подключения.

Получение сведений о подключении с помощью TCP-прокси версии 2

Примечание

Конфигурация TCP-прокси версии 2 в службе приватного канала активируется для всех подсистем балансировки нагрузки и внутренних виртуальных машин. Если TCP Proxy версии 2 настроен на одном PLS, настройте его и на других ресурсах PLS, если они совместно используют тот же балансировщик нагрузки или backend-пул, иначе проверки работоспособности завершатся ошибкой.

В службе приватного канала исходный IP-адрес пакетов, поступающих из частной конечной точки, — это сетевой адрес, преобразованный (NAT) на стороне поставщика услуг с помощью IP-адреса NAT, выделенного из виртуальной сети поставщика. Приложения получают выделенный IP-адрес NAT вместо фактического исходного IP-адреса потребителей служб. Если приложению нужен фактический исходный IP-адрес на стороне потребителя, можно включить протокол прокси-сервера в службе и получить сведения из заголовка протокола прокси-сервера. Помимо исходного IP-адреса, заголовок протокола прокси-сервера также содержит LinkID частной конечной точки. Сочетание исходного IP-адреса и LinkID может помочь поставщикам услуг однозначно идентифицировать своих потребителей.

Дополнительные сведения о протоколе прокси-сервера см. здесь.

Эти сведения кодируются с помощью пользовательского вектора type-Length-Value (TLV), как показано ниже.

Пользовательские сведения о TLV:

| Поле | Длина (октеты) | Описание |

|---|---|---|

| Тип | 1 | PP2_TYPE_AZURE (0xEE) |

| Длина | 2 | Длина значения |

| Значение | 1 | PP2_SUBTYPE_AZURE_PRIVATEENDPOINT_LINKID (0x01) |

| 4 | UINT32 (4 байта), представляющий LINKID частной конечной точки. Кодируется в малом формате эндиана. |

Примечание

Поставщик услуг отвечает за то, что служба за стандартной подсистемой балансировки нагрузки настроена для синтаксического анализа заголовка прокси-протокола в соответствии со спецификацией , если прокси-протокол включен в службе приватного канала. Запрос завершится ошибкой, если настройка протокола прокси включена в службе частного соединения, но служба поставщика услуг не настроена для разбора заголовка. Запрос завершится ошибкой, если служба поставщика услуг ожидает заголовок прокси-протокола, а параметр не включен в службе приватного подключения. После включения параметра протокола прокси заголовок протокола прокси также будет включен в HTTP/TCP проверки работоспособности, выполняемые от хоста к серверным виртуальным машинам. Сведения о клиенте не содержатся в заголовке.

Сопоставление LINKID, являющееся частью протокола PROXYv2 (TLV), можно найти в PrivateEndpointConnection как свойство linkIdentifier.

Дополнительные сведения см. в разделе API служб Private Link.

Limitations

Ниже приведены известные ограничения при использовании службы приватного канала:

Поддерживается только в стандартном балансировщике нагрузки. Не поддерживается в Basic Load Balancer.

Поддерживается только на балансировщике нагрузки уровня "Стандартный", где серверный пул настраивается через NIC. Не поддерживается на Стандартном балансировщике нагрузки, где пул серверов настраивается по IP-адресу.

Поддерживает только трафик IPv4

Поддерживает только трафик TCP и UDP

Служба Private Link имеет время простоя в режиме ожидания около 5 минут (300 секунд). Чтобы избежать достижения этого ограничения, приложения, подключающиеся через службу Private Link, должны использовать TCP Keepalives меньше этого времени.

Для правила NAT для входящего трафика с типом, установленным для внутреннего пула для работы со службой приватного канала Azure, необходимо настроить правило балансировки нагрузки.

Конфигурация TCP-прокси версии 2 в службе приватного канала активируется для всех подсистем балансировки нагрузки и внутренних виртуальных машин. Если TCP Proxy версии 2 настроен на одном PLS, настройте его и на других ресурсах PLS, если они совместно используют тот же балансировщик нагрузки или backend-пул, иначе проверки работоспособности завершатся ошибкой.