Примечание

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

Примечание.

Сведения о защите трафика, предназначенного для частных конечных точек в Виртуальной глобальной сети Azure, с помощью защищенного виртуального концентратора см. в этой статье.

Частная конечная точка Azure — ключевой компонент для создания Приватного канала Azure. Частные конечные точки позволяют ресурсам Azure, развернутым в виртуальной сети, конфиденциально взаимодействовать с ресурсами приватного канала.

Частные конечные точки позволяют ресурсам обращаться к службе приватного канала, развернутой в виртуальной сети. Доступ к частной конечной точке через пиринг между виртуальными сетями и локальные сетевые подключения расширяет возможности подключения.

Вам может потребоваться проверка или блокировка трафика от клиентов к службам, предоставляемым через частные конечные точки. Выполняйте эту проверку с помощью Брандмауэра Azure или стороннего сетевого виртуального модуля.

Действительны следующие ограничения.

Трафик из частных конечных точек не фильтруется группами безопасности сети (NSG) из-за того, что сетевые политики для подсети в виртуальной сети отключены по умолчанию. Чтобы использовать политики сети, такие как определяемые пользователем маршруты и группы безопасности сети, необходимо включить поддержку политики сети для подсети. Этот параметр применим только к частным конечным точкам в подсети. Этот параметр влияет на все частные конечные точки в подсети. Для других ресурсов в подсети управление доступом осуществляется на основе правил безопасности в группе безопасности сети.

User-defined routes (UDR) traffic is bypassed from private endpoints. Пользовательские маршруты можно использовать для переопределения трафика, предназначенного для частной конечной точки.

К подсети может быть подключена одна таблица маршрутизации.

Таблица маршрутизации поддерживает до 400 маршрутов.

Брандмауэр Azure фильтрует трафик одним из следующих способов:

FQDN in network rules for TCP and UDP protocols

FQDN in application rules for HTTP, HTTPS, and MSSQL.

Внимание

При проверке трафика, предназначенного для частных конечных точек, рекомендуется использовать правила приложения, а не правила сети, чтобы сохранить симметрию потока. Правила приложений предпочтительнее правил сети для проверки трафика, предназначенного для частных конечных точек, так как Брандмауэр Azure всегда выполняет SNAT для трафика с помощью правил приложений. Если используются правила сети или вместо Брандмауэра Azure используется NVA, настройте SNAT для трафика, предназначенного для частных конечных точек, чтобы сохранить симметрию потока.

Примечание.

Фильтрация полных доменных имен SQL поддерживается только в прокси-режиме (порт 1433). В режиме прокси может наблюдаться увеличенная задержка по сравнению с режимом перенаправления. Если вы хотите продолжить пользоваться режимом перенаправления, который применяется для клиентов, подключающихся внутри Azure, по умолчанию можно фильтровать доступ, используя полные доменные имена в правилах сети брандмауэра.

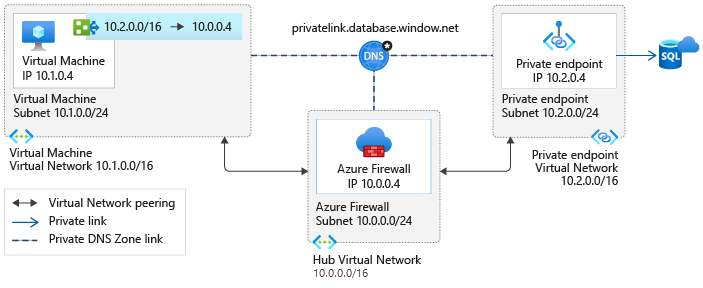

Scenario 1: Hub and spoke architecture - Dedicated virtual network for private endpoints

Это сценарий самой расширяемой архитектуры для конфиденциального подключения к нескольким службам Azure с использованием частных конечных точек. Создается маршрут, указывающий на сетевое адресное пространство, где развернуты частные конечные точки. Такая конфигурация снижает административные издержки и предотвращает превышение ограничения в 400 маршрутов.

Connections from a client virtual network to the Azure Firewall in a hub virtual network incurs charges if the virtual networks are peered. Connections from Azure Firewall in a hub virtual network to private endpoints in a peered virtual network aren't charged.

Дополнительные сведения о расходах, связанных с подключениями к одноранговым виртуальным сетям, см. на странице цен в разделе вопросов и ответов.

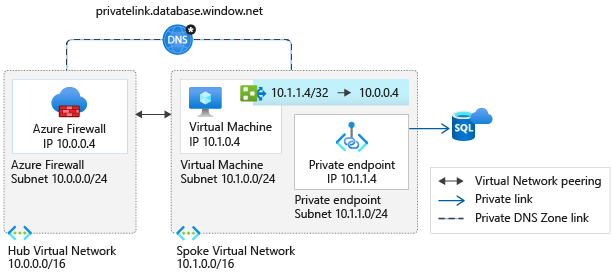

Сценарий 2: Хабово-спицевая архитектура — общая виртуальная сеть, соединяющая частные конечные точки и виртуальные машины.

Этот сценарий реализуется в следующих случаях:

когда невозможно создать выделенную виртуальную сеть для частных конечных точек;

Когда в виртуальной сети с помощью частных конечных точек открывается доступ только к нескольким службам.

Виртуальные машины имеют системные маршруты /32, указывающие на каждую частную конечную точку. Для каждой частной конечной точки настраивается один маршрут для маршрутизации трафика через Брандмауэр Azure.

Административные издержки на обслуживание таблицы маршрутизации возрастают по мере увеличения предоставления служб в виртуальной сети. The possibility of hitting the route limit also increases.

В зависимости от вашей общей архитектуры можно выйти за пределы ограничения в 400 маршрутов. По возможности рекомендуется использовать сценарий 1.

Connections from a client virtual network to the Azure Firewall in a hub virtual network incurs charges if the virtual networks are peered. Connections from Azure Firewall in a hub virtual network to private endpoints in a peered virtual network aren't charged.

Дополнительные сведения о расходах, связанных с подключениями к одноранговым виртуальным сетям, см. на странице цен в разделе вопросов и ответов.

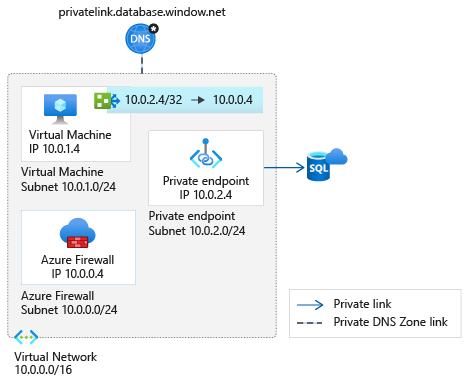

Сценарий 3. Одна виртуальная сеть

Используйте этот шаблон, когда невозможен или нецелесообразен переход к центрально-узловой архитектуре. Здесь необходимо учитывать те же аспекты, что и в сценарии 2. В этом сценарии не взимается плата за пиринг между виртуальными сетями.

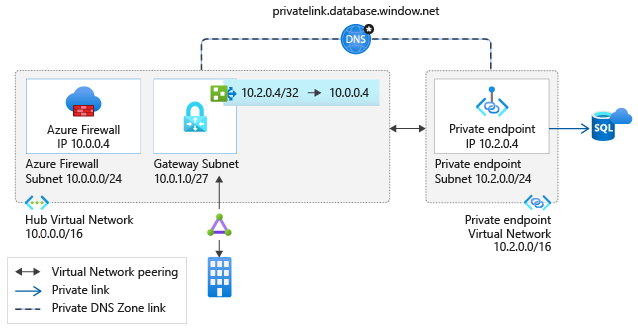

Сценарий 4. Локальный трафик к частным конечным точкам

Эта архитектура может быть реализована, если вы настроили подключение к локальной сети, используя одну из следующих возможностей:

Разверните этот сценарий, если в соответствии с вашими требованиями к безопасности клиентский трафик к службам, предоставляемым через частные конечные точки, должен направляться через устройство безопасности.

Здесь необходимо учитывать те же аспекты, что и в сценарии 2 выше. В этом сценарии не взимается плата за пиринг между виртуальными сетями. Дополнительные сведения о настройке DNS-серверов для разрешения локальных рабочих нагрузок на доступ к частным конечным точкам см. в разделе локальные рабочие нагрузки с использованием DNS-пересылки.

Следующие шаги

В этой статье вы исследовали различные сценарии, которые можно использовать для ограничения трафика между виртуальной машиной и частной конечной точкой с помощью Брандмауэра Azure.

Руководство по настройке Брандмауэр Azure для проверки трафика, предназначенного для частной конечной точки, см. в руководстве по проверке трафика частной конечной точки с помощью Брандмауэр Azure

Дополнительные сведения о частных конечных точках см. в разделе Что такое частная конечная точка Azure?.