Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

В этой статье вы узнаете, как спланировать сетевую изоляцию для Машинное обучение Azure и наших рекомендаций. Эта статья предназначена для ИТ-администраторов, которые хотят разработать сетевую архитектуру. Машинное обучение Azure поддерживает IPv6.

Что такое сетевая изоляция?

Сетевая изоляция — это стратегия безопасности, которая включает разделение сети на отдельные сегменты или подсети, каждая из которых работает как собственная небольшая сеть. Этот подход помогает повысить безопасность и производительность в более крупной сетевой структуре. Крупные предприятия требуют сетевой изоляции для защиты своих ресурсов от несанкционированного доступа, изменения или утечки данных и моделей. Они также должны соответствовать нормативным требованиям и стандартам, которые применяются к их отрасли и области.

Входящий и исходящий доступ

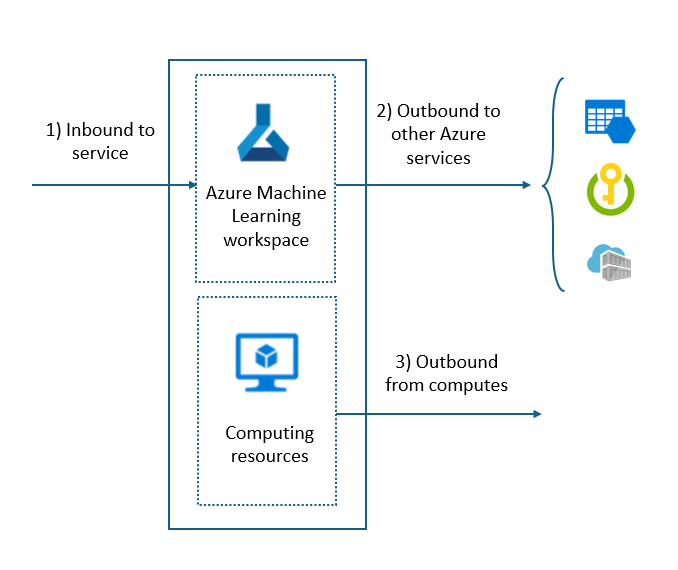

Рассмотрите возможность изоляции сети в трех областях машинного обучения Azure:

- Входящий доступ к рабочей области Машинное обучение Azure. Например, для специалистов по обработке и анализу данных для безопасного доступа к рабочей области.

- Исходящий доступ из рабочей области Машинное обучение Azure. Например, для доступа к другим службам Azure.

- Исходящий доступ из вычислительных ресурсов Машинное обучение Azure. Например, для доступа к источникам данных, репозиториям пакетов Python или другим ресурсам.

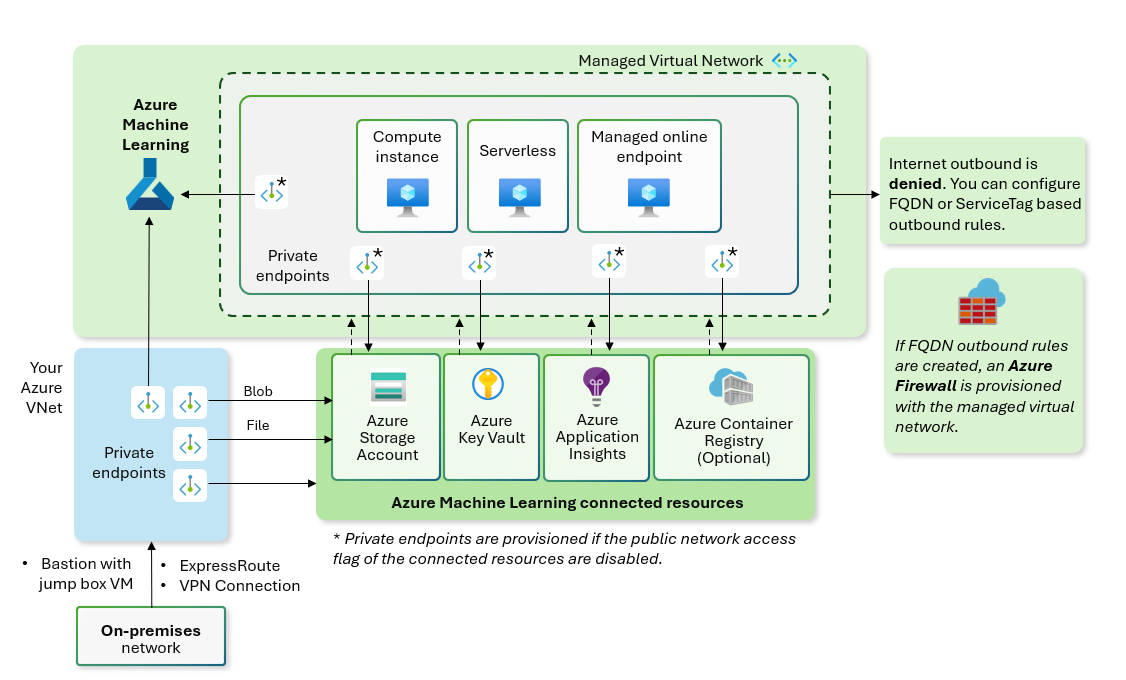

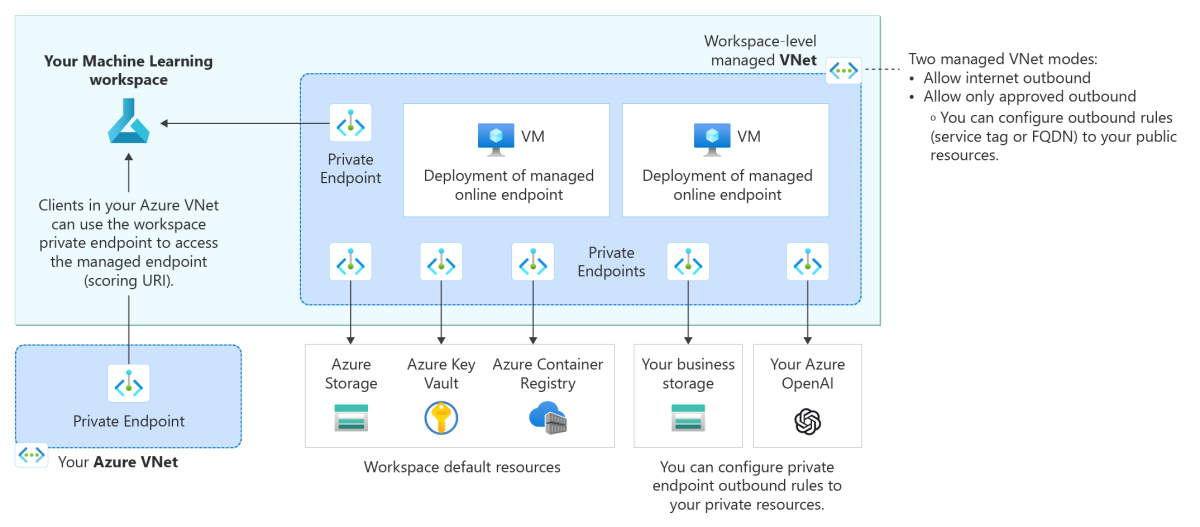

На следующей схеме разбивается входящий и исходящий трафик.

Входящий доступ к Машинное обучение Azure

Задайте входящий доступ к защищенной рабочей области Машинного обучения Azure с помощью флага доступа к общедоступной сети (PNA). Параметр флага PNA определяет, требуется ли для рабочей области частная конечная точка для доступа к рабочей области. Дополнительный параметр между общедоступным и частным — «Разрешено для выбранных IP-адресов». Этот параметр позволяет получить доступ к рабочей области из указанных IP-адресов. Дополнительные сведения см. в разделе "Включить общедоступный доступ только из диапазонов IP-адресов Интернета".

Исходящий доступ

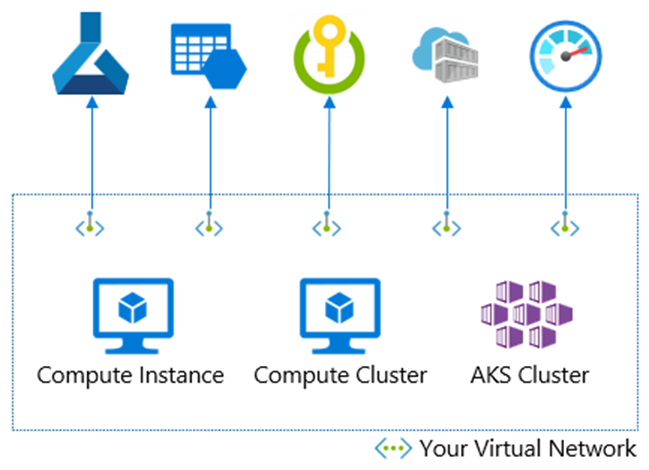

сетевая изоляция Машинное обучение Azure включает как компоненты платформы как услуга (PaaS), так и инфраструктуру как услуга (IaaS). Вы можете изолировать службы PaaS, такие как рабочая область Машинного обучения Azure, хранилище, хранилище ключей, реестр контейнеров и мониторинг с помощью приватного канала. Вы можете внедрить вычислительные службы IaaS, такие как вычислительные экземпляры и кластеры для обучения моделей искусственного интеллекта, а также службу Azure Kubernetes (AKS) или управляемые сетевые конечные точки для оценки моделей ИИ в виртуальной сети. Эти службы IaaS взаимодействуют со службами PaaS с помощью приватного канала. На следующей схеме показан пример компонентов IaaS и PaaS.

Исходящий трафик из службы в другие ресурсы Azure PaaS

Вы защищаете исходящий доступ из службы машинного обучения Azure к другим службам PaaS через доверенные службы. Вы можете предоставить подмножество доверенных служб Azure для доступа к Машинному обучению Azure при сохранении сетевых правил для других приложений. Эти доверенные службы используют управляемое удостоверение для проверки подлинности службы Машинное обучение Azure.

Исходящий трафик из вычислительных ресурсов в Интернет и другие ресурсы Azure PaaS

Компоненты IaaS — это вычислительные ресурсы, такие как вычислительные экземпляры и кластеры, а также служба Azure Kubernetes (AKS) или управляемые сетевые конечные точки. Для этих ресурсов IaaS вы защищаете исходящий доступ к Интернету через брандмауэр. Вы защищаете исходящий доступ к другим ресурсам PaaS с помощью приватного канала и частных конечных точек. Управляемая виртуальная сеть упрощает настройку управления исходящим доступом из вычислительных ресурсов.

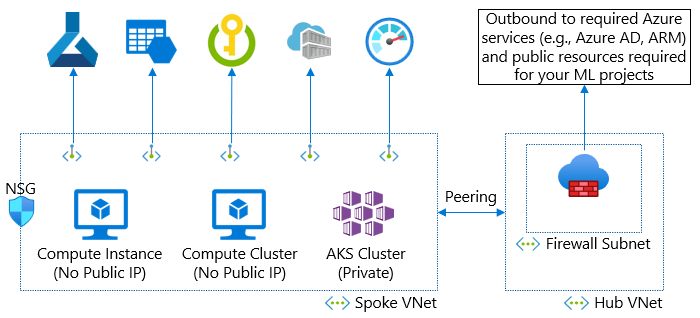

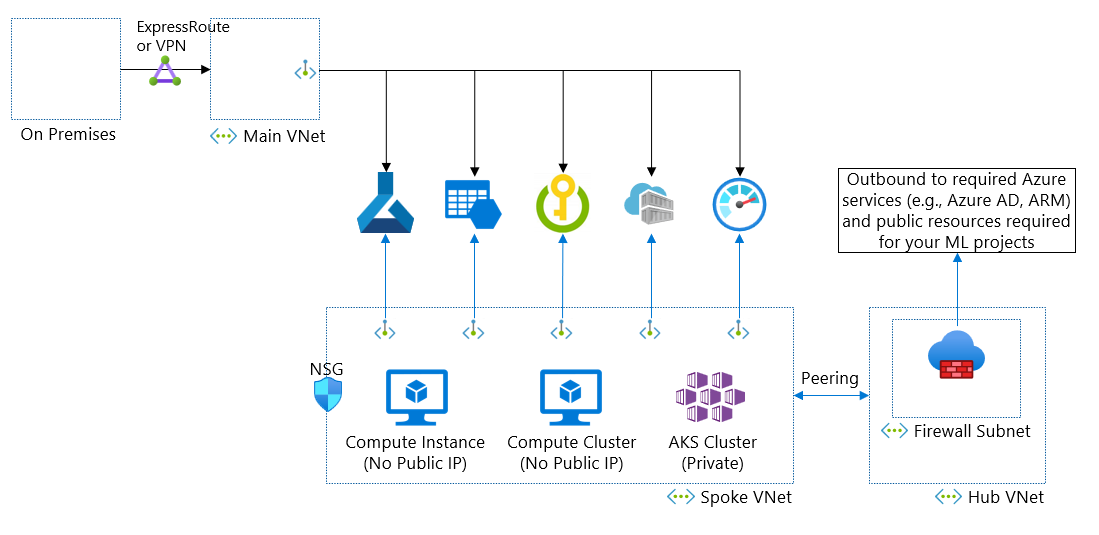

Если вы не используете управляемую виртуальную сеть, вы можете защитить исходящий контроль с помощью собственной виртуальной сети и подсети. Если у вас есть автономная виртуальная сеть, ее можно легко настроить с помощью группы безопасности сети. Однако у вас может быть сетевая архитектура концентратора или сетки, брандмауэр, сетевое виртуальное устройство, прокси-сервер и определяемая пользователем маршрутизация. В любом случае обязательно разрешите входящий и исходящий доступ с помощью компонентов безопасности сети.

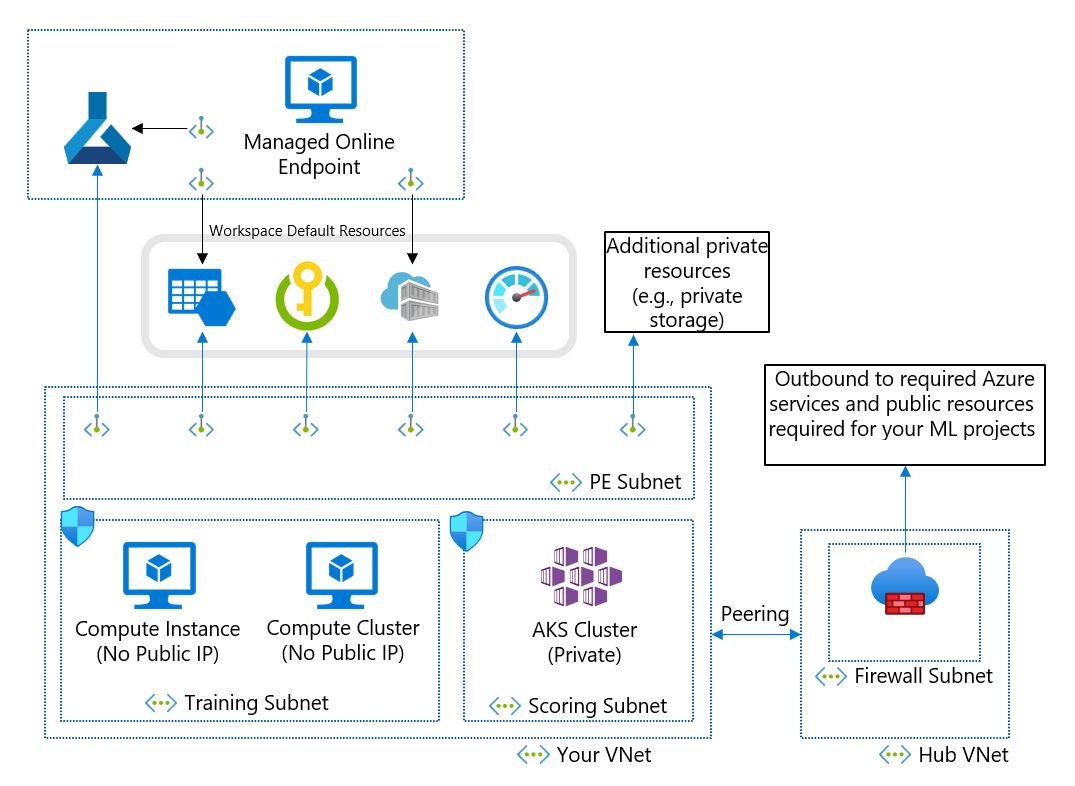

На этой схеме вы используете сетевую архитектуру концентратора и периферийной сети. В периферийной виртуальной сети есть ресурсы для Машинное обучение Azure. Виртуальная сеть концентратора имеет брандмауэр, который управляет исходящим доступом к Интернету из виртуальных сетей. В этом случае брандмауэр должен разрешить исходящий доступ к необходимым ресурсам. Вычислительные ресурсы в периферийной виртуальной сети должны быть в состоянии получить доступ к брандмауэру.

Совет

На схеме вычислительный экземпляр и вычислительный кластер настроены без общедоступного IP-адреса. Если вместо этого используется вычислительный экземпляр или кластер с общедоступным IP-адресом, необходимо разрешить входящий доступ из тега службы машинного обучения Azure с помощью группы безопасности сети (NSG) и определяемой пользователем маршрутизации, чтобы пропустить брандмауэр. Этот входящий трафик поступает из службы Майкрософт (Машинное обучение Azure). Однако используйте параметр без публичного IP, чтобы удалить это требование для входящего трафика.

Предложения сетевой изоляции для исходящего доступа из вычислительных ресурсов

Теперь, когда вы понимаете, какой доступ необходимо защитить, давайте рассмотрим, как защитить рабочую область машинного обучения с помощью сетевой изоляции. Машинное обучение Azure предлагает параметры сетевой изоляции для исходящего доступа из вычислительных ресурсов.

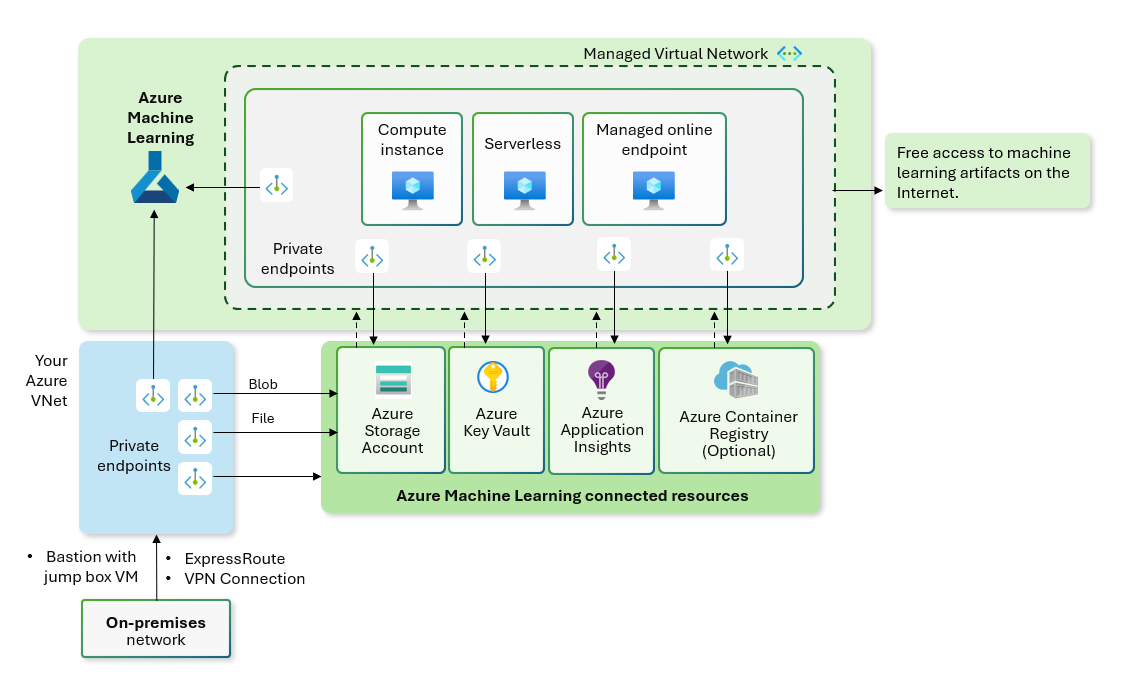

Управляемая сетевая изоляция (рекомендуется)

Использование управляемой виртуальной сети упрощает настройку сетевой изоляции. Она автоматически защищает рабочую область и управляемые вычислительные ресурсы в управляемой виртуальной сети. Вы можете добавить подключения к частной конечной точке для других служб Azure, на которые используется рабочая область, например служба хранилища Azure учетные записи. В зависимости от ваших потребностей можно разрешить весь исходящий трафик в общедоступную сеть или разрешить только исходящий трафик, который вы утверждаете. Исходящий трафик, необходимый службой Машинное обучение Azure, автоматически включается для управляемой виртуальной сети. Используйте управляемую сеть рабочей области для встроенного метода беспрепятственной сетевой изоляции. Доступны два шаблона: разрешить исходящий режим интернета или разрешить только утвержденный исходящий режим.

Примечание.

Защита рабочей области с помощью управляемой виртуальной сети обеспечивает сетевую изоляцию для исходящего доступа из рабочей области и управляемых вычислений. Виртуальная сеть Azure, которую вы создаете и управляете, обеспечивает сетевую изоляцию для входящего доступа к рабочей области. Например, вы создаете частную конечную точку для рабочей области в виртуальной сети Azure. Все клиенты, подключающиеся к виртуальной сети, могут получить доступ к рабочей области через частную конечную точку. При выполнении заданий в управляемых вычислениях управляемая сеть ограничивает доступ к ресурсам вычислений. Эта конфигурация отличается от предложения пользовательской виртуальной сети, который также требует установки виртуальной сети и настройки всех вычислений в этой виртуальной сети.

Разрешить исходящий доступ к Интернету: используйте этот параметр, если вы хотите разрешить инженерам машинного обучения свободно доступ к Интернету. Вы можете создать другие правила исходящего трафика частной конечной точки, чтобы разрешить им доступ к частным ресурсам в Azure.

Разрешить только утвержденный исходящий режим: используйте этот параметр, если вы хотите свести к минимуму риск кражи данных и контролировать доступ инженеров машинного обучения. Правила исходящего трафика можно контролировать с помощью частного конечного узла, служебного тега и полного доменного имени.

Настраиваемая сетевая изоляция

Если у вас есть определенное требование или политика компании, которая не позволяет использовать управляемую виртуальную сеть, используйте виртуальную сеть Azure для изоляции сети.

На следующей схеме рекомендуется сделать все ресурсы частными, но разрешить исходящий доступ к Интернету из виртуальной сети. На этой схеме описана следующая архитектура:

- Поместите все ресурсы в один регион.

- Виртуальная сеть концентратора, содержащая брандмауэр и настраиваемую настройку DNS.

- Периферийная виртуальная сеть, содержащая следующие ресурсы:

- Подсеть обучения содержит вычислительные экземпляры и кластеры, используемые для обучения моделей машинного обучения. Эти ресурсы настроены без общедоступного IP-адреса.

- Подсеть оценки содержит кластер AKS.

- Подсеть pe содержит частные конечные точки, которые подключаются к рабочей области и частным ресурсам, используемым рабочей областью (хранилище, хранилище ключей, реестр контейнеров и многое другое).

- Чтобы защитить управляемые онлайн конечные точки с помощью настраиваемой виртуальной сети, включите устаревшую функцию управляемой виртуальной сети для управления конечными точками. Этот метод не рекомендуется.

Эта архитектура балансирует безопасность сети и производительность инженеров машинного обучения.

Примечание.

Чтобы удалить требование брандмауэра, используйте группы безопасности сети и NAT виртуальной сети Azure, чтобы разрешить исходящий интернет из частных вычислительных ресурсов.

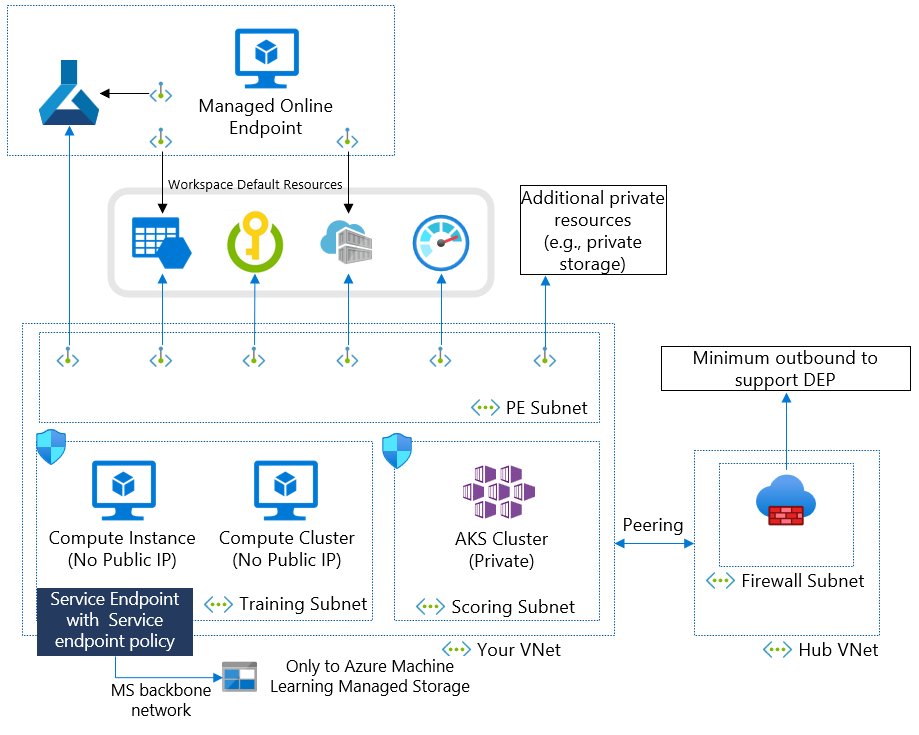

Предотвращение кражи данных

На этой схеме показана рекомендуемая архитектура, чтобы сделать все ресурсы частными и контролировать исходящие назначения, чтобы предотвратить утечку данных. Используйте эту архитектуру при использовании Машинного обучения Azure с конфиденциальными данными в рабочей среде. На этой схеме описана следующая архитектура:

- Поместите все ресурсы в один регион.

- Виртуальная сеть концентратора, содержащая брандмауэр.

- Помимо тегов служб брандмауэр использует полные доменные имена для предотвращения кражи данных.

- Периферийная виртуальная сеть, содержащая следующие ресурсы:

- Подсеть обучения содержит вычислительные экземпляры и кластеры, используемые для обучения моделей машинного обучения. Эти ресурсы настроены без общедоступного IP-адреса. Кроме того, политика конечной точки службы и конечной точки службы выполняется для предотвращения кражи данных.

- Подсеть оценки содержит кластер AKS.

- Подсеть pe содержит частные конечные точки, которые подключаются к рабочей области и частным ресурсам, используемым рабочей областью (хранилище, хранилище ключей, реестр контейнеров и многое другое).

- Управляемые сетевые конечные точки используют частную конечную точку рабочей области для обработки входящих запросов. Частная конечная точка также используется для разрешения развертываний управляемых сетевых конечных точек для доступа к частному хранилищу.

Сравнение параметров сетевой изоляции

Управляемая сетевая изоляция и настраиваемая сетевая изоляция предоставляют аналогичные функции. В следующей таблице описываются сходства и различия между двумя предложениями с точки зрения их настройки. Ключевое различие в настройке заключается в том, где размещена виртуальная сеть для вычислительных ресурсов. Для пользовательской сетевой изоляции виртуальная сеть для вычислительных ресурсов находится в вашей среде. Для управляемой сетевой изоляции виртуальная сеть для вычислительных ресурсов находится в клиенте Майкрософт.

| Сходства | Различия |

|---|---|

| — Вы получаете выделенную сеть, которую вы не предоставляете другим клиентам.

— Данные защищены в виртуальной сети. — У вас есть полный контроль над правилами исходящего трафика. — Обязательные теги службы. |

— место размещения виртуальной сети; в клиенте для пользовательской сетевой изоляции или в клиенте Майкрософт для изоляция управляемой сети. |

Чтобы решить, какие сетевые настройки лучше всего подходят для вашего сценария, рассмотрите возможности машинного обучения Azure, которые вы хотите использовать. Дополнительные сведения о различиях между предложениями сетевой изоляции см. в разделе "Сравнение конфигураций сетевой изоляции".

Сравнение конфигураций

| Управляемая сеть (рекомендуется) | Настраиваемая сеть | |

|---|---|---|

| Льготы | — свести к минимуму затраты на настройку и обслуживание.

— поддерживает управляемые сетевые конечные точки. — поддерживает бессерверную spark. — доступ к ресурсам конечной точки HTTPS, расположенным локально или в пользовательской виртуальной сети. — Фокус для разработки новых функций. |

— настройте сеть в соответствии с вашими требованиями.

— Принести собственные ресурсы, отличные от Azure. — подключение к локальным ресурсам. |

| Ограничения | — дополнительные затраты на правила Брандмауэр Azure и полное доменное имя.

— Ведение журнала брандмауэра виртуальной сети и правил NSG не поддерживается. — Доступ к ресурсам конечных точек, отличных от HTTPS, не поддерживается. |

— Поддержка новых функций может быть отложена.

-Управляемые сетевые конечные точки не поддерживаются. — Бессерверный spark не поддерживается. — Базовые модели не поддерживаются. — Код MLFlow не поддерживается. — сложность реализации. - Затраты на обслуживание. |

Использование общедоступной рабочей области

Вы можете использовать общедоступную рабочую область, если вы используете проверку подлинности и авторизацию идентификатора Microsoft Entra с условным доступом. Общедоступная рабочая область имеет некоторые функции, позволяющие использовать данные в частной учетной записи хранения. Если это возможно, используйте частную рабочую область.

Основные рекомендации

Разрешение DNS ресурсов и приложений приватного канала в вычислительном экземпляре

Если у вас есть собственный DNS-сервер, размещенный в Azure или локальной среде, необходимо создать условный сервер пересылки на DNS-сервере. Условный сервер пересылки отправляет DNS-запросы в Azure DNS для всех служб PaaS с поддержкой приватного канала. Дополнительные сведения см. в статье о сценариях интеграции DNS с частной точкой доступа Azure и конфигурации DNS для машинного обучения Azure.

Защита от кражи данных

У нас есть два типа исходящего доступа: только для чтения и чтение и запись. Плохие субъекты не могут использовать исходящий доступ только для чтения, но они могут использовать исходящий доступ для чтения и записи. служба хранилища Azure и Azure Frontdoor (тег службы frontdoor.frontend) доступны для чтения и записи в нашем случае.

Этот риск кражи данных можно уменьшить с помощью нашего решения для предотвращения кражи данных. Мы используем политику конечной точки службы с псевдонимом Машинного обучения Azure, чтобы разрешить исходящий доступ только к управляемым учетным записям хранения Машинного обучения Azure.

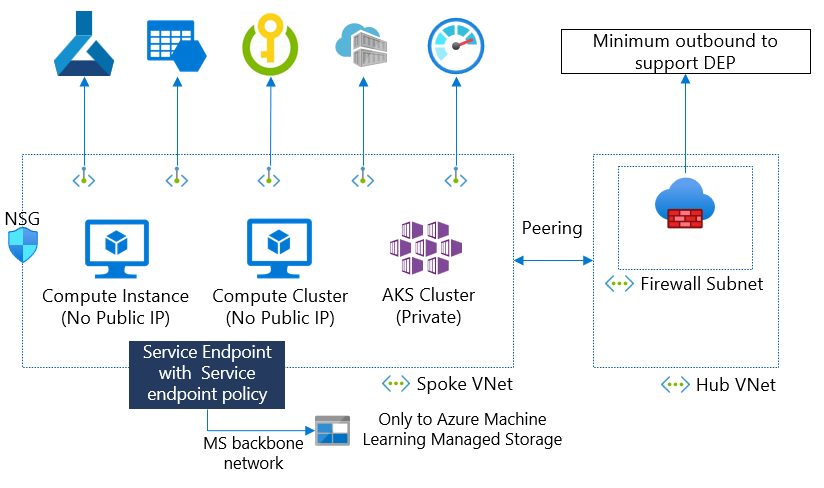

На этой схеме вычислительный экземпляр и кластер должны получить доступ к управляемым учетным записям хранения Машинное обучение Azure для получения скриптов настройки. При открытии исходящего доступа к хранилищу можно использовать политику конечной точки службы с псевдонимом Машинного обучения Azure, чтобы разрешить доступ к хранилищу только к учетным записям хранения Машинного обучения Azure.

Управляемые сетевые конечные точки

Безопасность для входящих и исходящих подключений настраивается отдельно для управляемых конечных точек в Сети.

- Входящий обмен данными: Машинное обучение Azure использует частную конечную точку для защиты входящего трафика к управляемой сетевой конечной точке. Чтобы запретить общедоступный доступ к конечной точке, задайте флаг public_network_access для отключенной конечной точки. Если этот флаг отключен, доступ к конечной точке можно получить только через частную конечную точку рабочей области машинного обучения Azure, и ее невозможно получить из общедоступных сетей.

- Исходящее взаимодействие. Для защиты исходящего трафика от развертывания к ресурсам Машинное обучение Azure использует управляемую виртуальную сеть рабочей области. Необходимо создать развертывание в рабочей области, управляемой виртуальной сетью, чтобы использовать частные конечные точки управляемой виртуальной сети рабочей области для исходящей связи.

На следующей схеме архитектуры показано, как обмен данными осуществляется через частные конечные точки к управляемой сетевой конечной точке. Входящие запросы оценки из виртуальной сети клиента передаются через частную конечную точку рабочей области к управляемой сетевой конечной точке. Частные конечные точки из управляемой виртуальной сети рабочей области обрабатывают исходящее взаимодействие между развертываниями и службами к этим экземплярам служб.

Дополнительные сведения см. в разделе "Сетевая изоляция с управляемыми сетевыми конечными точками".

Нехватка частных IP-адресов в основной сети

Машинное обучение Azure требует частных IP-адресов — один IP-адрес для каждого вычислительного экземпляра, узла вычислительного кластера и частной конечной точки. Вам также нужно много IP-адресов, если вы используете AKS. Сеть концентратора, подключенная к локальной сети, может не иметь достаточно большого частного IP-адреса. В этом сценарии можно использовать изолированные, неодноранговые виртуальные сети (VNet) для ресурсов машинного обучения Azure.

На этой схеме основной виртуальной сети требуются IP-адреса для частных конечных точек. Виртуальные сети с концентраторами можно использовать для нескольких рабочих областей Машинное обучение Azure с большими адресными пространствами. Недостатком этой архитектуры является то, что он удвоит количество частных конечных точек.

Принудительное применение политики сети

Чтобы управлять параметрами сетевой изоляции для самостоятельного создания рабочих областей и вычислительных ресурсов, используйте встроенные политики или создайте настраиваемую политику для более подробных элементов управления. Дополнительные сведения о политиках см. в разделе "Контроль соответствия нормативным требованиям политики Azure".

Связанный контент

Дополнительные сведения об использовании управляемой виртуальной сети см. в следующих статьях:

- Управляемая сетевая изоляция

- Использование частных конечных точек для доступа к рабочей области

- Использование пользовательских DNS-серверов

Дополнительные сведения об использовании пользовательской виртуальной сети см. в следующих статьях: