Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

В этом кратком руководстве описаны шаги по созданию частного Resolver Azure DNS с помощью портала Azure. Если вы предпочитаете, вы можете выполнить это краткое руководство с помощью Azure PowerShell.

Решение защищенного сопоставления Azure DNS позволяет выполнять запросы к частным зонам Azure DNS из локальной среды и наоборот, без необходимости развёртывания виртуальных DNS-серверов. Вам больше не нужно подготавливать решения на основе IaaS в виртуальных сетях для разрешения имен, зарегистрированных в Azure частных зонах DNS. Вы можете настроить условное перенаправление доменов обратно в локальные, многооблачные и общедоступные DNS-серверы. Для получения дополнительной информации, включая сведения о преимуществах, возможностях и региональной доступности, см. раздел Azure DNS Private Resolver.

Содержание этой статьи

- Создаются две виртуальные сети: myvnet и myvnet2.

- Частный резолвер Azure DNS создается в первой виртуальной сети с входящим узлом 10.0.0.4.

- Для частного резолвера создается набор правил пересылки DNS.

- Набор правил пересылки DNS связан со второй виртуальной сетью.

- Примеры правил добавляются в набор правил пересылки DNS.

В этой статье не демонстрируется перенаправление DNS в локальную сеть. Дополнительные сведения см. в разделе Resolve Azure и локальных доменах.

На следующем рисунке приведены сведения о настройке, используемой в этой статье:

Prerequisites

Требуется Azure подписка.

- Если у вас еще нет подписки Azure, можно создать учетную запись free.

Зарегистрируйте пространство имен поставщика Microsoft.Network

Прежде чем использовать службы Microsoft.Network с подпиской Azure, необходимо зарегистрировать пространство имен Microsoft.Network:

- Выберите колонку Subscription на портале Azure и выберите подписку.

- В разделе "Параметры" выберите "Поставщики ресурсов".

- Выберите Microsoft.Network, а затем Зарегистрировать.

Создайте группу ресурсов

Сначала создайте или выберите существующую группу ресурсов для размещения ресурсов для сопоставителя DNS. Группа ресурсов должна находиться в поддерживаемом регионе. В этом примере расположение — западная часть США. Чтобы создать новую группу ресурсов:

Выберите Создать группу ресурсов.

Выберите имя подписки, введите имя группы ресурсов и выберите поддерживаемый регион.

Выберите Проверить и создать, а затем выберите Создать.

Создание виртуальной сети

Затем добавьте виртуальную сеть в созданную группу ресурсов и настройте подсети.

Выберите созданную группу ресурсов, выберите "Создать", выберите "Сеть " из списка категорий, а затем рядом с виртуальной сетью нажмите кнопку "Создать".

На вкладке "Основные сведения" введите имя новой виртуальной сети и выберите регион , который совпадает с группой ресурсов.

На вкладке IP-адресов измените адресное пространство IPv4 на 10.0.0.0/16.

Выберите "Добавить подсеть " и введите имя подсети и диапазон адресов:

- Имя подсети: snet-inbound

- Диапазон адресов подсети: 10.0.0.0/28

- Нажмите кнопку "Добавить ", чтобы добавить новую подсеть.

Выберите "Добавить подсеть" и настройте подсеть исходящей конечной точки:

- Имя подсети: snet-outbound

- Диапазон адресов подсети: 10.0.1.0/28

- Нажмите кнопку "Добавить ", чтобы добавить эту подсеть.

Выберите Просмотр и создание, а затем нажмите кнопку Создать.

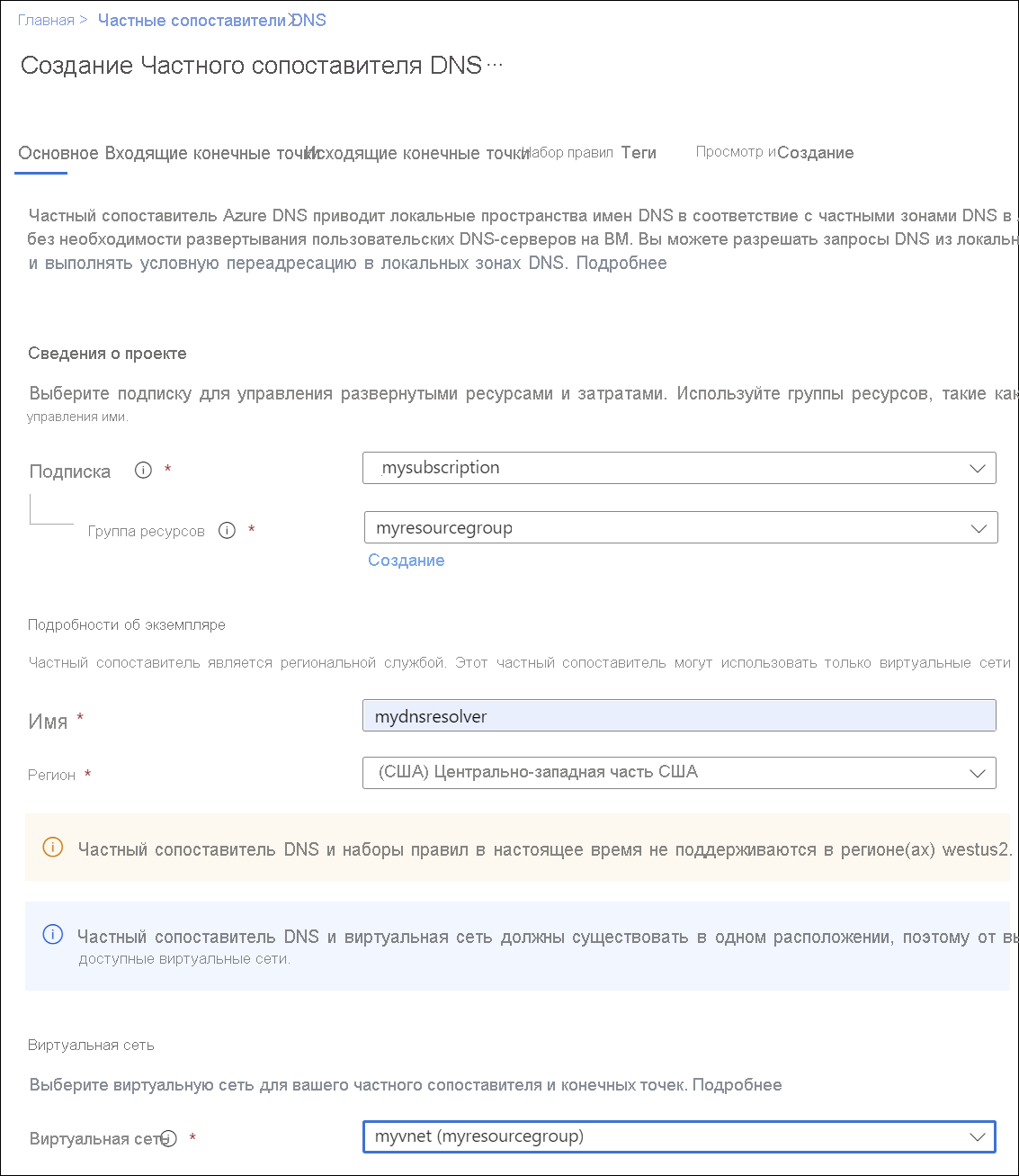

Создание сопоставителя DNS в виртуальной сети

Откройте портал Azure и найдите DNS Private Resolvers.

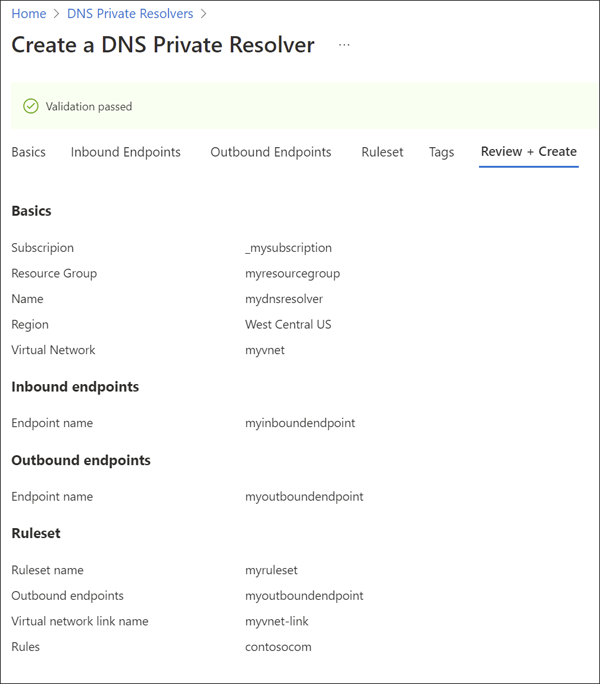

Выберите частные сопоставители DNS, нажмите кнопку "Создать", а затем на вкладке "Основы " для создания частного сопоставителя DNS введите следующее:

- Подписка: выберите имя подписки, которую вы используете.

- Группа ресурсов: выберите имя созданной группы ресурсов.

- Имя: введите имя для сопоставителя DNS (например, mydnsresolver).

- Регион. Выберите регион, используемый для виртуальной сети.

- Виртуальная сеть: выберите созданную вами виртуальную сеть.

Еще не создайте сопоставитель DNS.

Перейдите на вкладку "Входящие конечные точки" , выберите "Добавить конечную точку" и введите имя рядом с именем конечной точки (например, myinboundendpoint).

Рядом с подсетью выберите созданную подсеть входящей конечной точки (например, snet-inbound, 10.0.0.0/28) и нажмите кнопку "Сохранить".

Перейдите на вкладку "Исходящие конечные точки" , выберите "Добавить конечную точку" и введите имя рядом с именем конечной точки (например, myoutboundendpoint).

Рядом с Подсеть, выберите подсеть исходящего подключения, которую вы создали (например, snet-outbound, 10.0.1.0/28), и нажмите Сохранить.

Выберите вкладку "Набор правил ", выберите " Добавить набор правил" и введите следующее:

- Имя набора правил: введите имя набора правил (например, myruleset).

- Конечные точки: выберите созданную исходящую конечную точку (например, myoutboundendpoint).

В разделе "Правила" выберите "Добавить " и введите правила условной пересылки DNS. Рассмотрим пример.

- Имя правила: введите имя правила (например, contosocom).

- Доменное имя: введите доменное имя с законечной точкой (например, contoso.com.).

- Состояние правила: выберите "Включено " или "Отключено". Значение по умолчанию включено.

- Выберите "Добавить назначение " и введите нужный IPv4-адрес назначения (например, 203.0.113.10).

- При необходимости нажмите кнопку "Добавить назначение " еще раз, чтобы добавить другой адрес IPv4 назначения (например, 203.0.113.11).

- После завершения добавления IP-адресов назначения нажмите кнопку "Добавить".

Выберите "Рецензирование" и "Создать", а затем нажмите кнопку "Создать".

В этом примере есть только одно правило условного переадресации, но можно создать много. Измените правила, чтобы включить или отключить их по мере необходимости.

После выбора "Создать" новый сопоставитель DNS начнет развертывание. Этот процесс может занять минуту или два. Состояние каждого компонента отображается во время развертывания.

Создание второй виртуальной сети

Создайте вторую виртуальную сеть для имитации локальной или другой среды. Чтобы создать вторую виртуальную сеть, выполните приведенные действия.

Выберите Virtual Networks в списке служб Azure или найдите Virtual Networks и выберите Virtual Networks.

Выберите "Создать", а затем на вкладке "Основные сведения" выберите подписку и выберите ту же группу ресурсов, которую вы использовали в этом руководстве (например, myresourcegroup).

Рядом с именем введите имя новой виртуальной сети (например, myvnet2).

Убедитесь, что выбранный регион является тем же регионом, который использовался ранее в этом руководстве (например, западная часть США).

Перейдите на вкладку "IP-адреса" и измените пространство IP-адресов по умолчанию. Замените адресное пространство имитируемым локальным адресным пространством (например, 10.1.0.0/16).

Выберите "Добавить подсеть " и введите следующее:

- Имя подсети: backendsubnet

- Диапазон адресов подсети: 10.1.0.0/24

Нажмите кнопку "Добавить", выберите "Проверить и создать", а затем нажмите кнопку "Создать".

Связывание набора правил пересылки со второй виртуальной сетью

Чтобы применить набор правил пересылки ко второй виртуальной сети, необходимо создать виртуальную ссылку.

Найдите набор правил пересылки DNS в списке служб Azure и выберите ваш набор правил (например, myruleset).

Выберите Virtual Network Links, выберите Добавить, выберите myvnet2 и используйте имя ссылки по умолчанию myvnet2-link.

Выберите "Добавить " и убедитесь, что ссылка была добавлена успешно. Возможно, потребуется обновить страницу.

Удаление ссылки виртуальной сети

Далее в этой статье создается правило, используя частную конечную точку входящего резольвера в качестве назначения. Эта конфигурация может вызвать петлю разрешения DNS, если виртуальная сеть, где развернут резолвер, также связана с набором правил. Чтобы устранить эту проблему, удалите ссылку на myvnet.

Найдите набор правил пересылки DNS в списке служб Azure и выберите ваш набор правил (например, myruleset).

Выберите Ссылки виртуальной сети, выберите myvnet-link, выберите Удалить и выберите OK.

Настройка набора правил пересылки DNS

Добавьте или удалите определенные правила в наборе правил пересылки DNS, по мере необходимости, например:

- Правило для разрешения зоны Azure Private DNS, которая связана с вашей виртуальной сетью: azure.contoso.com.

- Правило для разрешения локальной зоны: internal.contoso.com.

- Правило подстановочного знака для пересылки несовпаденных запросов DNS в защитную службу DNS.

Важно

Правила, показанные в этом кратком руководстве, являются примерами правил, которые можно использовать для конкретных сценариев. Ни один из правил пересылки, описанных в этой статье, не требуется. Будьте осторожны, чтобы проверить правила пересылки и убедиться, что правила не вызывают проблем с разрешением DNS.

Если в набор правил включено правило подстановочного знака, убедитесь, что целевая служба DNS может разрешать общедоступные DNS-имена. Некоторые службы Azure имеют зависимости от разрешения общедоступных имен.

Удаление правила из набора правил пересылки

Отдельные правила можно удалить или отключить. В этом примере правило удаляется.

- Найдите наборы правил пересылки Dns в списке служб Azure и выберите его.

- Выберите набор правил, настроенный ранее (например, myruleset) и выберите "Правила".

- Выберите пример правила contosocom , настроенного ранее, нажмите кнопку "Удалить" и нажмите кнопку "ОК".

Добавление правил в набор правил пересылки

Добавьте три новых правила условной пересылки в набор правил.

В myruleset | Страница правил , выберите "Добавить" и введите следующие данные правила:

- Имя правила: AzurePrivate

- Доменное имя: azure.contoso.com.

- Состояние правила: включено

В разделе "Ip-адрес назначения " введите 10.0.0.4 и нажмите кнопку "Добавить".

В myruleset | Страница правил , выберите "Добавить" и введите следующие данные правила:

- Имя правила: внутреннее

- Доменное имя: internal.contoso.com.

- Состояние правила: включено

В разделе "Конечный IP-адрес " введите 192.168.1.2 и нажмите кнопку "Добавить".

В myruleset | Страница правил , выберите "Добавить" и введите следующие данные правила:

- Имя правила: подстановочный знак

- Доменное имя : . (введите только точку)

- Состояние правила: включено

В разделе "Конечный IP-адрес" введите 10.5.5.5 и нажмите кнопку "Добавить".

В этом примере:

- 10.0.0.4 — это конечная точка входящего трафика резолвера.

- 192.168.1.2 — локальный DNS-сервер.

- 10.5.5.5 — это защитная служба DNS.

Тестирование частного резолвера

Теперь вы сможете отправлять трафик DNS в сопоставитель DNS и разрешать записи на основе наборов правил переадресации, включая следующие:

- Частные зоны Azure DNS, связанные с виртуальной сетью, в которой развернут резолвер.

- Если виртуальная сеть связана с самой частной зоной, в наборе правил пересылки не требуется правило для частной зоны. Ресурсы в виртуальной сети могут напрямую разрешать зону. Однако в этом примере вторая виртуальная сеть не связана с частной зоной. Он по-прежнему может разрешить зону с помощью набора правил пересылки. Дополнительные сведения об этой конструкции см. Архитектура частного резолвера.

- Частные зоны DNS, размещённые на территории предприятия.

- Зоны DNS в общедоступном пространстве имен DNS в Интернете.