Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

Defender for Servers в Microsoft Defender для облака предоставляет функцию JIT-доступа (доступ по требованию) к серверу.

Вы можете использовать JIT-доступ Microsoft Defender для Облака для защиты виртуальных машин Azure от несанкционированного доступа к сети. Много раз брандмауэры содержат правила, которые оставляют виртуальные машины уязвимыми для атак. JIT позволяет разрешить доступ к виртуальным машинам только в том случае, если требуется доступ, на портах и в течение определенного периода времени.

В этой статье вы узнаете, как настроить и использовать доступ по принципу "just-in-time" (JIT-доступ), в том числе как:

- Включите Just-In-Time (JIT) на виртуальных машинах через портал Azure или программно.

- Запрос доступа к виртуальной машине с поддержкой JIT-доступа на портале Azure или программным способом

- Проводите аудит активности JIT-доступа, чтобы убедиться, что ваши виртуальные машины защищены соответствующим образом.

Предпосылки

Microsoft Defender для серверов план 2 должен быть включен в подписке.

Поддерживаемые виртуальные машины: виртуальные машины, развернутые с помощью Azure Resource Manager, виртуальные машины, защищенные брандмауэрами Azure в одной и той же виртуальной сети, что и виртуальная машина, экземпляры AWS EC2 (предварительная версия).

Неподдерживаемые виртуальные машины: виртуальные машины, развернутые с помощью классических моделей развертывания, виртуальные машины, защищенные брандмауэрами Azure, контролируемыми диспетчером брандмауэров Azure.

Чтобы настроить JIT-доступ на виртуальных машинах AWS, необходимо подключить учетную запись AWS к Microsoft Defender для облака.

Чтобы создать политику JIT, имя политики вместе с именем целевой виртуальной машины не должно превышать 56 символов.

Вам нужны разрешения Reader и SecurityReader, или пользовательская роль, чтобы просматривать состояние и параметры JIT.

Для настраиваемой роли назначьте разрешения, сводные в таблице. Чтобы создать наименее привилегированную роль для пользователей, которым требуется только запросить доступ JIT к виртуальной машине, используйте скриптSet-JitLeastPrivilegedRole.

| Действие пользователя | Разрешения для настройки |

|---|---|

| Настройка или изменение политики JIT для виртуальной машины |

Назначьте следующие действия роли:

|

| Запрос JIT-доступа к виртуальной машине |

Назначьте пользователю следующие действия:

|

| Читайте политики JIT |

Назначьте пользователю следующие действия:

|

Замечание

Для AWS актуальны только разрешения Microsoft.Security.

Чтобы создать роль с минимальными привилегиями для пользователей, которым требуется только запросить доступ JIT к виртуальной машине, используйте скрипт Set-JitLeastPrivilegedRole.

Работа с доступом к виртуальной машине JIT с помощью Microsoft Defender для облака

Вы можете использовать Defender для облака или программно включить доступ к виртуальной машине JIT с помощью собственных настраиваемых параметров или включить JIT с параметрами по умолчанию, жестко закодированных из виртуальных машин Azure.

Доступ к виртуальной машине по требованию представляет виртуальные машины, сгруппированные в:

-

Настроено — виртуальные машины, настроенные для поддержки доступа к виртуальной машине JIT и показывает:

- число утвержденных запросов JIT за последние семь дней

- дата и время последнего доступа

- настроенные параметры подключения

- последний пользователь

- Не настроено — виртуальные машины без поддержки JIT, но которые могут поддерживать JIT. Рекомендуется включить JIT для этих виртуальных машин.

-

Неподдерживаемые виртуальные машины, которые не поддерживают JIT, так как:

- Отсутствие группы безопасности сети (NSG) или брандмауэра Azure — JIT требует настройки группы безопасности сети или конфигурации брандмауэра (или обоих)

- Классическая виртуальная машина — JIT поддерживает виртуальные машины, развернутые с помощью Azure Resource Manager.

- Другое — решение JIT отключено в политике безопасности подписки или группы ресурсов.

Включение JIT на виртуальных машинах из Microsoft Defender для Облака

В Defender для облака можно включить и настроить доступ к виртуальной машине JIT.

Откройте защиту рабочей нагрузки и в расширенных защитах выберите "JIT-доступ к виртуальной машине".

На вкладке "Не настроены виртуальные машины" пометьте виртуальные машины для защиты с помощью JIT и выберите "Включить JIT" на виртуальных машинах.

Откроется страница доступа к виртуальной машине JIT, в которой перечислены порты, которые Defender для облака рекомендует защитить:

- 22 — SSH

- 3389 — RDP

- 5985 — WinRM

- 5986 — WinRM

Чтобы настроить доступ JIT, выполните следующие действия.

Нажмите кнопку "Добавить".

Выберите один из портов в списке, чтобы изменить его или ввести другие порты. Для каждого порта можно задать следующее:

- Протокол

- Разрешенные IP-адреса источника

- Максимальное время запроса

Нажмите ОК.

Чтобы сохранить конфигурацию порта, нажмите кнопку "Сохранить".

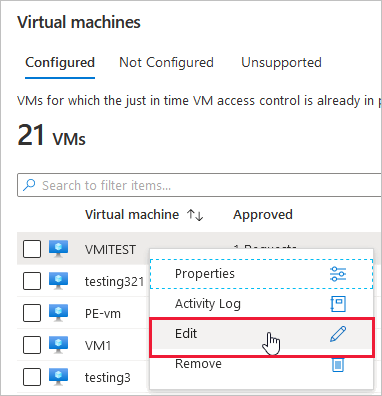

Изменение конфигурации JIT на виртуальной машине с поддержкой JIT с помощью Defender для облака

Вы можете изменить JIT-конфигурацию виртуальной машины, добавив и настроив новый порт для защиты этой виртуальной машины или изменив любой другой параметр, связанный с уже защищенным портом.

Чтобы изменить существующие правила JIT для виртуальной машины, выполните следующие действия.

Откройте защиту рабочей нагрузки и в расширенных защитах выберите "JIT-доступ к виртуальной машине".

На вкладке "Настроенные виртуальные машины" щелкните правой кнопкой мыши виртуальную машину и выберите "Изменить".

В конфигурации доступа к виртуальной машине JIT можно изменить список портов или добавить новый пользовательский порт.

После завершения редактирования портов нажмите кнопку "Сохранить".

Запрос доступа к виртуальной машине с поддержкой JIT из Microsoft Defender для Облака

Если на виртуальной машине включен JIT, необходимо запросить доступ для подключения к ней. Вы можете запросить доступ любым из поддерживаемых способов независимо от того, как вы включили JIT.

На странице доступа к виртуальной машине JIT выберите вкладку «Настроено».

Выберите виртуальные машины, к которым вы хотите получить доступ.

Значок в столбце сведений о подключении указывает, включен ли JIT в группе безопасности сети или брандмауэре. Если он включен в обоих случаях, появится только значок брандмауэра.

В столбце сведений о подключении показаны пользователь и порты, которые могут получить доступ к виртуальной машине.

Выберите Запросить доступ. Откроется окно доступа к запросу .

В разделе "Запрос доступа" выберите порты, которые нужно открыть для каждой виртуальной машины, исходные IP-адреса, в которых должен быть открыт порт, и окно времени для открытия портов.

Выберите "Открыть порты".

Замечание

Если пользователь, запрашивающий доступ, находится за прокси-сервером, можно ввести диапазон IP-адресов прокси-сервера.

Другие способы работы с доступом к виртуальной машине JIT

Виртуальные машины Azure

Включите JIT на виртуальных машинах Azure

JIT можно включить на виртуальной машине на страницах виртуальных машин Azure на портале Azure.

Подсказка

Если виртуальная машина уже включена JIT, на странице конфигурации виртуальной машины показано, что JIT включен. Ссылку можно использовать для открытия страницы доступа к виртуальной машине JIT в Defender для облака для просмотра и изменения параметров.

На портале Azure найдите и выберите виртуальные машины.

Выберите виртуальную машину, которую вы хотите защитить с помощью JIT.

В меню выберите "Конфигурация".

В разделе "JIT-доступ" выберите "Включить just-in-time".

По умолчанию для виртуальной машины используется JIT-доступ с следующими настройками:

- Компьютеры Windows:

- Порт RDP: 3389

- Максимальный разрешенный доступ: 3 часа

- Разрешенные ИСХОДНЫе IP-адреса: Любой

- Компьютеры Linux:

- Порт SSH: 22

- Максимальный разрешенный доступ: 3 часа

- Разрешенные ИСХОДНЫе IP-адреса: Любой

- Компьютеры Windows:

Чтобы изменить любое из этих значений или добавить дополнительные порты в конфигурацию JIT, используйте страницу JIT в Microsoft Defender для облака.

В меню Defender для облака выберите Доступ к виртуальным машинам по запросу.

На вкладке "Настроено" щелкните правой кнопкой мыши виртуальную машину, к которой требуется добавить порт, и нажмите кнопку "Изменить".

В конфигурации доступа к виртуальной машине JIT можно изменить существующие параметры уже защищенного порта или добавить новый пользовательский порт.

После завершения редактирования портов нажмите кнопку "Сохранить".

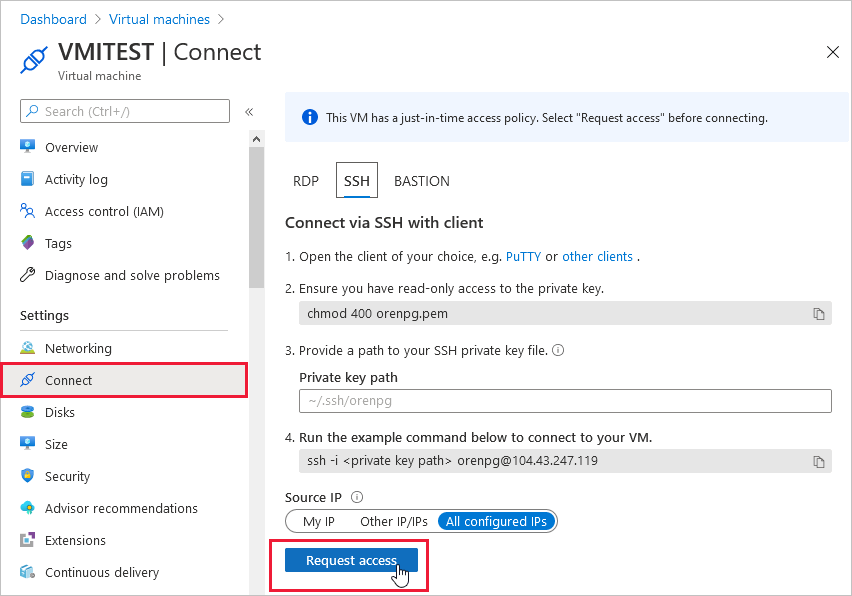

Запрос доступа к виртуальной машине с поддержкой JIT с помощью страницы подключения виртуальной машины Azure

Если у виртуальной машины включен режим JIT, необходимо запросить доступ к ней. Вы можете запросить доступ любым из поддерживаемых способов независимо от того, как вы включили JIT.

Чтобы запросить доступ к виртуальным машинам Azure, выполните приведенные ниже действия.

На портале Azure откройте страницы виртуальных машин.

Выберите виртуальную машину, к которой требуется подключиться, и откройте страницу "Подключение ".

Azure проверяет, включен ли JIT на этой виртуальной машине.

- Если JIT не включен для виртуальной машины, вам будет предложено включить его.

- Если JIT включен, выберите "Запрос доступа" для передачи запроса с IP-адресом, диапазоном времени и портами, настроенными для этой виртуальной машины.

Замечание

После утверждения запроса для виртуальной машины, защищенной брандмауэром Azure, Defender для облака предоставляет пользователю соответствующие сведения о подключении (сопоставление портов из таблицы DNAT) для подключения к виртуальной машине.

PowerShell

Включение JIT на виртуальных машинах с помощью PowerShell

Чтобы включить доступ к виртуальной машине в режиме JIT из PowerShell, используйте официальный командлет Microsoft Defender для Cloud PowerShell Set-AzJitNetworkAccessPolicy.

Пример: Включите доступ к виртуальной машине по методу just-in-time на конкретной виртуальной машине с использованием следующих правил:

- Закрытие портов 22 и 3389

- Установите максимальный временной интервал в 3 часа для каждого, чтобы они могли быть открыты по каждой утвержденной заявке.

- Разрешить пользователю, запрашивающему доступ для управления исходными IP-адресами

- Разрешите пользователю, который запрашивает доступ, установить успешный сеанс в случае утверждения запроса на доступ в режиме just-in-time.

Следующие команды PowerShell создают эту конфигурацию JIT:

Назначьте переменную, в которой содержатся правила доступа JIT к виртуальной машине:

$JitPolicy = (@{ id="/subscriptions/SUBSCRIPTIONID/resourceGroups/RESOURCEGROUP/providers/Microsoft.Compute/virtualMachines/VMNAME"; ports=(@{ number=22; protocol="*"; allowedSourceAddressPrefix=@("*"); maxRequestAccessDuration="PT3H"}, @{ number=3389; protocol="*"; allowedSourceAddressPrefix=@("*"); maxRequestAccessDuration="PT3H"})})Вставьте правила доступа к виртуальной машине JIT в массив:

$JitPolicyArr=@($JitPolicy)Настройте правила доступа к виртуальной машине Just-in-Time на выбранной виртуальной машине:

Set-AzJitNetworkAccessPolicy -Kind "Basic" -Location "LOCATION" -Name "default" -ResourceGroupName "RESOURCEGROUP" -VirtualMachine $JitPolicyArrИспользуйте параметр -Name для указания виртуальной машины. Например, чтобы установить конфигурацию JIT для двух разных виртуальных машин, VM1 и VM2, используйте:

Set-AzJitNetworkAccessPolicy -Name VM1иSet-AzJitNetworkAccessPolicy -Name VM2.

Запрос доступа к виртуальной машине с поддержкой JIT с помощью PowerShell

В следующем примере вы можете увидеть запрос на доступ к конкретной виртуальной машине для порта 22, для определенного IP-адреса и на конкретный период времени:

Выполните следующие команды в PowerShell:

Настройте свойства доступа к запросу виртуальной машины:

$JitPolicyVm1 = (@{ id="/subscriptions/SUBSCRIPTIONID/resourceGroups/RESOURCEGROUP/providers/Microsoft.Compute/virtualMachines/VMNAME"; ports=(@{ number=22; endTimeUtc="2020-07-15T17:00:00.3658798Z"; allowedSourceAddressPrefix=@("IPV4ADDRESS")})})Вставьте параметры запроса доступа к виртуальной машине в массив:

$JitPolicyArr=@($JitPolicyVm1)Отправьте запрос на доступ (используйте идентификатор ресурса из шага 1)

Start-AzJitNetworkAccessPolicy -ResourceId "/subscriptions/SUBSCRIPTIONID/resourceGroups/RESOURCEGROUP/providers/Microsoft.Security/locations/LOCATION/jitNetworkAccessPolicies/default" -VirtualMachine $JitPolicyArr

Дополнительные сведения см. в документации по командлетам PowerShell.

REST API

Включение JIT на виртуальных машинах с помощью REST API

Функцию JIT-доступа к виртуальной машине можно использовать с помощью API Microsoft Defender для облака. Используйте этот API для получения сведений о настроенных виртуальных машинах, добавлении новых виртуальных машин, запросе доступа к виртуальной машине и т. д.

Дополнительные сведения см. в политиках доступа к сети JIT.

Запрос доступа к виртуальной машине с поддержкой JIT с помощью REST API

Функцию JIT-доступа к виртуальной машине можно использовать с помощью API Microsoft Defender для облака. Используйте этот API для получения сведений о настроенных виртуальных машинах, добавлении новых виртуальных машин, запросе доступа к виртуальной машине и т. д.

Дополнительные сведения см. в политиках доступа к сети JIT.

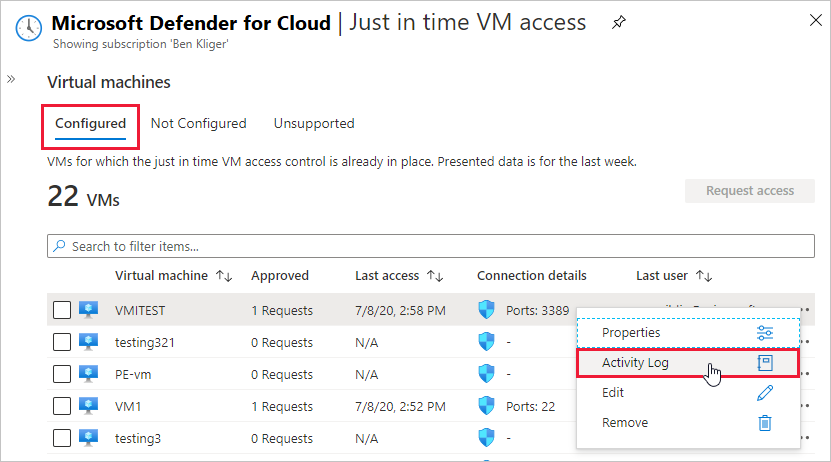

Аудит активности JIT-доступа в Defender для облака

Вы можете получить аналитические сведения о действиях виртуальной машины с помощью поиска по журналам. Чтобы просмотреть журналы, выполните следующие действия.

На вкладке доступ JIT к виртуальной машине выберите «Настроено».

Для виртуальной машины, которую вы хотите проверить, откройте меню с многоточием в конце строки.

Выберите журнал действий в меню.

Журнал действий предоставляет отфильтрованное представление предыдущих операций для этой виртуальной машины вместе с временем, датой и подпиской.

Чтобы скачать сведения о журнале, выберите "Скачать как CSV".