Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

Microsoft Defender для облака обеспечивает расширенную защиту от угроз в решении Azure VMware и локальных виртуальных машинах. Она оценивает уязвимость виртуальных машин решения Azure VMware и вызывает оповещения по мере необходимости. Эти оповещения системы безопасности можно перенаправить в Azure Monitor для разрешения. Политики безопасности можно определить в Microsoft Defender для Облака. Дополнительные сведения см. в статье "Работа с политиками безопасности".

Microsoft Defender для облака предлагает множество функций, в том числе:

- Мониторинг целостности файлов

- Обнаружение атак без файлов

- Оценка исправлений операционной системы

- Оценка на предмет неправильных настроек системы безопасности

- Оценка защиты конечных точек

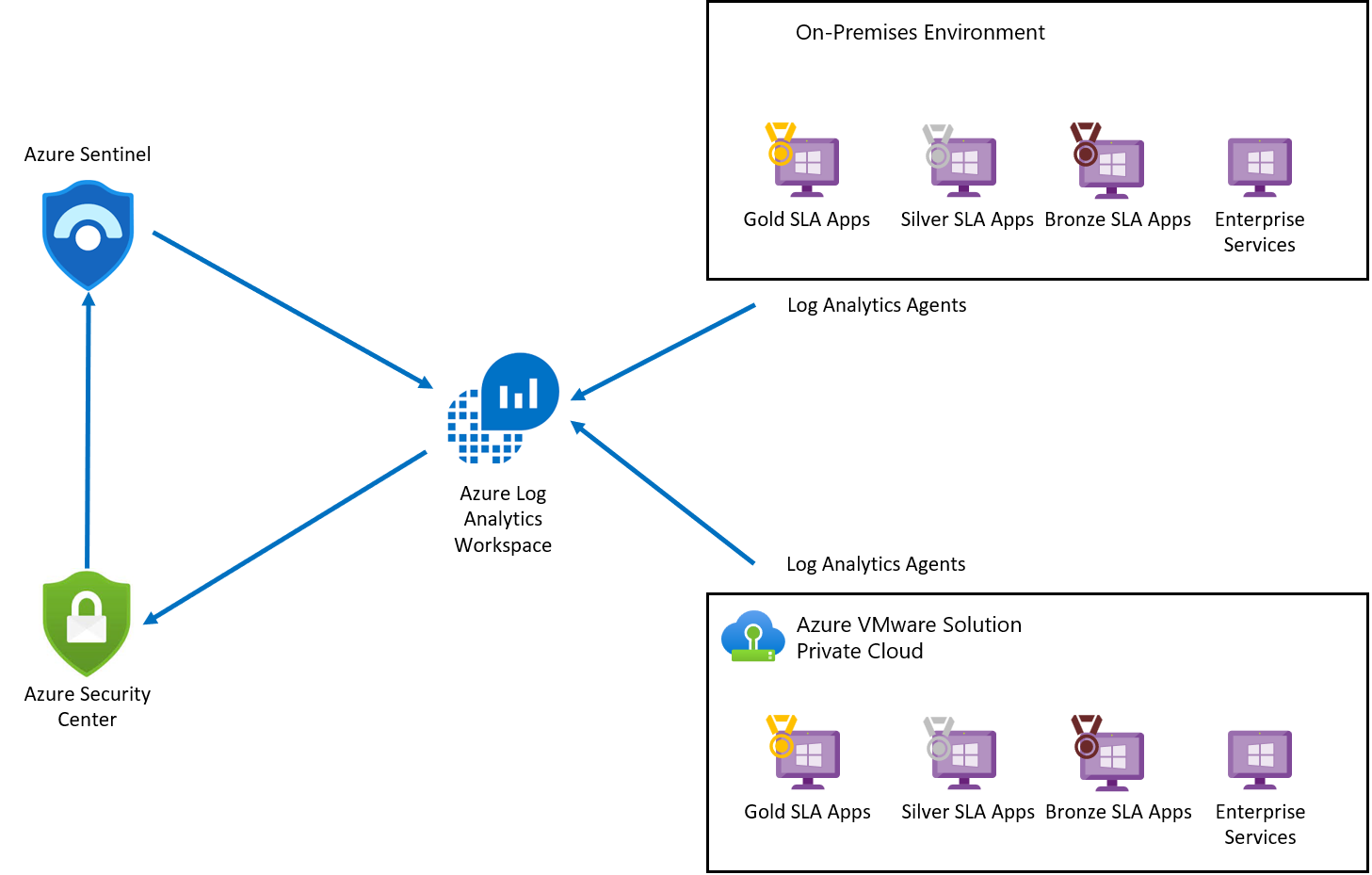

На схеме показана интегрированная архитектура мониторинга интегрированной безопасности для виртуальных машин решения Azure VMware.

Агент Log Analytics собирает данные журнала из Azure, решения Azure VMware и локальных виртуальных машин. Данные журнала отправляются в журналы Azure Monitor и хранятся в рабочей области Log Analytics. Каждая рабочая область имеет собственный репозиторий данных и конфигурацию для хранения данных. После сбора журналов Microsoft Defender для облака оценивает состояние уязвимости виртуальных машин решения Azure VMware и вызывает оповещение о любой критической уязвимости. После оценки Microsoft Defender для облака перенаправит состояние уязвимости в Microsoft Sentinel, чтобы создать инцидент и сопоставить с другими угрозами. Microsoft Defender для облака подключен к Microsoft Sentinel с помощью Microsoft Defender для Cloud Connector.

Prerequisites

Планирование оптимизированного использования Defender для облака.

Создайте рабочую область Log Analytics для сбора данных из различных источников.

Включите Microsoft Defender для Облака в подписке.

Примечание

Microsoft Defender для Облака — это предварительно настроенное средство, которое не требует развертывания, но его необходимо включить.

Добавление виртуальных машин решения Azure VMware в Defender для облака

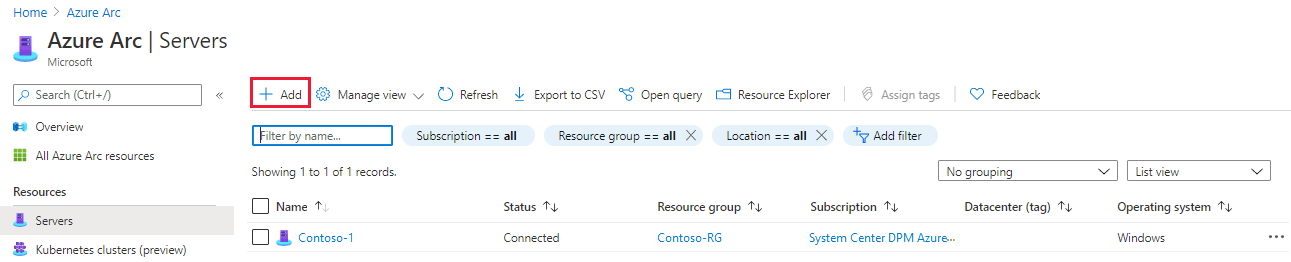

На портале Azure выполните поиск по Azure Arc и выберите его.

В разделе "Ресурсы" выберите "Серверы " и "+Добавить".

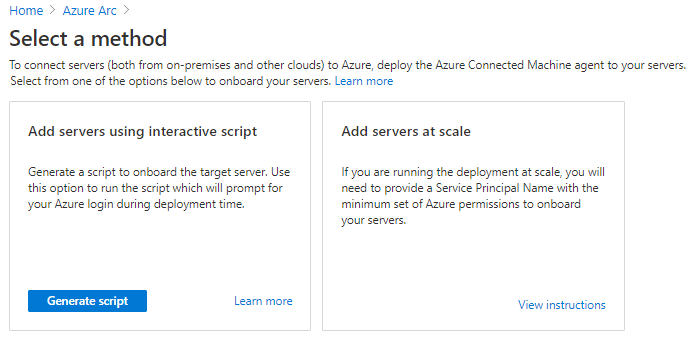

Выберите "Создать скрипт".

На вкладке "Предварительные требования" нажмите кнопку "Далее".

На вкладке сведений о ресурсе введите следующие сведения и нажмите кнопку "Далее". Теги:

- Подписка

- Группа ресурсов

- Регион

- Операционная система

- Сведения о прокси-сервере

На вкладке "Теги" нажмите кнопку "Далее".

На вкладке "Скачать и запустить скрипт " выберите "Скачать".

Укажите операционную систему и запустите скрипт на виртуальной машине решения Azure VMware.

Просмотр рекомендаций и переданных оценок

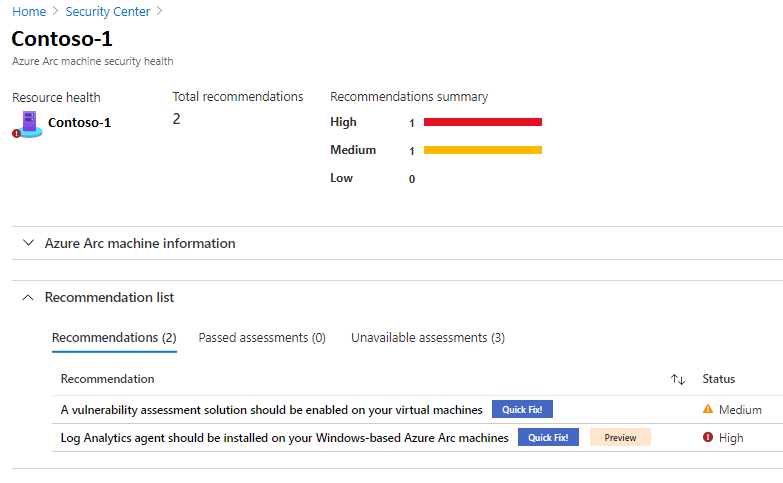

Рекомендации и оценки предоставляют информацию о состоянии безопасности вашего ресурса.

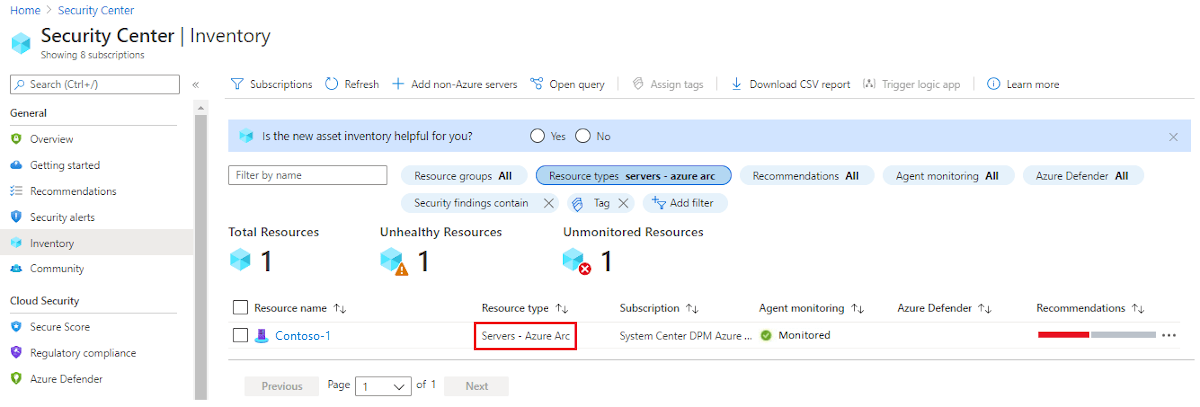

В Microsoft Defender для облака выберите "Инвентаризация " в левой области.

Для типа ресурса выберите серверы — Azure Arc.

Выберите имя ресурса. Откроется страница со сведениями о работоспособности безопасности ресурса.

В списке рекомендаций выберите вкладки "Рекомендации", "Переданные оценки" и " Недоступные оценки ", чтобы просмотреть эти сведения.

Развертывание рабочей области Microsoft Sentinel

Microsoft Sentinel предоставляет аналитику безопасности, обнаружение оповещений и автоматическое реагирование на угрозы в среде. Это облачное решение для управления событиями информационной безопасности (SIEM), созданное на основе рабочей области Log Analytics.

Так как Microsoft Sentinel построен на основе рабочей области Log Analytics, необходимо выбрать только рабочую область, которую вы хотите использовать.

На портале Azure найдите Microsoft Sentinel и выберите его.

На странице рабочих областей Microsoft Sentinel нажмите кнопку +Добавить.

Выберите рабочую область Log Analytics и нажмите кнопку "Добавить".

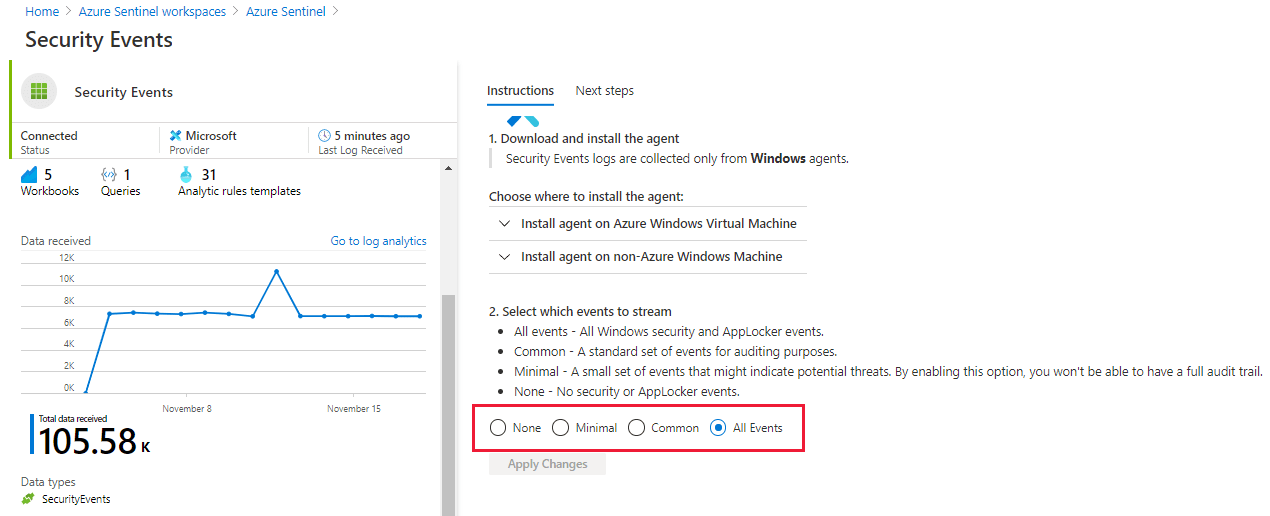

Включение сборщика данных для событий безопасности

На странице рабочих областей Microsoft Sentinel выберите настроенную рабочую область.

В разделе "Конфигурация" выберите соединители данных.

В столбце "Имя соединителя" выберите "События безопасности" в списке, затем выберите Открыть страницу соединителя.

На странице соединителя выберите события, которые вы хотите передавать, а затем нажмите кнопку "Применить изменения".

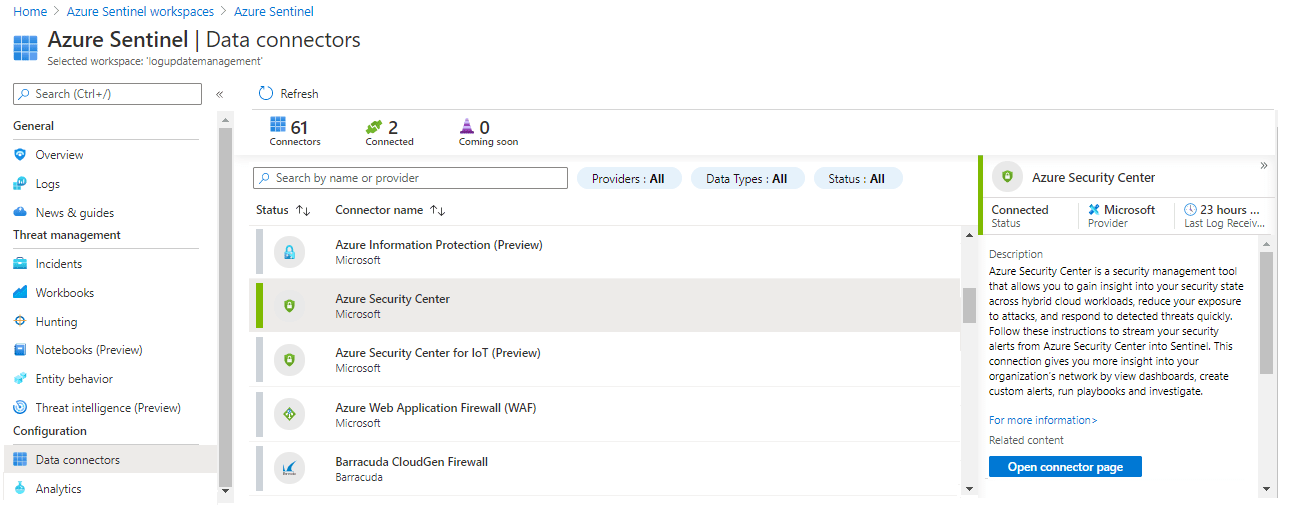

Подключение Microsoft Sentinel к Microsoft Defender для облака

На странице рабочей области Microsoft Sentinel выберите настроенную рабочую область.

В разделе "Конфигурация" выберите соединители данных.

Выберите Microsoft Defender для облака из списка, а затем выберите Открыть страницу соединителя.

Выберите "Подключиться", чтобы подключить Microsoft Defender для облака с помощью Microsoft Sentinel.

Включите Создать инцидент, чтобы сгенерировать инцидент в Microsoft Defender для Облака.

Создание правил для выявления угроз безопасности

После подключения источников данных к Microsoft Sentinel можно создать правила для создания оповещений для обнаруженных угроз. В следующем примере мы создадим правило для попытки входа на сервер Windows с неправильным паролем.

На странице обзора Microsoft Sentinel в разделе "Конфигурации" выберите "Аналитика".

В разделе "Конфигурации" выберите "Аналитика".

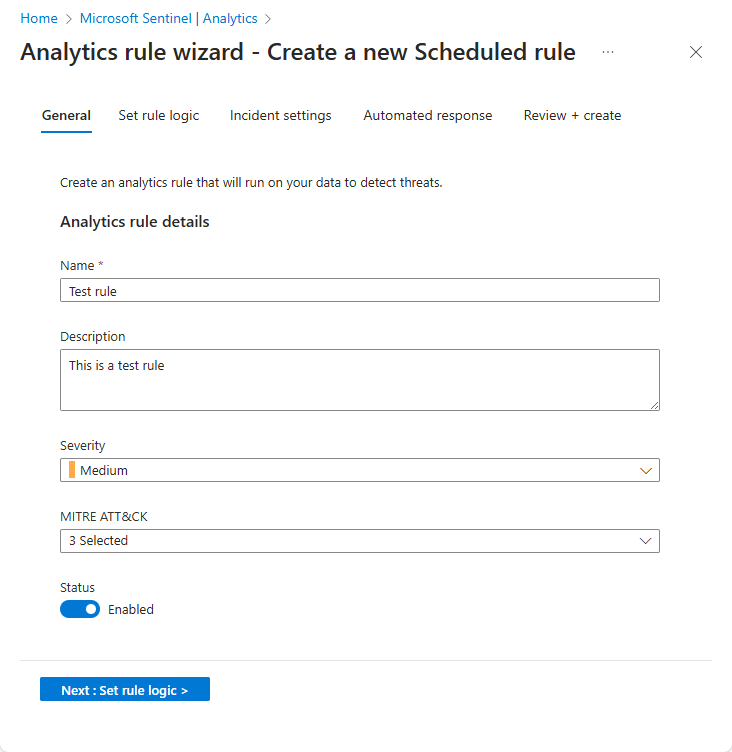

Нажмите кнопку +Создать , а затем в раскрывающемся меню выберите правило запланированного запроса.

На вкладке "Общие " введите необходимые сведения и нажмите кнопку "Далее: задать логику правила".

- Name

- Описание

- Тактика

- Серьезность

- Статус

На вкладке "Задать логику правила" введите необходимые сведения, а затем нажмите кнопку "Далее".

Запрос правила (здесь показан пример запроса)

SecurityEvent |where Activity startswith '4625' |summarize count () by IpAddress,Computer |where count_ > 3Сопоставление сущностей

Планирование запросов

Порог оповещения

Группирование событий

Подавление

На вкладке "Параметры инцидента " включите включение инцидентов из оповещений, активированных этим правилом аналитики , и нажмите кнопку "Далее: Автоматический ответ".

Выберите Далее: Проверка.

На вкладке "Рецензирование" и "Создать " просмотрите сведения и нажмите кнопку "Создать".

Tip

После третьей неудачной попытки входа на сервер Windows созданное правило активирует инцидент для каждой неудачной попытки.

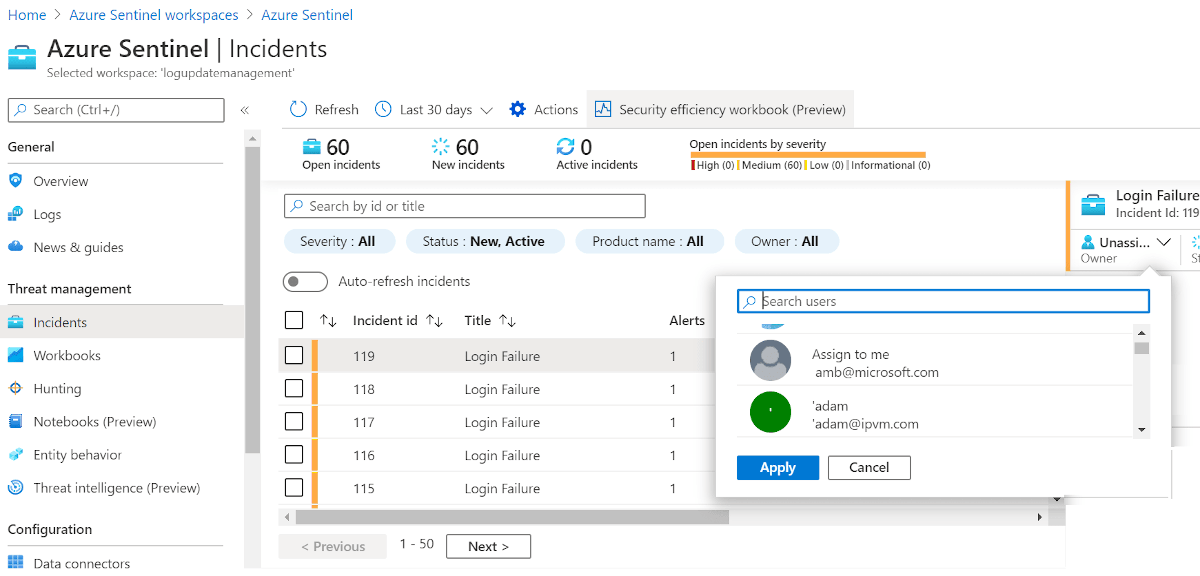

Просмотр оповещений

Вы можете просмотреть созданные инциденты с помощью Microsoft Sentinel. Вы также можете назначать инциденты и закрывать их после разрешения, прямо в Microsoft Sentinel.

Перейдите на страницу обзора Microsoft Sentinel.

В разделе "Управление угрозами" выберите "Инциденты".

Выберите инцидент и назначьте его команде для разрешения.

Tip

После устранения проблемы его можно закрыть.

Поиск угроз безопасности с помощью запросов

Вы можете создавать запросы или использовать готовый запрос в Microsoft Sentinel для выявления угроз в вашей среде. Следующие шаги выполняют предопределенный запрос.

На странице обзора Microsoft Sentinel в разделе "Управление угрозами" выберите Поиск. Отображается список предопределенных запросов.

Tip

Вы также можете создать новый запрос, нажав кнопку "Создать запрос".

Выберите запрос и нажмите кнопку "Выполнить запрос".

Выберите "Просмотреть результаты ", чтобы проверить результаты.

Дальнейшие действия

Теперь, когда вы рассмотрели, как защитить виртуальные машины решения Azure VMware, вы можете узнать больше о следующем: