Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

Протокол LDAP поверх TLS можно использовать для защиты связи между томом Azure NetApp Files и сервером LDAP Active Directory. Можно активировать LDAP через TLS для NFS, SMB и двухпротокольных томов Azure NetApp Files.

Рекомендации

- Записи указателя DNS (PTR) должны существовать для каждого контроллера домена AD DS, назначенного имени сайта AD , указанному в подключении Azure NetApp Files Active Directory.

- Записи PTR должны существовать для всех контроллеров домена на сайте для AD DS LDAP через TLS для правильной работы.

- Обновите сертификат Active Directory до даты окончания срока действия для продолжения доступа.

Создание и экспорт корневого сертификата ЦС

Если у вас нет корневого сертификата ЦС, необходимо создать его и экспортировать его для использования с проверкой подлинности LDAP по протоколу TLS.

Просмотр сертификатов с помощью оснастки консоли управления Майкрософт (MMC). Используйте оснастку "Диспетчер сертификатов", чтобы найти корневой или выдающий сертификат для локального устройства. Команды оснастки управления сертификатами следует запускать из одного из следующих параметров:

- Клиент на основе Windows, который присоединился к домену и установил корневой сертификат

- Другой компьютер в домене, содержащий корневой сертификат

Экспортируйте сертификат корневого ЦС.

Сертификаты корневого ЦС можно экспортировать из каталога личных или доверенных корневых удостоверяющих центров. На следующем рисунке показан каталог Центра личной корневой сертификации:

.

.Убедитесь, что сертификат экспортирован в формате Base-64 с кодировкой X.509 (.CER):

Включить LDAP через TLS и загрузить сертификат корневого удостоверяющего центра

Перейдите к учетной записи NetApp, используемой для тома, а затем выберите подключения Active Directory.

Выберите "Присоединиться ", чтобы создать новое подключение AD или изменить существующее подключение AD.

В появившемся окне Соединение с Active Directory или Изменение Active Directory установите флажок LDAP через TLS, чтобы включить LDAP через TLS для тома. Затем выберите сертификат корневого ЦС сервера и отправьте созданный корневой сертификат ЦС, который будет использоваться для ПРОТОКОЛА LDAP по протоколу TLS.

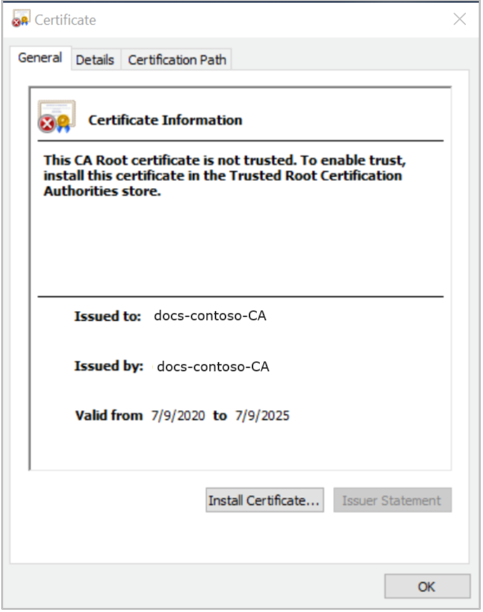

Убедитесь, что имя центра сертификации может быть определено с помощью DNS. Это имя указано в поле «Выдан» или «Издатель» в сертификате.

Если вы загрузили недопустимый сертификат, и у вас уже есть конфигурации AD, тома SMB или тома Kerberos, возникает ошибка, аналогичная следующей:

Unable to validate the LDAP client configuration from LDAP server, please check connectivity or LDAP settings under AD connection.Чтобы устранить ошибку, загрузите действительный сертификат корневого ЦС в вашу учетную запись NetApp в соответствии с требованиями сервера Windows Active Directory LDAP для проверки подлинности LDAP.

Отключение LDAP по TLS

Отключение LDAP по протоколу TLS останавливает шифрование запросов LDAP к Active Directory (серверу LDAP). Нет других мер предосторожности или влияния на существующие тома Azure NetApp Files.

Перейдите к учетной записи NetApp, используемой для тома, а затем выберите Active Directory connections.

Выберите "Изменить", чтобы изменить существующее подключение AD.

В появившемся окне "Изменить Active Directory" снимите флажок LDAP по протоколу TLS, а затем выберите "Сохранить", чтобы отключить протокол LDAP по протоколу TLS для тома.