Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

Осторожность

30 сентября 2027 года служба Azure Automanage Best Practices будет выведена из эксплуатации. В результате попытка создать новый профиль конфигурации или подключение новой подписки к службе приведет к ошибке. Узнайте больше здесь о том, как перейти на Azure Policy до этой даты.

Осторожность

Начиная с 1 февраля 2025 г. Служба автоматического управления Azure начнет развертывание изменений, чтобы остановить поддержку и принудительное применение всех служб, зависящих от устаревшего агента Microsoft Monitoring Agent (MMA). Чтобы продолжить использование отслеживания изменений, VM Insights, управления обновлениями и автоматизации Azure, перейдите на новый агент Azure Monitor (AMA).

Это важно

Эта статья относится только к компьютерам, которые были подключены к более ранней версии Automanage (API версии 2020-06-30-preview). Состояние этих компьютеров будет иметь значение "Требуется обновление".

Учетная запись Azure Automanage — это контекст безопасности или идентификация, в которых выполняются автоматизированные операции. Если вы недавно переместили подписку, содержащую учетную запись автоматического управления в новый клиент, необходимо перенастроить учетную запись. Чтобы перенастроить его, необходимо сбросить тип идентификации и назначить соответствующие роли для учетной записи.

Шаг 1. Сбросьте тип идентичности учетной записи Automanage

Сбросить идентификационный тип учетной записи Automanage с помощью следующего шаблона Azure Resource Manager (ARM). Сохраните файл локально как armdeploy.json или аналогичное имя. Запишите имя и расположение учетной записи автоуправляемого управления, так как они необходимы в шаблоне ARM.

Создайте развертывание Resource Manager с помощью следующего шаблона. Используйте

identityType = None.- Развертывание можно создать в Azure CLI с помощью

az deployment sub create. Смотрите az deployment sub для получения дополнительной информации. - Развертывание можно создать в PowerShell с помощью

New-AzDeploymentмодуля. Дополнительные сведения см. в разделе New-AzDeployment.

- Развертывание можно создать в Azure CLI с помощью

Снова запустите тот же шаблон ARM с

identityType = SystemAssigned.

{

"$schema": "https://schema.management.azure.com/schemas/2019-04-01/deploymentTemplate.json#",

"contentVersion": "1.0.0.0",

"parameters": {

"accountName": {

"type": "string"

},

"location": {

"type": "string"

},

"identityType": {

"type": "string",

"allowedValues": [ "None", "SystemAssigned" ]

}

},

"resources": [

{

"apiVersion": "2020-06-30-preview",

"name": "[parameters('accountName')]",

"location": "[parameters('location')]",

"type": "Microsoft.Automanage/accounts",

"identity": {

"type": "[parameters('identityType')]"

}

}

]

}

Шаг 2. Назначение соответствующих ролей для учетной записи автоматического управления

Для учётной записи Automanage требуются роли "Участник" и "Участник политики ресурсов" в подписке, содержащей виртуальные машины, управляемые Automanage. Эти роли можно назначить с помощью портала Azure, шаблонов ARM или Azure CLI.

Если вы используете шаблон ARM или Azure CLI, вам потребуется Principal ID (также известный как идентификатор объекта) вашего аккаунта Automanage. (Если вы используете портал Azure, идентификатор не нужен.) Этот идентификатор можно найти с помощью следующих методов:

Azure CLI: используйте команду

az ad sp list --display-name <name of your Automanage Account>.Портал Azure: Перейдите в Microsoft Entra ID и найдите свою учетную запись Automanage по имени. В разделе "Корпоративные приложения" выберите учетную запись Automanage при появлении.

Портал Azure

В разделе "Подписки" перейдите к подписке, содержащей автоматические виртуальные машины.

Выберите Управление доступом (IAM).

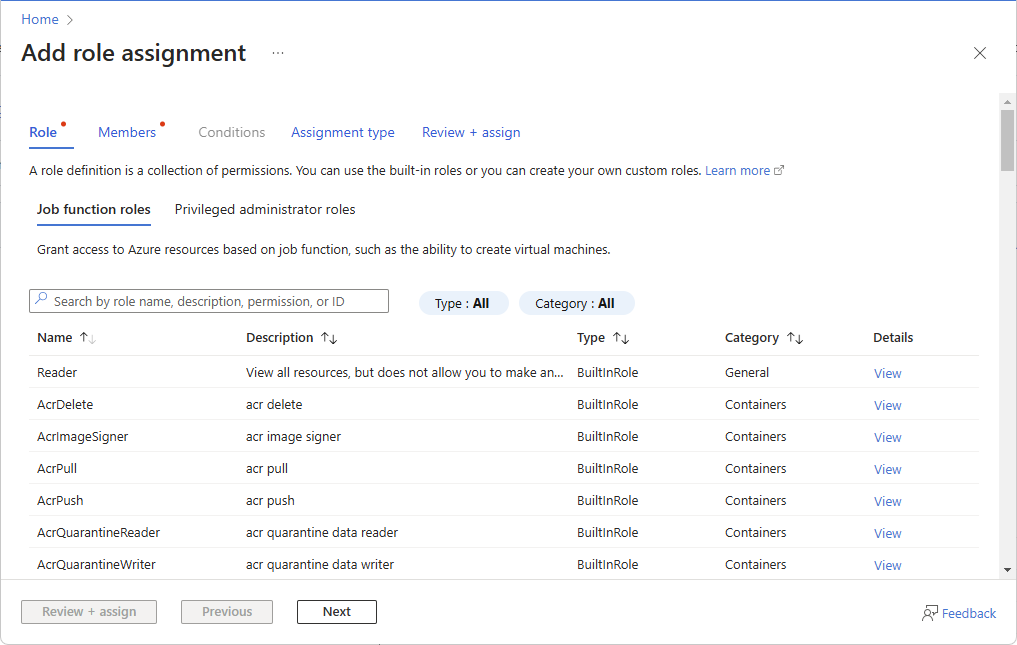

Нажмите Добавить>Добавить назначение роли, чтобы открыть страницу Добавить назначение роли.

Назначьте следующую роль. Подробные инструкции см. в статье Назначение ролей Azure с помощью портала Microsoft Azure.

Настройки Ценность Должность Вкладчик Предоставить доступ к Пользователь, группа или основная служба Члены <Имя вашей учетной записи Automanage>

Повторите шаги 2–4, выбрав роль участника политики ресурсов .

Шаблон ARM

Выполните следующий шаблон ARM. Вам потребуется идентификатор субъекта учетной записи автоматического управления. Шаги, которые необходимо выполнить, находятся в начале этого раздела. Введите идентификатор, когда появится запрос.

{

"$schema": "https://schema.management.azure.com/schemas/2015-01-01/deploymentTemplate.json#",

"contentVersion": "1.0.0.0",

"parameters": {

"principalId": {

"type": "string",

"metadata": {

"description": "The principal to assign the role to"

}

}

},

"variables": {

"Contributor": "[concat('/subscriptions/', subscription().subscriptionId, '/providers/Microsoft.Authorization/roleDefinitions/', 'b24988ac-6180-42a0-ab88-20f7382dd24c')]",

"Resource Policy Contributor": "[concat('/subscriptions/', subscription().subscriptionId, '/providers/Microsoft.Authorization/roleDefinitions/', '36243c78-bf99-498c-9df9-86d9f8d28608')]"

},

"resources": [

{

"type": "Microsoft.Authorization/roleAssignments",

"apiVersion": "2018-09-01-preview",

"name": "[guid(uniqueString(variables('Contributor')))]",

"properties": {

"roleDefinitionId": "[variables('Contributor')]",

"principalId": "[parameters('principalId')]"

}

},

{

"type": "Microsoft.Authorization/roleAssignments",

"apiVersion": "2018-09-01-preview",

"name": "[guid(uniqueString(variables('Resource Policy Contributor')))]",

"properties": {

"roleDefinitionId": "[variables('Resource Policy Contributor')]",

"principalId": "[parameters('principalId')]"

}

}

]

}

Azure CLI (Интерфейс командной строки для Azure)

Выполните следующие команды:

az role assignment create --assignee-object-id <your Automanage Account Object ID> --role "Contributor" --scope /subscriptions/<your subscription ID>

az role assignment create --assignee-object-id <your Automanage Account Object ID> --role "Resource Policy Contributor" --scope /subscriptions/<your subscription ID>