Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

Применяется только к:Портал Foundry (классический). Эта статья недоступна для нового портала Foundry.

Дополнительные сведения о новом портале.

Замечание

Ссылки в этой статье могут открывать содержимое в новой документации Microsoft Foundry вместо классической документации Foundry, которую вы просматриваете в данный момент.

Это важно

- Azure поддержка службы OpenAI для периметра безопасности сети доступна в общедоступной предварительной версии в соответствии с дополнительными условиями использования. Она доступна в регионах, предоставляющих эту функцию. Эта предварительная версия предоставляется без соглашения об уровне обслуживания и не рекомендована для использования в производственной среде. Некоторые функции могут не поддерживаться или их возможности могут быть ограничены.

- Ознакомьтесь с разделом об ограничениях и рекомендациях перед началом работы.

Обзор

В этой статье объясняется, как присоединить службу Azure OpenAI к периметру сетевой безопасности для управления доступом к учетной записи Azure OpenAI. Присоединившись к периметру безопасности сети, вы можете:

- Регистрируйте весь доступ к учетной записи в контексте других ресурсов Azure в одном периметре.

- Блокировка кражи данных из учетной записи в другие службы за пределами периметра.

- Разрешите доступ к вашей учетной записи, используя возможности входящего и исходящего доступа периметра сетевой безопасности.

Вы можете добавить Azure службу OpenAI в периметр безопасности сети на портале Azure, как описано в этой статье. Кроме того, вы можете использовать REST API Диспетчер виртуальных сетей Azure для подключения к службе и воспользоваться REST API для управления для просмотра и синхронизации параметров конфигурации.

Ограничения и рекомендации

Клиентские ключи управления OpenAI в Azure могут работать не так, как ожидается. Ресурсы Azure OpenAI в подписке Azure могут не иметь возможности использовать API для тонкой настройки или API для ассистентов.

Периметр безопасности сети управляет только операциями плоскости данных в Azure OpenAI, а не операциями плоскости управления. Например, пользователи могут развертывать модель в пределах своего Azure ресурса OpenAI, защищенного периметром, но не могут использовать точно настроенные модели, отправлять файлы или запускать сеанс на игровой площадке чата. В этих сетевых сценариях использования данных сообщение об ошибке покажет, что доступ блокируется периметром безопасности сети, как и ожидалось.

Для службы OpenAI Azure в периметре безопасности сети ресурс должен использовать управляемое удостоверение, назначаемое системой или пользователем, и иметь назначение роли, которая разрешает доступ на чтение к источникам данных.

При настройке Хранилище BLOB-объектов Azure для Azure OpenAI рекомендуется защитить периметр безопасности сети. Azure OpenAI теперь поддерживает использование Хранилище BLOB-объектов Azure для пакетной обработки входных и выходных файлов Azure OpenAI. Защита взаимодействия с Хранилище BLOB-объектов и Azure OpenAI путем размещения обоих ресурсов в одном периметре. Дополнительные сведения о сценарии Azure OpenAI Batch и Хранилище BLOB-объектов см. в разделе Настройка Хранилище BLOB-объектов Azure для Azure OpenAI.

Предпосылки

Предостережение

Прежде чем зарегистрировать функцию версии предварительного просмотра, убедитесь, что вы полностью понимаете ограничения и влияние на подписку Azure, перечисленные в предыдущем разделе.

Зарегистрируйте функцию периметра сетевой безопасности из функций предварительного просмотра портала Azure. Имена функций приведены ниже.

OpenAI.NspPreviewAllowNSPInPublicPreview

Или используйте следующие команды CLI для регистрации двух функций предварительной версии

az feature registration create --name OpenAI.NspPreview --namespace Microsoft.CognitiveServicesaz feature registration create --name AllowNSPInPublicPreview --namespace Microsoft.Network

Убедитесь, что провайдеры Microsoft.CognitiveServices и Microsoft.Network зарегистрированы. Чтобы проверить, разрешены ли флаги компонентов, используйте команду az feature registration list.

Настройте управляемую идентификацию на вашей учетной записи Azure OpenAI

Чтобы разрешить учетной записи хранилища распознавать службу Azure OpenAI с помощью проверки подлинности Microsoft Entra ID, необходимо активировать управляемое удостоверение для службы Azure OpenAI. Самый простой способ — включить и активировать управляемое удостоверение, назначенное системой, в Azure Portal. Необходимая роль для учетной записи Storage — "участник данных BLOB-объектов Storage". Убедитесь, что роль назначена учетной записи хранения в вашей учетной записи Azure OpenAI.

Назначьте учетную запись Azure OpenAI для периметра безопасности сети

Azure периметр безопасности сети позволяет администраторам определять границу логической изоляции сети для ресурсов PaaS (например, служба хранилища Azure и База данных SQL Azure), развернутых за пределами виртуальных сетей. Он ограничивает обмен сообщениями с ресурсами в пределах периметра и разрешает общедоступный трафик вне периметра через правила входящего и исходящего доступа.

Вы можете добавить Azure OpenAI в периметр безопасности сети, чтобы все запросы происходили в пределах границы безопасности.

На портале Azure найдите службу периметра безопасности сети для подписки.

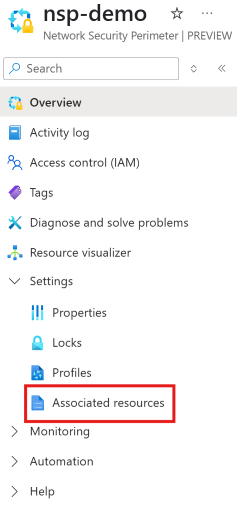

Выберите связанные ресурсы в меню слева.

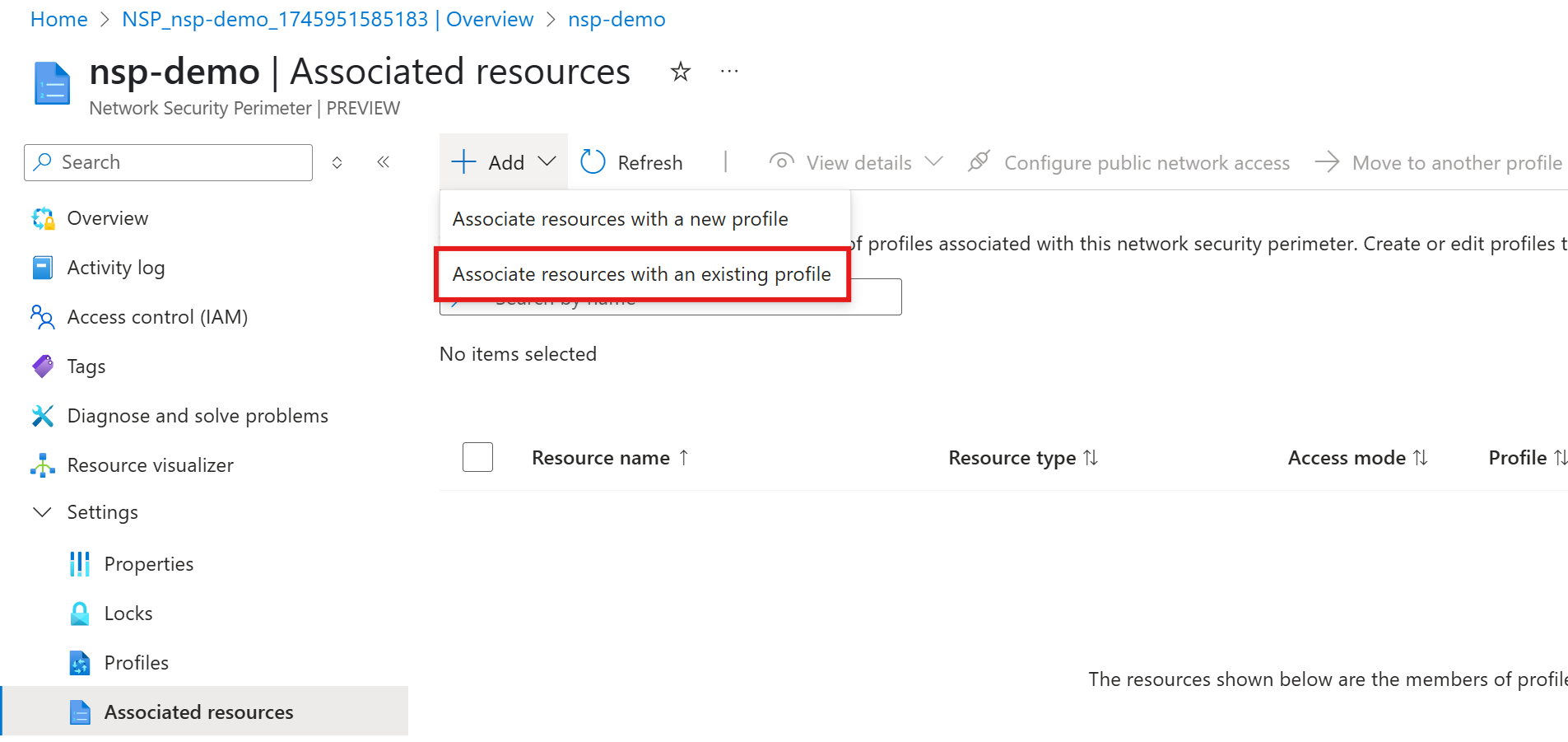

Выберите Добавить>Ассоциировать ресурсы с существующим профилем.

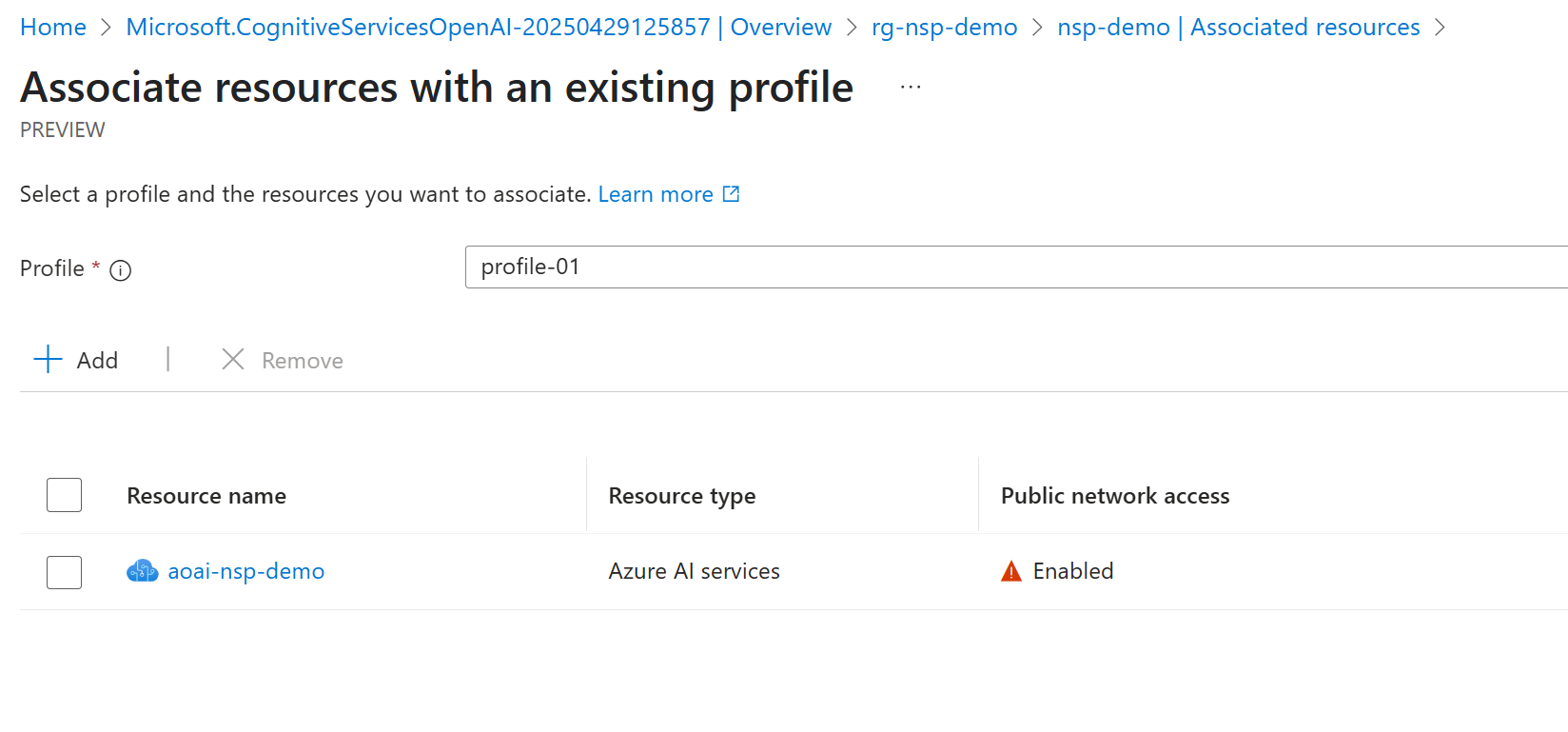

Выберите профиль, созданный при создании периметра безопасности сети для профиля.

Выберите Associate и выберите созданную службу OpenAI Azure.

Выберите "Связать" в левом нижнем углу экрана, чтобы создать связь.

Режимы доступа к периметру безопасности сети

Периметр безопасности сети поддерживает два разных режима access для связанных ресурсов:

| Режим | Description |

|---|---|

| Режим обучения | Это режим access по умолчанию. В режиме обучения периметр безопасности сети регистрирует весь трафик к службе Azure OpenAI, который был бы отклонён, если бы периметр был в принудительном режиме. Это позволяет администраторам сети понимать существующие шаблоны доступа Azure службе OpenAI перед реализацией правил доступа. |

| Принудительный режим | В принудительном режиме журналы периметра безопасности сети фиксируют и запрещают весь трафик, который явно не разрешен правилами доступа. |

Периметр безопасности сети и сетевые настройки службы Azure OpenAI

Параметр publicNetworkAccess определяет связь служб OpenAI Azure с периметром безопасности сети.

- В режиме обучения параметр

publicNetworkAccessопределяет общедоступный доступ к ресурсу. - В режиме принудительного исполнения параметр

publicNetworkAccessпереопределяется правилами периметра безопасности сети. Например, если служба Azure OpenAI с параметромpublicNetworkAccessenabledсвязана с периметром безопасности сети в режиме принуждения, доступ к службе Azure OpenAI по-прежнему контролируется правилами доступа к периметру безопасности сети.

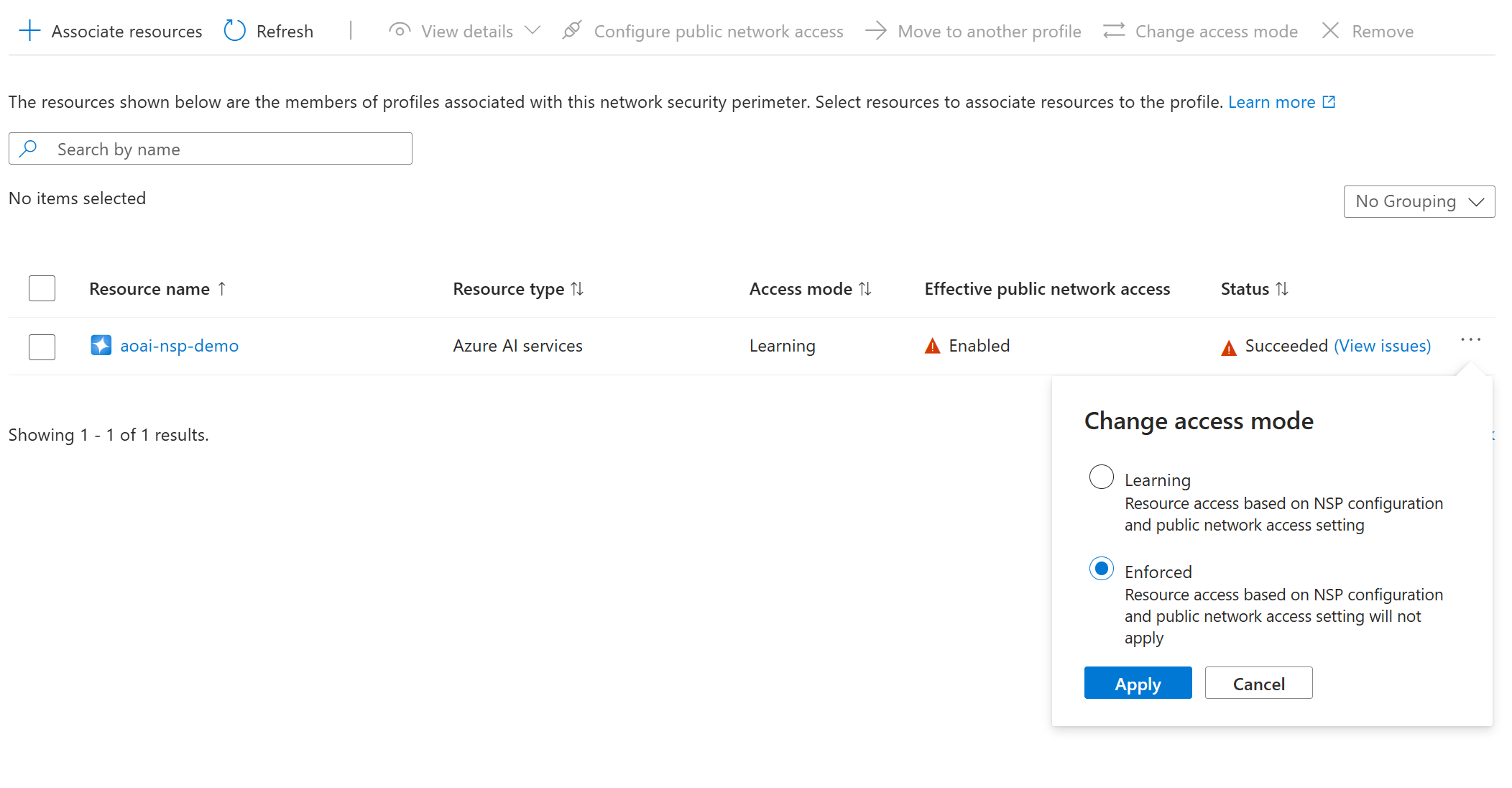

Изменение режима доступа периметра безопасности сети

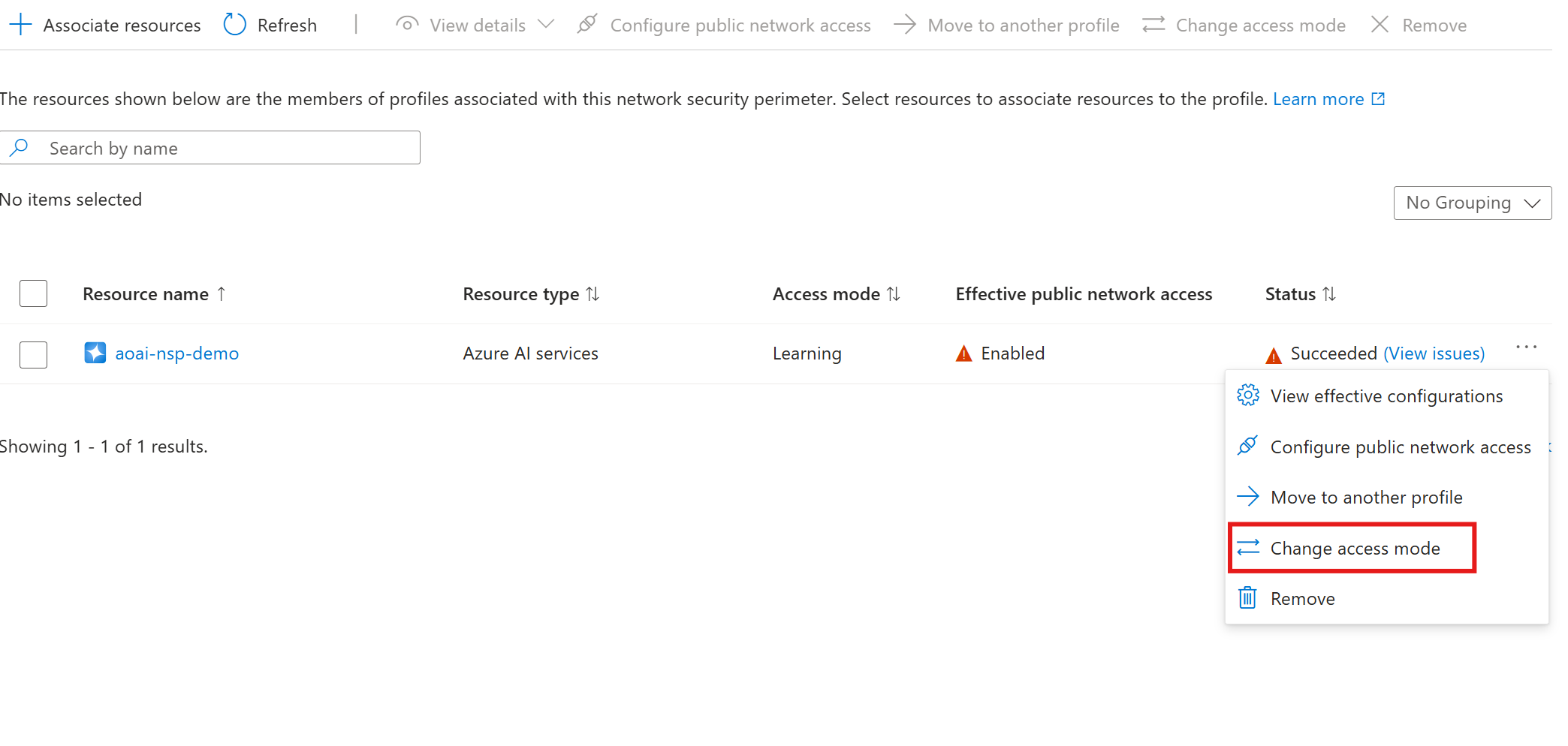

Перейдите к ресурсу периметра безопасности сети на портале Azure.

Выберите ресурсы в меню слева.

Найдите службу OpenAI Azure в таблице.

Выберите три точки в правом углу строки службы OpenAI Azure. Выберите Изменить режим доступа во всплывающем окне.

Выберите нужный режим доступа и нажмите кнопку «Применить».

Включение сетевого доступа для ведения журнала

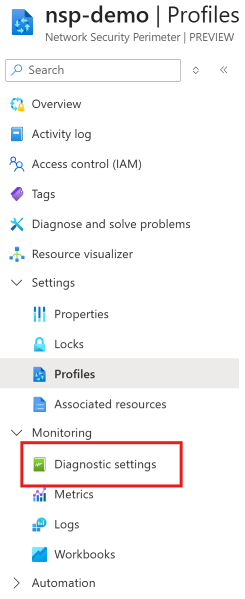

Перейдите к ресурсу периметра безопасности сети на портале Azure.

Выберите параметры диагностики в меню слева.

Выберите Добавить параметр диагностики.

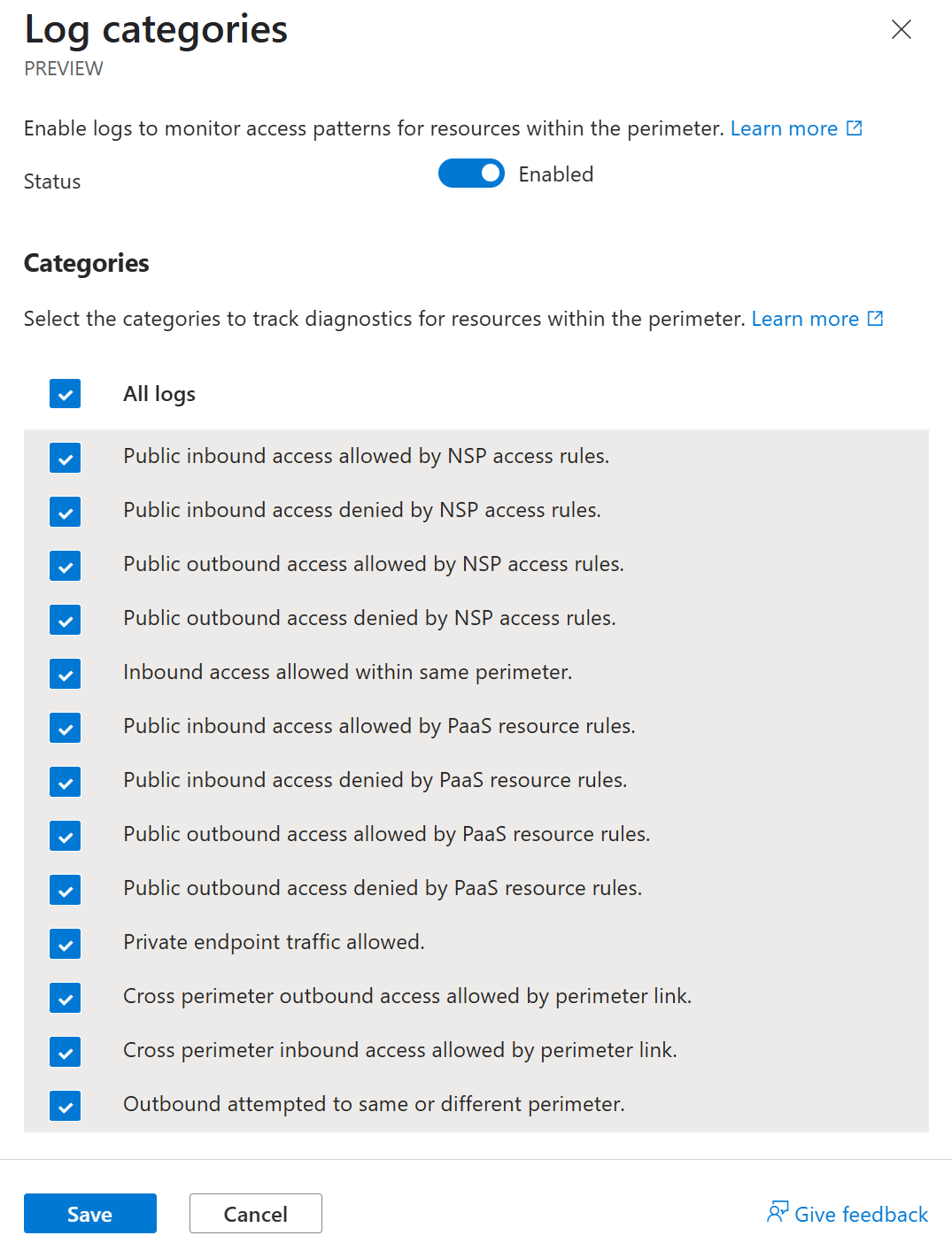

Введите любое имя, например "диагностика" для имени параметра диагностики.

В разделе "Журналы" выберите

allLogs.allLogsгарантирует ведение журнала всех входящих и исходящих сетевых доступов к ресурсам в контуре сетевой безопасности.В разделе "Сведения о назначении" выберите "Архивировать" в учетную запись хранения или "Отправить" в рабочую область Log Analytics. Учетная запись хранилища должна находиться в том же регионе, что и сетевая зона безопасности. Вы можете использовать существующую учетную запись хранилища или создать новую. Рабочая область Log Analytics может находиться в другом регионе, отличном от региона, используемого периметром безопасности сети. Вы также можете выбрать любой из других применимых направлений.

Нажмите кнопку "Сохранить", чтобы создать параметр диагностики и начать ведение журнала сетевого доступа.

Чтение журналов доступа в сеть

Рабочая область Log Analytics

Таблица network-security-perimeterAccessLogs содержит все журналы для каждой категории журналов (например network-security-perimeterPublicInboundResourceRulesAllowed). Каждый журнал содержит запись доступа к сети периметра сетевой безопасности, которая соответствует категории журнала.

Ниже представлен пример формата журнала network-security-perimeterPublicInboundResourceRulesAllowed.

| Имя столбца | Значение | Пример значения |

|---|---|---|

| Profile | С каким периметром безопасности сети связана служба OpenAI Azure | defaultProfile |

| Соответствующее правило | Описание правила в формате JSON, совпадающего с журналом | { "accessRule": "IP firewall" } |

| IP-адрес источника | IP-адрес источника для входящего сетевого доступа, если применимо | 1.1.1.1 |

| AccessRuleVersion | Версия правил доступа для периметра сетевой безопасности, используемых для применения сетевых правил доступа. | 0 |

Добавление правила доступа для службы OpenAI Azure

Профиль периметра безопасности сети задает правила, которые разрешают или запрещают access через периметр.

Внутри периметра все ресурсы имеют взаимный доступ на уровне сети. Необходимо по-прежнему настроить проверку подлинности и авторизацию, но на уровне сети запросы на подключение из периметра принимаются.

Для ресурсов за пределами периметра безопасности сети необходимо указать правила для входящего и исходящего доступа. Правила входящего трафика указывают, какие подключения разрешаются, а правила исходящего трафика указывают, какие запросы разрешены.

Замечание

Любая служба, связанная с периметром безопасности сети, неявно разрешает входящий и исходящий access любой другой службе, связанной с тем же периметром безопасности сети, когда этот access проходит проверку подлинности с помощью управляемых удостоверений и назначений ролей. Правила доступа необходимо создавать только при предоставлении доступа за пределы периметра безопасности сети или для аутентифицированного доступа с помощью ключей API.

Добавить правило входящего доступа

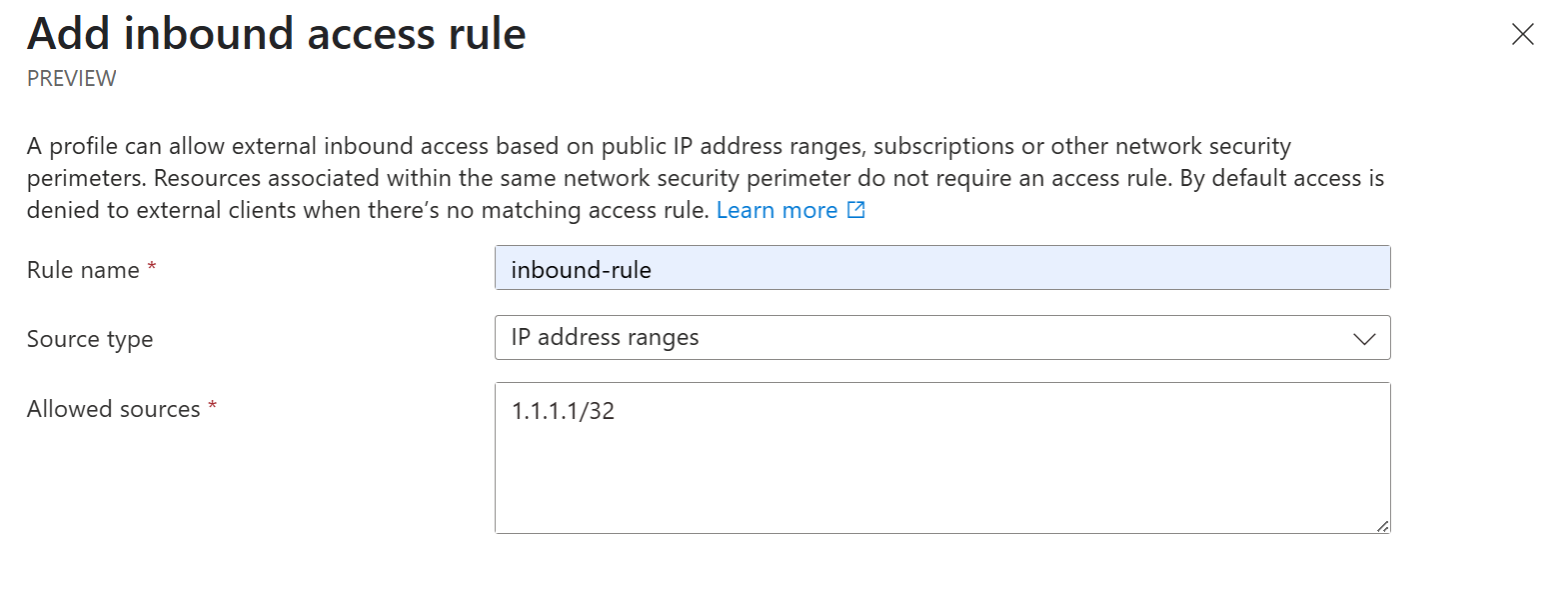

Правила входящего доступа позволяют интернету и ресурсам за пределами периметра подключаться к ресурсам внутри периметра. Периметр безопасности сети поддерживает два типа правил входящего доступа:

- Диапазоны IP-адресов. IP-адреса или диапазоны должны находиться в формате маршрутизации без домена (CIDR). Пример нотации CIDR —

192.0.2.0/24это ip-адреса, которые варьируются от192.0.2.0до192.0.2.255. Этот тип правила разрешает входящие запросы из любого IP-адреса в диапазоне. - Подписки. Этот тип правила позволяет проходить аутентификацию входящему доступу с помощью любого управляемого удостоверения из подписки.

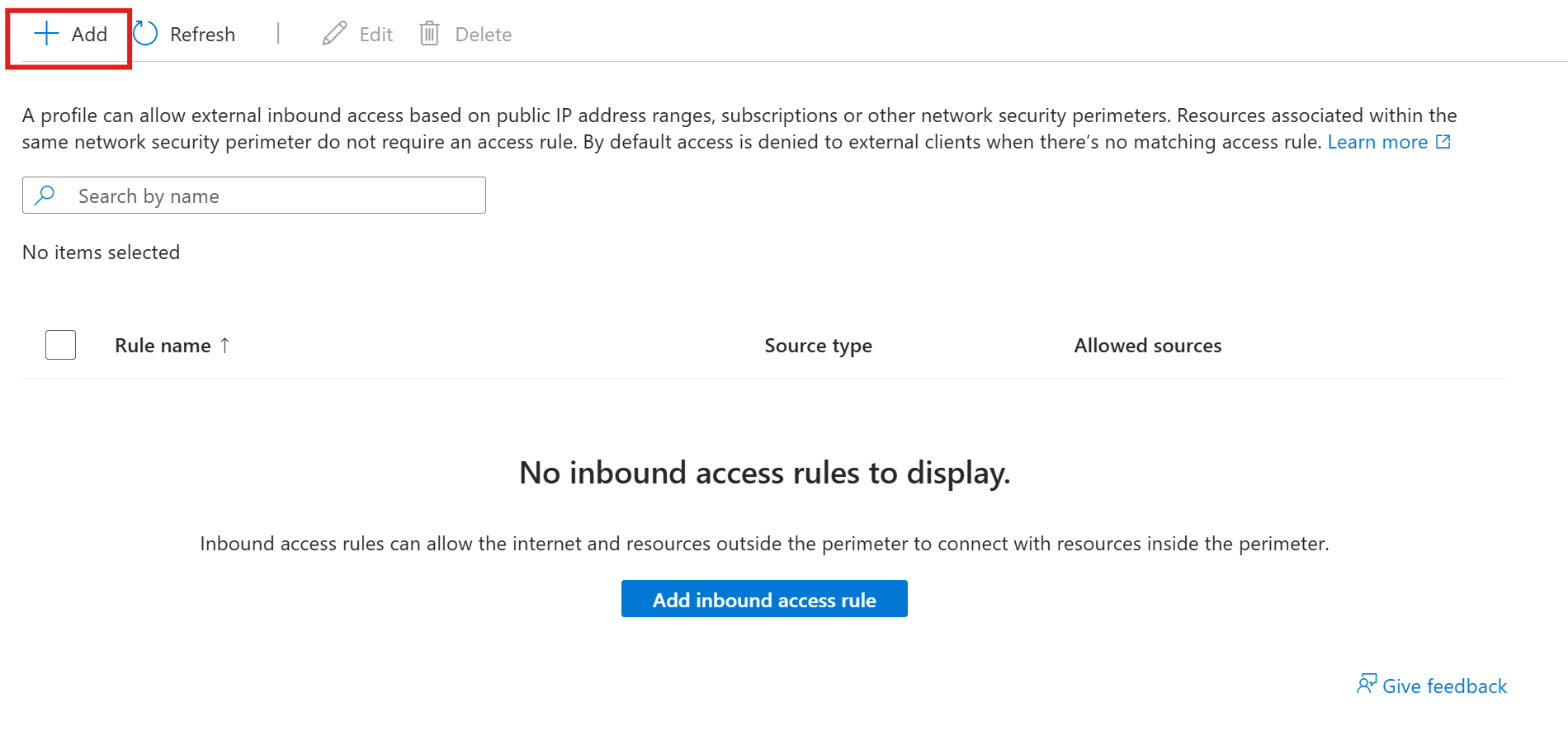

Чтобы добавить правило входящего доступа на портале Azure, выполните следующие действия.

Перейдите к ресурсу периметра безопасности сети на портале Azure.

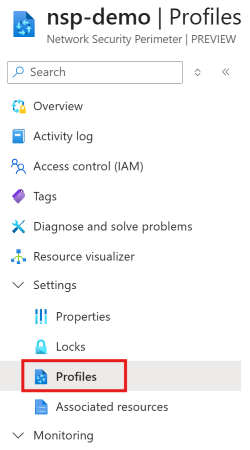

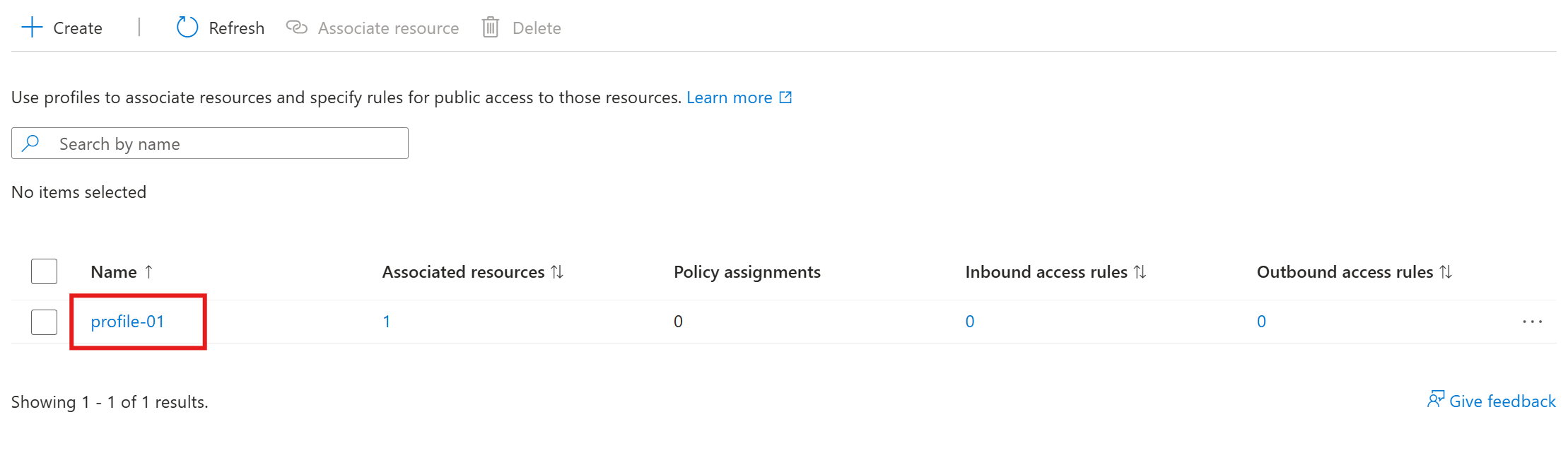

Выберите профили в меню слева.

Выберите профиль, который вы используете для периметра безопасности сети.

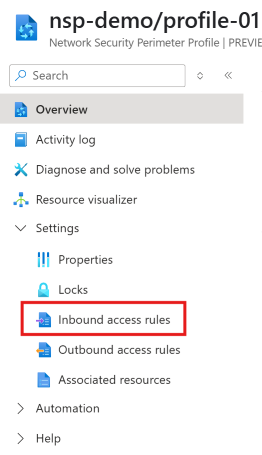

Выберите Inbound access rules в меню слева.

Нажмите кнопку "Добавить".

Введите или выберите следующие значения:

Setting Ценность Имя правила Имя правила входящего доступа (например, MyInboundAccessRule).Тип источника Допустимыми значениями являются диапазоны IP-адресов или подписки. Разрешенные источники Если вы выбрали диапазоны IP-адресов, введите диапазон IP-адресов в формате CIDR, из которого требуется разрешить входящий доступ. Azure диапазоны IP-адресов доступны по этой ссылке. Если вы выбрали Subscriptions, используйте подписку, из которой вы хотите разрешить входящий доступ. Выберите Add, чтобы создать правило входящего доступа.

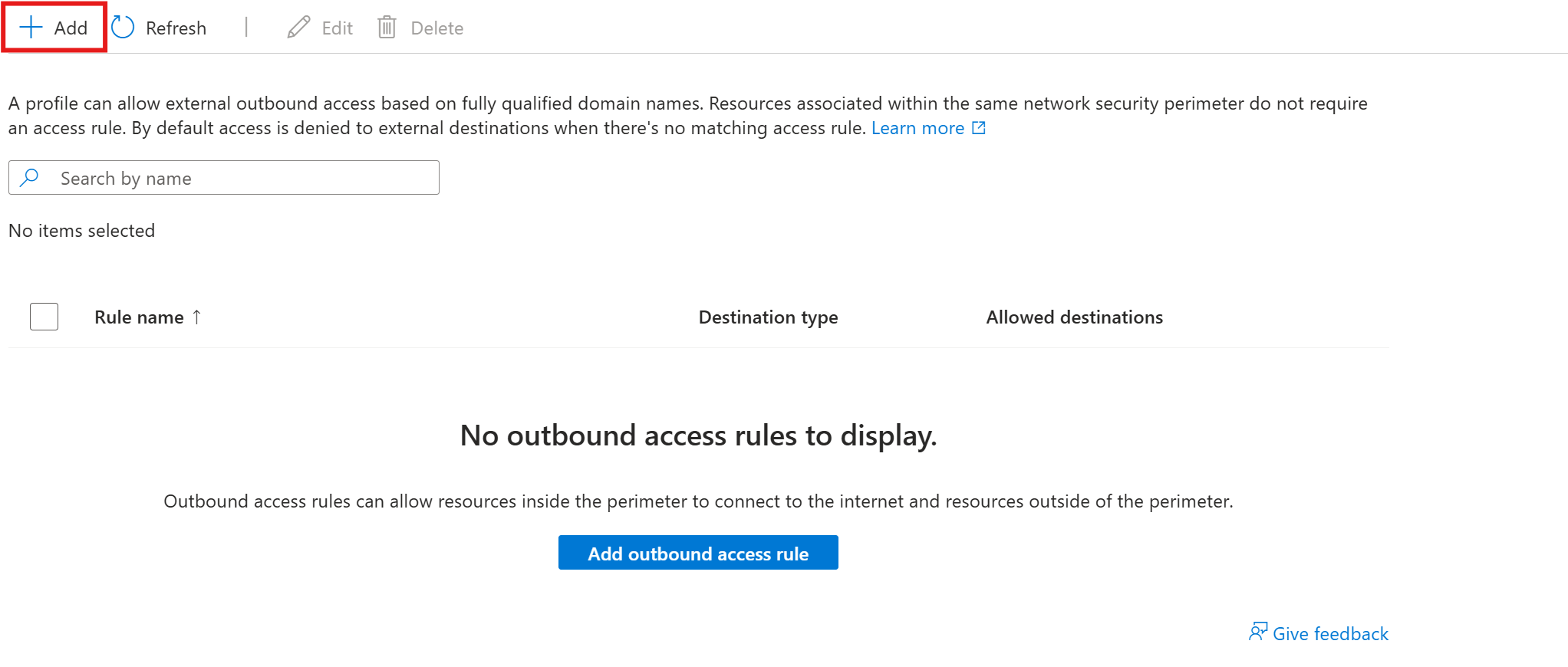

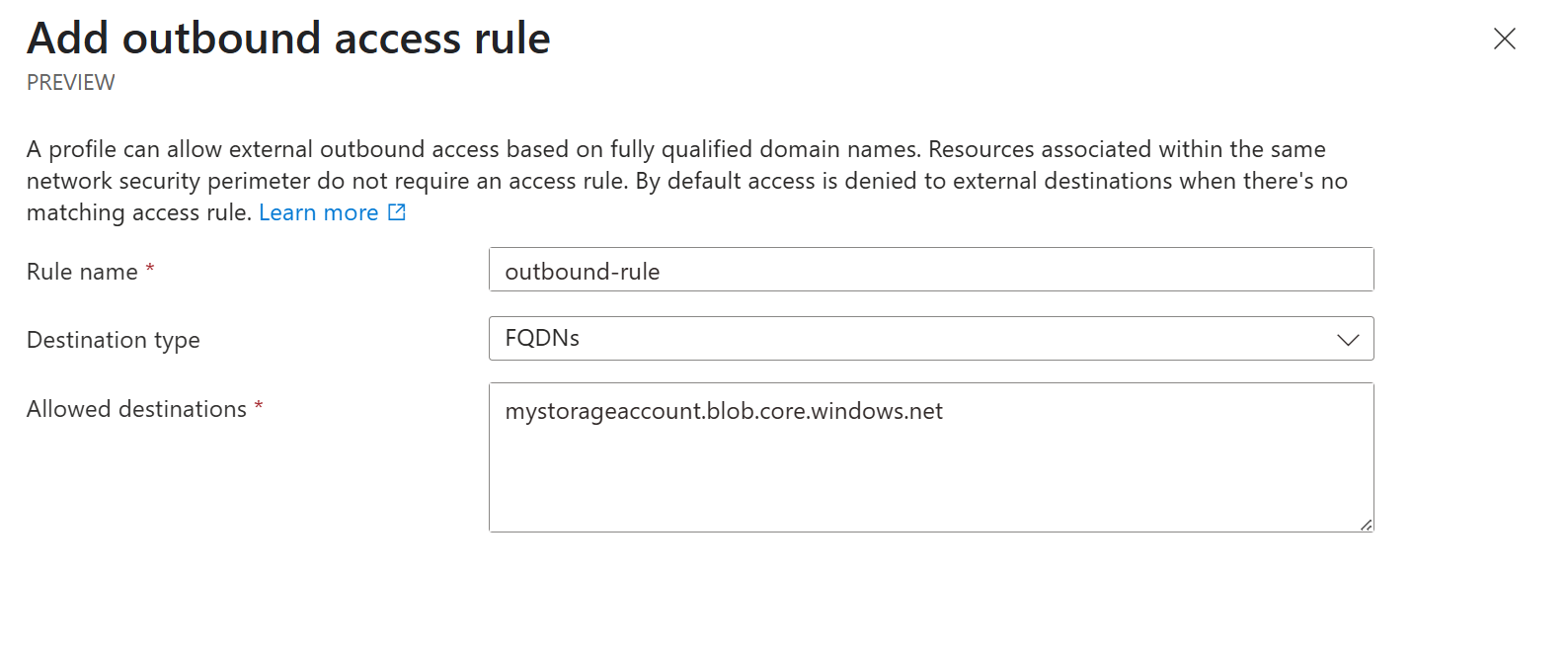

Добавить правило исходящего доступа

Помните, что в общедоступной предварительной версии Azure OpenAI может подключаться только к служба хранилища Azure или Azure Cosmos DB в периметре безопасности. Если вы хотите использовать другие источники данных, вам потребуется правило исходящего доступа для поддержки этого подключения.

Периметр безопасности сети поддерживает правила исходящего доступа на основе полного доменного имени (FQDN) назначения. Например, можно разрешить исходящий доступ из любой службы, связанной с вашей сетью, находящейся в периметре безопасности к полному доменному имени, например mystorageaccount.blob.core.windows.net.

Чтобы добавить правило исходящего доступа на портале Azure, выполните следующие действия.

Перейдите к ресурсу периметра безопасности сети на портале Azure.

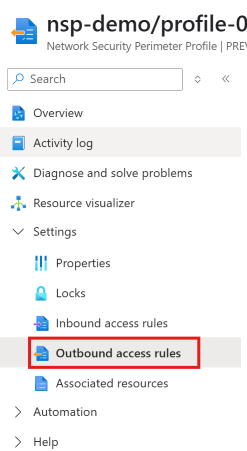

Выберите профили в меню слева.

Выберите профиль, который вы используете для периметра безопасности сети.

Выберите в меню слева правила исходящего доступа.

Нажмите кнопку "Добавить".

Введите или выберите следующие значения:

Setting Ценность Имя правила Имя правила исходящего доступа (например, MyOutboundAccessRule) Тип назначения Оставьте полное доменное имя Разрешенные назначения Введите список полностью квалифицированных доменных имен (FQDN), разделенных запятыми, для которых нужно разрешить исходящий доступ. Выберите Add, чтобы создать правило исходящего доступа.

Проверка подключения через периметр безопасности сети

Чтобы проверить подключение через периметр безопасности сети, вам потребуется доступ к веб-браузеру на локальном компьютере с подключением к Интернету или виртуальной машиной Azure.

Измените ассоциацию периметра безопасности сети на режим принудительного применения, чтобы начать реализацию требований безопасности для доступа к службе Azure OpenAI.

Решите, следует ли использовать локальный компьютер или виртуальную машину Azure.

Если вы используете локальный компьютер, необходимо знать общедоступный IP-адрес.

Если вы используете виртуальную машину Azure, вы можете использовать частную ссылку или проверить IP-адрес с помощью портала Azure.

С помощью IP-адреса можно создать правило для входящего доступа для этого IP-адреса, чтобы разрешить доступ. Этот шаг можно пропустить, если вы используете private link.

Наконец, попробуйте перейти к службе OpenAI Azure на портале Azure. Откройте службу OpenAI Azure в Microsoft Foundry. Разверните модель и пообщайтесь с моделью в чат-песочнице. Если вы получите ответ, то периметр безопасности сети настроен правильно.

Просмотр конфигурации периметра безопасности сети и управление ими

Конфигурации периметра безопасности сети REST API можно использовать для проверки и согласования конфигураций периметра.

Обязательно используйте предварительную версию2024-10-01 API.