Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

Область применения: гиперконвергентные развертывания локальной среды Azure

В этой статье описывается, как просматривать и включать шифрование BitLocker и извлекать ключи восстановления BitLocker в локальном экземпляре Azure.

Предварительные условия

Перед началом работы убедитесь, что у вас есть доступ к локальному экземпляру Azure, который развернут, зарегистрирован и подключен к Azure.

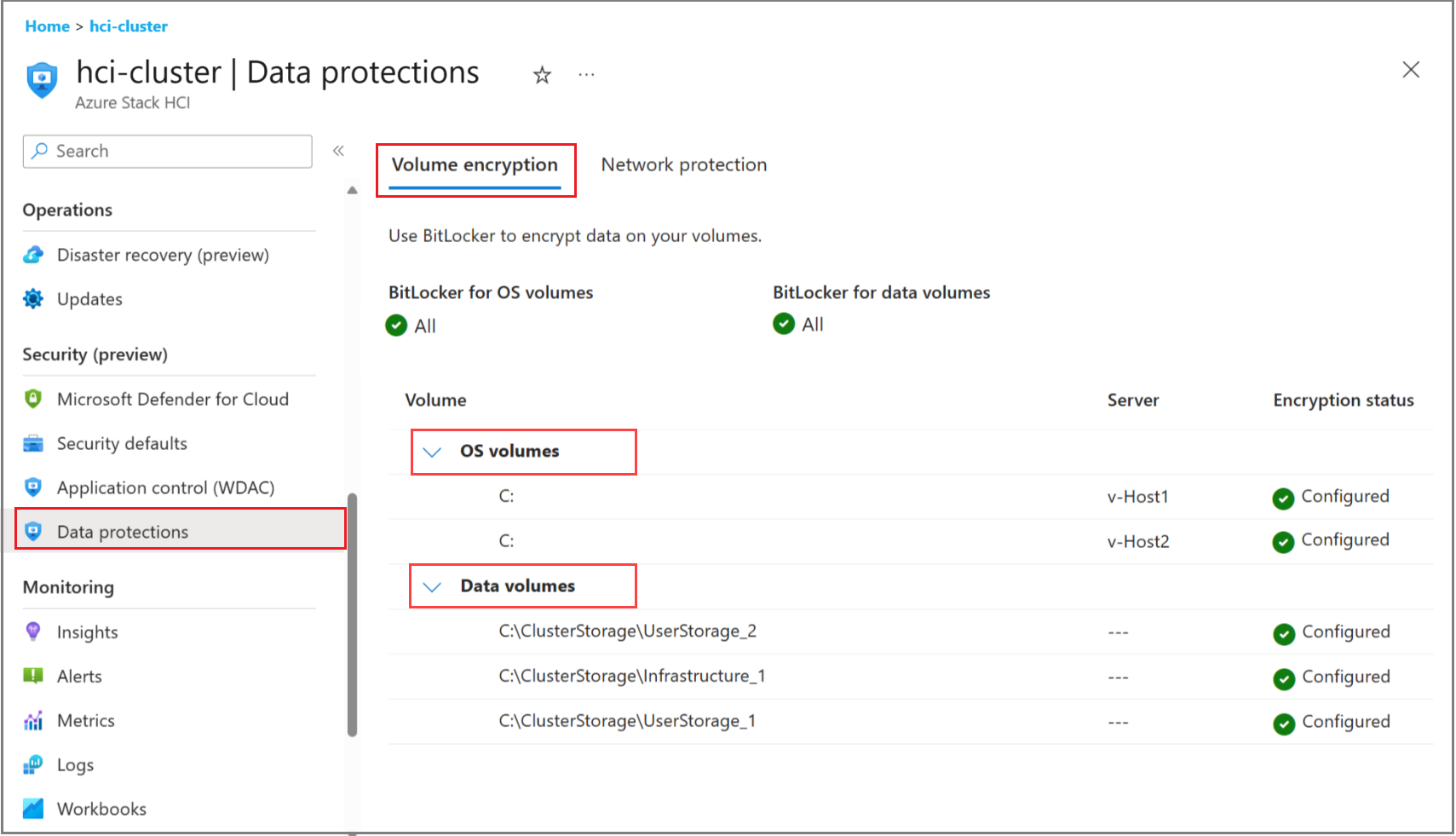

Просмотр параметров BitLocker с помощью портал Azure

Чтобы просмотреть параметры BitLocker на портале Azure, убедитесь, что вы применяете инициативу MCSB. Дополнительные сведения см. в статье "Применение инициативы Microsoft Cloud Security Benchmark".

BitLocker предлагает два типа защиты: шифрование томов ОС и шифрование томов данных. Параметры BitLocker можно просматривать только в портале Azure. Сведения об управлении параметрами см. в разделе "Управление параметрами BitLocker" с помощью PowerShell.

Управление параметрами BitLocker с помощью PowerShell

Вы можете просматривать, включать и отключать параметры шифрования томов в локальном экземпляре Azure.

Свойства командлета PowerShell

Следующие командлеты входят в модуль AzureStackBitLockerAgent:

Get-ASBitLocker

Извлекает текущее состояние шифрования BitLocker для томов в локальном экземпляре Azure.

Get-ASBitLocker -VolumeType <BootVolume | ClusterSharedVolume> -<Local | PerNode>

| Параметр | Обязательный | Описание |

|---|---|---|

-VolumeType |

Да | Тип тома, который нужно запросить. Допустимые значения: BootVolume, ClusterSharedVolume. |

-Local |

Нет | Извлекает сведения о BitLocker для томов на локальном узле. Может выполняться в обычном удаленном сеансе PowerShell. Это область по умолчанию. |

-PerNode |

Нет | Извлекает сведения о BitLocker для каждого узла в кластере. Требуется проверка подлинности CredSSP (remote PowerShell) или сеанс удаленного рабочего стола (RDP). |

Enable-ASBitLocker

Включает шифрование BitLocker для указанного типа тома.

Enable-ASBitLocker -VolumeType <BootVolume | ClusterSharedVolume> -<Local | Cluster> [-MountPoint <path>]

| Параметр | Обязательный | Описание |

|---|---|---|

-VolumeType |

Да | Тип тома для шифрования. Допустимые значения: BootVolume, ClusterSharedVolume. |

-Local |

Нет | Шифрует тома, принадлежащие локальному узлу. Это область по умолчанию. |

-Cluster |

Нет | Шифрует тома во всех узлах кластера. Требуется проверка подлинности CredSSP. |

-MountPoint |

Нет | Предназначен для конкретного CSV-файла посредством пути точки подключения (например, C:\ClusterStorage\Volume1). Доступно только с -Local областью. Если параметр опущен, все файлы CSV, принадлежащие локальному узлу, шифруются. |

Disable-ASBitLocker

Отключает шифрование BitLocker для указанного типа тома.

Disable-ASBitLocker -VolumeType <BootVolume | ClusterSharedVolume> -<Local | Cluster> [-MountPoint <path>]

| Параметр | Обязательный | Описание |

|---|---|---|

-VolumeType |

Да | Тип тома для расшифровки. Допустимые значения: BootVolume, ClusterSharedVolume. |

-Local |

Нет | Расшифровывает тома, принадлежащие локальному узлу. Это область по умолчанию. |

-Cluster |

Нет | Расшифровывает тома на всех узлах кластера. Требуется аутентификация CredSSP. |

-MountPoint |

Нет | Предназначен для заданного CSV-файла, по пути точки монтирования (например, C:\ClusterStorage\Volume1). Доступно только с -Local областью. Если опущено, все CSV, принадлежащие локальному узлу, расшифровываются. |

Просмотр параметров шифрования для шифрования томов с помощью BitLocker

Выполните следующие действия, чтобы просмотреть параметры шифрования:

Подключитесь к локальному компьютеру Azure.

Выполните следующий командлет PowerShell с помощью учетных данных локального администратора:

Get-ASBitLocker -VolumeType BootVolume -LocalЧтобы просмотреть состояние шифрования для общих томов кластера, выполните следующие действия.

Get-ASBitLocker -VolumeType ClusterSharedVolume -LocalЧтобы просмотреть состояние шифрования на всех узлах кластера (требуется CredSSP или RDP):

Get-ASBitLocker -VolumeType ClusterSharedVolume -PerNode

Включение шифрования томов с помощью BitLocker

Внимание

- Для включения шифрования томов для типа

BootVolumeтома требуется TPM 2.0. - Перед началом работы все CSV, принадлежащие целевому узлу, должны находиться в состоянии "Онлайн ".

Что происходит во время шифрования CSV

При включении BitLocker на томе ClusterSharedVolumeпроходит следующий жизненный цикл:

| Phase | Состояние тома | Доступный том? | Влияние виртуальной машины |

|---|---|---|---|

| 1. Режим обслуживания | CSV-файл приостанавливается с помощью Suspend-ClusterResource. |

Нет — операции ввода-вывода на томе приостановлены. | Виртуальные машины рабочей нагрузки с виртуальными дисками в этом CSV-файле приостановлены. |

| 2. Шифрование, инициированное | Начинается шифрование BitLocker. Создаются средства защиты ключей. | Нет — том остается в режиме обслуживания. | Виртуальные машины остаются приостановленными. |

| 3. Возобновление | CSV снова становится доступным в сети через Resume-ClusterResource. |

Да — том снова доступен. | Возобновление работы виртуальных машин. |

| 4. Перенаправленный ввод-вывод | Пока шифрование завершается в фоновом режиме, CSV-файл вводит перенаправленный режим ввода-вывода. Все операции ввода-вывода с узлов, не являющихся владельцами, направляются через узел координатора (владельца). | Да — том полностью доступен. | Виртуальные машины запущены. Производительность ввода-вывода может снизиться на узлах, не являющихся владельцами, пока шифрование не завершится. |

| 5. Прямой ввод-вывод | После завершения шифрования csv-файл возвращается в обычный режим прямого ввода-вывода. | Да | Без влияния. |

Планирование периода обслуживания. Продолжительность фазы обслуживания (фазы 1–2) зависит от размера тома и системной нагрузки. В течение этого времени виртуальные машины рабочей нагрузки приостановлены, и том недоступен. Выполните эту операцию во время запланированного периода обслуживания.

Примечание.

Средства защиты ключей: Во время шифрования два средства защиты ключей создаются автоматически:

- Пароль восстановления— резервное копирование в Active Directory (тип развертывания, присоединенный к домену) и Azure Key Vault (не присоединенный к домену тип развертывания) для аварийного восстановления.

-

Внешний ключ, хранящийся на

C:\Windows\Clusterузле владельца, используемый для автоматической разблокировки CSV во время отработки отказа.

Сведения о сохранении ключей восстановления во внешнем расположении, например Azure Key Vault, см. в разделе "Получение ключей восстановления BitLocker".

Предупреждение

Если шифрование терпит неудачу, система пытается отключить BitLocker и полностью расшифровать том перед возобновлением. Если очистка также завершится неудачей, CSV-файл может остаться в режиме обслуживания и потребовать исследования вручную. Дополнительные сведения см. в C:\MASLogs\ASEncryptionLogs журналах шифрования.

Чтобы включить шифрование томов с помощью BitLocker, выполните следующие действия:

Подключитесь к локальному компьютеру Azure.

Выполните следующий командлет PowerShell с помощью учетных данных локального администратора.

Чтобы зашифровать загрузочные тома на локальном узле, выполните следующие действия.

Enable-ASBitLocker -VolumeType BootVolume -LocalЧтобы зашифровать все общие тома кластера, принадлежащие локальному узлу:

Enable-ASBitLocker -VolumeType ClusterSharedVolume -LocalЧтобы зашифровать определенный CSV-файл по точке подключения:

Enable-ASBitLocker -VolumeType ClusterSharedVolume -Local -MountPoint "C:\ClusterStorage\Volume1"Чтобы зашифровать все csvs в кластере (требуется CredSSP):

Enable-ASBitLocker -VolumeType ClusterSharedVolume -Cluster

Отключение шифрования томов с помощью BitLocker

Отключение BitLocker следует тому же жизненному циклу обслуживания, что и включение: процесс приостанавливает CSV-файл, инициирует расшифровку, а затем возобновляет CSV-файл. Расшифровка продолжается в фоновом режиме, пока том доступен в режиме перенаправленного ввода-вывода.

Действуйте следующим образом, чтобы деактивировать шифрование тома с помощью BitLocker:

Подключитесь к локальному компьютеру Azure.

Выполните следующий командлет PowerShell с помощью учетных данных локального администратора.

Чтобы расшифровать тома загрузки на локальном узле, выполните следующие действия.

Disable-ASBitLocker -VolumeType BootVolume -LocalЧтобы расшифровать все общие тома кластера, принадлежащие локальному узлу:

Disable-ASBitLocker -VolumeType ClusterSharedVolume -LocalЧтобы расшифровать определенный CSV-файл по точке подключения:

Disable-ASBitLocker -VolumeType ClusterSharedVolume -Local -MountPoint "C:\ClusterStorage\Volume1"Для расшифровки всех CSV в кластере (требуется CredSSP):

Disable-ASBitLocker -VolumeType ClusterSharedVolume -Cluster

Получение ключей восстановления BitLocker

Примечание.

Ключи BitLocker можно получить в любое время из локального Active Directory. Если кластер отключен и у вас нет ключей, возможно, не удается получить доступ к зашифрованным данным в кластере. Чтобы сохранить ключи восстановления BitLocker, рекомендуется экспортировать и сохранить их в безопасном внешнем расположении, например Azure Key Vault.

Чтобы экспортировать ключи восстановления для кластера, выполните следующие действия.

Подключитесь к локальному экземпляру Azure от имени локального администратора. Выполните следующую команду в сеансе локальной консоли, локальном сеансе протокола удаленного рабочего стола (RDP) или удаленном сеансе PowerShell с проверкой подлинности CredSSP:

Чтобы получить сведения о ключе восстановления, выполните следующую команду в PowerShell:

Get-AsRecoveryKeyInfo | ft ComputerName, PasswordID, RecoveryKeyНиже приведен пример выходных данных.

PS C:\Users\ashciuser> Get-AsRecoveryKeyInfo | ft ComputerName, PasswordID, RecoveryKey ComputerName PasswordId RecoveryKey ------- ---------- ----------- NODE01 {Password1} Key1 NODE02 {Password2} Key2 NODE03 {Password3} Key3 NODE04 {Password4} Key4

Следующие шаги

Дополнительные сведения об интеграции BitLocker с общими томами кластера см. в следующем разделе:

- Используйте BitLocker с общими томами кластера.