Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

Quando le minacce vengono rilevate, entrano in gioco le azioni di correzione. A seconda della minaccia specifica e della configurazione delle impostazioni di sicurezza, le azioni di correzione possono essere eseguite automaticamente o solo dopo l'approvazione. Esempi di azioni di correzione includono l'arresto di un processo dall'esecuzione o la rimozione di un'attività pianificata.

Tutte le azioni di correzione vengono rilevate nel Centro notifiche.

Le informazioni includono:

Come usare il Centro notifiche

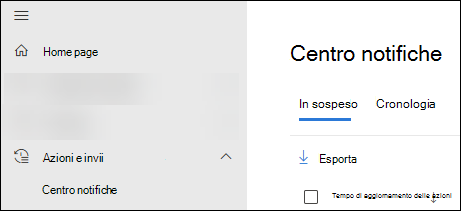

Nel portale di Defender in https://security.microsoft.compassare ad Azioni & gli invii>al Centro notifiche. In alternativa, per passare direttamente alla pagina centro notifiche , usare https://security.microsoft.com/action-center.

Nella pagina Centro notifiche usare le schede disponibili:

- In sospeso: visualizzare e approvare (o rifiutare) le azioni in sospeso. Le azioni nella scheda In sospeso possono derivare da protezione antivirus, protezione antimalware, indagini automatizzate, attività di risposta manuale o sessioni di risposta in tempo reale.

- Cronologia: visualizzare le azioni completate.

Azioni correttive

Defender for Business include diverse azioni correttive. Tali azioni includono azioni di risposta manuale, azioni che seguono un'indagine automatizzata e azioni di Live Response.

Nella tabella seguente sono elencate le azioni correttive disponibili.

| Origine | Azioni |

|---|---|

| Interruzione automatica degli attacchi |

|

| Indagini automatizzate |

|

| Azioni di risposta manuale |

|

| Live Response |

|