Il peering di rete virtuale consente di connettere le reti virtuali di Azure tra diverse sottoscrizioni e tenant di Microsoft Entra. In questa esercitazione si apprenderà come creare il peering di rete virtuale tra reti virtuali create tramite Resource Manager esistenti in sottoscrizioni diverse. Il peering di due reti virtuali consente alle risorse che si trovano in reti virtuali diverse di comunicare tra loro con la stessa larghezza di banda e la stessa latenza come se fossero nella stessa rete virtuale. Altre informazioni sul Peering di rete virtuale.

A seconda che le reti virtuali siano incluse nella stessa sottoscrizione o in sottoscrizioni diverse, i passaggi per creare un peering di rete virtuale sono differenti. I passaggi per eseguire il peering delle reti create con il modello di distribuzione classica sono dunque diversi. Per informazioni sui modelli di distribuzione, vedere Modelli di distribuzione Azure.

Per informazioni su come creare un peering di rete virtuale in altri scenari, selezionare lo scenario nella tabella seguente:

Non è possibile creare un peering di rete virtuale tra due reti virtuali distribuite tramite il modello di distribuzione classica. Se è necessario connettere due reti virtuali, entrambe create tramite il modello di distribuzione classica, è possibile usare un gateway VPN di Azure.

Questa esercitazione consente di eseguire il peering di due reti virtuali nella stessa area. È anche possibile eseguire il peering di reti virtuali in diverse aree supportate. Si consiglia di acquisire familiarità con Requisiti e vincoli del peering, prima di eseguire il peering di reti virtuali.

Prerequisites

Uno o più account Azure con due sottoscrizioni attive.

Creare un account gratuitamente.

Un account Azure con autorizzazioni in entrambe le sottoscrizioni o un account in ogni sottoscrizione con le autorizzazioni appropriate per la creazione di un peering di rete virtuale. Per un elenco di autorizzazioni, vedere Autorizzazioni di peering di reti virtuali.

Per separare il compito di gestire la rete appartenente a ogni tenant, aggiungere l'utente da ogni tenant come guest nel tenant opposto e assegnargli il ruolo di Collaboratore rete alla rete virtuale. Questa procedura si applica se le reti virtuali si trovano in sottoscrizioni e tenant diversi di Active Directory.

Per stabilire un peering di rete quando non si intende separare il compito di gestire la rete appartenente a ciascun tenant, aggiungere l'utente dal tenant A come guest nel tenant opposto. Assegnare quindi il ruolo Collaboratore rete per avviare e connettere il peering di rete da ogni sottoscrizione. Con queste autorizzazioni, l'utente è in grado di stabilire il peering di rete da ogni sottoscrizione.

Per altre informazioni sugli utenti guest, vedere Aggiungere utenti di Collaborazione B2B di Microsoft Entra nel portale di Azure.

Ogni utente deve accettare l'invito dell'utente guest dal tenant Microsoft Entra opposto.

Accedere al portale di Azure.

Uno o più account Azure con due sottoscrizioni attive.

Creare un account gratuitamente.

Un account Azure con autorizzazioni in entrambe le sottoscrizioni o un account in ogni sottoscrizione con le autorizzazioni appropriate per la creazione di un peering di rete virtuale. Per un elenco di autorizzazioni, vedere Autorizzazioni di peering di reti virtuali.

Per separare il compito di gestire la rete appartenente a ogni tenant, aggiungere l'utente da ogni tenant come guest nel tenant opposto e assegnargli il ruolo di Collaboratore rete alla rete virtuale. Questa procedura si applica se le reti virtuali si trovano in sottoscrizioni e tenant diversi di Active Directory.

Per stabilire un peering di rete quando non si intende separare il compito di gestire la rete appartenente a ciascun tenant, aggiungere l'utente dal tenant A come guest nel tenant opposto. Assegnare quindi il ruolo Collaboratore rete per avviare e connettere il peering di rete da ogni sottoscrizione. Con queste autorizzazioni, l'utente è in grado di stabilire il peering di rete da ogni sottoscrizione.

Per altre informazioni sugli utenti guest, vedere Aggiungere utenti di Collaborazione B2B di Microsoft Entra nel portale di Azure.

Ogni utente deve accettare l'invito dell'utente guest dal tenant Microsoft Entra opposto.

Azure PowerShell installato in locale o Azure Cloud Shell.

Accedere ad Azure PowerShell e selezionare la sottoscrizione con cui si vuole usare questa funzionalità. Per altre informazioni, vedere Accedere con Azure PowerShell.

Verificare che il modulo Az.Network sia 4.3.0 o versione successiva. Per verificare il modulo installato, usare il comando Get-InstalledModule -Name "Az.Network". Se il modulo richiede un aggiornamento, usare il comando Update-Module -Name Az.Network, se necessario.

Se si sceglie di installare e usare PowerShell in locale, per questo articolo è necessario il modulo Azure PowerShell 5.4.1 o versione successiva. Eseguire Get-Module -ListAvailable Az per trovare la versione installata. Se è necessario eseguire l'aggiornamento, vedere Installare e configurare Azure PowerShell. Se si esegue PowerShell in locale, è anche necessario eseguire Connect-AzAccount per creare una connessione con Azure.

Uno o più account Azure con due sottoscrizioni attive.

Creare un account gratuitamente.

Un account Azure con autorizzazioni in entrambe le sottoscrizioni o un account in ogni sottoscrizione con le autorizzazioni appropriate per la creazione di un peering di rete virtuale. Per un elenco di autorizzazioni, vedere Autorizzazioni di peering di reti virtuali.

Per separare il compito di gestire la rete appartenente a ogni tenant, aggiungere l'utente da ogni tenant come guest nel tenant opposto e assegnargli il ruolo di Collaboratore rete alla rete virtuale. Questa procedura si applica se le reti virtuali si trovano in sottoscrizioni e tenant diversi di Active Directory.

Per stabilire un peering di rete quando non si intende separare il compito di gestire la rete appartenente a ciascun tenant, aggiungere l'utente dal tenant A come guest nel tenant opposto. Assegnare quindi il ruolo Collaboratore rete per avviare e connettere il peering di rete da ogni sottoscrizione. Con queste autorizzazioni, l'utente è in grado di stabilire il peering di rete da ogni sottoscrizione.

Per altre informazioni sugli utenti guest, vedere Aggiungere utenti di Collaborazione B2B di Microsoft Entra nel portale di Azure.

Ogni utente deve accettare l'invito dell'utente guest dal tenant Microsoft Entra opposto.

- Queste procedure dettagliate richiedono la versione 2.31.0 o successiva dell'interfaccia della riga di comando di Azure. Se si usa Azure Cloud Shell, la versione più recente è già installata.

Nei passaggi seguenti, viene illustrato come eseguire il peering di reti virtuali in sottoscrizioni e tenant differenti di Microsoft Entra.

Per configurare il peering, è possibile usare lo stesso account con autorizzazioni in entrambe le sottoscrizioni oppure è possibile utilizzare account separati per ogni sottoscrizione. Un account con autorizzazioni in entrambe le sottoscrizioni può completare tutti i passaggi senza doversi disconnettere e accedere al portale, nonché assegnare le autorizzazioni.

Nei passaggi descritti in questo articolo vengono usati i seguenti esempi di risorse e account:

| Account utente |

Gruppo di risorse |

Subscription |

Rete virtuale |

|

user-1 |

test-rg |

subscription-1 |

vnet-1 |

|

user-2 |

test-rg-2 |

subscription-2 |

vnet-2 |

Creare una rete virtuale - vnet-1

Note

Se si usa un singolo account per completare i passaggi, è possibile ignorare i passaggi per la disconnessione dal portale e assegnare altre autorizzazioni utente alle reti virtuali.

La procedura seguente crea una rete virtuale con una subnet della risorsa.

Nel portale, cercare e selezionare Reti virtuali.

Nella pagina Reti virtuali selezionare + Crea.

Nella scheda Dati principali di Crea rete virtuale immettere o selezionare le informazioni seguenti:

| Setting |

Value |

|

Dettagli di progetto |

|

| Subscription |

Selezionare la propria sottoscrizione. |

| Gruppo di risorse |

Selezionare Crea nuovo.

Immettere test-rg in Nome.

Selezionare OK. |

|

Dettagli dell'istanza |

|

| Name |

Inserire vnet-1. |

| Region |

Selezionare Stati Uniti orientali 2. |

Selezionare Avanti per passare alla scheda Sicurezza.

Selezionare Avanti per passare alla scheda Indirizzi IP.

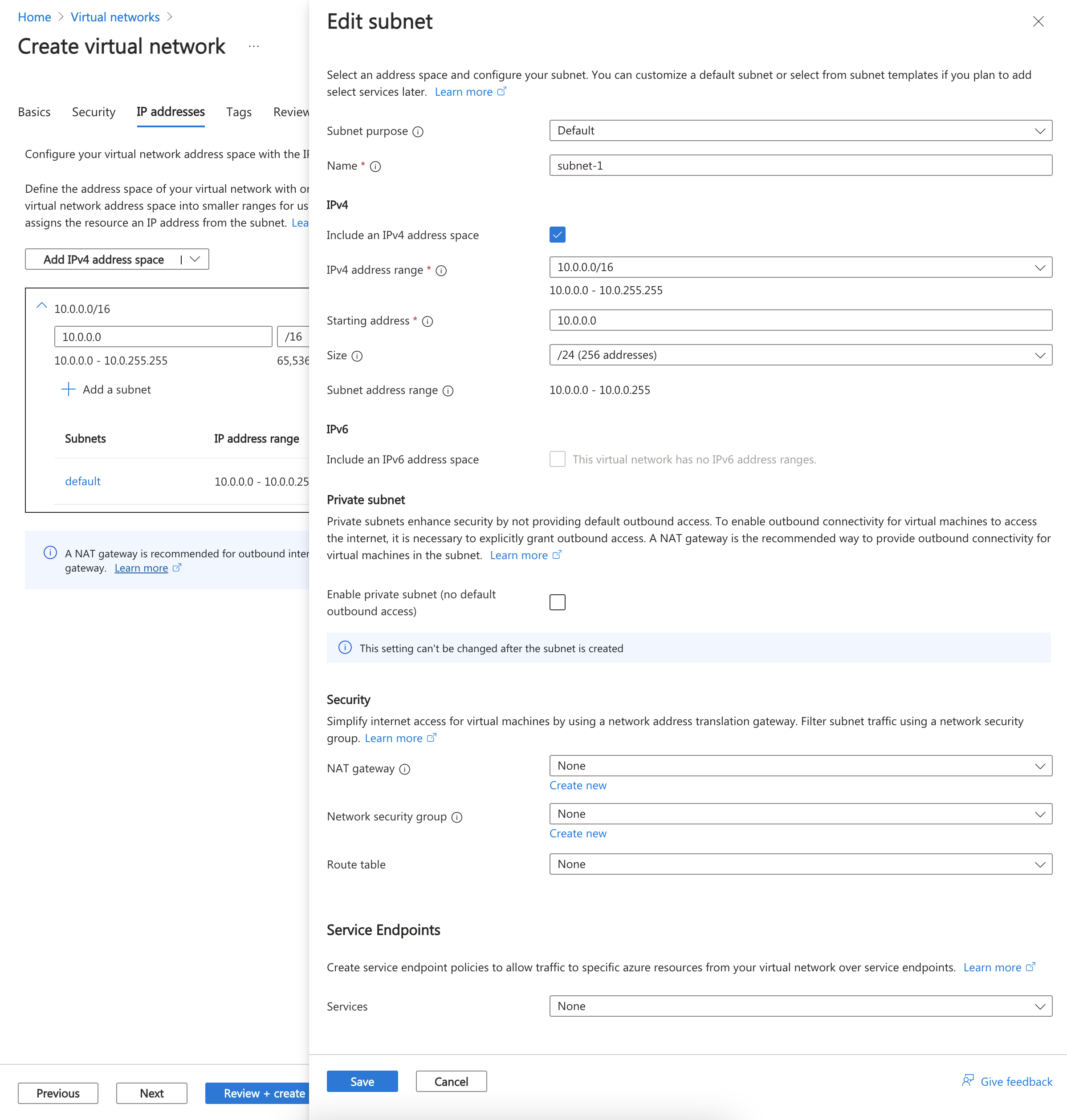

Nella casella spazio indirizzi in Subnetselezionare la subnet predefinita.

In Modifica subnet immettere o selezionare le informazioni seguenti:

| Setting |

Value |

| Scopo della subnet |

Lasciare l'impostazione predefinita Predefinito. |

| Name |

Immettere subnet-1. |

Lasciare invariate le impostazioni rimanenti mantenendo le impostazioni predefinite. Seleziona Salva.

Seleziona Salva.

Selezionare Rivedi e crea nella parte inferiore della schermata e, al termine della convalida, selezionare Crea.

Accedere a subscription-1

Usare Connect-AzAccount per accedere a subscription-1.

Connect-AzAccount

Se si usa un account per entrambe le sottoscrizioni, accedere a tale account e modificare il contesto della sottoscrizione impostando subscription-1 con Set-AzContext.

Set-AzContext -Subscription subscription-1

Creare un gruppo di risorse - test-rg

Un gruppo di risorse di Azure è un contenitore logico in cui vengono distribuite e gestite le risorse di Azure.

Creare un gruppo di risorse con New-AzResourceGroup:

$rsg = @{

Name = 'test-rg'

Location = 'eastus2'

}

New-AzResourceGroup @rsg

Creare la rete virtuale

Creare una rete virtuale con New-AzVirtualNetwork. Questo esempio crea una rete virtuale subnet-1 denominata vnet-1 nella località Stati Uniti occidentali 3:

$vnet = @{

Name = 'vnet-1'

ResourceGroupName = 'test-rg'

Location = 'eastus2'

AddressPrefix = '10.0.0.0/16'

}

$virtualNetwork = New-AzVirtualNetwork @vnet

Aggiungere una subnet

Azure distribuisce risorse in una subnet all'interno di una rete virtuale, pertanto è necessario creare una subnet. Creare una configurazione della subnet denominata subnet-1 con Add-AzVirtualNetworkSubnetConfig:

$subnet = @{

Name = 'subnet-1'

VirtualNetwork = $virtualNetwork

AddressPrefix = '10.0.0.0/24'

}

$subnetConfig = Add-AzVirtualNetworkSubnetConfig @subnet

Associare la subnet alla rete virtuale

È possibile scrivere la configurazione della subnet nella rete virtuale con Set-AzVirtualNetwork. Questo comando crea la subnet:

$virtualNetwork | Set-AzVirtualNetwork

Accedere a subscription-1

Usare az sign-in per accedere a subscription-1.

az login

Se si usa un account per entrambe le sottoscrizioni, accedere a tale account e modificare il contesto della sottoscrizione in subscription-1 con az account set.

az account set --subscription "subscription-1"

Creare un gruppo di risorse - test-rg

Un gruppo di risorse di Azure è un contenitore logico in cui vengono distribuite e gestite le risorse di Azure.

Come prima cosa creare con az group create un gruppo di risorse:

az group create \

--name test-rg \

--location eastus2

Creare la rete virtuale

Creare una rete virtuale e una subnet con az network vnet create. Questo esempio crea una rete virtuale subnet-1 denominata vnet-1 nella località Stati Uniti occidentali 3.

az network vnet create \

--resource-group test-rg\

--location eastus2 \

--name vnet-1 \

--address-prefixes 10.0.0.0/16 \

--subnet-name subnet-1 \

--subnet-prefixes 10.0.0.0/24

Assegnare le autorizzazioni per user-2

Un account utente nell'altra sottoscrizione con cui si vuole eseguire il peering deve essere aggiunto alla rete creata in precedenza. Se si usa un singolo account per entrambe le sottoscrizioni, è possibile ignorare questa sezione.

Rimanere connessi al portale come user-1.

Nella casella di ricerca nella parte superiore del portale immettere Rete virtuale. Selezionare Reti virtuali nei risultati della ricerca.

Selezionare vnet-1.

Selezionare Controllo di accesso (IAM).

Selezionare + Aggiungi ->Aggiungi assegnazione di ruolo.

In Aggiungi assegnazione di ruolo nella scheda Ruolo, selezionare Collaboratore rete.

Seleziona Avanti.

Nella scheda Membri, scegliere + Seleziona membri.

Nella casella di ricerca Seleziona membri, immettere user-2.

Seleziona Seleziona.

Selezionare Rivedi e assegna.

Selezionare Rivedi e assegna.

Usare Get-AzVirtualNetwork per ottenere l'ID della risorsa per vnet-1. Assegnare user-2 da subscription-2 a vnet-1 con New-AzRoleAssignment.

Usare Get-AzADUser per ottenere l'ID oggetto per user-2.

In questo esempio, user-2 viene usato per l'account utente. Sostituire questo valore con il nome visualizzato per l'utente di subscription-2 a cui si desidera assegnare le autorizzazioni per vnet-1. È possibile ignorare questo passaggio se si utilizza lo stesso account per entrambe le sottoscrizioni.

$id = @{

Name = 'vnet-1'

ResourceGroupName = 'test-rg'

}

$vnet = Get-AzVirtualNetwork @id

$obj = Get-AzADUser -DisplayName 'user-2'

$role = @{

ObjectId = $obj.id

RoleDefinitionName = 'Network Contributor'

Scope = $vnet.id

}

New-AzRoleAssignment @role

Usare az network vnet show per ottenere l'ID della risorsa per vnet-1. Assegnare user-2 da subscription-2 a vnet-1 con az role assignment create.

Usare az ad user list per ottenere l'ID oggetto per user-2.

In questo esempio, user-2 viene usato per l'account utente. Sostituire questo valore con il nome visualizzato per l'utente di subscription-2 a cui si desidera assegnare le autorizzazioni per vnet-1. È possibile ignorare questo passaggio se si utilizza lo stesso account per entrambe le sottoscrizioni.

az ad user list --display-name user-2

[

{

"businessPhones": [],

"displayName": "user-2",

"givenName": null,

"id": "aaaaaaaa-0000-1111-2222-bbbbbbbbbbbb",

"jobTitle": null,

"mail": "user-2@fabrikam.com",

"mobilePhone": null,

"officeLocation": null,

"preferredLanguage": null,

"surname": null,

"userPrincipalName": "user-2_fabrikam.com#EXT#@contoso.onmicrosoft.com"

}

]

Prendere nota dell'ID oggetto di user-2 nell'ID campo. In questo esempio, si tratta di aaaaaaaa-0000-1111-2222-bbbbbbbbbbbb.

vnetid=$(az network vnet show \

--name vnet-1 \

--resource-group test-rg \

--query id \

--output tsv)

az role assignment create \

--assignee aaaaaaaa-0000-1111-2222-bbbbbbbbbbbb \

--role "Network Contributor" \

--scope $vnetid

Sostituire il GUID di esempio in --assignee con l'ID oggetto reale per user-2.

Ottenere l'ID della risorsa di vnet-1

Rimanere connessi al portale come user-1.

Nella casella di ricerca nella parte superiore del portale immettere Rete virtuale. Selezionare Reti virtuali nei risultati della ricerca.

Selezionare vnet-1.

In Impostazioni selezionare Proprietà.

Copiare le informazioni nel campo ID della risorsa e salvarle per i passaggi successivi. L'ID della risorsa è simile all'esempio seguente: /subscriptions/<Subscription Id>/resourceGroups/test-rg/providers/Microsoft.Network/virtualNetworks/vnet-1.

Disconnettersi dal portale come user-1.

L'ID della risorsa vnet-1 è necessario per configurare la connessione di peering da vnet-2 a vnet-1. Usare Get-AzVirtualNetwork per ottenere l'ID della risorsa per vnet-1.

$id = @{

Name = 'vnet-1'

ResourceGroupName = 'test-rg'

}

$vnetA = Get-AzVirtualNetwork @id

$vnetA.id

L'ID della risorsa vnet-1 è necessario per configurare la connessione di peering da vnet-2 a vnet-1. Usare az network vnet show per ottenere l'ID della risorsa per vnet-1.

vnetidA=$(az network vnet show \

--name vnet-1 \

--resource-group test-rg \

--query id \

--output tsv)

echo $vnetidA

Creare una rete virtuale - vnet-2

In questa sezione si accede come user-2 e si crea una rete virtuale per la connessione di peering a vnet-1.

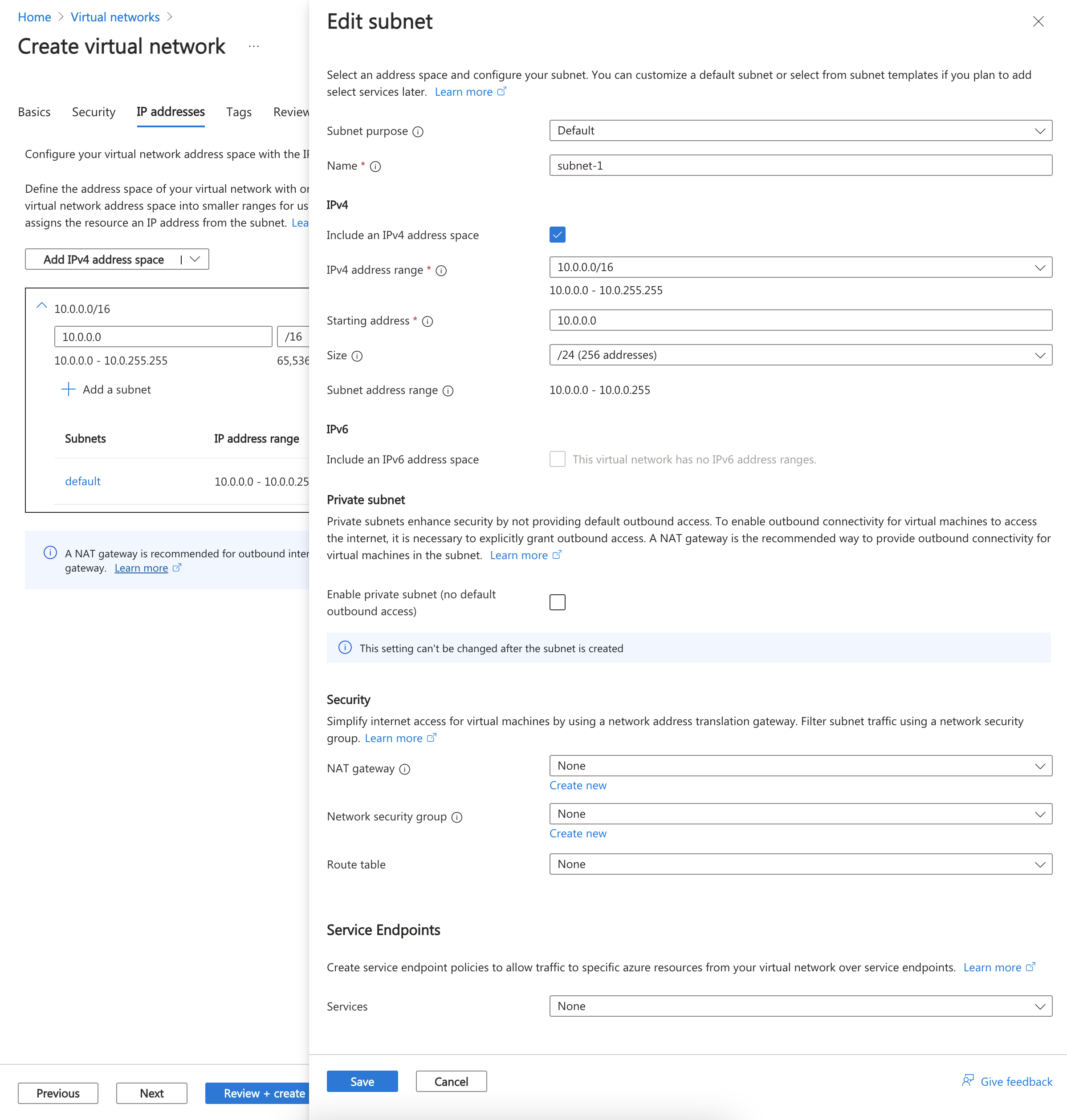

Ripetere i passaggi nella sezione precedente per creare una seconda rete virtuale con i valori seguenti:

| Setting |

Value |

| Subscription |

subscription-2 |

| Gruppo di risorse |

test-rg-2 |

| Name |

vnet-2 |

| Spazio degli indirizzi |

10.1.0.0/16 |

| Nome della subnet |

subnet-1 |

| Intervallo di indirizzi subnet |

10.1.0.0/24 |

Accedere a subscription-2

Usare Connect-AzAccount per accedere a subscription-2.

Connect-AzAccount

Se si usa un account per entrambe le sottoscrizioni, accedere a tale account e modificare il contesto della sottoscrizione impostando subscription-2 con Set-AzContext.

Set-AzContext -Subscription subscription-2

Creare un gruppo di risorse - test-rg-2

Un gruppo di risorse di Azure è un contenitore logico in cui vengono distribuite e gestite le risorse di Azure.

Creare un gruppo di risorse con New-AzResourceGroup:

$rsg = @{

Name = 'test-rg-2'

Location = 'eastus2'

}

New-AzResourceGroup @rsg

Creare la rete virtuale

Creare una rete virtuale con New-AzVirtualNetwork. Questo esempio crea una rete virtuale subnet-1 denominata vnet-2 nella località Stati Uniti occidentali 3:

$vnet = @{

Name = 'vnet-2'

ResourceGroupName = 'test-rg-2'

Location = 'eastus2'

AddressPrefix = '10.1.0.0/16'

}

$virtualNetwork = New-AzVirtualNetwork @vnet

Aggiungere una subnet

Azure distribuisce risorse in una subnet all'interno di una rete virtuale, pertanto è necessario creare una subnet. Creare una configurazione della subnet denominata subnet-1 con Add-AzVirtualNetworkSubnetConfig:

$subnet = @{

Name = 'subnet-1'

VirtualNetwork = $virtualNetwork

AddressPrefix = '10.1.0.0/24'

}

$subnetConfig = Add-AzVirtualNetworkSubnetConfig @subnet

Associare la subnet alla rete virtuale

È possibile scrivere la configurazione della subnet nella rete virtuale con Set-AzVirtualNetwork. Questo comando crea la subnet:

$virtualNetwork | Set-AzVirtualNetwork

Accedere a subscription-2

Usare az sign-in per accedere a subscription-2.

az login

Se si usa un account per entrambe le sottoscrizioni, accedere a tale account e modificare il contesto della sottoscrizione in subscription-2 con az account set.

az account set --subscription "subscription-2"

Creare un gruppo di risorse - test-rg-2

Un gruppo di risorse di Azure è un contenitore logico in cui vengono distribuite e gestite le risorse di Azure.

Come prima cosa creare con az group create un gruppo di risorse:

az group create \

--name test-rg-2 \

--location eastus2

Creare la rete virtuale

Creare una rete virtuale e una subnet con az network vnet create. Questo esempio crea una rete virtuale subnet-1 denominata vnet-2 nella località Stati Uniti occidentali 3.

az network vnet create \

--resource-group test-rg-2\

--location eastus2 \

--name vnet-2 \

--address-prefixes 10.1.0.0/16 \

--subnet-name subnet-1 \

--subnet-prefixes 10.1.0.0/24

Assegnare le autorizzazioni per user-1

Un account utente nell'altra sottoscrizione con cui si vuole eseguire il peering deve essere aggiunto alla rete creata in precedenza. Se si usa un singolo account per entrambe le sottoscrizioni, è possibile ignorare questa sezione.

Rimanere connessi al portale come user-2.

Nella casella di ricerca nella parte superiore del portale immettere Rete virtuale. Selezionare Reti virtuali nei risultati della ricerca.

Selezionare vnet-2.

Selezionare Controllo di accesso (IAM).

Selezionare + Aggiungi ->Aggiungi assegnazione di ruolo.

In Aggiungi assegnazione di ruolo nella scheda Ruolo, selezionare Collaboratore rete.

Seleziona Avanti.

Nella scheda Membri, scegliere + Seleziona membri.

Nella casella di ricerca Seleziona membri, immettere user-1.

Seleziona Seleziona.

Selezionare Rivedi e assegna.

Selezionare Rivedi e assegna.

Usare Get-AzVirtualNetwork per ottenere l'ID della risorsa per vnet-2. Assegnare user-1 da subscription-1 a vnet-2 con New-AzRoleAssignment.

Usare Get-AzADUser per ottenere l'ID oggetto per user-1.

In questo esempio, user-1 viene usato per l'account utente. Sostituire questo valore con il nome visualizzato per l'utente di subscription-1 a cui si desidera assegnare le autorizzazioni per vnet-2. È possibile ignorare questo passaggio se si utilizza lo stesso account per entrambe le sottoscrizioni.

$id = @{

Name = 'vnet-2'

ResourceGroupName = 'test-rg-2'

}

$vnet = Get-AzVirtualNetwork @id

$obj = Get-AzADUser -DisplayName 'user-1'

$role = @{

ObjectId = $obj.id

RoleDefinitionName = 'Network Contributor'

Scope = $vnet.id

}

New-AzRoleAssignment @role

Usare az network vnet show per ottenere l'ID della risorsa per vnet-2. Assegnare user-1 da subscription-1 a vnet-2 con az role assignment create.

Usare az ad user list per ottenere l'ID oggetto per user-1.

In questo esempio, user-1 viene usato per l'account utente. Sostituire questo valore con il nome visualizzato per l'utente di subscription-1 a cui si desidera assegnare le autorizzazioni per vnet-2. È possibile ignorare questo passaggio se si utilizza lo stesso account per entrambe le sottoscrizioni.

az ad user list --display-name user-1

[

{

"businessPhones": [],

"displayName": "user-1",

"givenName": null,

"id": "bbbbbbbb-1111-2222-3333-cccccccccccc",

"jobTitle": null,

"mail": "user-1@contoso.com",

"mobilePhone": null,

"officeLocation": null,

"preferredLanguage": null,

"surname": null,

"userPrincipalName": "user-1_contoso.com#EXT#@fabrikam.onmicrosoft.com"

}

]

Prendere nota dell'ID oggetto di user-1 nell'ID campo. In questo esempio si tratta di bbbbbbbb-1111-2222-3333-cccccccccccc.

vnetid=$(az network vnet show \

--name vnet-2 \

--resource-group test-rg-2 \

--query id \

--output tsv)

az role assignment create \

--assignee bbbbbbbb-1111-2222-3333-cccccccccccc \

--role "Network Contributor" \

--scope $vnetid

Ottenere l'ID della risorsa di vnet-2

L'ID della risorsa vnet-2 è necessario per configurare la connessione di peering da vnet-1 a vnet-2. Usare la procedura seguente per ottenere l'ID della risorsa di vnet-2.

Rimanere connessi al portale come user-2.

Nella casella di ricerca nella parte superiore del portale immettere Rete virtuale. Selezionare Reti virtuali nei risultati della ricerca.

Selezionare vnet-2.

In Impostazioni selezionare Proprietà.

Copiare le informazioni nel campo ID della risorsa e salvarle per i passaggi successivi. L'ID della risorsa è simile all'esempio seguente: /subscriptions/<Subscription Id>/resourceGroups/test-rg-2/providers/Microsoft.Network/virtualNetworks/vnet-2.

Disconnettersi dal portale come user-2.

L'ID della risorsa vnet-2 è necessario per configurare la connessione di peering da vnet-1 a vnet-2. Usare Get-AzVirtualNetwork per ottenere l'ID della risorsa per vnet-2.

$id = @{

Name = 'vnet-2'

ResourceGroupName = 'test-rg-2'

}

$vnetB = Get-AzVirtualNetwork @id

$vnetB.id

L'ID della risorsa vnet-2 è necessario per configurare la connessione di peering da vnet-1 a vnet-2. Usare az network vnet show per ottenere l'ID della risorsa per vnet-2.

vnetidB=$(az network vnet show \

--name vnet-2 \

--resource-group test-rg-2 \

--query id \

--output tsv)

echo $vnetidB

Creare una connessione di peering - da vnet-1 a vnet-2

Per configurare la connessione di peering, è necessario l'ID della risorsa per vnet-2 dei passaggi precedenti.

Accedere al portale di Azure come user-1. Se si usa un account per entrambe le sottoscrizioni, passare a subscription-1 nel portale.

Nella casella di ricerca nella parte superiore del portale immettere Rete virtuale. Selezionare Reti virtuali nei risultati della ricerca.

Selezionare vnet-1.

Selezionare Peerings.

Selezionare + Aggiungi.

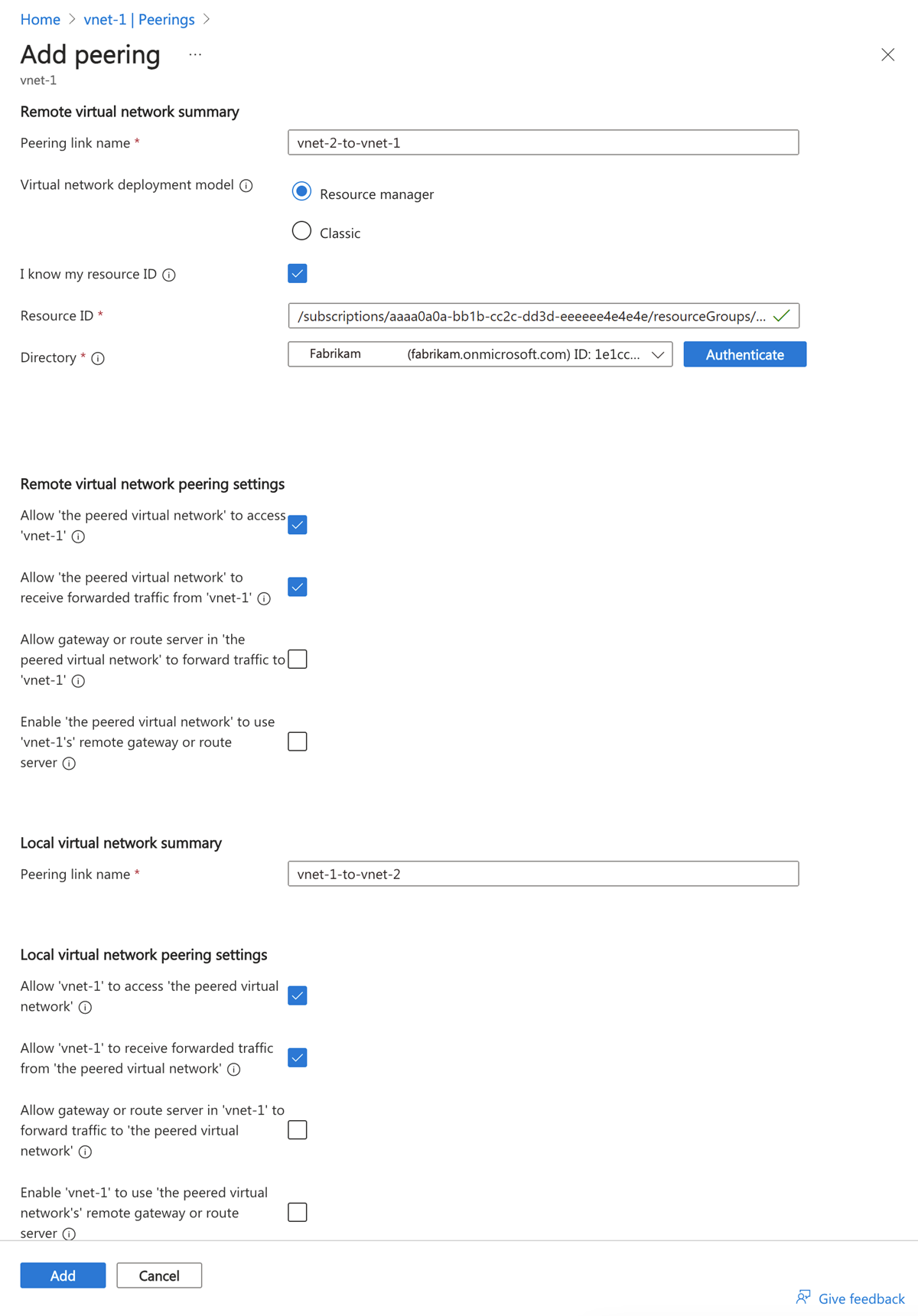

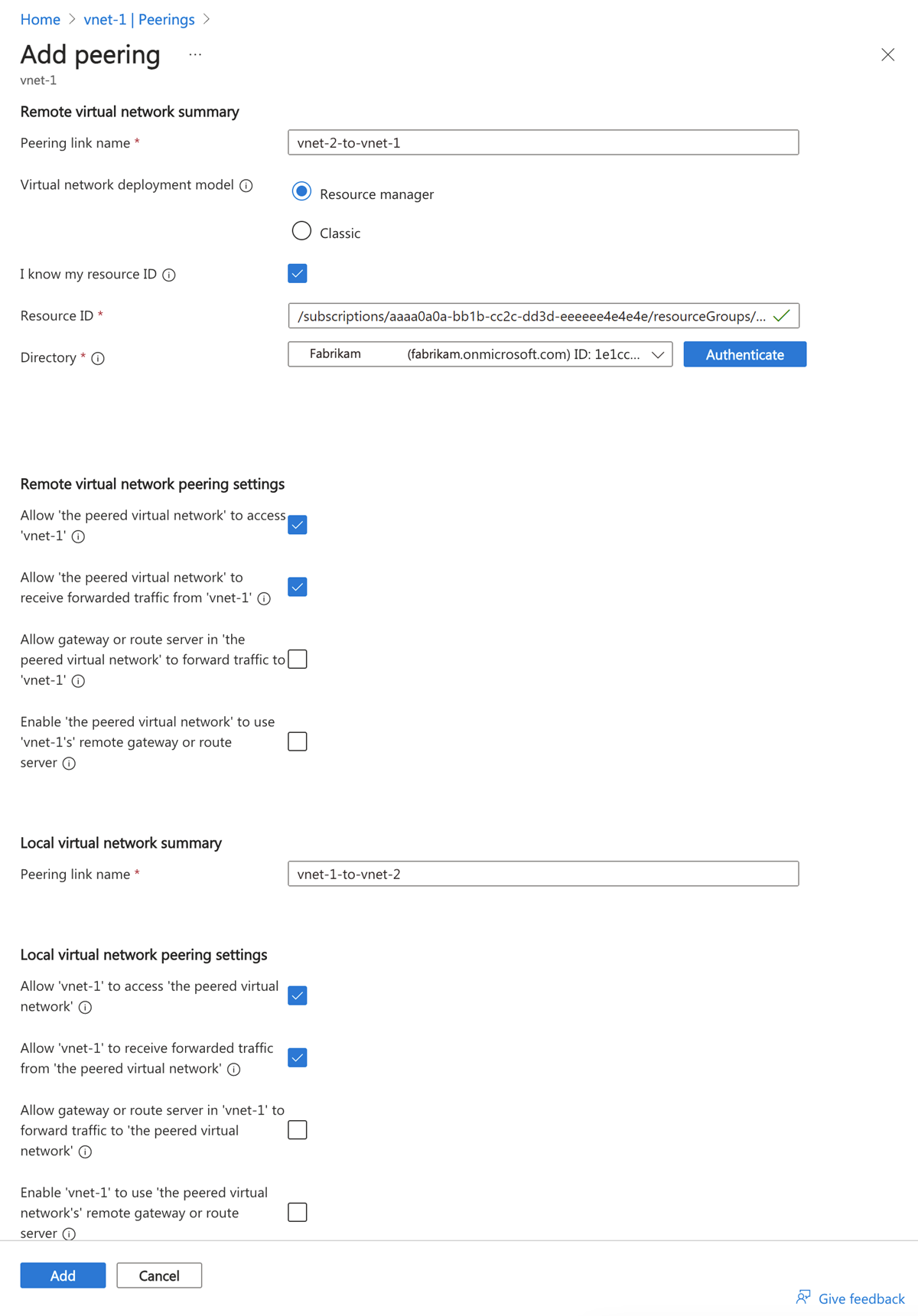

In Aggiungi peering, immettere o selezionare le informazioni seguenti:

| Setting |

Value |

|

Riepilogo della rete virtuale remota |

|

| Nome del collegamento di peering |

vnet-2-to-vnet-1 |

| Modello di distribuzione della rete virtuale |

Resource Manager |

| Conosco l'ID della risorsa |

Seleziona la casella |

| ID risorsa |

Immetti l'ID risorsa per vnet-2 |

| Directory |

Selezionare la directory Microsoft Entra ID corrispondente a vnet-2 e user-2, ma eseguire l'autenticazione con user-1 |

|

Impostazioni del peering di reti virtuali remoto |

|

| Consentire alla “rete virtuale con peering” di accedere a "vnet-1" |

Lasciare l'impostazione predefinita Abilitato. |

| Consentire alla “rete virtuale con peering” di ricevere traffico inoltrato da "vnet-1" |

Seleziona la casella |

|

Riepilogo della rete virtuale locale |

|

| Nome del collegamento di peering |

vnet-1-to-vnet-2 |

|

Impostazioni del peering di reti virtuali locale |

|

| Consentire a "vnet-1" di accedere alla “rete virtuale con peering” |

Lasciare l'impostazione predefinita Abilitato. |

| Consentire a "vnet-1" di ricevere traffico inoltrato dalla “rete virtuale con peering” |

Seleziona la casella |

Seleziona Aggiungi.

Disconnettersi dal portale come user-1.

Accedere a subscription-1

Usare Connect-AzAccount per accedere a subscription-1.

Connect-AzAccount

Se si usa un account per entrambe le sottoscrizioni, accedere a tale account e modificare il contesto della sottoscrizione impostando subscription-1 con Set-AzContext.

Set-AzContext -Subscription subscription-1

Accedere a subscription-2

Eseguire l'autenticazione a subscription-2 in modo che sia possibile configurare il peering.

Usare Connect-AzAccount per accedere a subscription-2.

Connect-AzAccount

Passare a subscription-1 (facoltativo)

Può essere necessario tornare a subscription-1 per continuare con le azioni in subscription-1.

Modificare il contesto in subscription-1.

Set-AzContext -Subscription subscription-1

Creare una connessione di peering

Usare Add-AzVirtualNetworkPeering per creare una connessione di peering tra vnet-1 e vnet-2.

$netA = @{

Name = 'vnet-1'

ResourceGroupName = 'test-rg'

}

$vnetA = Get-AzVirtualNetwork @netA

$peer = @{

Name = 'vnet-1-to-vnet-2'

VirtualNetwork = $vnetA

RemoteVirtualNetworkId = '/subscriptions/<subscription-2-Id>/resourceGroups/test-rg-2/providers/Microsoft.Network/virtualNetworks/vnet-2'

}

Add-AzVirtualNetworkPeering @peer

Usare Get-AzVirtualNetworkPeering per ottenere lo stato delle connessioni di peering da vnet-1 a vnet-2.

$status = @{

ResourceGroupName = 'test-rg'

VirtualNetworkName = 'vnet-1'

}

Get-AzVirtualNetworkPeering @status | Format-Table VirtualNetworkName, PeeringState

PS /home/azureuser> Get-AzVirtualNetworkPeering @status | Format-Table VirtualNetworkName, PeeringState

VirtualNetworkName PeeringState

------------------ ------------

vnet-1 Initiated

Accedere a subscription-1

Usare az sign-in per accedere a subscription-1.

az login

Se si usa un account per entrambe le sottoscrizioni, accedere a tale account e modificare il contesto della sottoscrizione in subscription-1 con az account set.

az account set --subscription "subscription-1"

Accedere a subscription-2

Eseguire l'autenticazione a subscription-2 in modo che sia possibile configurare il peering.

Usare az sign-in per accedere a subscription-2.

az login

Passare a subscription-1 (facoltativo)

Può essere necessario tornare a subscription-1 per continuare con le azioni in subscription-1.

Modificare il contesto in subscription-1.

az account set --subscription "subscription-1"

Creare una connessione di peering

Usare az network vnet peering create per creare una connessione di peering tra vnet-1 e vnet-2.

az network vnet peering create \

--name vnet-1-to-vnet-2 \

--resource-group test-rg \

--vnet-name vnet-1 \

--remote-vnet /subscriptions/<subscription-2-Id>/resourceGroups/test-rg-2/providers/Microsoft.Network/VirtualNetworks/vnet-2 \

--allow-vnet-access

Usare az network vnet peering list per ottenere lo stato delle connessioni di peering da vnet-1 a vnet-2.

az network vnet peering list \

--resource-group test-rg \

--vnet-name vnet-1 \

--output table

La connessione di peering viene visualizzata in Peering in stato Avviato. Per completare il peer, è necessario configurare una connessione corrispondente in vnet-2.

Creare una connessione di peering - da vnet-2 a vnet-1

Sono necessari gli ID della risorsa per vnet-1 dei passaggi precedenti per configurare la connessione di peering.

Accedere al portale di Azure come user-2. Se si utilizza un account per entrambe le sottoscrizioni, passare a subscription-2 nel portale.

Nella casella di ricerca nella parte superiore del portale immettere Rete virtuale. Selezionare Reti virtuali nei risultati della ricerca.

Selezionare vnet-2.

Selezionare Peerings.

Selezionare + Aggiungi.

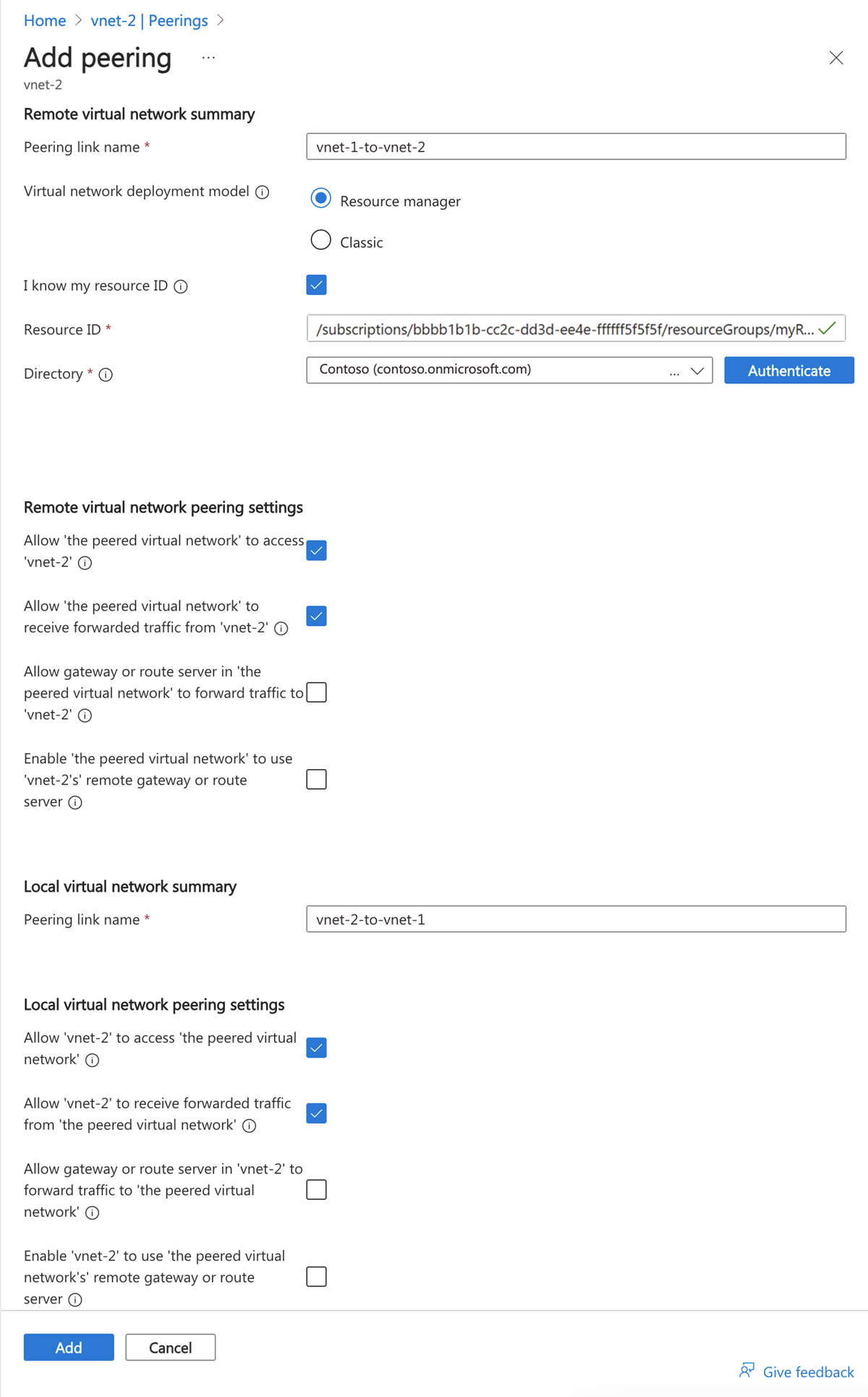

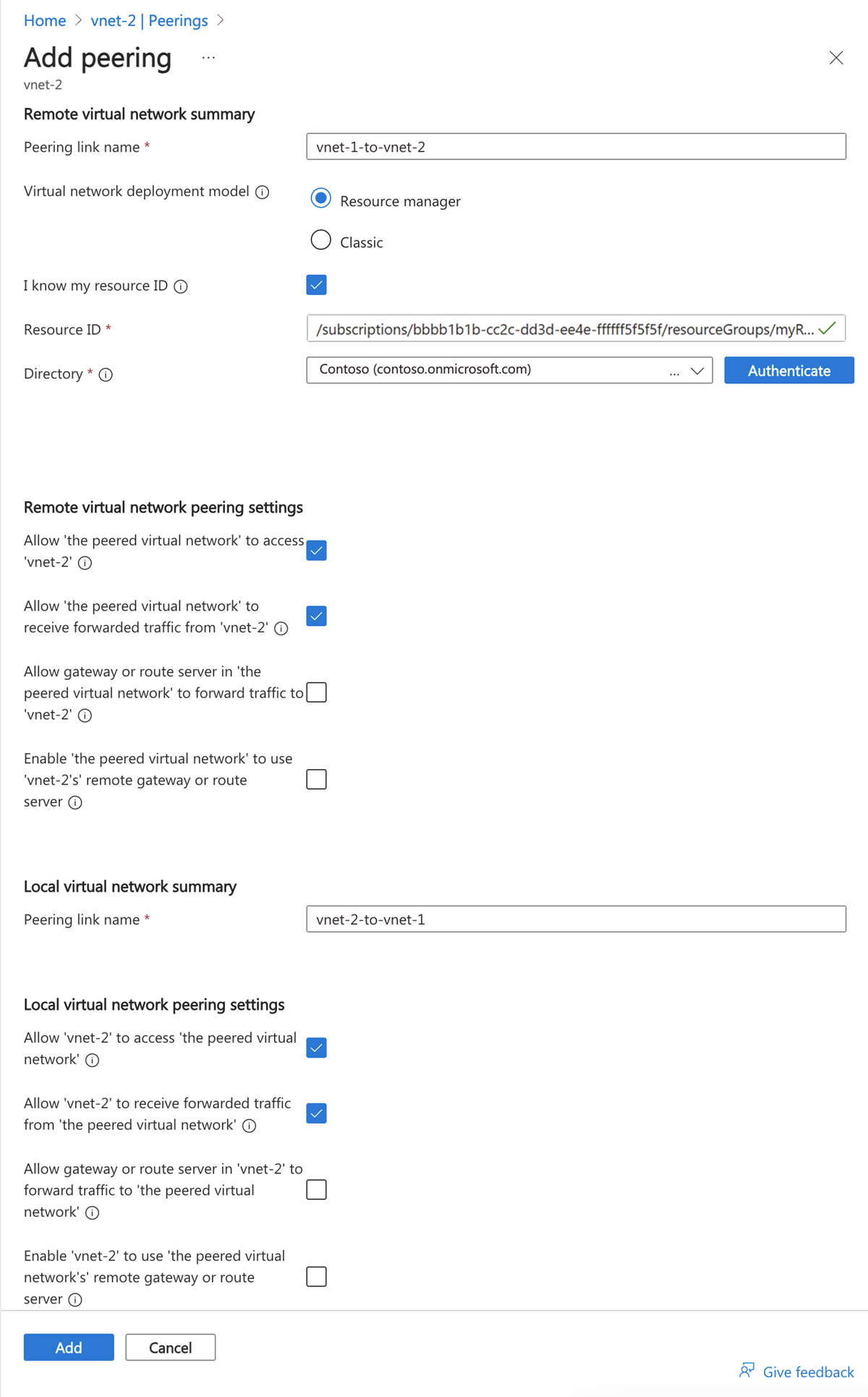

In Aggiungi peering, immettere o selezionare le informazioni seguenti:

| Setting |

Value |

|

Riepilogo della rete virtuale remota |

|

| Nome del collegamento di peering |

vnet-1-to-vnet-2 |

| Modello di distribuzione della rete virtuale |

Resource Manager |

| Conosco l'ID della risorsa |

Seleziona la casella |

| ID risorsa |

Immettere l'ID risorsa per vnet-1 |

| Directory |

Selezionare la directory Microsoft Entra ID corrispondente a vnet-1 e user-1, ma eseguire l'autenticazione utilizzando user-2 |

|

Impostazioni del peering di reti virtuali remoto |

|

| Consentire alla “rete virtuale con peering” di accedere a "vnet-1" |

Lasciare l'impostazione predefinita Abilitato. |

| Consentire alla “rete virtuale con peering” di ricevere traffico inoltrato da "vnet-1" |

Seleziona la casella |

|

Riepilogo della rete virtuale locale |

|

| Nome del collegamento di peering |

vnet-1-to-vnet-2 |

|

Impostazioni del peering di reti virtuali locale |

|

| Consentire a "vnet-1" di accedere alla “rete virtuale con peering” |

Lasciare l'impostazione predefinita Abilitato. |

| Consentire a "vnet-1" di ricevere traffico inoltrato dalla “rete virtuale con peering” |

Seleziona la casella |

Seleziona Aggiungi.

Nella casella di riepilogo a discesa selezionare la Directory corrispondente a vnet-1 e user-1.

Selezionare Autentica.

Seleziona Aggiungi.

Accedere a subscription-2

Usare Connect-AzAccount per accedere a subscription-2.

Connect-AzAccount

Se si usa un account per entrambe le sottoscrizioni, accedere a tale account e modificare il contesto della sottoscrizione impostando subscription-2 con Set-AzContext.

Set-AzContext -Subscription subscription-2

Accedere a subscription-1

Eseguire l'autenticazione a subscription-1 in modo che sia possibile configurare il peering.

Usare Connect-AzAccount per accedere a subscription-1.

Connect-AzAccount

Passare a subscription-2 (facoltativo)

Può essere necessario tornare a subscription-2 per continuare con le azioni in subscription-2.

Modificare il contesto in subscription-2.

Set-AzContext -Subscription subscription-2

Creare una connessione di peering

Usare Add-AzVirtualNetworkPeering per creare una connessione di peering tra vnet-2 e vnet-1.

$netB = @{

Name = 'vnet-2'

ResourceGroupName = 'test-rg-2'

}

$vnetB = Get-AzVirtualNetwork @netB

$peer = @{

Name = 'vnet-2-to-vnet-1'

VirtualNetwork = $vnetB

RemoteVirtualNetworkId = '/subscriptions/<subscription-1-Id>/resourceGroups/test-rg/providers/Microsoft.Network/virtualNetworks/vnet-1'

}

Add-AzVirtualNetworkPeering @peer

Usare Get-AzVirtualNetworkPeering per ottenere lo stato delle connessioni di peering da vnet-2 a vnet-1.

$status = @{

ResourceGroupName = 'test-rg-2'

VirtualNetworkName = 'vnet-2'

}

Get-AzVirtualNetworkPeering @status | Format-Table VirtualNetworkName, PeeringState

PS /home/azureuser> Get-AzVirtualNetworkPeering @status | Format-Table VirtualNetworkName, PeeringState

VirtualNetworkName PeeringState

------------------ ------------

vnet-2 Connected

Accedere a subscription-2

Usare az sign-in per accedere a subscription-2.

az login

Se si usa un account per entrambe le sottoscrizioni, accedere a tale account e modificare il contesto della sottoscrizione in subscription-2 con az account set.

az account set --subscription "subscription-2"

Accedere a subscription-1

Eseguire l'autenticazione a subscription-1 in modo che sia possibile configurare il peering.

Usare az sign-in per accedere a subscription-1.

az login

Passare a subscription-2 (facoltativo)

Può essere necessario tornare a subscription-2 per continuare con le azioni in subscription-2.

Modificare il contesto in subscription-2.

az account set --subscription "subscription-2"

Creare una connessione di peering

Usare az network vnet peering create per creare una connessione di peering tra vnet-2 e vnet-1.

az network vnet peering create \

--name vnet-2-to-vnet-1 \

--resource-group test-rg-2 \

--vnet-name vnet-2 \

--remote-vnet /subscriptions/<subscription-1-Id>/resourceGroups/test-rg/providers/Microsoft.Network/VirtualNetworks/vnet-1 \

--allow-vnet-access

Usare az network vnet peering list per ottenere lo stato delle connessioni di peering da vnet-2 a vnet-1.

az network vnet peering list \

--resource-group test-rg-2 \

--vnet-name vnet-2 \

--output table

Quando viene visualizzato Connesso nella colonna Stato peering per entrambe le reti virtuale in peering, significa che il peering è stato stabilito correttamente. Tutte le risorse di Azure create in una delle reti virtuali possono ora comunicare tra loro tramite i relativi indirizzi IP. Se si usa la risoluzione dei nomi di Azure per le reti virtuali, le risorse nelle reti virtuali non sono in grado di risolvere i nomi tra le reti virtuali. Per risolvere i nomi tra le reti virtuali in peering è necessario creare un proprio server DNS o usare il DNS di Azure.

Per altre informazioni sull'uso del proprio DNS per la risoluzione dei nomi, vedere Risoluzione dei nomi usando il server DNS.

Per altre informazioni su DNS di Azure, vedere Che cos'è DNS di Azure?

Passaggi successivi