Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

Le identità gestite per le risorse di Azure eliminano la necessità di gestire le credenziali nel codice. È possibile utilizzarle per ottenere un token Microsoft Entra per le applicazioni. Le applicazioni possono usare il token durante l'accesso alle risorse che supportano l'autenticazione di Microsoft Entra. Azure gestisce l'identità in modo che non sia necessario.

Esistono due tipi di identità gestita: assegnata dal sistema e assegnata dall'utente. Le identità gestite assegnate dal sistema hanno il ciclo di vita associato alla risorsa che le ha creati. Questa identità è limitata a una sola risorsa ed è possibile concedere autorizzazioni all'identità gestita usando il controllo degli accessi in base al ruolo di Azure. Le identità gestite assegnate dall'utente possono essere usate in più risorse. Per altre informazioni sulle identità gestite, vedere Che cosa sono le identità gestite per le risorse di Azure?

Questo articolo illustra come creare, elencare, eliminare o assegnare un ruolo a un'identità gestita assegnata dall'utente tramite il portale di Azure.

Prerequisiti

- Se non si ha familiarità con le identità gestite per le risorse di Azure, consulta la sezione panoramica . Assicurarsi di esaminare la differenza tra un'identità gestita assegnata dal sistema e assegnata dall'utente.

- Se non si ha già un account Azure, iscriversi per ottenere un account gratuito prima di continuare.

Creare un'identità gestita assegnata dall'utente

Per creare un'identità gestita assegnata dall'utente, il tuo account deve avere il ruolo di Collaboratore identità gestita.

Accedere al portale di Azure.

Nella casella di ricerca immettere Identità gestite. In Servizi selezionare Identità gestite.

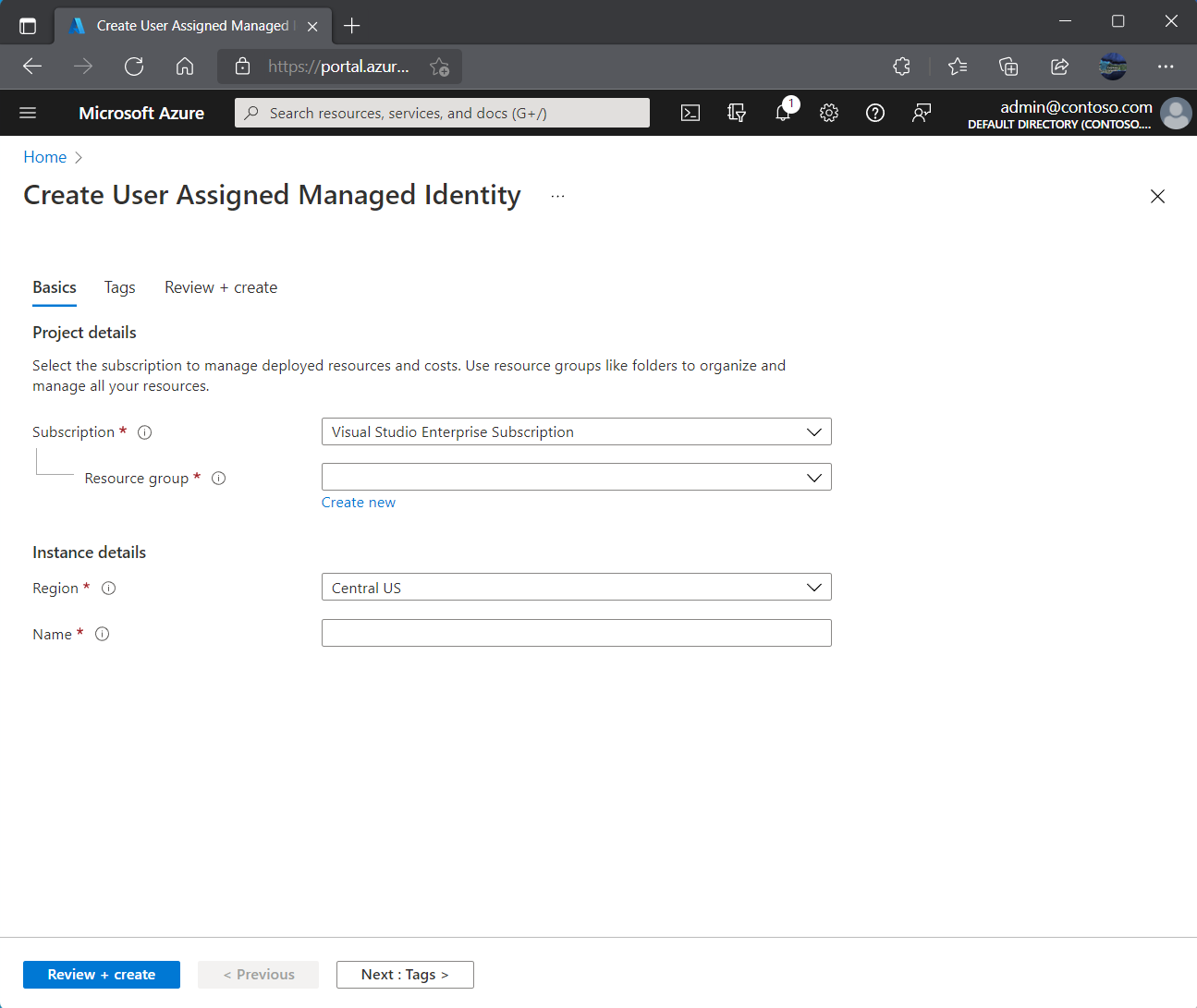

Selezionare Aggiungi e immettere i valori nelle caselle seguenti nel riquadro Crea identità gestita assegnata dall'utente :

- Sottoscrizione: scegliere la sottoscrizione in cui creare l'identità gestita assegnata dall'utente.

- Gruppo di risorse: scegliere un gruppo di risorse in cui creare l'identità gestita assegnata dall'utente oppure selezionare Crea nuovo per creare un nuovo gruppo di risorse.

- Area: scegliere un'area per distribuire l'identità gestita assegnata dall'utente, ad esempio Stati Uniti occidentali.

- Nome: immettere il nome per l'identità gestita assegnata dall'utente, ad esempio UAI1.

Importante

Quando si creano identità gestite assegnate dall'utente, il nome deve iniziare con una lettera o un numero e può includere una combinazione di caratteri alfanumerici, trattini (-) e caratteri di sottolineatura (_). Per il corretto funzionamento dell'assegnazione a una macchina virtuale o a un set di scalabilità di macchine virtuali, il nome può essere composto da un massimo di 24 caratteri. Per altre informazioni, vedere Domande frequenti e problemi noti.

Selezionare Rivedi e crea per esaminare le modifiche.

Selezionare Crea.

Elencare le identità gestite assegnate dall'utente

Per elencare o leggere un'identità gestita assegnata dall'utente, l'account deve avere assegnazioni di ruolo Operatore identità gestita o Collaboratore identità gestita .

Accedere al portale di Azure.

Nella casella di ricerca immettere Identità gestite. In Servizi selezionare Identità gestite.

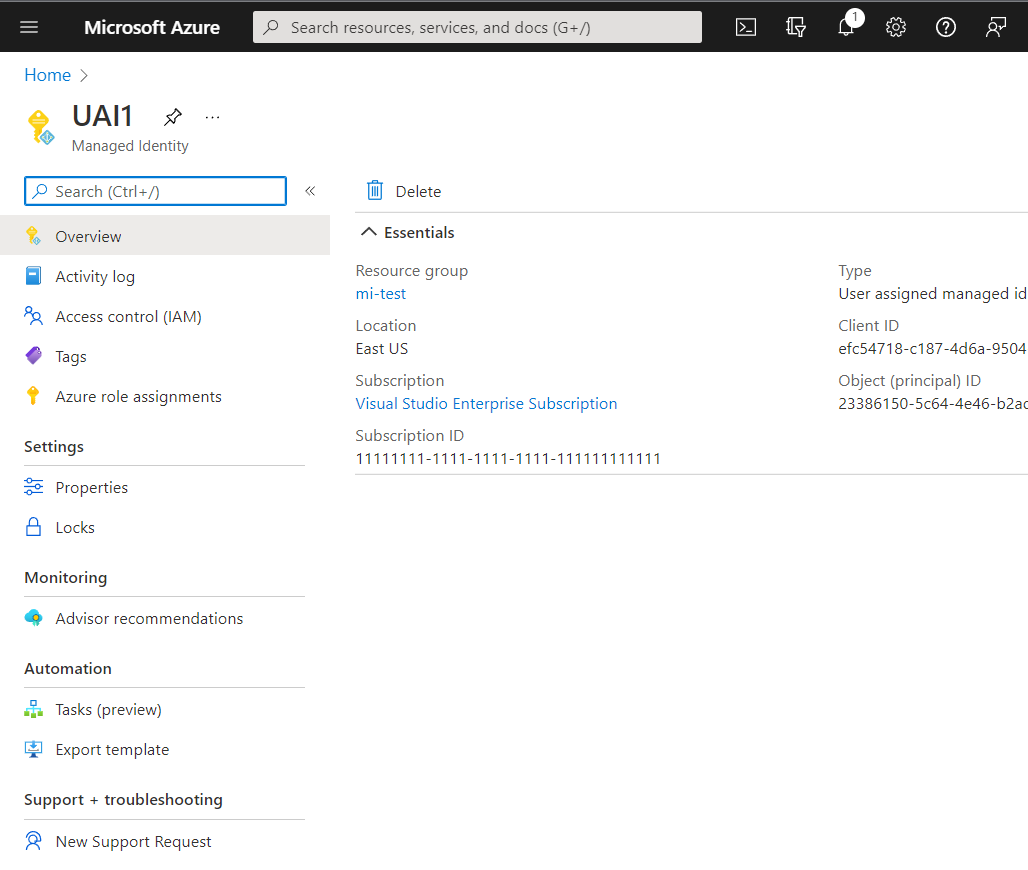

Verrà restituito un elenco delle identità gestite assegnate dall'utente per la sottoscrizione. Per visualizzare i dettagli di un'identità gestita assegnata dall'utente, selezionare il nome dell'identità.

Ora è possibile visualizzare i dettagli circa l'identità gestita, come illustrato nell'immagine.

Eliminare un'identità gestita assegnata dall'utente

Per eliminare un'identità gestita assegnata dall'utente, è necessario che il tuo account abbia il ruolo di Collaboratore identità gestita.

L'eliminazione di un'identità assegnata dall'utente non porta alla rimozione di tale identità dalla risorsa o macchina virtuale a cui era stata assegnata. Per rimuovere l'identità assegnata dall'utente da una macchina virtuale, vedere Rimuovere un'identità gestita assegnata dall'utente da una macchina virtuale.

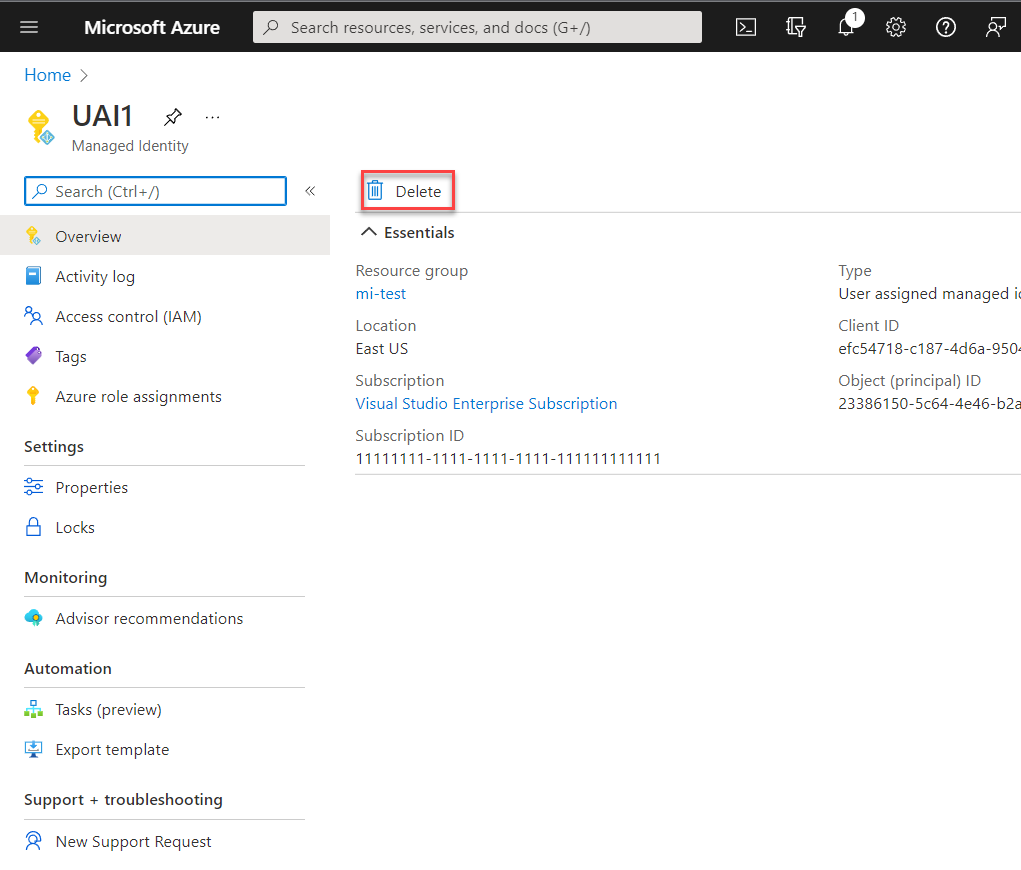

Accedere al portale di Azure.

Selezionare l'identità gestita assegnata dall'utente e selezionare Elimina.

Nella casella di conferma selezionare Sì.

Gestire l’accesso alle identità gestite assegnate dall'utente

In alcuni ambienti gli amministratori scelgono di limitare chi può gestire le identità gestite assegnate dall'utente. Gli amministratori possono implementare questa limitazione usando i ruoli RBAC predefiniti di controllo degli accessi in base al ruolo. È possibile usare questi ruoli per concedere a un utente o gruppo nell'organizzazione diritti su un'identità gestita assegnata dall'utente.

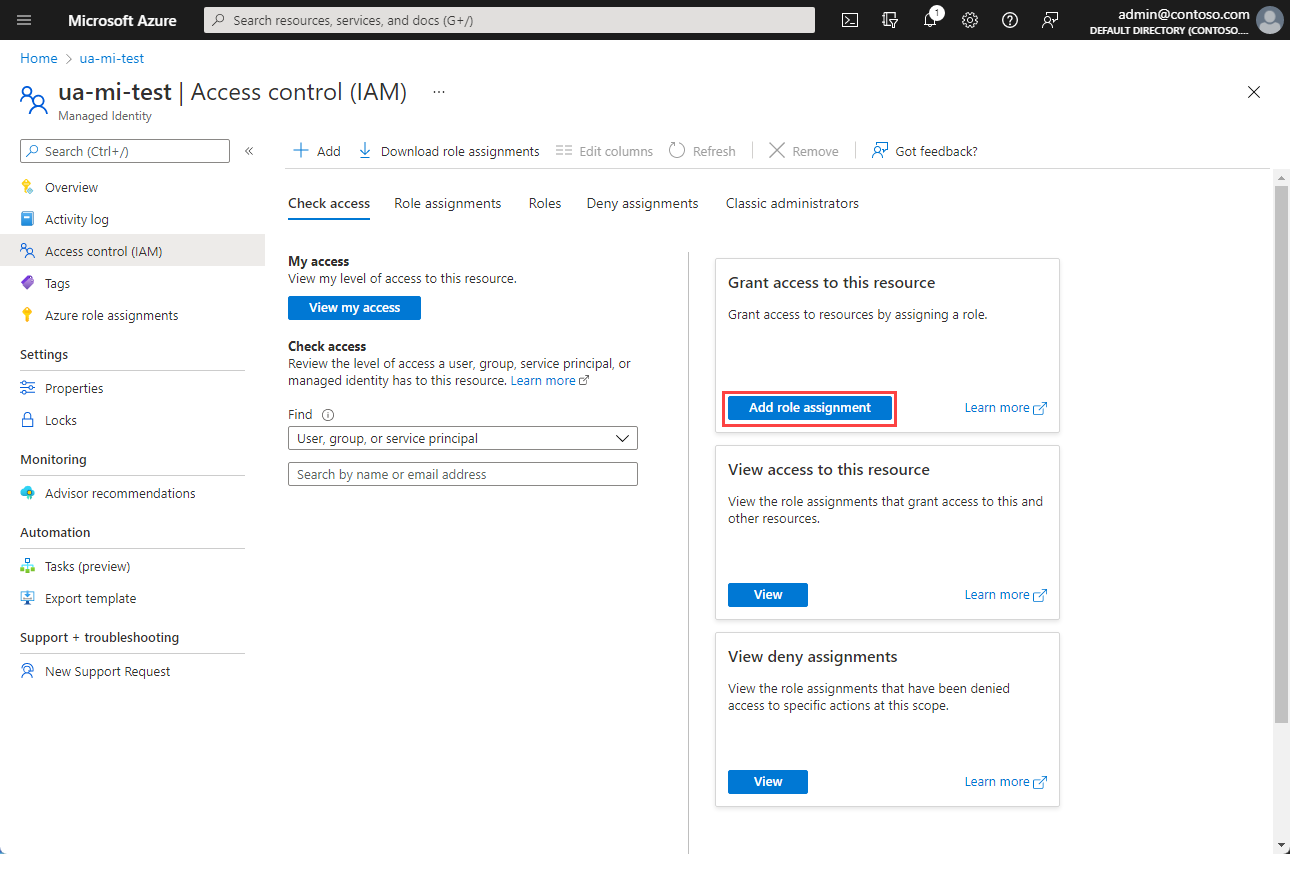

Accedere al portale di Azure.

Nella casella di ricerca immettere Identità gestite. In Servizi selezionare Identità gestite.

Verrà restituito un elenco delle identità gestite assegnate dall'utente per la sottoscrizione. Selezionare l'identità gestita assegnata dall'utente a cui si vuole gestire.

Selezionare Controllo di accesso (IAM).

Scegliere Aggiungi assegnazione di ruolo.

Nel riquadro Aggiungi assegnazione di ruolo scegliere il ruolo da assegnare e scegliere Avanti.

Scegliere chi deve possedere il ruolo assegnato.

Nota

È possibile trovare informazioni sull'assegnazione di ruoli alle identità gestite in Assegnare un accesso all'identità gestita a una risorsa usando il portale di Azure

Questo articolo illustra come creare, elencare, eliminare o assegnare un ruolo a un'identità gestita assegnata dall'utente utilizzando l’interfaccia della riga di comando di Azure.

Prerequisiti

- Se non si ha familiarità con le identità gestite per le risorse di Azure, consulta la sezione panoramica . Assicurarsi di esaminare la differenza tra un'identità gestita assegnata dal sistema e assegnata dall'utente.

- Se non si ha già un account Azure, iscriversi per ottenere un account gratuito prima di continuare.

Usare l'ambiente Bash in Azure Cloud Shell. Per altre informazioni, vedere Introduzione ad Azure Cloud Shell.

Se si preferisce eseguire i comandi di riferimento CLI in locale, installare l'Azure CLI. Per l'esecuzione in Windows o macOS, è consigliabile eseguire l'interfaccia della riga di comando di Azure in un contenitore Docker. Per altre informazioni, vedere Come eseguire l'interfaccia della riga di comando di Azure in un contenitore Docker.

Se si usa un'installazione locale, accedere all'interfaccia della riga di comando di Azure usando il comando az login . Per completare il processo di autenticazione, seguire la procedura visualizzata nel terminale. Per altre opzioni di accesso, vedere Eseguire l'autenticazione ad Azure con l'interfaccia della riga di comando di Azure.

Quando richiesto, al primo utilizzo installare l'estensione dell'interfaccia della riga di comando di Azure. Per altre informazioni sulle estensioni, vedere Usare e gestire le estensioni con l'interfaccia della riga di comando di Azure.

Eseguire az version per trovare la versione e le librerie dipendenti installate. Per eseguire l'aggiornamento alla versione più recente, eseguire az upgrade.

Importante

Per modificare le autorizzazioni utente quando si usa un'entità servizio app usando l'interfaccia della riga di comando, è necessario fornire all'entità servizio altre autorizzazioni in API Graph di Azure Active Directory perché parti dell'interfaccia della riga di comando eseguono richieste GET sull'API Graph. In caso contrario, si può ricevere un messaggio "Privilegi insufficienti per completare l'operazione". A tale scopo, passare alla registrazione dell'app in Microsoft Entra ID, selezionare l'app, selezionare Autorizzazioni API e scorrere verso il basso e selezionare Azure Active Directory Graph. Selezionare Autorizzazioni applicazione e quindi aggiungere le autorizzazioni appropriate.

Creare un'identità gestita assegnata dall'utente

Per creare un'identità gestita assegnata dall'utente, l'account deve avere l'assegnazione di ruolo Collaboratore identità gestita .

Usare il comando az identity create per creare un'identità gestita assegnata dall'utente. Il parametro -g specifica il gruppo di risorse in cui creare l'identità gestita assegnata dall'utente. Il parametro -n specifica il nome. Sostituire i valori dei parametri <RESOURCE GROUP> e <USER ASSIGNED IDENTITY NAME> con valori personalizzati.

Importante

Quando si creano identità gestite assegnate dall'utente, il nome deve iniziare con una lettera o un numero e può includere una combinazione di caratteri alfanumerici, trattini (-) e caratteri di sottolineatura (_). Per il corretto funzionamento dell'assegnazione a una macchina virtuale o a un set di scalabilità di macchine virtuali, il nome può essere composto da un massimo di 24 caratteri. Per altre informazioni, vedere Domande frequenti e problemi noti.

az identity create -g <RESOURCE GROUP> -n <USER ASSIGNED IDENTITY NAME>

Elencare le identità gestite assegnate dall'utente

Per elencare o leggere un'identità gestita assegnata dall'utente, l'account deve avere l'assegnazione di ruolo Operatore identità gestita o Collaboratore identità gestita .

Per elencare le identità gestite assegnate dall'utente, usare il comando az identity list . Sostituire il valore <RESOURCE GROUP> con i propri valori.

az identity list -g <RESOURCE GROUP>

Nella risposta JSON, le identità gestite assegnate dall'utente hanno il valore "Microsoft.ManagedIdentity/userAssignedIdentities" restituito per la chiave type.

"type": "Microsoft.ManagedIdentity/userAssignedIdentities"

Eliminare un'identità gestita assegnata dall'utente

Per eliminare un'identità gestita assegnata dall'utente, l'account deve avere l'assegnazione del ruolo Collaboratore identità gestita.

Per eliminare un'identità gestita assegnata dall'utente, usare il comando az identity delete . Il parametro -n specifica il nome. Il parametro -g specifica il gruppo di risorse in cui è stata creata l'identità gestita assegnata dall'utente. Sostituire i valori dei parametri <USER ASSIGNED IDENTITY NAME> e <RESOURCE GROUP> con valori personalizzati.

az identity delete -n <USER ASSIGNED IDENTITY NAME> -g <RESOURCE GROUP>

Nota

L'eliminazione di un'identità gestita assegnata dall'utente non eliminerà il riferimento proveniente da qualunque risorsa a cui è stato assegnato. Rimuovere ciò che proviene da una macchina virtuale o da un set di scalabilità di macchine virtuali usando il comando az vm/vmss identity remove.

Passaggi successivi

Per un elenco completo dei comandi di identità dell'interfaccia della riga di comando di Azure, vedere az identity.

Per informazioni su come assegnare un'identità gestita assegnata dall'utente a una macchina virtuale di Azure, vedere Configurare le identità gestite per le risorse di Azure in una macchina virtuale di Azure usando l'interfaccia della riga di comando di Azure.

Scopri come utilizzare la federazione delle identità del carico di lavoro per le identità gestite per accedere alle risorse protette di Microsoft Entra senza la necessità di gestire i segreti.

Questo articolo illustra come creare, elencare, eliminare o assegnare un ruolo a un'identità gestita assegnata dall'utente utilizzando il PowerShell.

Prerequisiti

- Se non si ha familiarità con le identità gestite per le risorse di Azure, consulta la sezione panoramica . Assicurarsi di esaminare la differenza tra un'identità gestita assegnata dal sistema e assegnata dall'utente.

- Se non si ha già un account Azure, iscriversi per ottenere un account gratuito prima di continuare.

- Per eseguire gli script di esempio, sono disponibili due opzioni:

- Usare Azure Cloud Shell, che è possibile aprire usando il pulsante Prova nell'angolo superiore destro dei blocchi di codice.

- Eseguire gli script in locale con Azure PowerShell, come descritto nella sezione successiva.

In questo articolo è illustrato come creare, elencare ed eliminare un'identità gestita assegnata dall'utente tramite PowerShell.

Configurare Azure PowerShell in locale

Per usare Azure PowerShell in locale per questo articolo invece di usare Cloud Shell:

Installare la versione più recente di Azure PowerShell , se non è già stato fatto.

Accedere ad Azure.

Connect-AzAccountInstallare la versione più recente di PowerShellGet.

Install-Module -Name PowerShellGet -AllowPrereleasePotrebbe essere necessario uscire (

Exit) dalla sessione corrente di PowerShell dopo aver eseguito questo comando per il passaggio successivo.Installare la versione non definitiva del modulo

Az.ManagedServiceIdentityper eseguire le operazioni di identità gestite assegnate dall'utente in questo articolo.Install-Module -Name Az.ManagedServiceIdentity -AllowPrerelease

Creare un'identità gestita assegnata dall'utente

Per creare un'identità gestita assegnata all'utente, l'account deve avere l'assegnazione del ruolo Contributore identità gestita.

Per creare un'identità gestita assegnata dall'utente, usare il comando New-AzUserAssignedIdentity. Il parametro ResourceGroupName specifica il gruppo di risorse in cui creare l'identità gestita assegnata dall'utente. Il parametro -Name specifica il nome. Sostituire i valori dei parametri <RESOURCE GROUP> e <USER ASSIGNED IDENTITY NAME> con valori personalizzati.

Importante

Quando si creano identità gestite assegnate dall'utente, il nome deve iniziare con una lettera o un numero e può includere una combinazione di caratteri alfanumerici, trattini (-) e caratteri di sottolineatura (_). Per il corretto funzionamento dell'assegnazione a una macchina virtuale o a un set di scalabilità di macchine virtuali, il nome può essere composto da un massimo di 24 caratteri. Per altre informazioni, vedere Domande frequenti e problemi noti.

New-AzUserAssignedIdentity -ResourceGroupName <RESOURCEGROUP> -Name <USER ASSIGNED IDENTITY NAME>

Elencare le identità gestite assegnate dall'utente

Per elencare o leggere un'identità gestita assegnata dall'utente, l'account deve avere l'assegnazione di ruolo Operatore identità gestita o Collaboratore identità gestita .

Per elencare le identità gestite assegnate dall'utente, usare il comando [Get-AzUserAssigned]. Il parametro -ResourceGroupName specifica il gruppo di risorse in cui è stata creata l'identità gestita assegnata dall'utente. Sostituire il valore <RESOURCE GROUP> con i propri valori.

Get-AzUserAssignedIdentity -ResourceGroupName <RESOURCE GROUP>

Nella risposta, le identità gestite assegnate dall'utente hanno il valore "Microsoft.ManagedIdentity/userAssignedIdentities" restituito per la chiave Type.

Type :Microsoft.ManagedIdentity/userAssignedIdentities

Eliminare un'identità gestita assegnata dall'utente

Per eliminare un'identità gestita assegnata dall'utente, l'account deve avere l'assegnazione di ruolo Collaboratore identità gestita .

Per eliminare un'identità gestita assegnata dall'utente, usare il comando Remove-AzUserAssignedIdentity. Il parametro -ResourceGroupName specifica il gruppo di risorse in cui è stata creata l'identità assegnata dall'utente. Il parametro -Name specifica il nome. Sostituire i valori parametrici <RESOURCE GROUP> e <USER ASSIGNED IDENTITY NAME> con valori personalizzati.

Remove-AzUserAssignedIdentity -ResourceGroupName <RESOURCE GROUP> -Name <USER ASSIGNED IDENTITY NAME>

Nota

L'eliminazione di un'identità gestita assegnata dall'utente non eliminerà il riferimento proveniente da qualunque risorsa a cui è stato assegnato. Le assegnazioni delle identità devono essere rimosse separatamente.

Passaggi successivi

Per un elenco completo e altri dettagli sui comandi delle identità gestite di Azure PowerShell per le risorse di Azure, vedere Az.ManagedServiceIdentity.

Come utilizzare la federazione delle identità del carico di lavoro per identità gestite per accedere alle risorse protette di Microsoft Entra senza la necessità di gestire segreti.

In questo articolo viene creata un'identità gestita assegnata dall'utente mediante Azure Resource Manager.

Prerequisiti

- Se non si ha familiarità con le identità gestite per le risorse di Azure, consulta la sezione panoramica . Assicurarsi di esaminare la differenza tra un'identità gestita assegnata dal sistema e assegnata dall'utente.

- Se non si ha già un account Azure, iscriversi per ottenere un account gratuito prima di continuare.

Non è possibile elencare ed eliminare un'identità gestita assegnata dall'utente usando un modello di Resource Manager. Vedere gli articoli seguenti per creare ed elencare un'identità gestita assegnata dall'utente:

- Elencare l'identità gestita assegnata dall'utente

- Eliminare l'identità gestita assegnata dall'utente

Creazione e modifica del modello

I modelli di Resource Manager consentono di implementare risorse nuove o modificate definite da un gruppo di risorse di Azure. Diverse opzioni sono disponibili per la modifica e la distribuzione dei modelli, sia in locale che basati sul portale. È possibile:

- Usare un modello personalizzato di Azure Marketplace per creare un modello da zero o basarlo su un modello comune o di avvio rapido esistente.

- Ottenere da un gruppo di risorse esistente esportando un modello. È possibile esportarli dalla distribuzione originale o dallo stato corrente della distribuzione.

- Usare un editor JSON locale (ad esempio VS Code) e quindi caricare e distribuire usando PowerShell o l'interfaccia della riga di comando di Azure.

- Usare il progetto Gruppo di risorse di Azure di Visual Studio per creare e distribuire un modello.

Creare un'identità gestita assegnata dall'utente

Per creare un'identità gestita assegnata all'utente, l'account deve avere l'assegnazione del ruolo di Collaboratore di identità gestita.

Per creare un'identità gestita assegnata dall'utente, usare il modello seguente. Sostituire il valore <USER ASSIGNED IDENTITY NAME> con i propri valori.

Importante

Quando si creano identità gestite assegnate dall'utente, il nome deve iniziare con una lettera o un numero e può includere una combinazione di caratteri alfanumerici, trattini (-) e caratteri di sottolineatura (_). Per il corretto funzionamento dell'assegnazione a una macchina virtuale o a un set di scalabilità di macchine virtuali, il nome può essere composto da un massimo di 24 caratteri. Per altre informazioni, vedere Domande frequenti e problemi noti.

{

"$schema": "https://schema.management.azure.com/schemas/2015-01-01/deploymentTemplate.json#",

"contentVersion": "1.0.0.0",

"parameters": {

"resourceName": {

"type": "string",

"metadata": {

"description": "<USER ASSIGNED IDENTITY NAME>"

}

}

},

"resources": [

{

"type": "Microsoft.ManagedIdentity/userAssignedIdentities",

"name": "[parameters('resourceName')]",

"apiVersion": "2018-11-30",

"location": "[resourceGroup().location]"

}

],

"outputs": {

"identityName": {

"type": "string",

"value": "[parameters('resourceName')]"

}

}

}

Passaggi successivi

Per assegnare un'identità gestita assegnata dall'utente a una macchina virtuale di Azure usando un modello di Resource Manager, vedere Configurare le identità gestite per le risorse di Azure in una macchina virtuale di Azure usando un modello.

Scopri come utilizzare la federazione delle identità del carico di lavoro per gestire le identità e accedere alle risorse protette di Microsoft Entra senza gestire segreti.

In questo articolo è illustrato come creare, elencare ed eliminare un'identità gestita assegnata dall'utente tramite REST.

Prerequisiti

- Se non si ha familiarità con le identità gestite per le risorse di Azure, consulta la sezione panoramica . Assicurarsi di esaminare la differenza tra un'identità gestita assegnata dal sistema e assegnata dall'utente.

- Se non si ha già un account Azure, iscriversi per ottenere un account gratuito prima di continuare.

- È possibile eseguire tutti i comandi di questo articolo nel cloud o in locale:

- Per l'esecuzione nel cloud, usare Azure Cloud Shell.

- Per eseguire in locale, installare curl e l'interfaccia della riga di comando di Azure.

Questo articolo spiega come creare, elencare ed eliminare un'identità gestita assegnata dall'utente usando CURL per effettuare chiamate dell'API REST.

Ottenere un token di accesso di connessione

Se si esegue in locale, accedere ad Azure tramite l'interfaccia della riga di comando di Azure.

az loginOttenere un token di accesso usando az account get-access-token.

az account get-access-token

Creare un'identità gestita assegnata dall'utente

Per creare un'identità gestita assegnata a un utente, il tuo account deve possedere il ruolo Collaboratore identità gestita.

Importante

Quando si creano identità gestite assegnate dall'utente, il nome deve iniziare con una lettera o un numero e può includere una combinazione di caratteri alfanumerici, trattini (-) e caratteri di sottolineatura (_). Per il corretto funzionamento dell'assegnazione a una macchina virtuale o a un set di scalabilità di macchine virtuali, il nome può essere composto da un massimo di 24 caratteri. Per altre informazioni, vedere Domande frequenti e problemi noti.

curl 'https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroup

s/<RESOURCE GROUP>/providers/Microsoft.ManagedIdentity/userAssignedIdentities/<USER ASSIGNED IDENTITY NAME>?api-version=2015-08-31-preview' -X PUT -d '{"location": "<LOCATION>"}' -H "Content-Type: application/json" -H "Authorization: Bearer <ACCESS TOKEN>"

PUT https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroup

s/<RESOURCE GROUP>/providers/Microsoft.ManagedIdentity/userAssignedIdentities/<USER ASSIGNED IDENTITY NAME>?api-version=2015-08-31-preview HTTP/1.1

Intestazioni della richiesta

| Intestazione della richiesta | Descrizione |

|---|---|

| Tipo di contenuto | Obbligatorio. Impostare su application/json. |

| Autorizzazione | Obbligatorio. Impostare su un token di accesso Bearer valido. |

Corpo della richiesta

| Nome | Descrizione |

|---|---|

| Ubicazione | Obbligatorio. Posizione delle risorse. |

Elencare le identità gestite assegnate dall'utente

Per elencare o leggere un'identità gestita assegnata dall'utente, l'account deve avere l'assegnazione di ruolo Operatore identità gestita o Collaboratore identità gestita .

curl 'https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/<RESOURCE GROUP>/providers/Microsoft.ManagedIdentity/userAssignedIdentities?api-version=2015-08-31-preview' -H "Authorization: Bearer <ACCESS TOKEN>"

GET https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroups/<RESOURCE GROUP>/providers/Microsoft.ManagedIdentity/userAssignedIdentities?api-version=2015-08-31-preview HTTP/1.1

| Intestazione della richiesta | Descrizione |

|---|---|

| Tipo di contenuto | Obbligatorio. Impostare su application/json. |

| Autorizzazione | Obbligatorio. Impostare su un token di accesso Bearer valido. |

Eliminare un'identità gestita assegnata dall'utente

Per eliminare un'identità gestita assegnata dall'utente, il tuo account deve disporre del ruolo di Collaboratore identità gestita.

Nota

L'eliminazione di un'identità gestita assegnata dall'utente non eliminerà il riferimento proveniente da qualunque risorsa a cui è stato assegnato. Per rimuovere un'identità gestita assegnata dall'utente da una macchina virtuale usando CURL, vedere Rimuovere un'identità assegnata dall'utente da una macchina virtuale di Azure.

curl 'https://management.azure.com/subscriptions/<SUBSCRIPTION ID>/resourceGroup

s/<RESOURCE GROUP>/providers/Microsoft.ManagedIdentity/userAssignedIdentities/<USER ASSIGNED IDENTITY NAME>?api-version=2015-08-31-preview' -X DELETE -H "Authorization: Bearer <ACCESS TOKEN>"

DELETE https://management.azure.com/subscriptions/aaaa0a0a-bb1b-cc2c-dd3d-eeeeee4e4e4e/resourceGroups/TestRG/providers/Microsoft.ManagedIdentity/userAssignedIdentities/<USER ASSIGNED IDENTITY NAME>?api-version=2015-08-31-preview HTTP/1.1

| Intestazione della richiesta | Descrizione |

|---|---|

| Tipo di contenuto | Obbligatorio. Impostare su application/json. |

| Autorizzazione | Obbligatorio. Impostare su un token di accesso Bearer valido. |

Passaggi successivi

Per informazioni su come assegnare un'identità gestita assegnata dall'utente a una macchina virtuale di Azure o a un set di scalabilità di macchine virtuali tramite CURL, vedere:

- Configurare le identità gestite per le risorse di Azure in una macchina virtuale di Azure usando le chiamate API REST

- Configurare le identità gestite per le risorse di Azure in un set di scalabilità di macchine virtuali usando le chiamate API REST

Informazioni su come usare la federazione delle identità del carico di lavoro per le identità gestite per accedere alle risorse protette di Microsoft Entra senza gestire i segreti.